NEWS

Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?

-

@martinp sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

npm verbose cwd /home/martin

Du stehst im falschen Verzeichnis...

Stell dich dahin, wo der ioBroker wohnt, dann wird da auch was ausgespuckt. -

gelöscht als ergebnis von 2 parallel geöffneten kommentarfenstern

-

@albert sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Ich habe dein Skript laufen lassen und es meldet dass nichts gefunden ist.

npm audit meldet aber einige vulnerabilities, jetzt befürchte ich dass ich mir ein verseuchtes Paket mit einem Update installieren könnte.ja das sieht für die meisten ähnlich aus.

57 vulnerabilities (11 low, 15 moderate, 28 high, 3 critical)primär ist der audit befehl für die entwickler. dann ist das skript doch nicht ganz so schlecht, allerdings zeigt es nur einen teil, nicht aktuellen stand der wahrheit.

die meisten probleme sind nicht wirklich kritisch, da es nicht bedeutet, das problem in funktionen steckt die nicht verwendet werden. behoben werden sollten sie dennoch, aber:

da die verwendeten abhängigkeiten eine baumstruktur abbilden, also packet ist von packet ist von packet abhängig, ist es nicht so einfach das zu beheben. insbesondere benötigt man die mithelfe von den maintainer der anderen packete (diese dann aber auch wieder der maintainer deren verwendeten packete).

für viele probleme gibt es bereits verbesserte packete, allerdings durch die vielfältige verflechtungen muss immer der kleinste gemeinsame nenner genommen werden, so das oft wegen wenigen blockierern das neuere/bessere packet nicht verwendet werden kann.

die selbe problematik hat man auch unter windows (DLL Hölle genannt, kenne ich aber auch noch ähnlich bei PHP) bei python weiß ich nicht, aber bei npm nun auch. das war aber absehbar.

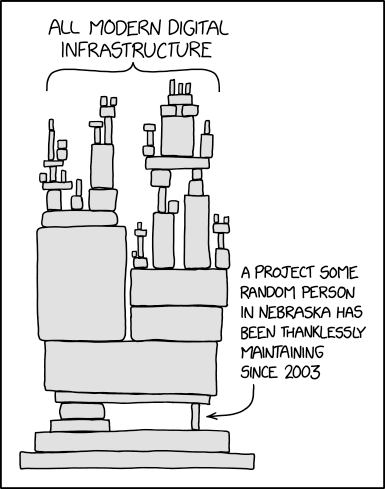

die folgende grafik zeigt das sehr gut

-

@oliverio sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

die selbe problematik hat man auch unter windows (DLL Hölle genannt, kenne ich aber auch noch ähnlich bei PHP) bei python weiß ich nicht, aber bei npm nun auch.

Gleiches 'Phänomen' bei Linux Distributionen, da halt statt 'DLL Hölle' die 'Dependency Hell'. Die wird umso größer, je mehr Paketquellen von Dritten und/oder vorherigen Releases da angelegt sind.

-

Moin,

ich war mal so frei das bash-Skript auf die aktuelle Länge der Liste der zu erweitern.

Credits to oweitmanVG

D

-

@dr-rocktor2 Danke für die Mühe!

@oliverio

Wir haben bis zur Überprüfung den Link zum Skript entfernt.

Das Skript wurde von @dutchman auf Github als PR zum bestehenden Skript angeboten.

Dort kannst du es weiter verfolgen -

@homoran

Ich bin jetzt ziemlich verunsichert.

Es stehen Updates an, aber ich hab sicherheiitshalber noch nichts gemacht.

Kann man updaten?

Bzw. wie kann ich feststellen welches Addon ich gefahrlos updaten kann?

Oder soll ich erstmal warten?Gruss Ralf

-

danke für die Aktualisierung

-

@homoran sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

@dr-rocktor2 Danke für die Mühe!

@oliverio

Wir haben bis zur Überprüfung den Link zum Skript entfernt.

Das Skript wurde von @dutchman auf Github als PR zum bestehenden Skript angeboten.

Dort kannst du es weiter verfolgenGut das ihr nochmal geschrieben habt.

Ich hatte bei github über den PR keine notification.

Ich schaue mal ob man die Paketliste als separate einheitlichen Input für alle beiden Skripte hinbekommt, dann ist man da unabhängig für zukünftige PRs -

so nachdem die KI hart gearbeitet hat (hatte ich schon erwähnt das ich powershell hasse?)

ist nun die paketliste in ein einheitliches format überführt worden.

powershell und bash skripte laden nun diese datei und scannen dann ein im gleichen Verzeichnis befindliches lockfile.https://github.com/oweitman/compromisedPackages

evtl auftretende fehler/probleme bitte hier oder im github melden.