NEWS

Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?

-

@homoran

ja leider

oder jedes einzelne iot gerät im netz. die waren ja in der vergangenheit öfters angriffsziel wegen schlecht programmierter firmware.- wenn jetzt der angriff von innen kommt,

- scan der infrastruktur

- mit KI die passenden Angriffsvektoren je Gerät ermitteln

- Code-Teile automatisch runterladen und ausführen.

...ich höre jetzt auf.

Aber auf sowas muss man sich einstellen.

NPM hat auch keine vorausschauendes Sicherheitskonzept, alles läuft erst danach.Na ja

Unter windows sollte es eigentlich möglich sein, dass die diversen Virenscanner die bösen Pakete erkennen. Da ein typisches npm Paket auch keinen binären Code enthält wären auch verschlüsselte und selbstmodifizierende Pakete wohl höchst suspekt.

Ich würd eigentlich erwarten, dass die bezahlten und auch die freien Virenscanner da sehr zeitnahe anschlagen. Keine Ahnung ob dem so ist.

-

Na ja

Unter windows sollte es eigentlich möglich sein, dass die diversen Virenscanner die bösen Pakete erkennen. Da ein typisches npm Paket auch keinen binären Code enthält wären auch verschlüsselte und selbstmodifizierende Pakete wohl höchst suspekt.

Ich würd eigentlich erwarten, dass die bezahlten und auch die freien Virenscanner da sehr zeitnahe anschlagen. Keine Ahnung ob dem so ist.

ist zwar nur ne KI Antwort auf die schnelle, aber die Antwort bewegt sich in dem Bereich was ich erwartet habe.

d.h. wenn die hashes und muster der Dateien dann im scanner angekommen sind, können die diese Dateien auch erkennen.

zumindest unter windowsVom Verhalten her machen diese Skripte eigentlich nix anderes wie die Adapter auch: meistens requests ausführen.

@ alle

Welchen Virenscanner habt ihr so unter Linux installiert?

Zumindest scheint npm audit sowas ähnliches zu machen.

Gute Frage 👍 – ich breche es mal in zwei Perspektiven runter:

1. Was Kaspersky typischerweise macht

- Echtzeitschutz / On-Access-Scanner: prüft Dateien, die auf die Platte geschrieben oder aus dem Netzwerk geladen werden (auch

node_modulesbeimnpm install). - Signatur- und Heuristik-Scan: schaut nach bekannten Malware-Mustern, verdächtigen Strukturen (z. B. „Dropper“ in JavaScript-Dateien) oder ob sich ein Prozess ungewöhnlich verhält.

- Verhaltensanalyse (System Watcher): erkennt, wenn ein Script plötzlich Daten exfiltriert, sich in Autostart einträgt, Kryptominer startet o. ä.

2. Was Kaspersky nicht speziell macht

- Es gibt keine dedizierte „npm-Paketprüfung“.

- Kaspersky weiß also nicht, ob du gerade

eslint-config-prettierVersion X oderleft-padVersion Y installiert hast. - Stattdessen prüft es die resultierenden Dateien (z. B.

.jsimnode_modules-Ordner) so wie jede andere Datei.

3. Abgrenzung zu spezialisierten Tools

- npm audit, yarn audit oder Services wie Snyk sind dafür gedacht, verwundbare oder kompromittierte Versionen von npm-Paketen anhand von Datenbanken zu erkennen.

- AV-Software wie Kaspersky erkennt dagegen eher bekannte Malware-Signaturen oder auffälliges Verhalten – nicht unbedingt, dass ein Paket z. B. durch eine Supply-Chain-Attacke kompromittiert wurde, solange der Code nicht bereits als „bösartig“ bekannt ist.

👉 Fazit:

Kaspersky durchsucht zwar auch die Dateien innode_modules, aber nicht mit dem Fokus „npm package security“. Für den gezielten Check auf kompromittierte Pakete brauchst du Security-Scanner aus dem Node-Ökosystem. - Echtzeitschutz / On-Access-Scanner: prüft Dateien, die auf die Platte geschrieben oder aus dem Netzwerk geladen werden (auch

-

Ohne Garantie, aber das skript könnte überflüssig sein,

da npm audit genau das macht, sofern die pakete bei npm in der security datenbank eingetragen ist. Ich gehe davon aus, das es so istIrgendwie finde ich aber nirgends einen Hinweis darauf, das dieser Befehl das erkennen kann bzw das man das als Sicherheitsmaßnahme ergreifen kann.

-

Ohne Garantie, aber das skript könnte überflüssig sein,

da npm audit genau das macht, sofern die pakete bei npm in der security datenbank eingetragen ist. Ich gehe davon aus, das es so istIrgendwie finde ich aber nirgends einen Hinweis darauf, das dieser Befehl das erkennen kann bzw das man das als Sicherheitsmaßnahme ergreifen kann.

-

Generell gefragt, sollte man momentan Updates machen? Würde bei einem Adapter Update die Gefahr bestehen sich ein verseuchtes Packet zu installieren?

du kannst meiner Meinung nach schon updates machen.

wichtiger ist systeme aktuell zu halten, da auch in veraltenden paketen/systeme schwachstellen entdeckt werden können.

super dramatisch ist es nun nicht, aber eine rest gefahr besteht.

PS an Alle:

Ein wichtiger Effekt der uns wahrscheinlich alle zu einem gewissen Anteil betrifft der die aktuelle Situation in der Welt oder auch lokal beobachtet.Wenn man genug Nachrichten dramatischer Natur liest, denkt man, alles ist ganz übel, obwohl es eigentlich nicht ganz so ist.

Nennt sich Mean world syndrom -

NPM Audit, ausgeführt in /opt/iobroker meldet mir

83 vulnerabilities (17 low, 13 moderate, 46 high, 7 critical)

To address issues that do not require attention, run:

npm audit fixTo address all issues possible (including breaking changes), run:

npm audit fix --forceSome issues need review, and may require choosing

Für einige (ms <2.0.0, nedb *) scheint es (noch) keinen Fix zu geben.

Ich meine irgendwo im Forum gelesen zu haben, das man keinen Fix machen soll.

-

ist zwar nur ne KI Antwort auf die schnelle, aber die Antwort bewegt sich in dem Bereich was ich erwartet habe.

d.h. wenn die hashes und muster der Dateien dann im scanner angekommen sind, können die diese Dateien auch erkennen.

zumindest unter windowsVom Verhalten her machen diese Skripte eigentlich nix anderes wie die Adapter auch: meistens requests ausführen.

@ alle

Welchen Virenscanner habt ihr so unter Linux installiert?

Zumindest scheint npm audit sowas ähnliches zu machen.

Gute Frage 👍 – ich breche es mal in zwei Perspektiven runter:

1. Was Kaspersky typischerweise macht

- Echtzeitschutz / On-Access-Scanner: prüft Dateien, die auf die Platte geschrieben oder aus dem Netzwerk geladen werden (auch

node_modulesbeimnpm install). - Signatur- und Heuristik-Scan: schaut nach bekannten Malware-Mustern, verdächtigen Strukturen (z. B. „Dropper“ in JavaScript-Dateien) oder ob sich ein Prozess ungewöhnlich verhält.

- Verhaltensanalyse (System Watcher): erkennt, wenn ein Script plötzlich Daten exfiltriert, sich in Autostart einträgt, Kryptominer startet o. ä.

2. Was Kaspersky nicht speziell macht

- Es gibt keine dedizierte „npm-Paketprüfung“.

- Kaspersky weiß also nicht, ob du gerade

eslint-config-prettierVersion X oderleft-padVersion Y installiert hast. - Stattdessen prüft es die resultierenden Dateien (z. B.

.jsimnode_modules-Ordner) so wie jede andere Datei.

3. Abgrenzung zu spezialisierten Tools

- npm audit, yarn audit oder Services wie Snyk sind dafür gedacht, verwundbare oder kompromittierte Versionen von npm-Paketen anhand von Datenbanken zu erkennen.

- AV-Software wie Kaspersky erkennt dagegen eher bekannte Malware-Signaturen oder auffälliges Verhalten – nicht unbedingt, dass ein Paket z. B. durch eine Supply-Chain-Attacke kompromittiert wurde, solange der Code nicht bereits als „bösartig“ bekannt ist.

👉 Fazit:

Kaspersky durchsucht zwar auch die Dateien innode_modules, aber nicht mit dem Fokus „npm package security“. Für den gezielten Check auf kompromittierte Pakete brauchst du Security-Scanner aus dem Node-Ökosystem.@oliverio sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Welchen Virenscanner habt ihr so unter Linux installiert?

ich fürchte auf einem Raspi wird hier wahrscheinlich kein Virenscanner laufen.

gibt's da überhaupt was brauchbares?Auf einer Synology hatte ich mal vor Jahr(zehnt)en den dort als Paket vefügbaren freien Av Installiert.

der war nach 24h noch nicht fertig mit dem Plattenscan.ClamAV gibt es auch für Raspberrypi OS. Aber war der nicht auch nur ein Bremsklotz?

- Echtzeitschutz / On-Access-Scanner: prüft Dateien, die auf die Platte geschrieben oder aus dem Netzwerk geladen werden (auch

-

NPM Audit, ausgeführt in /opt/iobroker meldet mir

83 vulnerabilities (17 low, 13 moderate, 46 high, 7 critical)

To address issues that do not require attention, run:

npm audit fixTo address all issues possible (including breaking changes), run:

npm audit fix --forceSome issues need review, and may require choosing

Für einige (ms <2.0.0, nedb *) scheint es (noch) keinen Fix zu geben.

Ich meine irgendwo im Forum gelesen zu haben, das man keinen Fix machen soll.

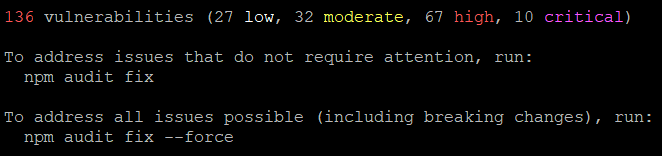

sieht bei mir nicht besser aus...

Wenn du ein

npm audit fix --forcemachst wird dein ioBroker einensehr alten Standhaben, da es versucht das System entsprechend mit Downgrades grade zu biegen... Und das können auch schon sehr alte Versionen sein...Also besser sein lassen...

-

@oliverio sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Welchen Virenscanner habt ihr so unter Linux installiert?

ich fürchte auf einem Raspi wird hier wahrscheinlich kein Virenscanner laufen.

gibt's da überhaupt was brauchbares?Auf einer Synology hatte ich mal vor Jahr(zehnt)en den dort als Paket vefügbaren freien Av Installiert.

der war nach 24h noch nicht fertig mit dem Plattenscan.ClamAV gibt es auch für Raspberrypi OS. Aber war der nicht auch nur ein Bremsklotz?

@oliverio said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Ohne Garantie, aber das skript könnte überflüssig sein,

da npm audit genau das macht, sofern die pakete bei npm in der security datenbank eingetragen ist. Ich gehe davon aus, das es so istnpm audit meldet bei meinem Produktivsystem eine Unmenge von Issues diverser Severities. Für User m.E. unverständlich. Für einen Check im Rahmen des Releases eher zuviel / undurchsichtig.

npm audit --fix aktualisiert munter drauf los. Hab das mal auf einen Adapter in einer Dev Umgebung losgelassen. Ergebnis war zwar dass alle Issues behoben waren ABER es wurde nichts in package.json aktualisisert (da war auch nichts zu tun) sondern nur packages in node_modules und das package-lock.json. Da weder das package-lock noch die node_modules Files zum User gehen war das ne nop Operation.

Bleibt die Möglichkeit dass user selbst mittels npm audit --fix ihr Echtsystem modifizieren. Empfehlen würde ich das nicht - keine Ahnung was da npm einfach so aktualisiert. Solange das nicht 100% klar ist würd ich eindeutig Hände Weg sagen. Sub sub dependencies einfach aktualisieren kann gut gehen - aber garantieren würd ich nicht dass da nichts kaputtverbessert wird.

Persönlich möchte keinen Fehlermeldungen von so einem System nachlaufen :-(

Aber ev. hat da ja schon mal wer mehr Details nachgeforscht. Wir / man kann gerne im Zuge des Releaseverfahrens was checken - nur muss es sinnvoll sein udn für den Dev behebbare Probleme melden. Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

-

du kannst meiner Meinung nach schon updates machen.

wichtiger ist systeme aktuell zu halten, da auch in veraltenden paketen/systeme schwachstellen entdeckt werden können.

super dramatisch ist es nun nicht, aber eine rest gefahr besteht.

PS an Alle:

Ein wichtiger Effekt der uns wahrscheinlich alle zu einem gewissen Anteil betrifft der die aktuelle Situation in der Welt oder auch lokal beobachtet.Wenn man genug Nachrichten dramatischer Natur liest, denkt man, alles ist ganz übel, obwohl es eigentlich nicht ganz so ist.

Nennt sich Mean world syndrom -

NPM Audit, ausgeführt in /opt/iobroker meldet mir

83 vulnerabilities (17 low, 13 moderate, 46 high, 7 critical)

To address issues that do not require attention, run:

npm audit fixTo address all issues possible (including breaking changes), run:

npm audit fix --forceSome issues need review, and may require choosing

Für einige (ms <2.0.0, nedb *) scheint es (noch) keinen Fix zu geben.

Ich meine irgendwo im Forum gelesen zu haben, das man keinen Fix machen soll.

@msauer said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Ich meine irgendwo im Forum gelesen zu haben, das man keinen Fix machen soll.

Ich würde davon dringend abraten. npm audit --fix aktuelisiert quer durch den Gemüsegarten. Ob das ausschließlich funktionierende Updates sind kann npm nicht prüfen. Ergo musst da dann schaun was noch geht ...

Das KANN gut gehen, beherbergt m.E. aber ein großes Risiko dass da was inkompatibles reinkommt. Und das bezieht sich jetzt schon mal auf --fix ohen --force. Mit --force wirds wohl noch ne Stufe riskanter. Bedenke auch dass nicht alle Issues für ioBroker wirklich kritisch sind. Wenn ein Issue z.B. "nur" ein Denial of Service auslöst können die meisten ioBroker Installation durchaus dmait leben da sie a) kaum Daten von unbekannten, insbesondere böswilligen Quellen empfangen und b) eine Störung der Funktion keine unmittelbare Katastrophe ist. Bei einem Webservice eines Shops map das ganz anders aussehen,

-

@oliverio said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Ohne Garantie, aber das skript könnte überflüssig sein,

da npm audit genau das macht, sofern die pakete bei npm in der security datenbank eingetragen ist. Ich gehe davon aus, das es so istnpm audit meldet bei meinem Produktivsystem eine Unmenge von Issues diverser Severities. Für User m.E. unverständlich. Für einen Check im Rahmen des Releases eher zuviel / undurchsichtig.

npm audit --fix aktualisiert munter drauf los. Hab das mal auf einen Adapter in einer Dev Umgebung losgelassen. Ergebnis war zwar dass alle Issues behoben waren ABER es wurde nichts in package.json aktualisisert (da war auch nichts zu tun) sondern nur packages in node_modules und das package-lock.json. Da weder das package-lock noch die node_modules Files zum User gehen war das ne nop Operation.

Bleibt die Möglichkeit dass user selbst mittels npm audit --fix ihr Echtsystem modifizieren. Empfehlen würde ich das nicht - keine Ahnung was da npm einfach so aktualisiert. Solange das nicht 100% klar ist würd ich eindeutig Hände Weg sagen. Sub sub dependencies einfach aktualisieren kann gut gehen - aber garantieren würd ich nicht dass da nichts kaputtverbessert wird.

Persönlich möchte keinen Fehlermeldungen von so einem System nachlaufen :-(

Aber ev. hat da ja schon mal wer mehr Details nachgeforscht. Wir / man kann gerne im Zuge des Releaseverfahrens was checken - nur muss es sinnvoll sein udn für den Dev behebbare Probleme melden. Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

@mcm1957 sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

und das dürfte das Hauptproblem sein...

Diese Liste wird in der Regel aktuell gehalten...

https://socket.dev/blog/ongoing-supply-chain-attack-targets-crowdstrike-npm-packages

ist mit aktuell 477 NPM Paketen nicht grade kurz und wächst noch weiter...

-

@oliverio Danke!

Ich habe dein Skript laufen lassen und es meldet dass nichts gefunden ist.

npm audit meldet aber einige vulnerabilities, jetzt befürchte ich dass ich mir ein verseuchtes Paket mit einem Update installieren könnte.@albert said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

@oliverio Danke!

Ich habe dein Skript laufen lassen und es meldet dass nichts gefunden ist.Dann sollte alles i.O. sein.

npm audit meldet aber einige vulnerabilities, jetzt befürchte ich dass ich mir ein verseuchtes Paket mit einem Update installieren könnte.

npm audit und die sort gelisteten vulnarabilities erleichtern oder verhindern in keiner Weise dass du in Zukunft ein bösartiges Paket installierst. Dass npm audit vulnarbilities meldet ist eher als normal anzusehen. Eine saubere Bereinigung kann hier eigentlich nur der Entwickler des betroffenen Pakats vornehmen,

-

@mcm1957 sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

und das dürfte das Hauptproblem sein...

Diese Liste wird in der Regel aktuell gehalten...

https://socket.dev/blog/ongoing-supply-chain-attack-targets-crowdstrike-npm-packages

ist mit aktuell 477 NPM Paketen nicht grade kurz und wächst noch weiter...

@armilar said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

@mcm1957 sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

und das dürfte das Hauptproblem sein...

Diese Liste wird in der Regel aktuell gehalten...

https://socket.dev/blog/ongoing-supply-chain-attack-targets-crowdstrike-npm-packages

ist mit aktuell 477 NPM Paketen nicht grade kurz und wächst noch weiter...

Ja, nur da hilft npm audit praktisch nichts.

Persönlich würde ich DRINGEND davon ABRATEN auf einem produktiven Sytem eben mal mit npm audit --fix was zu verändern.

Kann zwar jeder machen was er will - aber bitte nachher nicht heulen wenn nichts mehr geht.

-

@armilar said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

@mcm1957 sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

und das dürfte das Hauptproblem sein...

Diese Liste wird in der Regel aktuell gehalten...

https://socket.dev/blog/ongoing-supply-chain-attack-targets-crowdstrike-npm-packages

ist mit aktuell 477 NPM Paketen nicht grade kurz und wächst noch weiter...

Ja, nur da hilft npm audit praktisch nichts.

Persönlich würde ich DRINGEND davon ABRATEN auf einem produktiven Sytem eben mal mit npm audit --fix was zu verändern.

Kann zwar jeder machen was er will - aber bitte nachher nicht heulen wenn nichts mehr geht.

Ja, ich würde mir davon ebenso abraten... Wie das System früher mal war, weiß ich ja ;-)

-

@armilar said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

@mcm1957 sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

und das dürfte das Hauptproblem sein...

Diese Liste wird in der Regel aktuell gehalten...

https://socket.dev/blog/ongoing-supply-chain-attack-targets-crowdstrike-npm-packages

ist mit aktuell 477 NPM Paketen nicht grade kurz und wächst noch weiter...

Ja, nur da hilft npm audit praktisch nichts.

Persönlich würde ich DRINGEND davon ABRATEN auf einem produktiven Sytem eben mal mit npm audit --fix was zu verändern.

Kann zwar jeder machen was er will - aber bitte nachher nicht heulen wenn nichts mehr geht.

-

@mcm1957 Ich habe vorher einen Snapshot gemacht. War auch gut so. Es wurden teils uralte Adapter Versionen installiert...Lief natürlich nachher nix mehr.

Also wieder einen Rollback gemacht. -

@oliverio said in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

Ohne Garantie, aber das skript könnte überflüssig sein,

da npm audit genau das macht, sofern die pakete bei npm in der security datenbank eingetragen ist. Ich gehe davon aus, das es so istnpm audit meldet bei meinem Produktivsystem eine Unmenge von Issues diverser Severities. Für User m.E. unverständlich. Für einen Check im Rahmen des Releases eher zuviel / undurchsichtig.

npm audit --fix aktualisiert munter drauf los. Hab das mal auf einen Adapter in einer Dev Umgebung losgelassen. Ergebnis war zwar dass alle Issues behoben waren ABER es wurde nichts in package.json aktualisisert (da war auch nichts zu tun) sondern nur packages in node_modules und das package-lock.json. Da weder das package-lock noch die node_modules Files zum User gehen war das ne nop Operation.

Bleibt die Möglichkeit dass user selbst mittels npm audit --fix ihr Echtsystem modifizieren. Empfehlen würde ich das nicht - keine Ahnung was da npm einfach so aktualisiert. Solange das nicht 100% klar ist würd ich eindeutig Hände Weg sagen. Sub sub dependencies einfach aktualisieren kann gut gehen - aber garantieren würd ich nicht dass da nichts kaputtverbessert wird.

Persönlich möchte keinen Fehlermeldungen von so einem System nachlaufen :-(

Aber ev. hat da ja schon mal wer mehr Details nachgeforscht. Wir / man kann gerne im Zuge des Releaseverfahrens was checken - nur muss es sinnvoll sein udn für den Dev behebbare Probleme melden. Auf kritische Dinge in sub sub Paketen hat der Dev im Allgemeinen keinen Einfluss ...

npm audit meldet bei meinem Produktivsystem eine Unmenge von Issues diverser Severities. Für User m.E. unverständlich. Für einen Check im Rahmen des Releases eher zuviel / undurchsichtig.

Hmm ....

martin@iobroker-test-sicher:~$ npm audit --verbose npm verbose cli /usr/bin/node /usr/bin/npm npm info using npm@10.9.3 npm info using node@v22.19.0 npm verbose title npm audit npm verbose argv "audit" "--loglevel" "verbose" npm verbose logfile logs-max:10 dir:/home/martin/.npm/_logs/2025-09-17T14_32_02_986Z- npm verbose logfile /home/martin/.npm/_logs/2025-09-17T14_32_02_986Z-debug-0.log npm http fetch POST 200 https://registry.npmjs.org/-/npm/v1/security/advisories/bulk 941ms found 0 vulnerabilities npm verbose cwd /home/martin npm verbose os Linux 6.8.12-15-pve npm verbose node v22.19.0 npm verbose npm v10.9.3 npm verbose exit 0 npm info ok martin@iobroker-test-sicher:~ -

Und weil wir gerade bei Checks und Audits sind:

Im

iob diaggibt es ja auch einen solchen Test, der bezieht sich aber NUR auf die nodejs-Version und dort bekannte Sicherheitsprobleme. Da wird nicht auf die einzelnen Module geschaut. -

npm audit meldet bei meinem Produktivsystem eine Unmenge von Issues diverser Severities. Für User m.E. unverständlich. Für einen Check im Rahmen des Releases eher zuviel / undurchsichtig.

Hmm ....

martin@iobroker-test-sicher:~$ npm audit --verbose npm verbose cli /usr/bin/node /usr/bin/npm npm info using npm@10.9.3 npm info using node@v22.19.0 npm verbose title npm audit npm verbose argv "audit" "--loglevel" "verbose" npm verbose logfile logs-max:10 dir:/home/martin/.npm/_logs/2025-09-17T14_32_02_986Z- npm verbose logfile /home/martin/.npm/_logs/2025-09-17T14_32_02_986Z-debug-0.log npm http fetch POST 200 https://registry.npmjs.org/-/npm/v1/security/advisories/bulk 941ms found 0 vulnerabilities npm verbose cwd /home/martin npm verbose os Linux 6.8.12-15-pve npm verbose node v22.19.0 npm verbose npm v10.9.3 npm verbose exit 0 npm info ok martin@iobroker-test-sicher:~@martinp sagte in Nach Angriff auf node.js: Sofortmaßnahmen erforderlich?:

npm verbose cwd /home/martin

Du stehst im falschen Verzeichnis...

Stell dich dahin, wo der ioBroker wohnt, dann wird da auch was ausgespuckt.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden