NEWS

[Hinweis] Gefahren durch Port-Freischaltungen

-

Danke für die Antworten.

@Meister-Mopper : habe meine NC mit Apache konfiguriert. Da müsste ich erst auf Nginx umstellen oder gibt es so einen Manager auch für Apache.

@Dr-Bakterius : das mit dem VPN wäre grundsätzlich die beste Lösung allerdings sind wir 4 Personen und davon nur eine mit Android unterwegs. Für IOS ist mir nicht bekannt das es so etwas gibt.

Wenn du eigenes VLAN verwendest, welchen Router/DSL Modem nutzt du dann und was spricht aus deiner Sicht gegen DMZ?

-

@wendy2702 <<<<<<

Keine Ahnung, habe ich nicht recherchiert. NPM ist halt ein unkomplizierter Docker-Container.Traefik ist auch eine Option, oder nginx als Linux-Server.

-

@wendy2702 den Linux Proxy setzt du separat (Lxc, VM, docker) auf. Von dort wird verteilt.

So mache ich auch meine Subdomain Verwaltung. Geht alles auf meine nginx Lxc, dort wird die Domain überprüft und anhand weiterer regeln authentifiziert und auf den eigentlichen zielserver geProxied (was ein Wort).

Gruss

Andre -

wenn netcloud bzw. die ganze netcloud infrastruktur (inklusive datenbank und proxy) in einem normalen container läuft, dann läuft ja alles in einem eigenen netz (erkennbar an ip-adressen meist mit 172..., welches vom hauptnetzt separiert ist. daher kann jemand wenn er in nextcloud drin ist erstmal nur in diesem netz operieren, da alle ip packchen welche für ein anderes netzt bestimmt sind vom router (in diesem fall übernimmt das containermanagement das routing) nicht weitergeleitet werden.

-

@negalein sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Wie hast du das gemacht?

Ein Profil erstellt, dass den Task VPN verbinden bei verlassen den WLAN aufruft. Dort wird über die App open VPN Tasker Plugin die Verbindung zum vor eingerichteten VPN hergestellt. Wenn das WLAN wieder verbunden ist, macht man einen Ausgangstask, der die Verbindung über das Plugin wieder trennt. Geht total easy mit der zusätzlichen App.

-

@wendy2702 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Wenn du eigenes VLAN verwendest, welchen Router/DSL Modem nutzt du dann und was spricht aus deiner Sicht gegen DMZ?

Ich habe die Gerätschaften von Unifi. Viele bessere Router können das aber auch von anderen Herstellern und man benötigt managed Switches.

Gegen eine DMZ spricht IMHO, dass der gesamte Netzwerkverkehr aus dem Internet auf den angegebenen Rechner trifft. Reißt eventuell unnötige Lücken auf.

-

@dr-bakterius OK. Danke.

Alles auf Unifiy umzustellen hatte ich auch schonmal überlegt.... da komme ich bei der Anzahl an Switchen und benötigten Ports aber schnell auf einen 4 Stelligen betrag.... und das dann nur um NC "sicher" zu machen fällt mir aktuell ein wenig schwer.

Ich habe aber mal die einschlägigen Suchmaschinen bemüht und man kann auch bei IOS VPN on Demand einrichten. Werde mir das mal anschauen.

-

@wendy2702 Man kann auch andere Switche verwenden, solange sie VLAN-fähig sind. Ich verwende zum Beispiel mehrere Unifi Access point für WLAN, habe aber ausschließlich Switche von Zyxel im Einsatz. Als Router einen Edgerouter 4. Vorteil ist, dass Komponenten teilweise günstiger sind, Nachteil, dass man halt nicht alles unter einer Oberfläche konfigurieren kann. Wobei ich das auch als Vorteil sehe. So kann ich jedes Gerät granular für genau seinen Zweck konfigurieren. Und eigentlich ändert man da ja eh nicht ständig etwas...

Gruß, Jürgen -

ich habe einen 24 Port-Switch von Netgear.Der läßt sich sehr gut über die Konfig-Software einstellen.

Bin nur am lernen, welche Ports ich von VLAN zu VLAN öffnen muß.

Schließlich sollen Backups vom IObroker, bzw der Aufruf der Admin-Seite nicht ins leere laufen. -

@mathiasj Das Routing zwischen VLANs muss aber der Router machen, außer Du hättest einen relativ teuren Switch, der selbst Level3-Routing beherrscht.

Zudem ist Ports freischalten hier das falsche Stichwort. Wie der Name es sagt. Es muss geroutet werden, von einem Netzwerk ins andere.

Bei mir macht das der Edgerouter, der ist passend eingestellt, was das Routing zwischen den Netzen angeht, bzw. blockiert den Verkehr zwischen den VLANs, den kch nicht haben will.

Gruß, Jürgen -

@wildbill

danke, wieder was dazu gelernt! -

@oliverio sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

wenn netcloud bzw. die ganze netcloud infrastruktur (inklusive datenbank und proxy) in einem normalen container läuft, dann läuft ja alles in einem eigenen netz (erkennbar an ip-adressen meist mit 172..., welches vom hauptnetzt separiert ist. daher kann jemand wenn er in nextcloud drin ist erstmal nur in diesem netz operieren, da alle ip packchen welche für ein anderes netzt bestimmt sind vom router (in diesem fall übernimmt das containermanagement das routing) nicht weitergeleitet werden.

du redest explizit von docker containern, ja, da ist das so im default fall.

ich nutze lxc container in den meisten fällen, und dort im bridged mode. sonst müsste ich ja wieder weitere routing-instanzen oder vlan-switches einsetzen. das halte ich bei mir derzeit recht einfach (dafür fail2ban und authentification vorne weg und zusätzlich FW-Regeln auf Netze, die durch Port-Scans und Brute-Force-Attacken etc. aufgefallen sind). -

Hey Leute,

ihr habt mich jetzt ganz schön verunsichert hier

Habe den ioBroker auf einem Raspberry Pi 4 installiert und bewusst keine Ports irgendwo hin freigegeben.

Wo müsste man das denn machen? Oder wo kann ich in ioBroker nachschauen, ob irgendwelche Ports offen sind?

In der Fritz!Box habe ich ich unter INTERNET - FREIGABEN nachgeschaut, da steht "Keine Portfreigabe vorhanden"...

Grüße, Andi

-

-

-

@snowman78

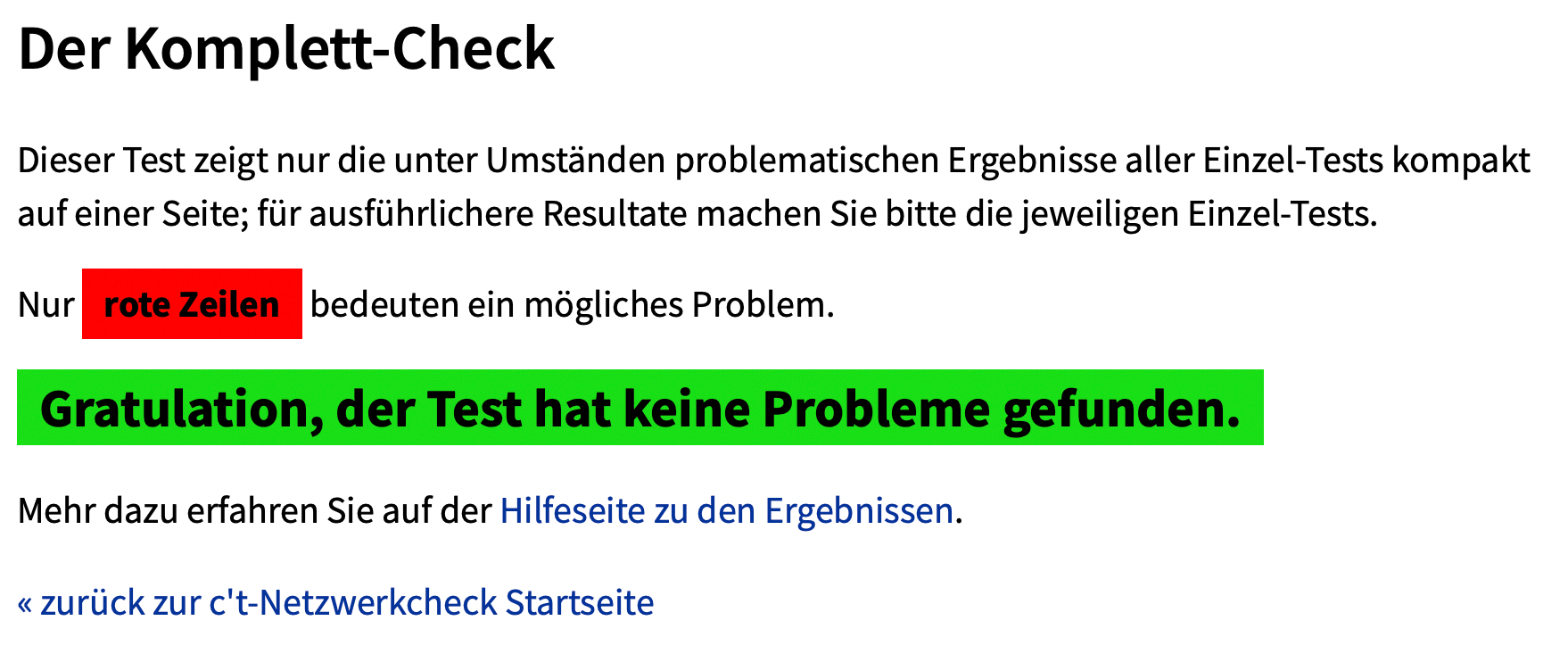

Zumindest sind die üblichen Ports über ipv4 nicht erreichbar.Mit ShieldsUp! kann man aber auch mal schauen:

-

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Also ist bei mir Alles safe?

in Zusammenhang mit

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

bewusst keine Ports irgendwo hin freigegeben.

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

In der Fritz!Box habe ich ich unter INTERNET - FREIGABEN nachgeschaut, da steht "Keine Portfreigabe vorhanden"...

und dann noch der Heise Check....

...müsstest du alles richtig gemacht haben.

-

@thomas-braun: Und wo kann ich noch nachschauen außer in der Fritz!Box? Im ioBroker irgendwo?

Also hier von zu Hause greife ich über die durch die Fritz!Box fest vergebene IP-Adresse auf Port 8081 auf den ioBroker zu...

-

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Also hier von zu Hause greife ich über die durch die Fritz!Box fest vergebene IP-Adresse auf Port 8081 auf den ioBroker zu...

In deinem lokalen Netz ist das ja auch kein Problem.

Der Port sollte halt nicht 'nach draußen gebogen' werden. Das muss man aber aktiv in der Fritzbox (Router) machen. -

@thomas-braun: Also richtet man im ioBroker so eine Portfreigabe nicht ein? Auch nicht in irgendeiner Instanz? Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen und halt den Zugriff von ioBroker auf meine Fritz!Box, um die DECT-Geräte abzufragen...