NEWS

Roborock Adapter tester gesucht

-

Die letzten Wochen war ich damit beschäftigt, wie man das Mitschneiden des Datenverkehrs realisieren könnte (daher der Zeitmangel

)

)

Dies ging vor einiger Zeit mal direkt über ein Subscribe im MQTT Client des Adapters.

Anscheinen hat Roborock das aber mitbekommen, und die Möglichkeit gesperrt.Mit der neuesten dev ist jetzt möglich zusammen mit mitmproxy den Datenverkehr dann doch wieder mitzuschneiden.

Das funktioniert folgendermaßen:- Die aktuelle dev installieren (https://github.com/copystring/ioBroker.roborock/tree/dev)

- Auf dem selben PC, auf dem ioBroker läuft, mitmproxy wie folgt installieren:

--pipx install mitmproxy

--pipx inject mitmproxy websocket

--pipx inject mitmproxy websocket-client - Und so starten:

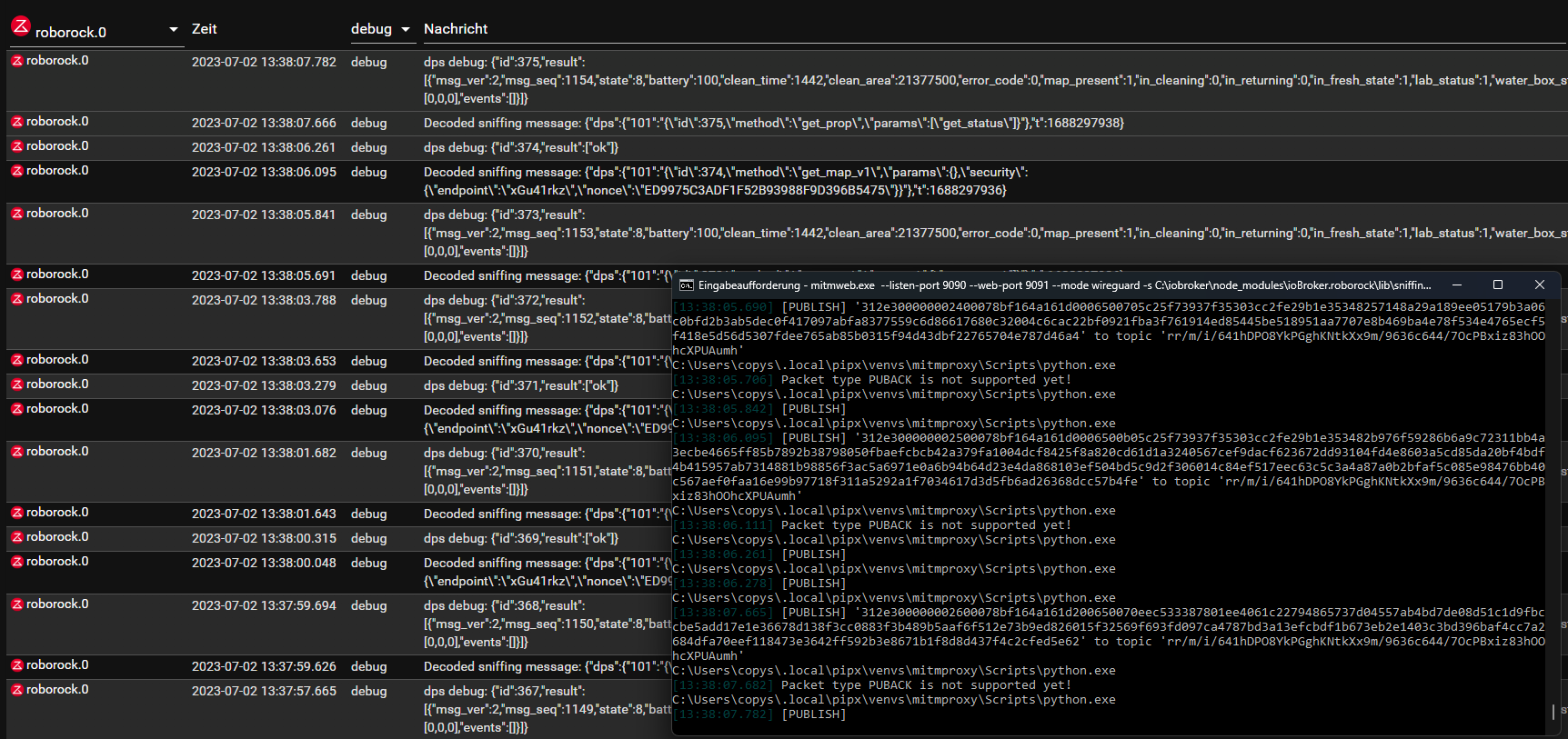

mitmweb.exe --listen-port 9090 --web-port 9091 --mode wireguard -s C:\iobroker\node_modules\ioBroker.roborock\lib\sniffing\mitmproxy_roborock.py

ggf. den Pfad von mitmproxy_roborock.py auf eure Installation anpassen. - Anschließend öffnet sich im Browser das Fenster von mitmproxy und ein QR Code. Darüber Wireguard am Handy einrichten. Ihr benötigt dann noch das entsprechende Zertifikat von mitmproxy: https://docs.mitmproxy.org/stable/concepts-certificates/. Bitte fragt mich nicht, wie das zu installieren ist. Ihr müsst euch auskennen!

- Dann Wireguard auf dem Handy aktivieren und die Roborock App öffnen.

Das sieht dann z.B. so aus:

Dadurch ist nun möglich, auch neue und unbekannte Befehle mitzuschneiden, welche direkt von der App kommen.

-

Ja es läuft auf einem RPi 4 mit 64 Bit. Das laden würde ja schon aureichen um die Karte im Roboter erneut zu laden. Ich bin mir sicher das war am Anfang nicht so. Könnte es sein das es was mit der aktualisierung des js-controllers zu tun hat? Der wurde letztens auf die Version 5.0.5 aktualisiert. Bin im beta Repository.

Wenn ich die Tage Zeit finde werde ich mal den iobroker mal auf Windows installieren um es damit zu testen.Nachtrag:

Ich konnte das Problem gerade lösen. Ich habe lediglich einen raum saugen lassen nachdem der Adapter neu instelliert wurde. Danach wird die Karte auch nicht ständig neu geladen. Anscheinend habe ich unbewusst immer den Sauger einen raum saugen lassen, so dass ich das Problem nie hatte. Es reicht wohl nicht aus nur den Befehl Pin&Go auszuführen.

-

@dimi Verstehe nicht so ganz was du geschrieben hast, aber toll, dass du es lösen konntest.

-

Wenn mit der aktuellen dev keine gravierenden Fehler auftreten, wird dies der nächste Release werden.

Wer mag, kann testen und die Fehler auf GitHub erstellen. -

Kann man aus den Adapterdatenpunken irgendwie ableiten welcher Raum gerade gereinigt wird?

Hintergrund meiner Frage ist das ich gern eine History erstellen möchte die Raumbezogen ist.

Wenn ich zum Beispiel in der App 3 Räume zum Reinigen auswähle möchte ich bei fertig Raum 1, Raum 2, Raum 3 jeweils die Time festhalten.MfG Ralf

-

@spacerx

Hallo spacerx, da habe ich eine gute und eine schlechte Nachricht. Ja, man kann und nein, man kann es nicht. Ich zumindest kann aus den Datenpunkten heraus den Ort nicht identifizieren, da in meiner Konstellation (Raspberry 4pi und iobroker) die Arbeit mit der Karte nicht funktioniert, auch laut copystring nicht. Ich bekomme keine Karte, keinen aktuellen gezeichneten Reinigungsverlauf und kann auch nicht (über diesen Adapter) mit Zonen arbeiten.

Aber, und jetzt geht es um das ja, ich wollte genau wie Du, in der Historie erkenntlich machen, nicht nur wann, sondern auch wo Erna gereinigt hat.

Und es klappt, siehe hier mittig im grünen Feld und rechts unten in der Historie:

Wie funktioniert es? Ich löse eine Raumreinigung über die oben in der Mitte stehenden Tasten aus. Dabei gehe ich wie hier im Forum beschrieben vor

"Für die Raumreinigung die Räume unter Floors entsprechend auf true oder false setzen und anschließend unter commands app_segment_clean auf true setzen."

und die Reinigung beginnt.

Im nächsten Schritt nutze ich die unter Floors gespeicherte Information (welcher Raum ist auf true gesetzt), um den Klarnamen des Raumes, der gerade gereinigt wird, in einem Objekt im iobroker zu speichern und in der gui auszugeben.

Und zu guter Letzt wird die Liste der Historie-Einträge um eines nach unten geschoben und die aktuelle Reinigung kommt ganz oben drauf nach dem last-in-last-out-Prinzip.

Was ist das Fragezeichen? Das sind erfolgte Zonenreinigungen und Raumreinigungen, die ich über die App ausgelöst habe, da komme ich -zumindest momentan- nicht an die notwendigen Informationen ran. Und die vielen Einträge mit "0 m²" und "0 min" waren Testläufe in einer anderen Frage.

Was kommt als Weiterentwicklung? Recht einfach, eher eine Fleißaufgabe, in Kürze wird in der Historie auch die Art der Reinigung (Saugen, Wischen, Saugen + Wischen) gelistet sein.

Die Lösung ist sicher nicht perfekt, für mich aber die zur Zeit machbare und ein erster Lösungsansatz.

Und leider konnte ich Deine Frage nach der Nutzung der Adapterdatenpunkte in Wirklichkeit nicht beantworten, sondern nur einen anderen Weg zum Ziel einer raumbezogenen Historie zeigen.

Gruß Bert. -

@jahnbes Danke für das zeigen deiner Lösung.

Schöner wäre es natürlich wenn der Adapter bei der Auswahl der Räume in der App das auch auf die Datenpunkte Synchronisieren würde.

Vielleicht komm da ja noch was nach. -

@spacerx

Da hast Du Recht. Mir fehlt da auch mancher Punkt, z.B. kann ich in der Handy-App die Anzahl der Zyklen einstellen. Die habe ich im Adapter noch nicht gefunden.

Und nur verbal direkt vom Gerät bekomme ich die Mitteilung, dass der Staubbehälter entfernt wurde, etwas, was ich anderweitig auch gern sehen und in der gui anzeigen würde.

Es gibt bei dem tollen Adapter noch etwas Luft nach oben, trotzdem, er ist große Klasse, Dank an copystring!

Gruß Bert. -

@jahnbes sagte in Roborock Adapter tester gesucht:

z.B. kann ich in der Handy-App die Anzahl der Zyklen einstellen. Die habe ich im Adapter noch nicht gefunden.

roborock.0.Devices.xxxxx.floors.cleanCount -

@david-g

Danke, David, da hatte ich noch nicht gesucht. allerdings, leider und jedenfalls bei mir, wenn ich diesen Wert im iobroker ändere, ändert sich die Anzeige in der Handy-App nicht und umgedreht, auch bei mit dieser geänderten Zyklenzahl dann stattfindender Reinigung, egal, ob wischen oder Saugen. Die Reinigung hatte ich allerdings nur gestartet, nicht getestet, ob er wirklich zweimal reinigt, das will ich der Familie am Sonntag nicht zumuten.

Mache ich da was falsch oder denke falsch? Mit diesem Fehler ist der Wert nutzlos für mich.

Viele Grüße und einen schönen Sonntag, Bert. -

Man hat vieles nicht synchron in App und iobroker, da die Settings direkt zum Roboter gesendet werden beim Starten der Reinigung.

Siehst du auch, wenn du 2 Smartphoneapps parallel nutzt. Auch nicht alles synchron.

Aber warum auch, entweder steurer ich von iobroker aus oder aus der App, stelle ja nicht die ersten Parameter der Reinigung dort ein und die anderen dann dort....

Ich mache alles über meine Visu.

Wenn ich auf Play drücke kommt ein Dialog mit den Räumen, den Reinigungsmodi und den wiederholungen.

Oben links alle Infos zum Dock. Bei Fehlern ändern die entsprechenden Bereiche die Farbe.

-

Hab mir gestern nochmal die Aktuelle Version installiert. Seit langem nochmal.

Jetzt regnet es Meldungen im Log.

roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 788 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 786 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 784 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 782 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 781 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 779 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 777 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 775 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 773 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 771 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 783 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 785 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 787 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.164 error Unsported attribute: 789 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 770 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 768 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 766 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 772 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 774 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 776 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 778 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.163 error Unsported attribute: 780 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 765 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 767 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 769 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 764 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.162 error Unsported attribute: 763 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 761 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 759 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 757 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 755 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 754 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 752 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 750 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 748 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 746 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 744 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 756 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 758 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 760 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.159 error Unsported attribute: 762 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 743 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 741 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 739 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 737 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 735 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 745 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 747 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 749 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 751 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.158 error Unsported attribute: 753 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 734 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 732 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 730 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 728 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 726 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 736 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 738 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 740 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.157 error Unsported attribute: 742 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 725 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 723 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 721 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 719 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 717 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 727 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 729 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 731 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.156 error Unsported attribute: 733 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 716 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.154 error Unsported attribute: 714 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.154 error Unsported attribute: 712 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 718 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 720 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 722 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.155 error Unsported attribute: 724 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.153 error Unsported attribute: 711 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.153 error Unsported attribute: 709 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.154 error Unsported attribute: 713 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.154 error Unsported attribute: 715 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.153 error Unsported attribute: 708 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 706 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 704 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 702 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.153 error Unsported attribute: 710 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 701 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.151 error Unsported attribute: 699 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.151 error Unsported attribute: 697 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 703 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 705 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.152 error Unsported attribute: 707 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.151 error Unsported attribute: 696 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 694 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 692 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 690 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.151 error Unsported attribute: 698 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.151 error Unsported attribute: 700 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 689 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 687 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 685 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 683 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 691 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 693 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.150 error Unsported attribute: 695 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 682 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 680 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 678 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 676 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 684 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 686 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.149 error Unsported attribute: 688 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 675 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 673 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 671 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 669 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 677 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 679 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.148 error Unsported attribute: 681 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 668 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 666 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 664 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 662 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 670 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 672 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.147 error Unsported attribute: 674 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 661 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 659 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 657 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 663 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 665 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.146 error Unsported attribute: 667 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 656 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.144 error Unsported attribute: 654 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 658 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.145 error Unsported attribute: 660 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.144 error Unsported attribute: 653 of get_status. Please contact the dev to add the newly found attribute of your robot. roborock.0 2023-07-09 17:42:29.144 error Unsported attribute: 655 of get_status. Please contact the dev to add the newly found attribute of your robot. -

Kann mich dem Problem von @david-g anschließen. War lange Zeit ruhig geworden bei meinem S7 Max Ultra.

-

@david-g

Hallo David, Du hast Recht, ich hatte das Zusammenspiel Handy-App, iobroker und roborock nicht mehr richtig im Blick. Mittlerweile kann ich vom PC aus über den iobroker den roborock wie gewünscht steuern, also auch die Anzahl der Wiederholungen einstellen:

Ein kleine Schwierigkeit gab es. Der roborock stellt floors.cleanCount nachdem es gesetzt ist ziemlich unmittelbar wieder zurück. Er führt die gewünschte Anzahl der Wiederholungen dann zwar aus, aber in floors.cleanCount steht sofort wieder "1" und nicht die eingestellte (und genutzte) Anzahl. Deshalb speichere ich beim Einstellen der Anzahl der Wiederholungen diese erst einmal in einer Variablen im iobroker, Die Änderung dieser Variablen löst dann die Änderung von floors.cleanCount aus. Letzteres wird alsbald auf "1" zurückgesetzt, aber in meiner Variablen bleibt der Wert erhalten und ich kann ihn anzeigen.

Gruß Bert. -

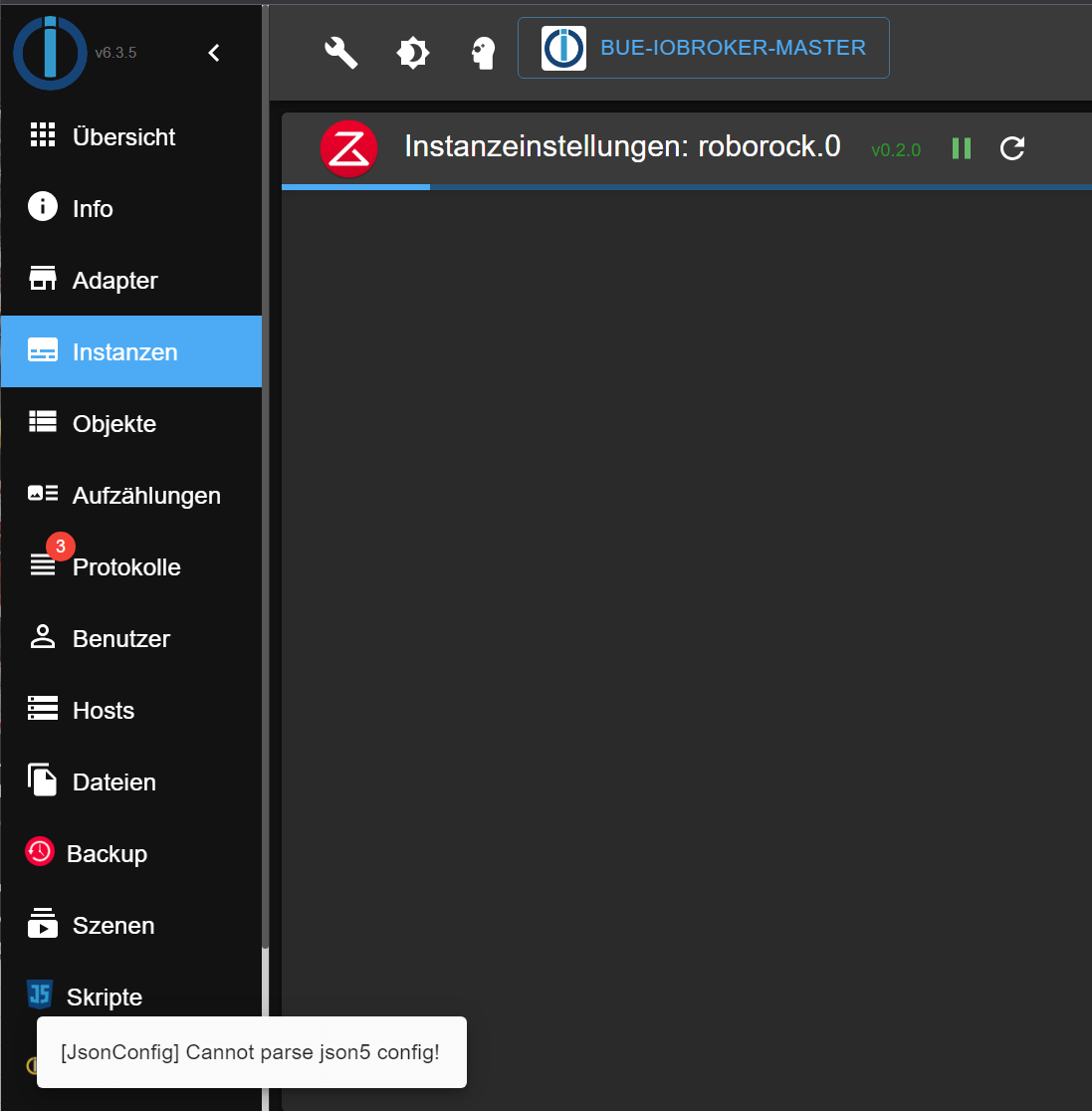

Hallo, beim installieren von v0.2.0 (vorher alte 0.1.6 gelöscht), kommt beim Aufrufen der Instanzeinstellungen "[JsonConfig] Cannot parse json5 config!" als Meldung unten links im Admin. js-controller ist 4.0.24 und Admin 6.3.5

roborock.0 2023-07-12 15:51:51.299 error Username or password missing! roborock.0 2023-07-12 15:51:51.194 info starting. Version 0.2.0 (non-npm: copystring/ioBroker.roborock) in /opt/iobroker/node_modules/iobroker.roborock, node: v16.20.0, js-controller: 4.0.24 roborock.0 2023-07-12 15:51:50.821 debug Plugin sentry Initialize Plugin (enabled=true) roborock.0 2023-07-12 15:51:50.672 debug States connected to redis: 127.0.0.1:9000 roborock.0 2023-07-12 15:51:50.627 debug States create User PubSub Client roborock.0 2023-07-12 15:51:50.625 debug States create System PubSub Client roborock.0 2023-07-12 15:51:50.599 debug Redis States: Use Redis connection: 127.0.0.1:9000 roborock.0 2023-07-12 15:51:50.554 debug Objects connected to redis: 127.0.0.1:9001 roborock.0 2023-07-12 15:51:50.544 debug Objects client initialize lua scripts roborock.0 2023-07-12 15:51:50.441 debug Objects create User PubSub Client roborock.0 2023-07-12 15:51:50.439 debug Objects create System PubSub Client roborock.0 2023-07-12 15:51:50.406 debug Objects client ready ... initialize nowFehlen mir hier Abhängigkeiten?

-

@ravenst0ne sagte in Roborock Adapter tester gesucht:

Fehlen mir hier Abhängigkeiten?

Nee, eher wohl fehlt da:

error Username or password missing!

-

@thomas-braun sagte in Roborock Adapter tester gesucht:

Nee, eher wohl fehlt da: error Username or password missing!

Lässt sich nicht eintragen, da die Einstellungen wegen dem Fehler "[JsonConfig] Cannot parse json5 config!" nicht geöffnet werden können.

-

@sevenup sagte in Roborock Adapter tester gesucht:

Lässt sich nicht eintragen, da die Einstellungen wegen dem Fehler "[JsonConfig] Cannot parse json5 config!" nicht geöffnet werden können

gefixt in v0.21

-

@sevenup Danke!

-

Moin zusammen!

Wir sind seit Ende letzter Woche stolze Besitzer eines Robotock Q Revo. Ich möchte den natürlich auch sehr gerne in meinen ioBroker einbinden, das scheint momentan ja noch nicht zu funktionieren. (Mir ist auch bewusst, dass der nicht in der Liste der Geräte aufgeführt ist.)Ich habe den Adapter trotzdem mal installiert in der v0.2.1, leider kommt bei "Verbunden mit Host" und "Lebenszeichen" ein rotes X, wo ich immer noch nicht sicher weiß, was das eigentlich genau bedeutet.

Es kann natürlich sein, dass das am Q Revo liegt, aber vielleicht mache ich auch etwas falsch, jemand eine Idee?Ich weiß, dass ich keinen Anspruch auf gar nichts habe, aber ich schmeiße mal unseren Q Revo "Bob" mit ins Rennen als Testobjekt.

Also wenn ich irgendwie zu dem Adapter beitragen kann, gerne Bescheid geben. Ansonsten lese ich weiter gespannt mit.Max