NEWS

Betriebssystem-Paket-Updates, Linux ist auf neustem Stand

-

Hallo,

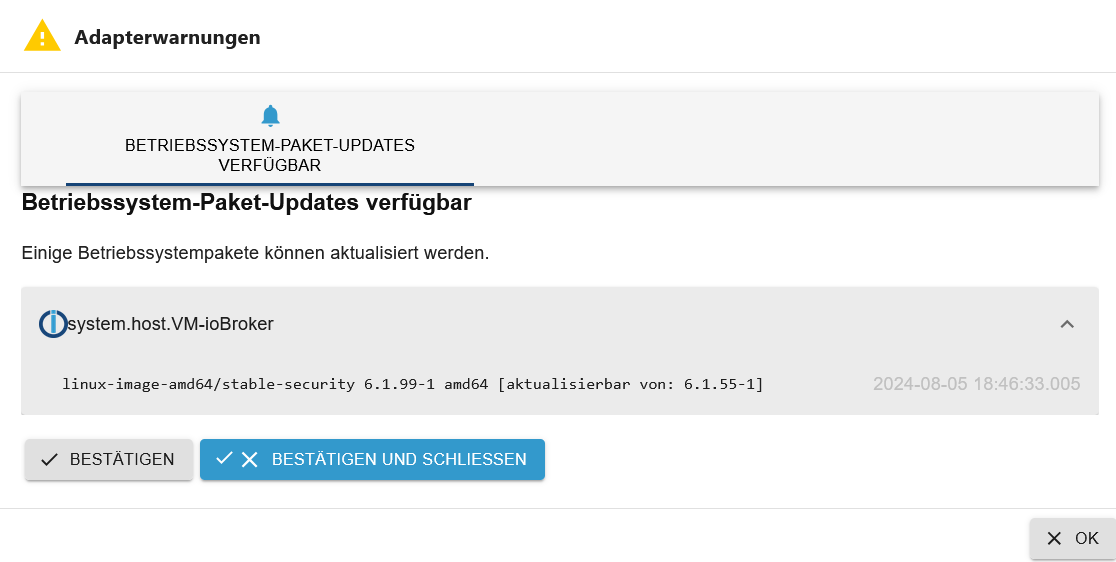

ich bekomme beim Start die Meldung:

Betriebssystem-Paket-Updates verfügbar

Einige Betriebssystempakete können aktualisiert werden.Darunter ist dann eine ziemlich lange Liste, siehe unten.

Ich habe dann ein Update meines Linux System gemacht

sudo apt update

sudo apt dist-upgrade

sudo rebootaber die Meldung kommt immer noch. Muss ich noch etwas anderes aktualisieren?

Bin leider kein Linux Experte.base-files/stable 12.4+deb12u6 amd64 [upgradable from: 12.4] bash/stable 5.2.15-2+b7 amd64 [upgradable from: 5.2.15-2+b2] bind9-dnsutils/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bind9-host/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bind9-libs/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bsdextrautils/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] bsdutils/stable,stable-security 1:2.38.1-5+deb12u1 amd64 [upgradable from: 1:2.38.1-5+b1] dbus-bin/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] dbus-daemon/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] dbus-session-bus-common/stable 1.14.10-1~deb12u1 all [upgradable from: 1.14.6-1] dbus-system-bus-common/stable 1.14.10-1~deb12u1 all [upgradable from: 1.14.6-1] dbus/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] debian-archive-keyring/stable 2023.3+deb12u1 all [upgradable from: 2023.3] debianutils/stable 5.7-0.5~deb12u1 amd64 [upgradable from: 5.7-0.4] distro-info-data/stable 0.58+deb12u2 all [upgradable from: 0.58] fdisk/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] gir1.2-gdkpixbuf-2.0/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] gir1.2-rsvg-2.0/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] inetutils-telnet/stable 2:2.4-2+deb12u1 amd64 [upgradable from: 2:2.4-2] krb5-locales/stable 1.20.1-2+deb12u1 all [upgradable from: 1.20.1-2] less/stable,stable-security 590-2.1~deb12u2 amd64 [upgradable from: 590-2] libarchive13/stable,stable-security 3.6.2-1+deb12u1 amd64 [upgradable from: 3.6.2-1] libblkid-dev/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libblkid1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libc-bin/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc-dev-bin/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc-l10n/stable,stable-security 2.36-9+deb12u7 all [upgradable from: 2.36-9] libc6-dev/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc6/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libcryptsetup12/stable 2:2.6.1-4~deb12u2 amd64 [upgradable from: 2:2.6.1-4~deb12u1] libdbus-1-3/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] libdbus-1-dev/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] libfdisk1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libfreetype-dev/stable 2.12.1+dfsg-5+deb12u3 amd64 [upgradable from: 2.12.1+dfsg-5] libfreetype6/stable 2.12.1+dfsg-5+deb12u3 amd64 [upgradable from: 2.12.1+dfsg-5] libgdk-pixbuf-2.0-0/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf-2.0-dev/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf2.0-bin/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf2.0-common/stable 2.42.10+dfsg-1+deb12u1 all [upgradable from: 2.42.10+dfsg-1] libglib2.0-0/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-bin/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-data/stable 2.74.6-2+deb12u3 all [upgradable from: 2.74.6-2] libglib2.0-dev-bin/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-dev/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libgnutls30/stable 3.7.9-2+deb12u3 amd64 [upgradable from: 3.7.9-2] libgssapi-krb5-2/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libisl23/stable 0.25-1.1 amd64 [upgradable from: 0.25-1] libk5crypto3/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libkrb5-3/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libkrb5support0/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libmount-dev/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libmount1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libnftables1/stable 1.0.6-2+deb12u2 amd64 [upgradable from: 1.0.6-2] libnghttp2-14/stable,stable-security 1.52.0-1+deb12u1 amd64 [upgradable from: 1.52.0-1] libnss-systemd/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libpam-modules-bin/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam-modules/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam-runtime/stable 1.5.2-6+deb12u1 all [upgradable from: 1.5.2-6] libpam-systemd/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libpam0g-dev/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam0g/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libperl5.36/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7] libpython3.11-minimal/stable 3.11.2-6+deb12u2 amd64 [upgradable from: 3.11.2-6] libpython3.11-stdlib/stable 3.11.2-6+deb12u2 amd64 [upgradable from: 3.11.2-6] librsvg2-2/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] librsvg2-common/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] librsvg2-dev/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] libseccomp2/stable 2.5.4-1+deb12u1 amd64 [upgradable from: 2.5.4-1+b3] libsmartcols1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libssl3/stable 3.0.13-1~deb12u1 amd64 [upgradable from: 3.0.9-1] libsystemd-shared/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libsystemd0/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libtiff-dev/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libtiff6/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libtiffxx6/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libudev-dev/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libudev1/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libuuid1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libuv1/stable,stable-security 1.44.2-1+deb12u1 amd64 [upgradable from: 1.44.2-1] libwbclient0/stable,stable-security 2:4.17.12+dfsg-0+deb12u1 amd64 [upgradable from: 2:4.17.8+dfsg-2] libwebp-dev/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebp7/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebpdemux2/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebpmux3/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libx11-6/stable,stable-security 2:1.8.4-2+deb12u2 amd64 [upgradable from: 2:1.8.4-2+deb12u1] libx11-data/stable,stable-security 2:1.8.4-2+deb12u2 all [upgradable from: 2:1.8.4-2+deb12u1] libx11-dev/stable,stable-security 2:1.8.4-2+deb12u2 amd64 [upgradable from: 2:1.8.4-2+deb12u1] libxml2/stable 2.9.14+dfsg-1.3~deb12u1 amd64 [upgradable from: 2.9.14+dfsg-1.2] linux-libc-dev/stable 6.1.94-1 amd64 [upgradable from: 6.1.37-1] locales/stable,stable-security 2.36-9+deb12u7 all [upgradable from: 2.36-9] mount/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] nano/stable 7.2-1+deb12u1 amd64 [upgradable from: 7.2-1] nftables/stable 1.0.6-2+deb12u2 amd64 [upgradable from: 1.0.6-2] openssh-client/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssh-server/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssh-sftp-server/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssl/stable 3.0.13-1~deb12u1 amd64 [upgradable from: 3.0.9-1] perl-base/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7] perl-modules-5.36/stable 5.36.0-7+deb12u1 all [upgradable from: 5.36.0-7] perl/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7]sudo apt update sudo apt full-upgrade sudo reboot -

@luder sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

Ich habe dann ein Update meines Linux System gemacht

sudo apt updatewas kommt jetzt bei

sudo apt update?@homoran sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

sudo apt update

root@cloneV01:~# sudo apt update Hit:1 http://security.debian.org bookworm-security InRelease Hit:2 http://deb.debian.org/debian bookworm InRelease Hit:3 http://deb.debian.org/debian bookworm-updates InRelease Hit:4 https://deb.nodesource.com/node_22.x nodistro InRelease Reading package lists... Done Building dependency tree... Done Reading state information... Done All packages are up to date.MOD-EDIT: Code in code-tags gesetzt!

-

@homoran sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

sudo apt update

root@cloneV01:~# sudo apt update Hit:1 http://security.debian.org bookworm-security InRelease Hit:2 http://deb.debian.org/debian bookworm InRelease Hit:3 http://deb.debian.org/debian bookworm-updates InRelease Hit:4 https://deb.nodesource.com/node_22.x nodistro InRelease Reading package lists... Done Building dependency tree... Done Reading state information... Done All packages are up to date.MOD-EDIT: Code in code-tags gesetzt!

@luder ja, da ist nichts mehr.

Mal den admin refresht und Browsercache geleert?

-

sudo apt update sudo apt full-upgrade sudo reboot@codierknecht sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

sudo apt update sudo apt full-upgrade sudo rebootdann kommt dieses, der Fehler bleibt aber bestehen nach reboot

root@cloneV01:~# sudo apt update Hit:1 http://security.debian.org bookworm-security InRelease Hit:2 http://deb.debian.org/debian bookworm InRelease Hit:3 http://deb.debian.org/debian bookworm-updates InRelease Hit:4 https://deb.nodesource.com/node_22.x nodistro InRelease Reading package lists... Done Building dependency tree... Done Reading state information... Done All packages are up to date. root@cloneV01:~# sudo apt full-upgrade Reading package lists... Done Building dependency tree... Done Reading state information... Done Calculating upgrade... Done 0 upgraded, 0 newly installed, 0 to remove and 0 not upgraded.MOD-EDIT: Code in code-tags gesetzt!

-

@codierknecht sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

sudo apt update sudo apt full-upgrade sudo rebootdann kommt dieses, der Fehler bleibt aber bestehen nach reboot

root@cloneV01:~# sudo apt update Hit:1 http://security.debian.org bookworm-security InRelease Hit:2 http://deb.debian.org/debian bookworm InRelease Hit:3 http://deb.debian.org/debian bookworm-updates InRelease Hit:4 https://deb.nodesource.com/node_22.x nodistro InRelease Reading package lists... Done Building dependency tree... Done Reading state information... Done All packages are up to date. root@cloneV01:~# sudo apt full-upgrade Reading package lists... Done Building dependency tree... Done Reading state information... Done Calculating upgrade... Done 0 upgraded, 0 newly installed, 0 to remove and 0 not upgraded.MOD-EDIT: Code in code-tags gesetzt!

@luder warum als root?

-

@homoran sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

@luder ja, da ist nichts mehr.

Mal den admin refresht und Browsercache geleert?

Browser cache habe ich gelöscht und einen anderen Browser probiert, leider ohne Erfolg.

Was meinst du mit admin refresht? -

@martinp sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

@homoran und warum dann

zusätzlichmit sudo...weil ich immer davon ausgehe dass niemand als root durchs System pflügt

-

@homoran sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

sudo apt update

root@cloneV01:~# sudo apt update Hit:1 http://security.debian.org bookworm-security InRelease Hit:2 http://deb.debian.org/debian bookworm InRelease Hit:3 http://deb.debian.org/debian bookworm-updates InRelease Hit:4 https://deb.nodesource.com/node_22.x nodistro InRelease Reading package lists... Done Building dependency tree... Done Reading state information... Done All packages are up to date.MOD-EDIT: Code in code-tags gesetzt!

@luder

Man fummelt grundsätzlich nicht als "root" im System rum! -

@codierknecht Hast Du Dir auch für die PVE Shell einen normalen User eingerichtet?

In den Proxmox Foren wird das kontrovers diskutiert....

-

@codierknecht Hast Du Dir auch für die PVE Shell einen normalen User eingerichtet?

In den Proxmox Foren wird das kontrovers diskutiert....

@martinp sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

Hast Du Dir auch für die PVE Shell einen normalen User eingerichtet?

Jepp. Kontrovers hin oder her. Im LXC für ioB arbeite ich nur mit dem normalen User - ohne irgendwelche Probleme.

Anders sieht das bei Docker aus. Aber davon ist ja hier keine Rede.

-

@martinp sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

Hast Du Dir auch für die PVE Shell einen normalen User eingerichtet?

Jepp. Kontrovers hin oder her. Im LXC für ioB arbeite ich nur mit dem normalen User - ohne irgendwelche Probleme.

Anders sieht das bei Docker aus. Aber davon ist ja hier keine Rede.

@codierknecht Nein es geht mir um die Shell von Proxmox selber. In dem LXC von Iobroker und auch den meisten anderen Containern und VMs bin ich als normaler User mit sudo für die Updates unterwegs

-

@codierknecht Nein es geht mir um die Shell von Proxmox selber. In dem LXC von Iobroker und auch den meisten anderen Containern und VMs bin ich als normaler User mit sudo für die Updates unterwegs

@martinp

Na, dann machen wir das dann doch so ziemlich gleich ;-)

In die Shell von Proxmox muss ich ja fast nie ... außer für die Updates. -

@codierknecht Nein es geht mir um die Shell von Proxmox selber. In dem LXC von Iobroker und auch den meisten anderen Containern und VMs bin ich als normaler User mit sudo für die Updates unterwegs

-

In der normalen Shell habe ich auch ein Normalo. Aber an der Oberfläche meldet man sich doch eh als Root an und schiebt die Updates auch darüber an. Habe den Normalo bzw. Die Shell habe ich so noch nicht gebraucht.

@tt-tom sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

an der Oberfläche meldet man sich doch eh als Root an

An welcher "Oberfläche"?

-

@tt-tom sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

an der Oberfläche meldet man sich doch eh als Root an

An welcher "Oberfläche"?

@codierknecht von proxmox

-

Hallo,

ich bekomme beim Start die Meldung:

Betriebssystem-Paket-Updates verfügbar

Einige Betriebssystempakete können aktualisiert werden.Darunter ist dann eine ziemlich lange Liste, siehe unten.

Ich habe dann ein Update meines Linux System gemacht

sudo apt update

sudo apt dist-upgrade

sudo rebootaber die Meldung kommt immer noch. Muss ich noch etwas anderes aktualisieren?

Bin leider kein Linux Experte.base-files/stable 12.4+deb12u6 amd64 [upgradable from: 12.4] bash/stable 5.2.15-2+b7 amd64 [upgradable from: 5.2.15-2+b2] bind9-dnsutils/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bind9-host/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bind9-libs/stable,stable-security 1:9.18.24-1 amd64 [upgradable from: 1:9.18.16-1~deb12u1] bsdextrautils/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] bsdutils/stable,stable-security 1:2.38.1-5+deb12u1 amd64 [upgradable from: 1:2.38.1-5+b1] dbus-bin/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] dbus-daemon/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] dbus-session-bus-common/stable 1.14.10-1~deb12u1 all [upgradable from: 1.14.6-1] dbus-system-bus-common/stable 1.14.10-1~deb12u1 all [upgradable from: 1.14.6-1] dbus/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] debian-archive-keyring/stable 2023.3+deb12u1 all [upgradable from: 2023.3] debianutils/stable 5.7-0.5~deb12u1 amd64 [upgradable from: 5.7-0.4] distro-info-data/stable 0.58+deb12u2 all [upgradable from: 0.58] fdisk/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] gir1.2-gdkpixbuf-2.0/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] gir1.2-rsvg-2.0/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] inetutils-telnet/stable 2:2.4-2+deb12u1 amd64 [upgradable from: 2:2.4-2] krb5-locales/stable 1.20.1-2+deb12u1 all [upgradable from: 1.20.1-2] less/stable,stable-security 590-2.1~deb12u2 amd64 [upgradable from: 590-2] libarchive13/stable,stable-security 3.6.2-1+deb12u1 amd64 [upgradable from: 3.6.2-1] libblkid-dev/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libblkid1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libc-bin/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc-dev-bin/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc-l10n/stable,stable-security 2.36-9+deb12u7 all [upgradable from: 2.36-9] libc6-dev/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libc6/stable,stable-security 2.36-9+deb12u7 amd64 [upgradable from: 2.36-9] libcryptsetup12/stable 2:2.6.1-4~deb12u2 amd64 [upgradable from: 2:2.6.1-4~deb12u1] libdbus-1-3/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] libdbus-1-dev/stable 1.14.10-1~deb12u1 amd64 [upgradable from: 1.14.6-1] libfdisk1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libfreetype-dev/stable 2.12.1+dfsg-5+deb12u3 amd64 [upgradable from: 2.12.1+dfsg-5] libfreetype6/stable 2.12.1+dfsg-5+deb12u3 amd64 [upgradable from: 2.12.1+dfsg-5] libgdk-pixbuf-2.0-0/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf-2.0-dev/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf2.0-bin/stable 2.42.10+dfsg-1+deb12u1 amd64 [upgradable from: 2.42.10+dfsg-1+b1] libgdk-pixbuf2.0-common/stable 2.42.10+dfsg-1+deb12u1 all [upgradable from: 2.42.10+dfsg-1] libglib2.0-0/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-bin/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-data/stable 2.74.6-2+deb12u3 all [upgradable from: 2.74.6-2] libglib2.0-dev-bin/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libglib2.0-dev/stable 2.74.6-2+deb12u3 amd64 [upgradable from: 2.74.6-2] libgnutls30/stable 3.7.9-2+deb12u3 amd64 [upgradable from: 3.7.9-2] libgssapi-krb5-2/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libisl23/stable 0.25-1.1 amd64 [upgradable from: 0.25-1] libk5crypto3/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libkrb5-3/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libkrb5support0/stable 1.20.1-2+deb12u1 amd64 [upgradable from: 1.20.1-2] libmount-dev/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libmount1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libnftables1/stable 1.0.6-2+deb12u2 amd64 [upgradable from: 1.0.6-2] libnghttp2-14/stable,stable-security 1.52.0-1+deb12u1 amd64 [upgradable from: 1.52.0-1] libnss-systemd/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libpam-modules-bin/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam-modules/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam-runtime/stable 1.5.2-6+deb12u1 all [upgradable from: 1.5.2-6] libpam-systemd/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libpam0g-dev/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libpam0g/stable 1.5.2-6+deb12u1 amd64 [upgradable from: 1.5.2-6] libperl5.36/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7] libpython3.11-minimal/stable 3.11.2-6+deb12u2 amd64 [upgradable from: 3.11.2-6] libpython3.11-stdlib/stable 3.11.2-6+deb12u2 amd64 [upgradable from: 3.11.2-6] librsvg2-2/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] librsvg2-common/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] librsvg2-dev/stable,stable-security 2.54.7+dfsg-1~deb12u1 amd64 [upgradable from: 2.54.5+dfsg-1] libseccomp2/stable 2.5.4-1+deb12u1 amd64 [upgradable from: 2.5.4-1+b3] libsmartcols1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libssl3/stable 3.0.13-1~deb12u1 amd64 [upgradable from: 3.0.9-1] libsystemd-shared/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libsystemd0/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libtiff-dev/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libtiff6/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libtiffxx6/stable,stable-security 4.5.0-6+deb12u1 amd64 [upgradable from: 4.5.0-6] libudev-dev/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libudev1/stable 252.26-1~deb12u2 amd64 [upgradable from: 252.6-1] libuuid1/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] libuv1/stable,stable-security 1.44.2-1+deb12u1 amd64 [upgradable from: 1.44.2-1] libwbclient0/stable,stable-security 2:4.17.12+dfsg-0+deb12u1 amd64 [upgradable from: 2:4.17.8+dfsg-2] libwebp-dev/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebp7/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebpdemux2/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libwebpmux3/stable,stable-security 1.2.4-0.2+deb12u1 amd64 [upgradable from: 1.2.4-0.2] libx11-6/stable,stable-security 2:1.8.4-2+deb12u2 amd64 [upgradable from: 2:1.8.4-2+deb12u1] libx11-data/stable,stable-security 2:1.8.4-2+deb12u2 all [upgradable from: 2:1.8.4-2+deb12u1] libx11-dev/stable,stable-security 2:1.8.4-2+deb12u2 amd64 [upgradable from: 2:1.8.4-2+deb12u1] libxml2/stable 2.9.14+dfsg-1.3~deb12u1 amd64 [upgradable from: 2.9.14+dfsg-1.2] linux-libc-dev/stable 6.1.94-1 amd64 [upgradable from: 6.1.37-1] locales/stable,stable-security 2.36-9+deb12u7 all [upgradable from: 2.36-9] mount/stable,stable-security 2.38.1-5+deb12u1 amd64 [upgradable from: 2.38.1-5+b1] nano/stable 7.2-1+deb12u1 amd64 [upgradable from: 7.2-1] nftables/stable 1.0.6-2+deb12u2 amd64 [upgradable from: 1.0.6-2] openssh-client/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssh-server/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssh-sftp-server/stable-security 1:9.2p1-2+deb12u3 amd64 [upgradable from: 1:9.2p1-2] openssl/stable 3.0.13-1~deb12u1 amd64 [upgradable from: 3.0.9-1] perl-base/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7] perl-modules-5.36/stable 5.36.0-7+deb12u1 all [upgradable from: 5.36.0-7] perl/stable 5.36.0-7+deb12u1 amd64 [upgradable from: 5.36.0-7] -

@frawu sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

@luder Hi,

konntest Du das Problem lösen? Bei mir sieht es genauso aus.Wie sieht dein System aus? Was sagt das logging?

-

@frawu sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

@luder Hi,

konntest Du das Problem lösen? Bei mir sieht es genauso aus.Wie sieht dein System aus? Was sagt das logging?

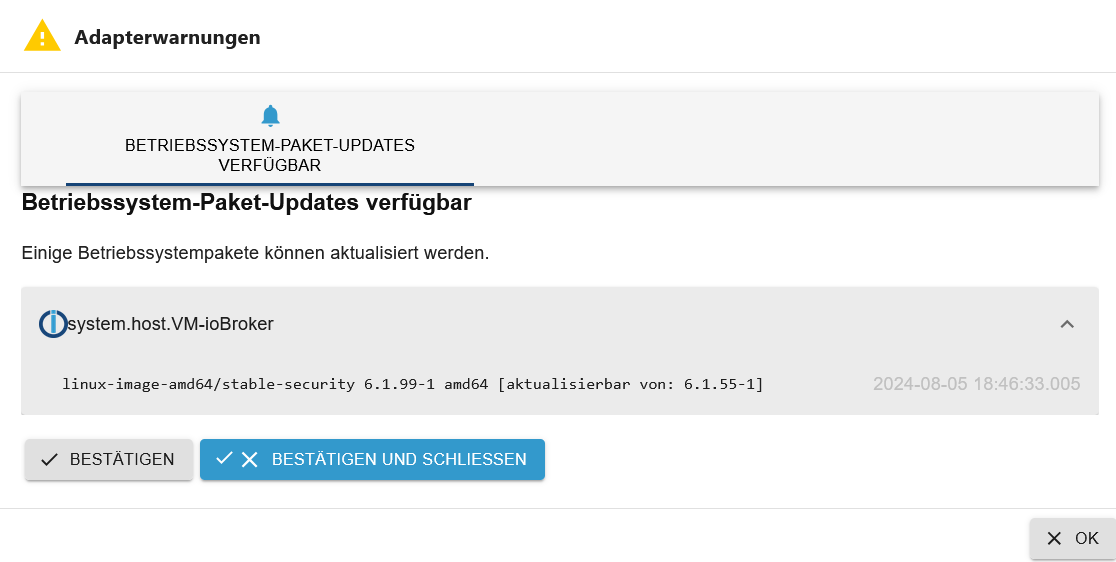

... ich hänge mich mal dran ... mein ioBroker läuft in einer VM Umgebung auf einem QNAP NAS

... die üblichen Updates ...

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent permitted by applicable law. Last login: Sun Aug 4 20:42:45 2024 from 192.168.178.20 iobroker@VM-ioBroker:~$ iob stop iobroker@VM-ioBroker:~$ sudo apt-get update Holen:1 http://security.debian.org/debian-security bookworm-security InRelease [48,0 kB] OK:2 http://deb.debian.org/debian bookworm InRelease Holen:3 http://deb.debian.org/debian bookworm-updates InRelease [55,4 kB] OK:4 https://deb.nodesource.com/node_18.x nodistro InRelease Holen:5 http://security.debian.org/debian-security bookworm-security/main Sources [105 kB] Holen:6 http://security.debian.org/debian-security bookworm-security/main amd64 Packages [169 kB] Es wurden 377 kB in 1 s geholt (367 kB/s). Paketlisten werden gelesen… Fertig iobroker@VM-ioBroker:~$ sudo apt-get upgrade Paketlisten werden gelesen… Fertig Abhängigkeitsbaum wird aufgebaut… Fertig Statusinformationen werden eingelesen… Fertig Paketaktualisierung (Upgrade) wird berechnet… Fertig Die folgenden Pakete sind zurückgehalten worden: linux-image-amd64 0 aktualisiert, 0 neu installiert, 0 zu entfernen und 1 nicht aktualisiert. iobroker@VM-ioBroker:~$Aber die Fehlermeldung verschwindet nicht ... Danke für Hinweise.

-

... ich hänge mich mal dran ... mein ioBroker läuft in einer VM Umgebung auf einem QNAP NAS

... die üblichen Updates ...

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent permitted by applicable law. Last login: Sun Aug 4 20:42:45 2024 from 192.168.178.20 iobroker@VM-ioBroker:~$ iob stop iobroker@VM-ioBroker:~$ sudo apt-get update Holen:1 http://security.debian.org/debian-security bookworm-security InRelease [48,0 kB] OK:2 http://deb.debian.org/debian bookworm InRelease Holen:3 http://deb.debian.org/debian bookworm-updates InRelease [55,4 kB] OK:4 https://deb.nodesource.com/node_18.x nodistro InRelease Holen:5 http://security.debian.org/debian-security bookworm-security/main Sources [105 kB] Holen:6 http://security.debian.org/debian-security bookworm-security/main amd64 Packages [169 kB] Es wurden 377 kB in 1 s geholt (367 kB/s). Paketlisten werden gelesen… Fertig iobroker@VM-ioBroker:~$ sudo apt-get upgrade Paketlisten werden gelesen… Fertig Abhängigkeitsbaum wird aufgebaut… Fertig Statusinformationen werden eingelesen… Fertig Paketaktualisierung (Upgrade) wird berechnet… Fertig Die folgenden Pakete sind zurückgehalten worden: linux-image-amd64 0 aktualisiert, 0 neu installiert, 0 zu entfernen und 1 nicht aktualisiert. iobroker@VM-ioBroker:~$Aber die Fehlermeldung verschwindet nicht ... Danke für Hinweise.

@raspiuser sagte in Betriebssystem-Paket-Updates, Linux ist auf neustem Stand:

Aber die Fehlermeldung verschwindet nicht ... Danke für Hinweise.

Das ist keine Fehlermeldung. Das ist eine Meldung, das da ein Update ausstehend ist.

apt policy linux-image-amd64sagt? Möglich, das dieses Paket ein 'phased update' ist. Eine der ((zu) vielen) Ubuntu-Spezialitäten.

Edit: Ist ja gar kein Schnubbibuntu... :-D

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden