NEWS

Auslesen IP -Adressen

-

jetzt hast mich erwischt, wie mache ich das bei einem Qnap?

@Oliver-Böhm mit putty - sollte doch linux sein - kenne qnap nicht - aber eigentlich solltest du putty schon gebraucht haben

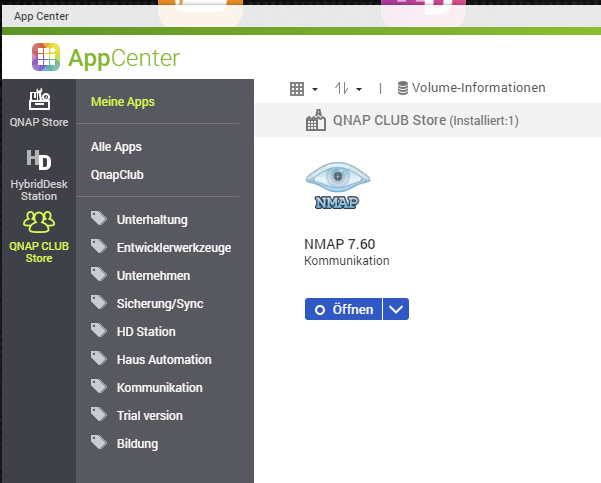

ohne terminal könntest du nmap garnicht installiert haben ???? ich weiß nicht mal, ob man das kann ? welche version von linux wird auf so einem qnap installiert ? kann man darauf eigentlich etwas zusätzlich installieren

dieses nmap ist ein reines linux tool

-

Bis mir das passwort für die Konsole wieder eingefallen ist

Natürlich war nmap nicht drauf.

Kommen aber auch jetzt keine Daten

Stop!

doch da sind sie!

-

@liv-in-sky sagte in Auslesen IP -Adressen:

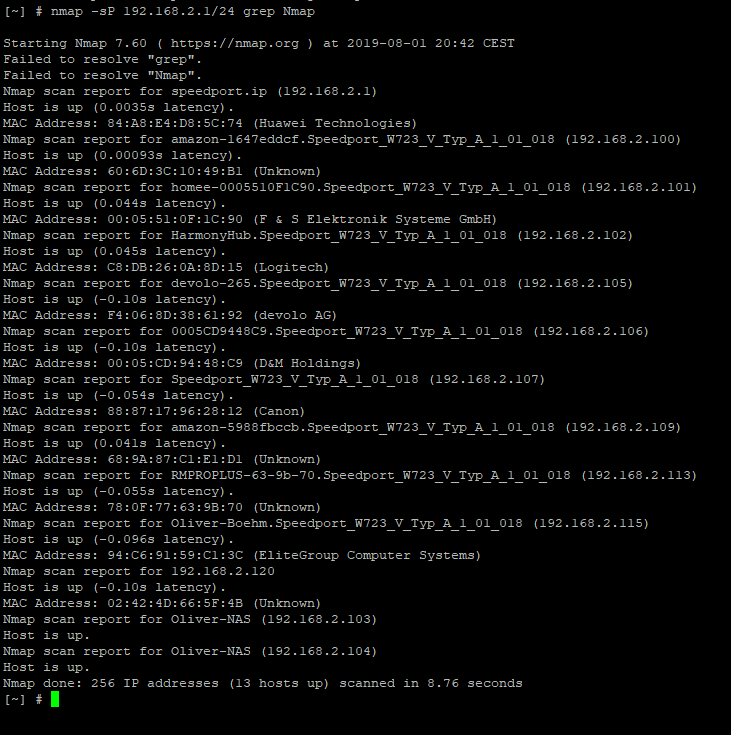

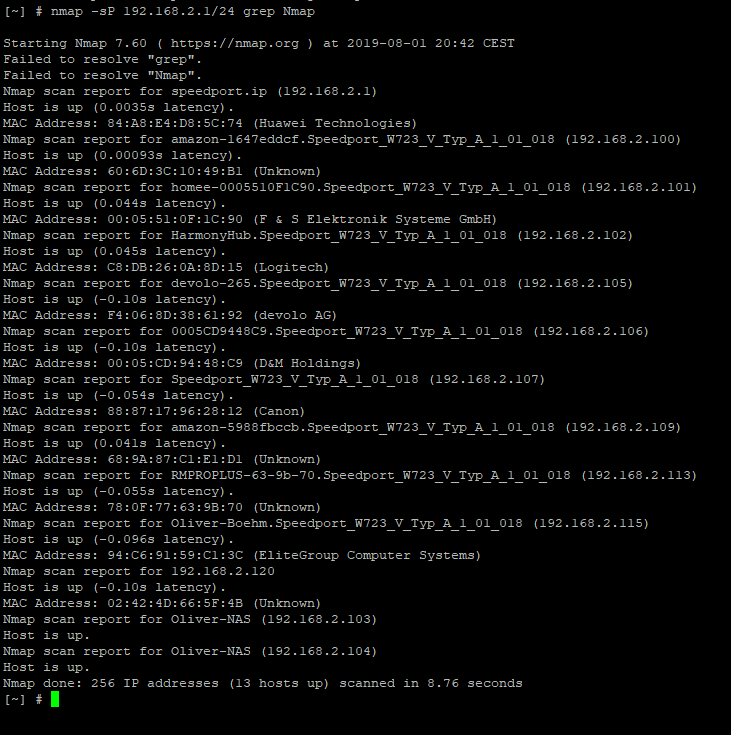

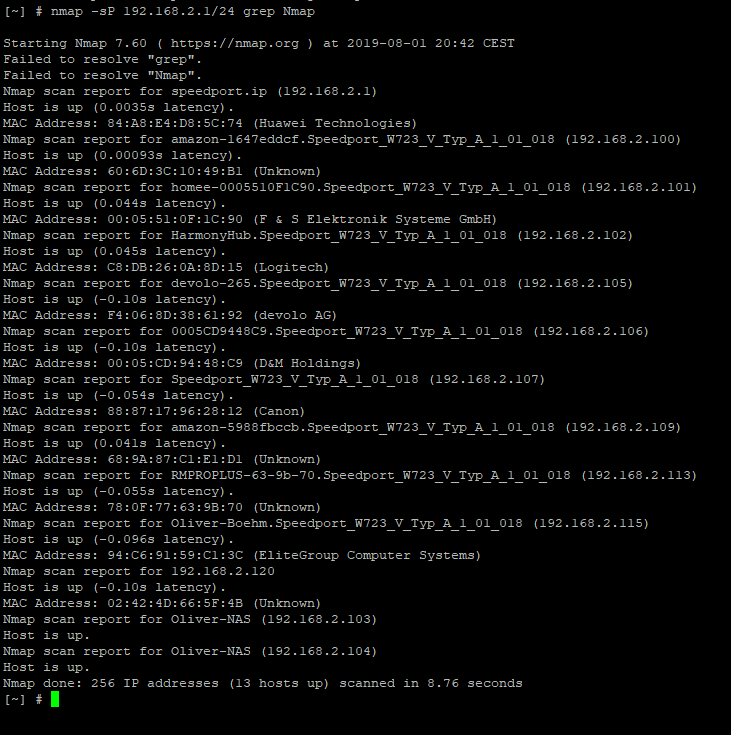

@Homoran was kommt den, wenn du auf dem terminal

nmap -sP 192.168.178.0/24 | grep Nmapeingibst?

Hast du den fetten Edit gelesen?

Welches Widget nimmst du für den Datenpunkt?

-

@liv-in-sky sagte in Auslesen IP -Adressen:

@Homoran was kommt den, wenn du auf dem terminal

nmap -sP 192.168.178.0/24 | grep Nmapeingibst?

Hast du den fetten Edit gelesen?

Welches Widget nimmst du für den Datenpunkt?

@Homoran jetzt schon

normales html widget

-

-

@Oliver-Böhm immerhin kann man da was installieren - wie du aber ein terminal aufmachst, bitte googeln

was noch geht - es gibt einen terminal adapter zum installieren - der erscheint dann auf der linken seite

vielleicht geht damit was

-

@Homoran jetzt schon

normales html widget

@liv-in-sky sagte in Auslesen IP -Adressen:

normales html widget

nope, das hat keine ID

habe jetzt string unescaped genommen

-

@liv-in-sky sagte in Auslesen IP -Adressen:

normales html widget

nope, das hat keine ID

habe jetzt string unescaped genommen

@Homoran hab mit binding gearbeitet !

-

@Homoran hab mit binding gearbeitet !

-

-

Sieht alles recht nett aus.

das .fritz.box rausnehmen wie bereits früher gesagt killt auch die echte Fritz-Box

Ganz oben steht noch eine unbekannte, und darunter

38 Adresses 2019-08-01 atbekommt man das auch noch iwie weg?

-

Sieht alles recht nett aus.

das .fritz.box rausnehmen wie bereits früher gesagt killt auch die echte Fritz-Box

Ganz oben steht noch eine unbekannte, und darunter

38 Adresses 2019-08-01 atbekommt man das auch noch iwie weg?

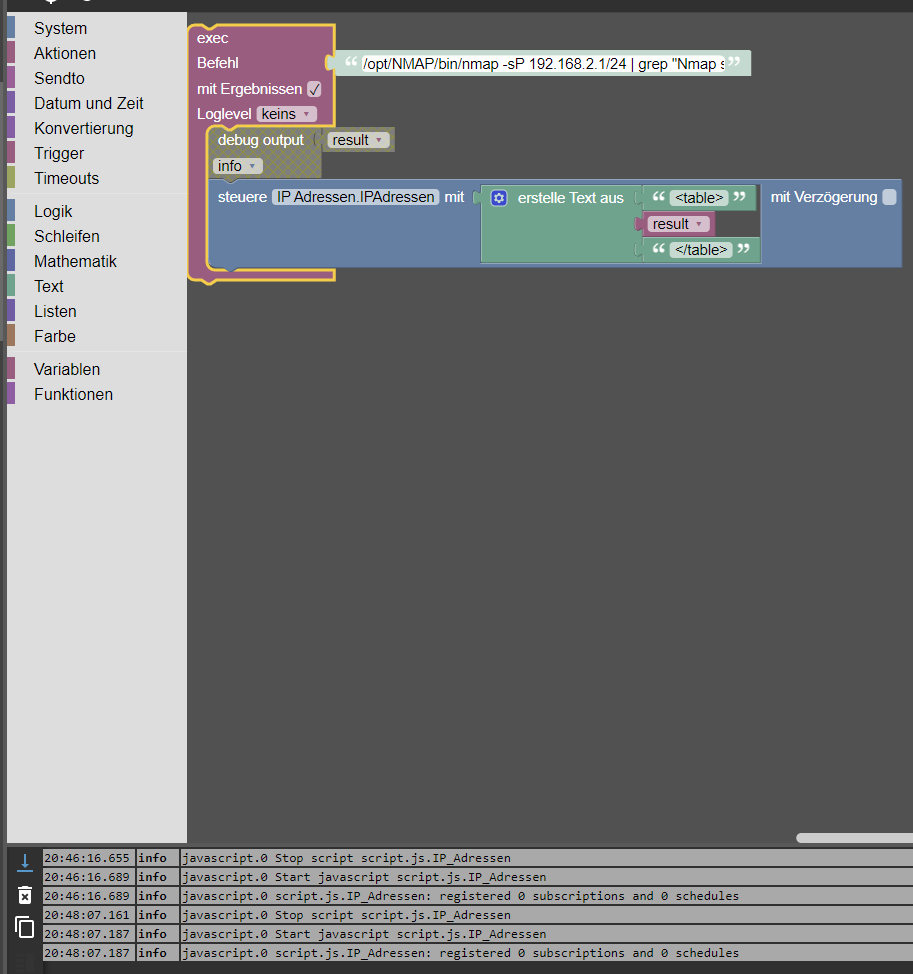

@Homoran das liegt am grep

benutze mal das im exec() blockly

nmap -sP 192.168.178.0/24 | grep "Nmap scan report for" | sed 's/[()]//g' | sort -k 6 -n | awk 'NR>1 {print "<tr><td class=\"getprocessswap1\">"$6"</td><td>   "$5"</td></tr>"}' -

@liv-in-sky sagte in Auslesen IP -Adressen:

nmap -sP 192.168.178.0/24 | grep "Nmap scan report for" | sed 's/[()]//g' | sort -k 6 -n | awk 'NR>1 {print "<tr><td class="getprocessswap1">"$6"</td><td> "$5"</td></tr>"}'

Yepp - klappt

Bei deinem Avatar muss ich immer eher an Area 51 als an evolution denken

-

@liv-in-sky sagte in Auslesen IP -Adressen:

nmap -sP 192.168.178.0/24 | grep "Nmap scan report for" | sed 's/[()]//g' | sort -k 6 -n | awk 'NR>1 {print "<tr><td class="getprocessswap1">"$6"</td><td> "$5"</td></tr>"}'

Yepp - klappt

Bei deinem Avatar muss ich immer eher an Area 51 als an evolution denken

@Homoran

🦄 -

-

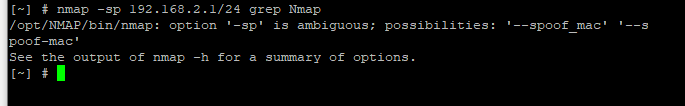

@Oliver-Böhm versuche mal -sP das P muss groß sein

-

@Oliver-Böhm versuche mal -sP das P muss groß sein

dann spuckt er folgendes aus:

-

dann spuckt er folgendes aus:

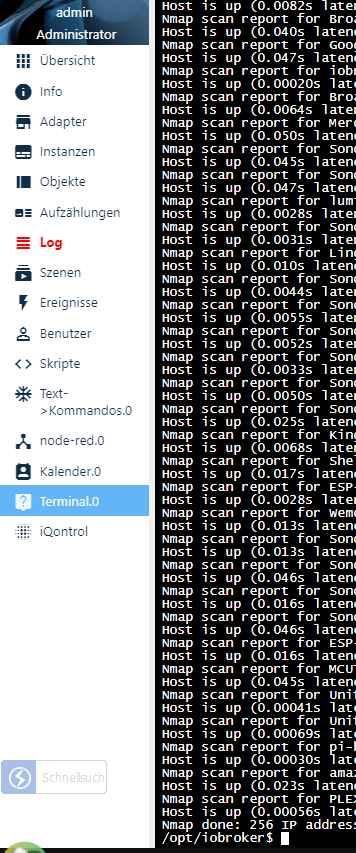

@Oliver-Böhm genau das soll er

-

dann spuckt er folgendes aus:

@Oliver-Böhm versuche mal das im exec() blockly

/opt/NMAP/bin/nmap -sP 192.168.178.0/24 | grep "Nmap scan report for" | sed 's/[()]//g' | sort -k 6 -n | awk 'NR>1 {print "<tr><td class=\"getprocessswap1\">"$6"</td><td>   "$5"</td></tr>"}' -

@Oliver-Böhm genau das soll er

habe das jetzt geändert, ist genau das gleiche Ergebnis:

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden