NEWS

[Hinweis] Gefahren durch Port-Freischaltungen

-

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Also hier von zu Hause greife ich über die durch die Fritz!Box fest vergebene IP-Adresse auf Port 8081 auf den ioBroker zu...

In deinem lokalen Netz ist das ja auch kein Problem.

Der Port sollte halt nicht 'nach draußen gebogen' werden. Das muss man aber aktiv in der Fritzbox (Router) machen.@thomas-braun: Also richtet man im ioBroker so eine Portfreigabe nicht ein? Auch nicht in irgendeiner Instanz? Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen und halt den Zugriff von ioBroker auf meine Fritz!Box, um die DECT-Geräte abzufragen...

-

@thomas-braun: Also richtet man im ioBroker so eine Portfreigabe nicht ein? Auch nicht in irgendeiner Instanz? Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen und halt den Zugriff von ioBroker auf meine Fritz!Box, um die DECT-Geräte abzufragen...

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen

Da weiß ich nicht genau was du damit meinst.

Zugriff von ioBroker auf meine Fritz!Box, um die DECT-Geräte abzufragen...

Innerhalb deines privaten Netzes. Kein Problem.

-

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen

Da weiß ich nicht genau was du damit meinst.

Zugriff von ioBroker auf meine Fritz!Box, um die DECT-Geräte abzufragen...

Innerhalb deines privaten Netzes. Kein Problem.

@thomas-braun sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen

Da weiß ich nicht genau was du damit meinst.

Die Instanz für das innogy SmartHome greift auf den Webdienst mit Benutzername und Kennwort zu. Aber dafür braucht es meines Wissens nach keine Portfreigabe?!?

-

@thomas-braun sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Da habe ich nach Außen nur den Zugriff auf mein innogy SmartHome machen müssen

Da weiß ich nicht genau was du damit meinst.

Die Instanz für das innogy SmartHome greift auf den Webdienst mit Benutzername und Kennwort zu. Aber dafür braucht es meines Wissens nach keine Portfreigabe?!?

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Die Instanz für das innogy SmartHome greift auf den Webdienst mit Benutzername und Kennwort zu.

Das ist aber doch dann von 'drinnen' nach 'draußen'.

-

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Die Instanz für das innogy SmartHome greift auf den Webdienst mit Benutzername und Kennwort zu.

Das ist aber doch dann von 'drinnen' nach 'draußen'.

@thomas-braun: Genau...damit die Instanz quasi auf meine Rollladensteuerungen zugreifen kann...weil das Ganze, soweit ich weiß, Cloud-basiert ist.

Aber noch was:

@thomas-braun sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

@snowman78

Zumindest sind die üblichen Ports über ipv4 nicht erreichbar.Mit ShieldsUp! kann man aber auch mal schauen:

Kann man auf der Internet-Seite bedenkenlos auf "Proceed" drücken? Kenne mich da nicht so aus und die Seite kenne ich auch nicht.

-

@thomas-braun: Genau...damit die Instanz quasi auf meine Rollladensteuerungen zugreifen kann...weil das Ganze, soweit ich weiß, Cloud-basiert ist.

Aber noch was:

@thomas-braun sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

@snowman78

Zumindest sind die üblichen Ports über ipv4 nicht erreichbar.Mit ShieldsUp! kann man aber auch mal schauen:

Kann man auf der Internet-Seite bedenkenlos auf "Proceed" drücken? Kenne mich da nicht so aus und die Seite kenne ich auch nicht.

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Kenne mich da nicht so aus und die Seite kenne ich auch nicht.

Ich kenne mich auch nicht aus. Und die Seite hat sich mir auch nicht vorgestellt. Hab aber schon mal öfters da mein System abklopfen lassen (Damals, als ich noch reines ipv4 hatte...)

So als Hinweis:

Es werden nur die ersten 1056 Ports gescannt, höhere Portnummern müssen von Hand gescannt werden.

Hinter einem NAT-Router (sind die allermeisten Geräte bzw. Internet-Zugänge in Deutschland) musst du eh Klimmzüge machen, um erreichbar zu sein. -

HI,

wie löst ihr das z.B. mit Lets Encrypt und der automatischen Zertifikatserneuerung einer Maschine?

Öffnet ihr alle drei Monate den entsprechenden Port und stosst die Erneuerung manuell an oder macht ihr ein Port "WEITERLEITUNG" auf den entsprechenden Server?

Gruß

-

Guten Morgen,

eine Frage habe ich noch dazu...habe jetzt alle Freigabe-Einstellungen für alle angemeldeten Geräte in der Fritz!Box kontrolliert und keinerlei Portfreigabe finden können.

Aber was mir aufgefallen ist: Ich habe für den Raspberry Pi 4 einen Benutzer "iobroker" in der Fritz!Box angelegt, damit Fritz!DECT-Instanz auf die DECT-Geräte in der Fritz!Box zugreifen und deren Zustand prüfen bzw. sie steuern kann. In den Ereignissen habe ich gesehen, dass der Benutzer "iobroker" von der intern vergebenen IP-Adresse alle 5 Minuten auf die Benutzeroberfläche zugreift...ist das normal oder stimmt da was nicht? Es sind exakt 5 Minuten...

Hatte, nachdem ich den Thread hier gesehen habe, den Raspberry Pi direkt vom Strom genommen, weil ich sowas von verunsichert war und es eigentlich immer noch bin...könnt ihr mir die Angst, eine offene Tür zu haben, etwas nehmen?

Grüße, Andi

-

Guten Morgen,

eine Frage habe ich noch dazu...habe jetzt alle Freigabe-Einstellungen für alle angemeldeten Geräte in der Fritz!Box kontrolliert und keinerlei Portfreigabe finden können.

Aber was mir aufgefallen ist: Ich habe für den Raspberry Pi 4 einen Benutzer "iobroker" in der Fritz!Box angelegt, damit Fritz!DECT-Instanz auf die DECT-Geräte in der Fritz!Box zugreifen und deren Zustand prüfen bzw. sie steuern kann. In den Ereignissen habe ich gesehen, dass der Benutzer "iobroker" von der intern vergebenen IP-Adresse alle 5 Minuten auf die Benutzeroberfläche zugreift...ist das normal oder stimmt da was nicht? Es sind exakt 5 Minuten...

Hatte, nachdem ich den Thread hier gesehen habe, den Raspberry Pi direkt vom Strom genommen, weil ich sowas von verunsichert war und es eigentlich immer noch bin...könnt ihr mir die Angst, eine offene Tür zu haben, etwas nehmen?

Grüße, Andi

@snowman78 sagte in [Hinweis] Gefahren durch Port-Freischaltungen:

Aber was mir aufgefallen ist: Ich habe für den Raspberry Pi 4 einen Benutzer "iobroker" in der Fritz!Box angelegt, damit Fritz!DECT-Instanz auf die DECT-Geräte in der Fritz!Box zugreifen und deren Zustand prüfen bzw. sie steuern kann. In den Ereignissen habe ich gesehen, dass der Benutzer "iobroker" von der intern vergebenen IP-Adresse alle 5 Minuten auf die Benutzeroberfläche zugreift...ist das normal oder stimmt da was nicht? Es sind exakt 5 Minuten...

Da stelle ich doch mal eine dumme Gegenfrage:

Wie soll die Fritz!DECT-Instanz auf die DECT-Geräte der Fritz Box zugreifen ohne das sie sich mit der Fritz-Box verbindet ? Einen eigenen DECT Empfänger hat der PI nicht.

A.

-

Guten Morgen,

eine Frage habe ich noch dazu...habe jetzt alle Freigabe-Einstellungen für alle angemeldeten Geräte in der Fritz!Box kontrolliert und keinerlei Portfreigabe finden können.

Aber was mir aufgefallen ist: Ich habe für den Raspberry Pi 4 einen Benutzer "iobroker" in der Fritz!Box angelegt, damit Fritz!DECT-Instanz auf die DECT-Geräte in der Fritz!Box zugreifen und deren Zustand prüfen bzw. sie steuern kann. In den Ereignissen habe ich gesehen, dass der Benutzer "iobroker" von der intern vergebenen IP-Adresse alle 5 Minuten auf die Benutzeroberfläche zugreift...ist das normal oder stimmt da was nicht? Es sind exakt 5 Minuten...

Hatte, nachdem ich den Thread hier gesehen habe, den Raspberry Pi direkt vom Strom genommen, weil ich sowas von verunsichert war und es eigentlich immer noch bin...könnt ihr mir die Angst, eine offene Tür zu haben, etwas nehmen?

Grüße, Andi

-

Oh man, ich glaube, ich sehe schon Gespenster...mich hat das Wort "Benutzeroberfläche" in dem Ereignis-Eintrag total irritiert...

Dass das Ganze nicht über DECT geht, ist schon klar...

@arteck : Das kann sein, müsste ich mal nachschauen, wenn ich mich wieder traue, den Raspberry Pi mit Strom zu versorgen...

-

Oh man, ich glaube, ich sehe schon Gespenster...mich hat das Wort "Benutzeroberfläche" in dem Ereignis-Eintrag total irritiert...

Dass das Ganze nicht über DECT geht, ist schon klar...

@arteck : Das kann sein, müsste ich mal nachschauen, wenn ich mich wieder traue, den Raspberry Pi mit Strom zu versorgen...

@snowman78

Wo genau kommt die Angst aktuell her ? Hast Du in Deinem Netzwerk Probleme mit zugriffen von Aussen / unerklärlichem Verhalten ?

Wenn Nein, dann stellt sich die Frage ob Du nicht vollständig überreagierst.

Zum Thema Portweiterleitung kann man die folgenden Grundregeln aufstellen:

- Betriebssystem des DSL/Kabelmodems aktuell halten, damit keine versteckte Port-Weiterleitung durch Fehler im Betriebssystem vorkommen können. AVM (der Hersteller der Fritz Boxen ist da sehr aktiv.

- Keine Portweiterleitung auf der Fritz-Box selber aktivieren (ohne das notwendige Expertenwissen bzw. eine entsprechende Absicherung - wer weiss was er tut kann mit dem dadurch entstehenden Risiko zumeist umgehen)

- Keinen Zugang auf das Management Interface der Fritz-Box von aussen zulassen. Dieses kann über den (von Dir bereits durchgeführten Portscan verifiziert werden)

- Sofern Du deinem eigenen System misstraust (das tust Du anscheinend): UPnP auf der Fritz Box abschalten, da über UPnP auch Portweiterleitungen dynamisch von jedem Gerät in Deinem Netzwerk angelegt werden können. Falls Dir UPnP jetzt nichts sagt dann hast Du da kein Problem - AVM hat UPnP im Standard immer deaktiviert, Du müsstest es also von Hand über die Oberfläche erst einmal aktiviert haben - dann wüsstest Du davon.

Wichtig: Hier ist weniger der PI mit dem ioBroker das gefährliche Gerät sondern alle "normalen" Rechner und Telefone in Deinem Netz. Das gilt zumindest so lange wie Du auf dem PI nicht "aktiv" arbeitest sondern primär den ioBroker als Sever betreibst. Natürlich musst Du dann den Entwicklern der darauf laufenden Software ein gewisses Vertrauen entgegen bringen - das ist aber bei der Nutzung von fremder Software immer so.

Ich hoffe das ich Dir mit dieser Auflistung ein wenig Sicherheit zurück geben konnte.

A.

-

@arteck : Stimmt, das Intervall steht auf 300s...dahingehend alles okay.

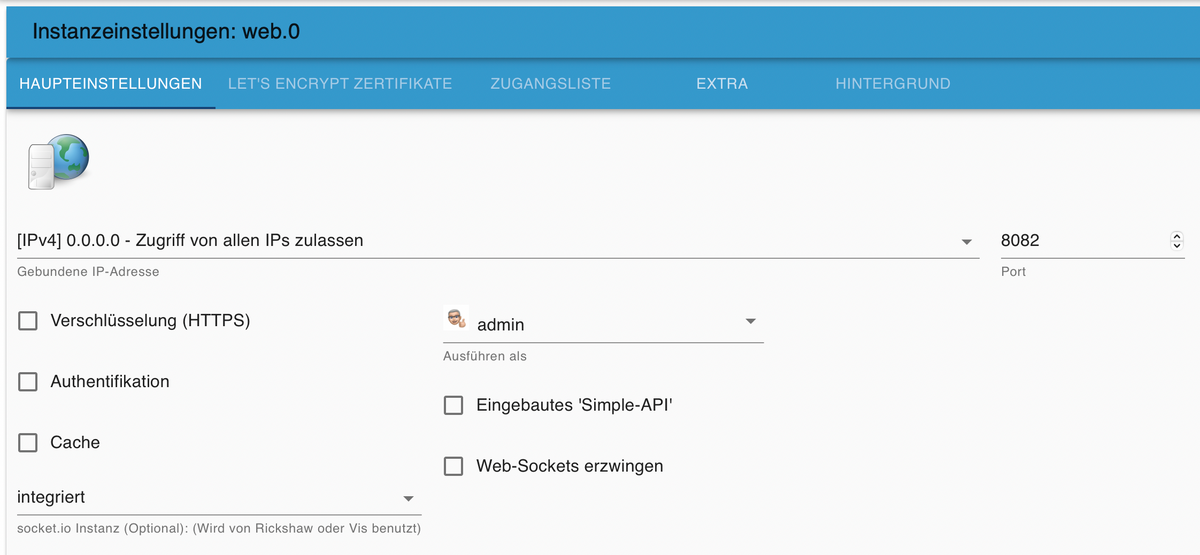

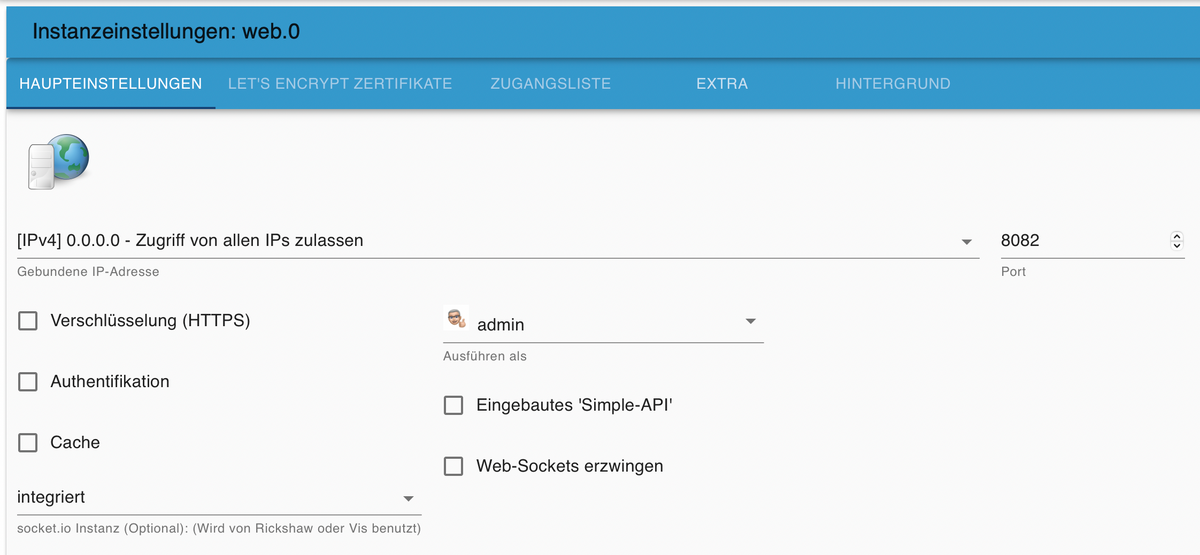

Dann noch was: Wofür ist dieses web.0 Instanz da? Die läuft bei mir mit und ist so eingestellt:

Da habe ich noch nie eine Einstellung gemacht und bewusst installiert habe ich das auch nicht. War wohl von Anfang an installiert.

Jetzt sagt mir aber bitte nicht, dass das ein Zugang von aussen ist?!?

-

@arteck : Stimmt, das Intervall steht auf 300s...dahingehend alles okay.

Dann noch was: Wofür ist dieses web.0 Instanz da? Die läuft bei mir mit und ist so eingestellt:

Da habe ich noch nie eine Einstellung gemacht und bewusst installiert habe ich das auch nicht. War wohl von Anfang an installiert.

Jetzt sagt mir aber bitte nicht, dass das ein Zugang von aussen ist?!?

@snowman78 Nein.

Über den web-Adapter werden z. B. die zusätzlichen Anzeigen in der Übersicht des Admins angezeigt. Bei mir nutzt das z. B. der nuki-extended-Adapter. -

@snowman78 Nein.

Über den web-Adapter werden z. B. die zusätzlichen Anzeigen in der Übersicht des Admins angezeigt. Bei mir nutzt das z. B. der nuki-extended-Adapter.@thomas-braun : Aber das ist alles intern?

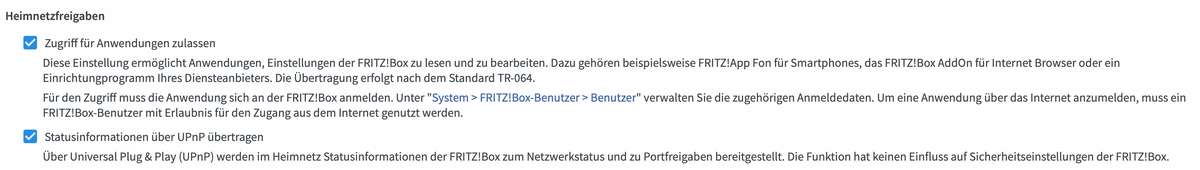

@Asgothian : Ich weiß so auf Anhieb noch nicht mal, wo ich UPnP in der Fritz!Box finde :man-shrugging: Wo kann ich denn bei meiner 7590 nachschauen, ob da was aktiviert ist?

Und nein, ich habe bislang kein unerklärliches Verhalten oder Zugriffe von aussen feststellen können...ich habe mich hier im Forum angemeldet und da ist mir der Thread hier aufgefallen. Und dann fängt bei mir manchmal direkt das Kopfkino an und dann sucht man und findet (wie jetzt bei mir) Zugriffe auf der Fritz!Box (Anmeldung vom Benutzer iobroker auf der Benutzeroberfläche der Fritz!Box), die man dann direkt als "Fehler" abtut...wenn man sich richtig gut auskennt mit Allem, was Netzwerk und Internet angeht, dann ist man da sicherlich souveräner drin und reagiert gelassen.

Aber mir hat das hier Alles keine Ruhe gelassen und ich habe halt angefangen zu suchen nach irgendwelchen Portfreigaben usw. und auch wenn man dann eigentlich nix findet, ist da immer ein komisches Gefühl, obwohl es ja eigentlich dafür keinen Grund gibt...

Und SORRY, wenn ich euch damit jetzt tierisch auf den Zeiger gehe, ist nicht meine Absicht.

-

@thomas-braun : Aber das ist alles intern?

@Asgothian : Ich weiß so auf Anhieb noch nicht mal, wo ich UPnP in der Fritz!Box finde :man-shrugging: Wo kann ich denn bei meiner 7590 nachschauen, ob da was aktiviert ist?

Und nein, ich habe bislang kein unerklärliches Verhalten oder Zugriffe von aussen feststellen können...ich habe mich hier im Forum angemeldet und da ist mir der Thread hier aufgefallen. Und dann fängt bei mir manchmal direkt das Kopfkino an und dann sucht man und findet (wie jetzt bei mir) Zugriffe auf der Fritz!Box (Anmeldung vom Benutzer iobroker auf der Benutzeroberfläche der Fritz!Box), die man dann direkt als "Fehler" abtut...wenn man sich richtig gut auskennt mit Allem, was Netzwerk und Internet angeht, dann ist man da sicherlich souveräner drin und reagiert gelassen.

Aber mir hat das hier Alles keine Ruhe gelassen und ich habe halt angefangen zu suchen nach irgendwelchen Portfreigaben usw. und auch wenn man dann eigentlich nix findet, ist da immer ein komisches Gefühl, obwohl es ja eigentlich dafür keinen Grund gibt...

Und SORRY, wenn ich euch damit jetzt tierisch auf den Zeiger gehe, ist nicht meine Absicht.

@Asgothian : Habe das hier gefunden, aber aktiv eingeschaltet habe ich das meines Wissens nach nicht :man-shrugging:

Also ist UPnP wohl doch aktiviert? Beide Haken entfernen oder nur das UPnP?

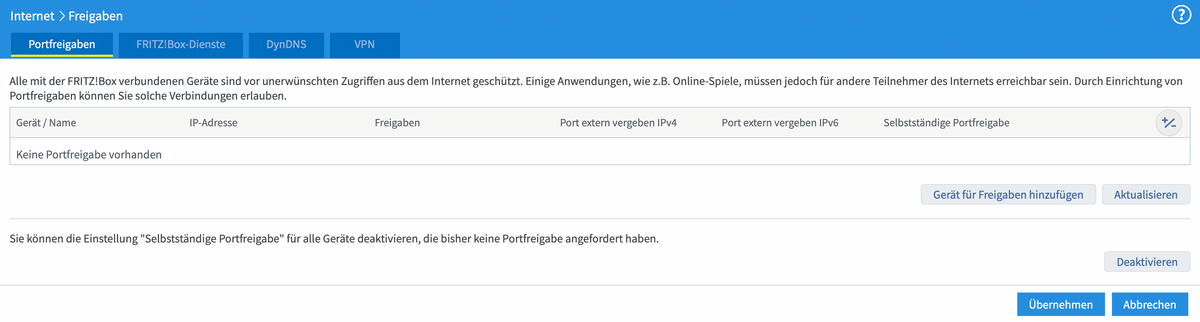

[EDIT] So sieht die Seite für die Freigaben aus:

-

Hallo zusammen,

ich habe bei mir einen ReverseProxy laufen um aus dem Internet auf meine lokale Nextcloud & Grafana zugreifen zu können.

Die ganzen Dienste wie ioBroker, Nextcloud, ReverseProxy, Grafana laufen alle über proxmox und die ReverseProxy Einträge sind alle mit Zertifikaten und HTTPS gesichert. Die Container bei proxmox sind alle einzeln angelegt und haben separate IP-Adressen.Den Zugriff auf Grafana nutze ich, um in der VIS die Energiewerte anzeigen zu lassen. Habe dort noch keine andere Möglichkeit für gefunden.

Könnte höchstens ne Subdomian auf meinen Grafana Server leiten und diese dann in die vis einbinden.Meint Ihr hier besteht irgendwo Handlungsbedarf Sicherheitstechnisch?

Gruß

Spawnsen -

Hallo zusammen,

ich habe bei mir einen ReverseProxy laufen um aus dem Internet auf meine lokale Nextcloud & Grafana zugreifen zu können.

Die ganzen Dienste wie ioBroker, Nextcloud, ReverseProxy, Grafana laufen alle über proxmox und die ReverseProxy Einträge sind alle mit Zertifikaten und HTTPS gesichert. Die Container bei proxmox sind alle einzeln angelegt und haben separate IP-Adressen.Den Zugriff auf Grafana nutze ich, um in der VIS die Energiewerte anzeigen zu lassen. Habe dort noch keine andere Möglichkeit für gefunden.

Könnte höchstens ne Subdomian auf meinen Grafana Server leiten und diese dann in die vis einbinden.Meint Ihr hier besteht irgendwo Handlungsbedarf Sicherheitstechnisch?

Gruß

Spawnsenes ist relativ aufwändig eine Software zu erstellen die einigermaßen safe ist, das sie öffentlich im internet steht.

bei grafana habe ich jetzt nichts explizit gesehen, das man das machen kann oder auch nicht machen soll.

lese diese punkte durch (falls noch nicht geschehen) und mach dich mit den einzelnen punkten und deren auswirkungen vertraut

https://grafana.com/docs/grafana/latest/administration/security/selbst wenn zum aktuellen zeitpunkt alles sicher ist, musst du für jegliche software die im internet steht, maßnahmen ergreifen damit du so schnell als möglich über die security fixes informiert wirst und du die dann installierst.

angriffsvektoren sind ja (am beispiel von grafana) nicht nur die regulär vorgesehenen funktionen wie web gui und api zugriff, sondern auch alle funktionen des bereitgestellten softwarestacks (also grafana, programmiersprache in der grafana programmiert ist, der webserver im container, das betriebssystem im container, docker, das betriebssystem des host systems, router).

in jeder dieser, nennen wir es mal schichten, kann es fehler geben oder sicherheitslücken existieren (und mit jedem patch ggfs sogar ganz neue aufgemacht werden), die ausgenutzt werden können.

klar muss man sich von schicht zu schicht durchkämpfen und immer wieder andere lücken ausnutzen, aber komplett sicher ist es dann dennoch nichtfirmen machen hier einen enormen aufwand um einigermaßen safe zu sein. sobald irgendwo eine nachricht kommt, das es da was gibt (bspw bei log4shell vor kurzem) werden ganze teams aktiviert (CERTs, spezialisten bei den virenherstellern mit denen man einen vertrag hat, etc.) um risiken abzuschätzen, maßnahmen zu ergreifen, etc.

den aufwand können viele Hobbyisten nicht machen, ganz geschweige vom Wissen durchführen.

Daher muss man da sehr sorgsam sein und sich überlegen ob ein vpn zugriff nicht besser ist.

Auch die VPN-Software steht im Internet. Auch hier gibt es diese Gefahren. Aber diese Software ist extra dafür gemacht das sie im Internet steht und hier ist auf Sicherheit ein spezieller Augenmerk durch den hersteller/Community gegeben. aber rechtzeitig aktualisieren muss man da auch (siehe heartbleed)Was mir noch einfällt, wäre zusätzlich noch die Standard-Ports der Weiterleitung im Router noch ändern, so das bei einem Scan man nicht schon anhand der Portnummer weiß um was es sich da handelt.

-

es ist relativ aufwändig eine Software zu erstellen die einigermaßen safe ist, das sie öffentlich im internet steht.

bei grafana habe ich jetzt nichts explizit gesehen, das man das machen kann oder auch nicht machen soll.

lese diese punkte durch (falls noch nicht geschehen) und mach dich mit den einzelnen punkten und deren auswirkungen vertraut

https://grafana.com/docs/grafana/latest/administration/security/selbst wenn zum aktuellen zeitpunkt alles sicher ist, musst du für jegliche software die im internet steht, maßnahmen ergreifen damit du so schnell als möglich über die security fixes informiert wirst und du die dann installierst.

angriffsvektoren sind ja (am beispiel von grafana) nicht nur die regulär vorgesehenen funktionen wie web gui und api zugriff, sondern auch alle funktionen des bereitgestellten softwarestacks (also grafana, programmiersprache in der grafana programmiert ist, der webserver im container, das betriebssystem im container, docker, das betriebssystem des host systems, router).

in jeder dieser, nennen wir es mal schichten, kann es fehler geben oder sicherheitslücken existieren (und mit jedem patch ggfs sogar ganz neue aufgemacht werden), die ausgenutzt werden können.

klar muss man sich von schicht zu schicht durchkämpfen und immer wieder andere lücken ausnutzen, aber komplett sicher ist es dann dennoch nichtfirmen machen hier einen enormen aufwand um einigermaßen safe zu sein. sobald irgendwo eine nachricht kommt, das es da was gibt (bspw bei log4shell vor kurzem) werden ganze teams aktiviert (CERTs, spezialisten bei den virenherstellern mit denen man einen vertrag hat, etc.) um risiken abzuschätzen, maßnahmen zu ergreifen, etc.

den aufwand können viele Hobbyisten nicht machen, ganz geschweige vom Wissen durchführen.

Daher muss man da sehr sorgsam sein und sich überlegen ob ein vpn zugriff nicht besser ist.

Auch die VPN-Software steht im Internet. Auch hier gibt es diese Gefahren. Aber diese Software ist extra dafür gemacht das sie im Internet steht und hier ist auf Sicherheit ein spezieller Augenmerk durch den hersteller/Community gegeben. aber rechtzeitig aktualisieren muss man da auch (siehe heartbleed)Was mir noch einfällt, wäre zusätzlich noch die Standard-Ports der Weiterleitung im Router noch ändern, so das bei einem Scan man nicht schon anhand der Portnummer weiß um was es sich da handelt.

Hi,

sorry, dass ist nun vermutlich eine sehr dumme Frage, aber da ich mich nicht wirklich gut auskenne:

Man liest hier immer wieder, es soll in der Fritzbox gar keine Portweiterleitung eingerichtet sein, da dies immer gefährlich ist.Nun ist es aber bei mir so, dass ich den Port von WireGuard in der Fritzbox freigegeben habe, da ich sonst keine Verbindung zustande brachte.

Ist dies nun so richtig oder gibt es da auch sicherere Möglichkeiten?Vielen Dank

Gruß

-

Hi,

sorry, dass ist nun vermutlich eine sehr dumme Frage, aber da ich mich nicht wirklich gut auskenne:

Man liest hier immer wieder, es soll in der Fritzbox gar keine Portweiterleitung eingerichtet sein, da dies immer gefährlich ist.Nun ist es aber bei mir so, dass ich den Port von WireGuard in der Fritzbox freigegeben habe, da ich sonst keine Verbindung zustande brachte.

Ist dies nun so richtig oder gibt es da auch sicherere Möglichkeiten?Vielen Dank

Gruß

@tom_w nein, der port muss auf den wireguard serivice weitergeleitet werden. nur dort können pakete auf den port ankommen, sollten also auf dem wireguard server eintreffen. das ist technisch gar nicht anders möglich, es sei denn, die verbindung wird in die andere richtung aufgebaut, was z.b. für mobilgeräte unsinnig wäre, da die sich zum server verbinden sollen. also a.m.s. alles ok soweit.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden