NEWS

[Anleitung] WireGuard mit WireGuard-UI auf Proxmox

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

cd /root/wg-manager && docker-compose up -d

root@wireguard-server:~# cd /root/wg-manager && docker-compose up -d Starting wg-manager ... Starting wg-manager ... error ERROR: for wg-manager Cannot start service wireguard: driver failed programming external connectivity on endpoint wg-manager (a97cb6a8289280e3d30ed8206485f12cd2ee61f2c87e26671a6b2238e92d68c5): Error starting userland proxy: listen udp4 0.0.0.0:51820: bind: address already in use ERROR: for wireguard Cannot start service wireguard: driver failed programming external connectivity on endpoint wg-manager (a97cb6a8289280e3d30ed8206485f12cd2ee61f2c87e26671a6b2238e92d68c5): Error starting userland proxy: listen udp4 0.0.0.0:51820: bind: address already in use ERROR: Encountered errors while bringing up the project. root@wireguard-server:~/wg-manager# -

@dslraser OK ich überlege mir was.

Quickfix:wg-quick down wg0 && cd /root/wg-manager && docker-compose up -d@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

wg-quick down wg0 && cd /root/wg-manager && docker-compose up -d

GUI wieder da. Ich probiere gleich noch einen Containerneustart ob es auch wieder kommt

-

@dslraser OK ich überlege mir was.

Quickfix:wg-quick down wg0 && cd /root/wg-manager && docker-compose up -d@crunkfx

Nach dem Neustart wieder die GUI wech....EDIT:

Mit dem Befehl dann wieder dawg-quick down wg0 && cd /root/wg-manager && docker-compose up -dEdit:

ich habe nach der ersten Anleitung neu aufgesetzt. Läuft wieder. -

@crunkfx

Nach dem Neustart wieder die GUI wech....EDIT:

Mit dem Befehl dann wieder dawg-quick down wg0 && cd /root/wg-manager && docker-compose up -dEdit:

ich habe nach der ersten Anleitung neu aufgesetzt. Läuft wieder. -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Auch beim neustart?

ja war immer nach dem Container Neustart wech..., aber ich habe jetzt einen neuen Container erstellt und bin wieder bei der GUI aus dem 1.Post, das funktioniert auch nach dem Neustart.

-

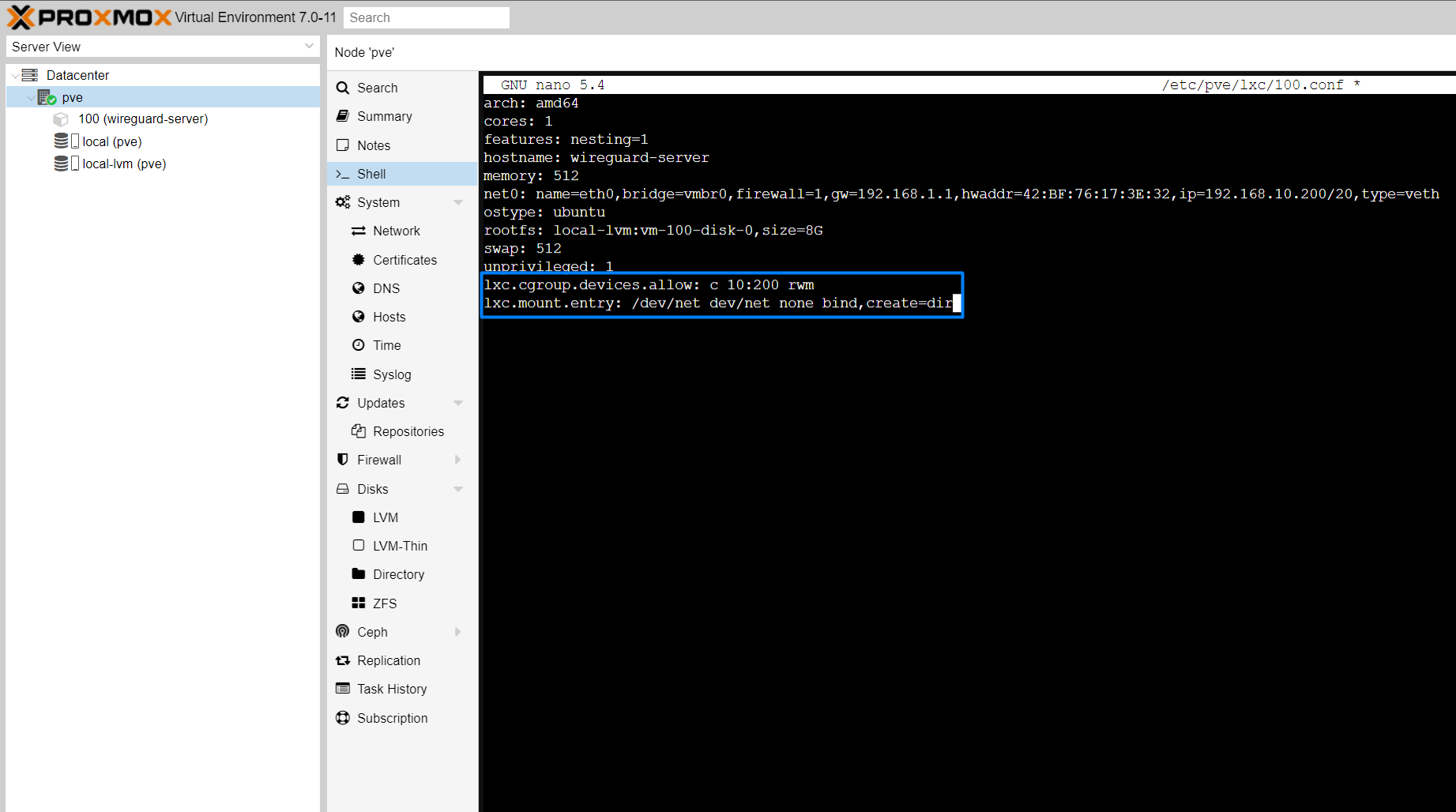

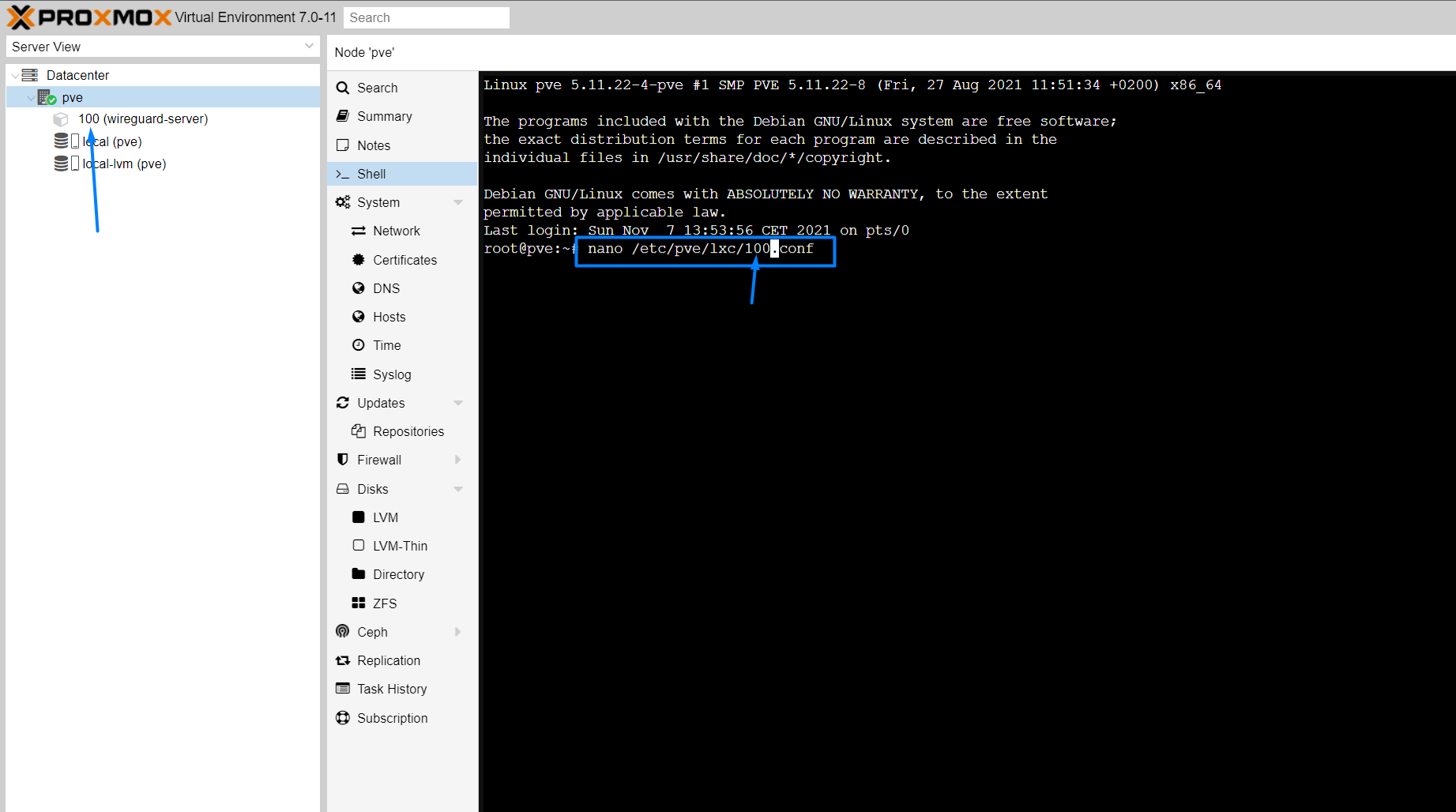

@mechanicalman Hi, kannst du bitte folgendes testen. Du hast auf dem Hostsystem ja zum beginn der Installation 2 Zeilen an die Konfiguration angehängt (hoffe ich, sonst einfügen und testen).

Hierbei musstest du dich ja entscheiden ob du Proxmox V7 oder kleiner hast. Entferne bitte die beiden Zeilen und nutze die beiden Zeilen für Proxmox V5.xx/V6.xxAußerdem:

Hast du Nesting und keyctl aktiviert? Wenn nicht dann bitte bei ausgeschaltetem container aktivieren und mitcd /root/wireguard-ui && docker-compose up -dTesten

LG

@crunkfx Ich danke dir für deine Hilfe!

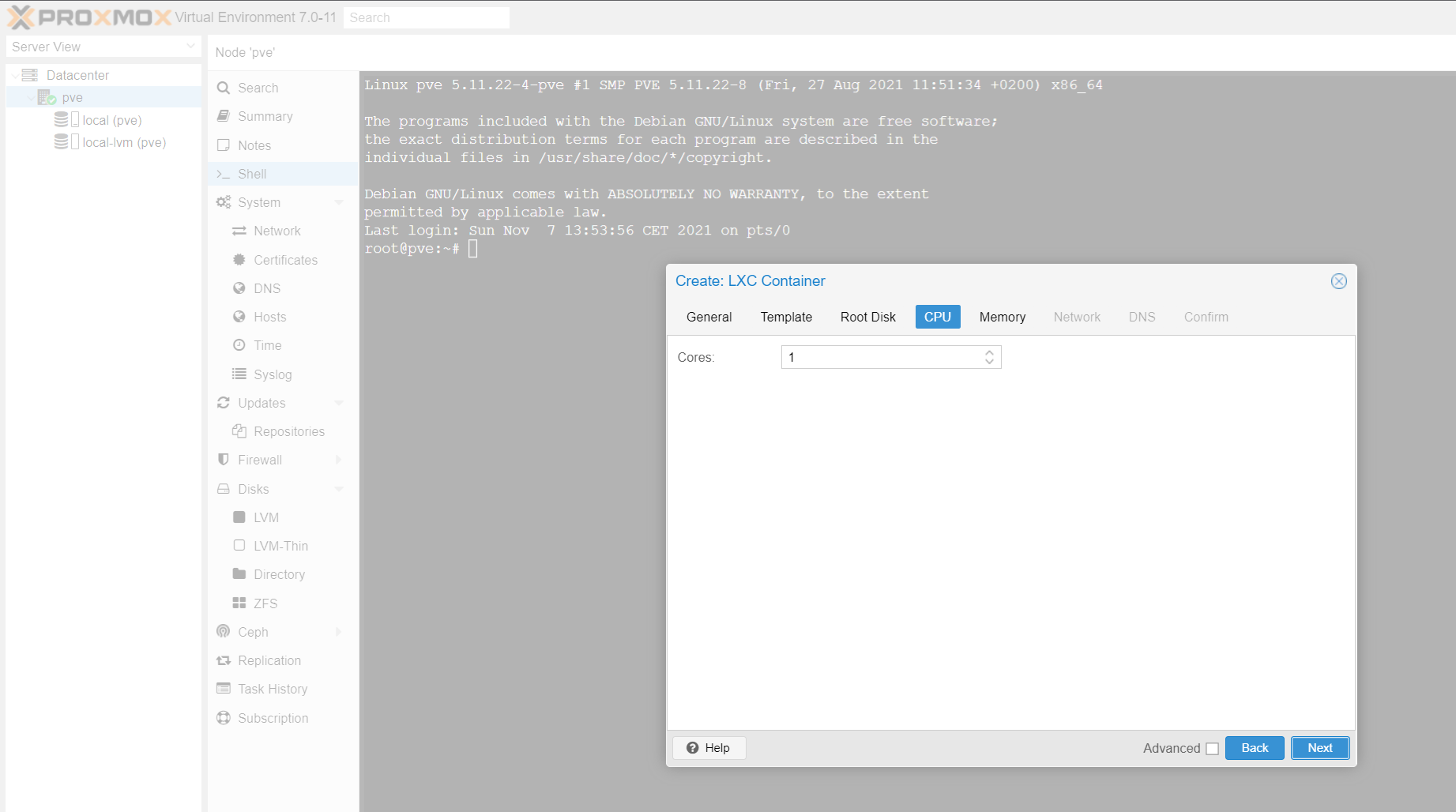

Aber Kommando zurück. In der Anleitung wird Ubuntu verwendet. Habe jetzt die LTS davon gewählt.

Es funktioniert aber nicht mit der Debian-LTS, und das war der Grund für mein Problem. Warum... das habe ich nicht rausgefunden.

-

@crunkfx Ich danke dir für deine Hilfe!

Aber Kommando zurück. In der Anleitung wird Ubuntu verwendet. Habe jetzt die LTS davon gewählt.

Es funktioniert aber nicht mit der Debian-LTS, und das war der Grund für mein Problem. Warum... das habe ich nicht rausgefunden.

@mechanicalman Ich werde mir das morgen anschauen, Debian sollte ebenfalls funktionieren. Die folgenden Anleitungen (mit Ausnahme von raspios) werden ohnehin mit CentOS oder Alpine kommen, da die versionierung bei den Debian Betriebssystemen ziemlich aufwendig ist.

-

Hallöchen,

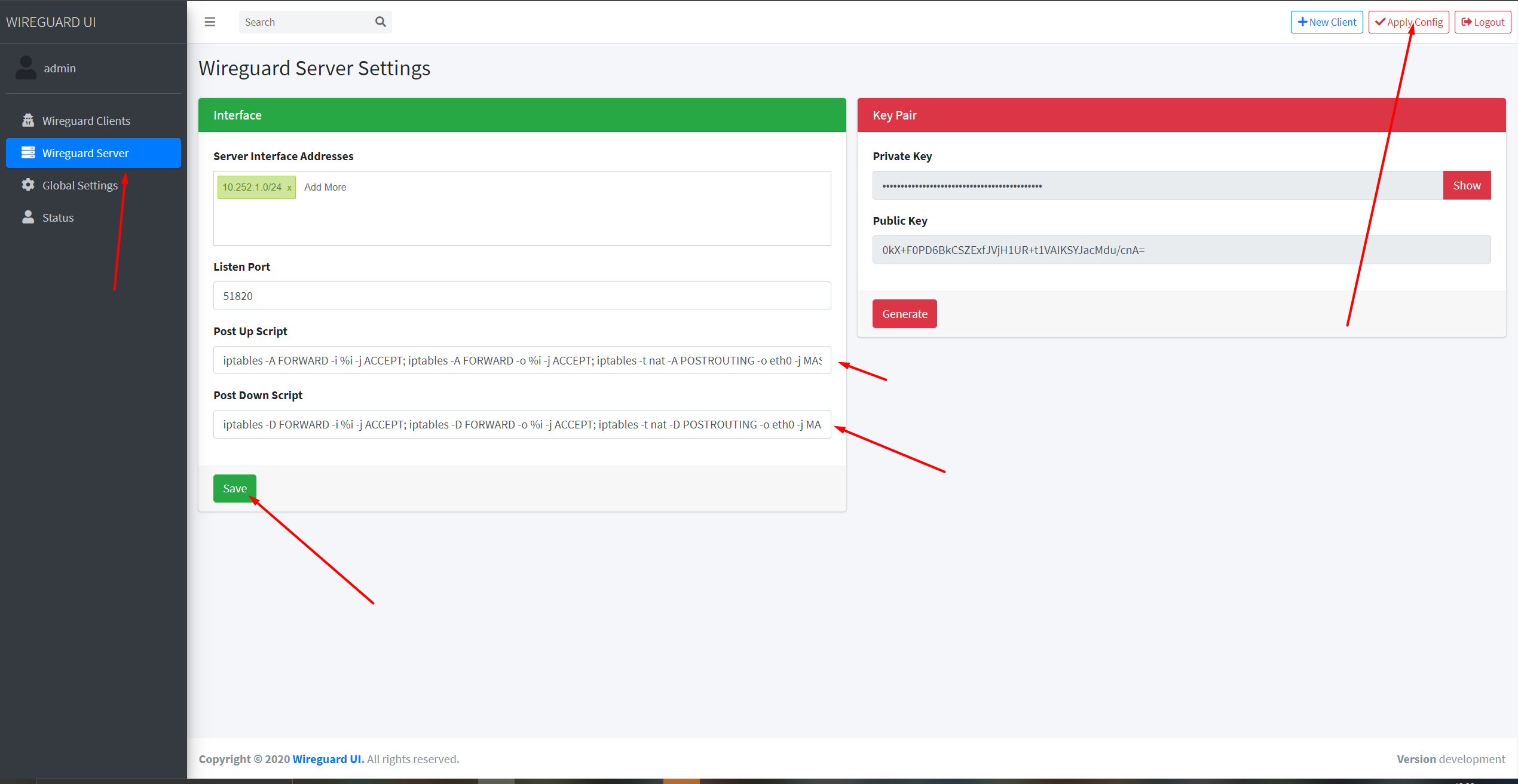

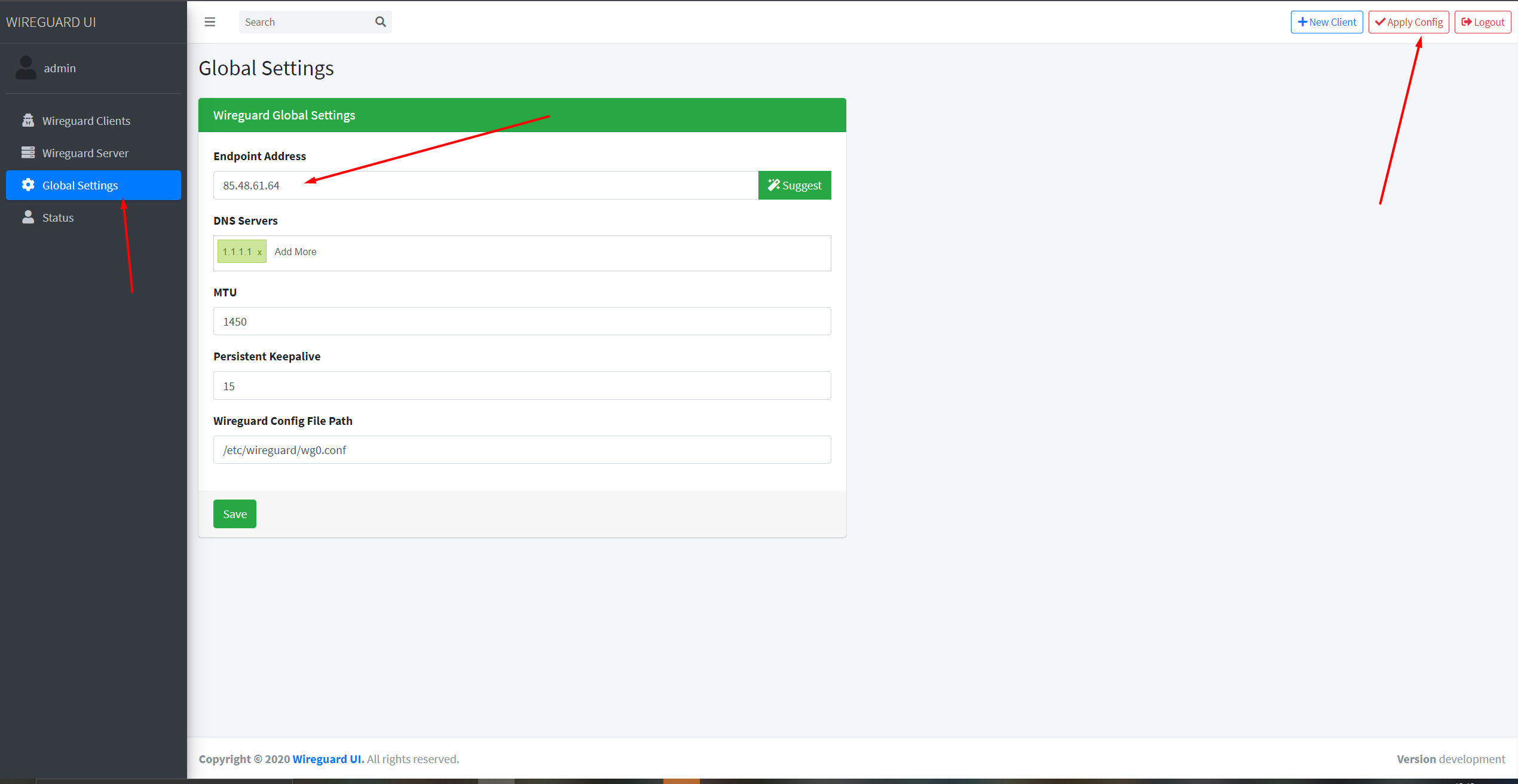

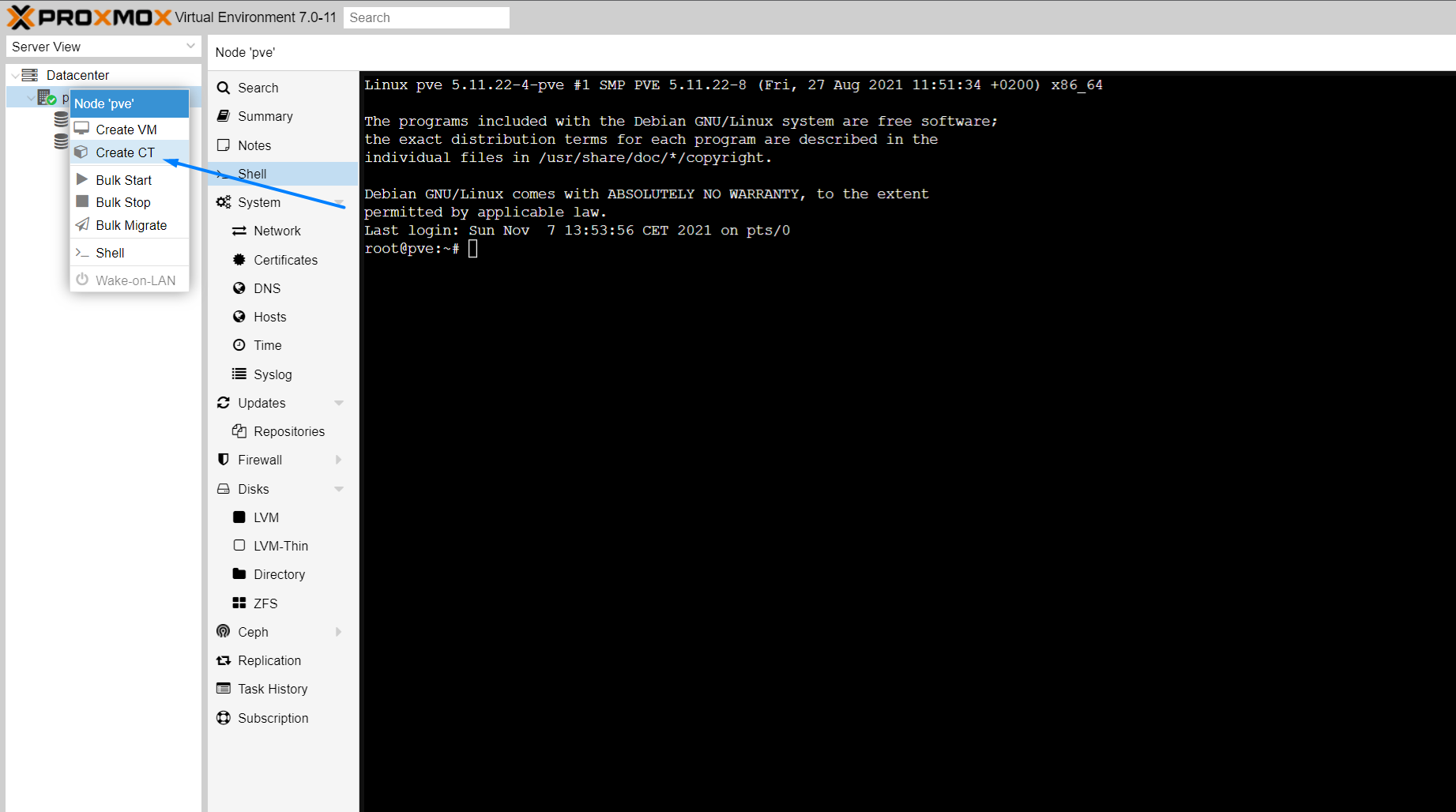

nachdem hier immer wieder Fragen bezüglich VPN etc. kommen, habe ich mich entschlossen eine kleine Anleitung zum Thema WireGuard zu erstellen. Ich habe versucht die Anleitung so einfach und kurz wie möglich zu halten.

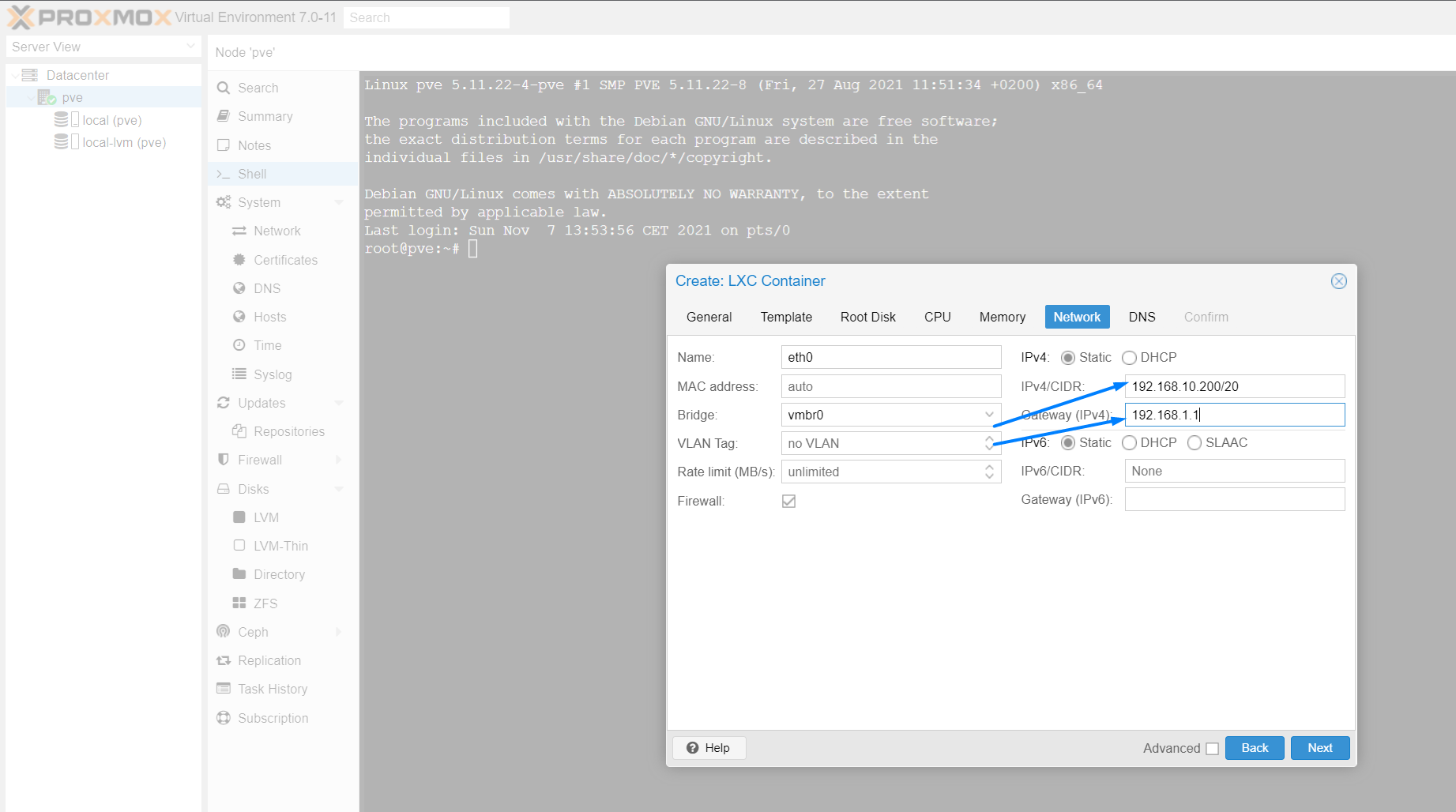

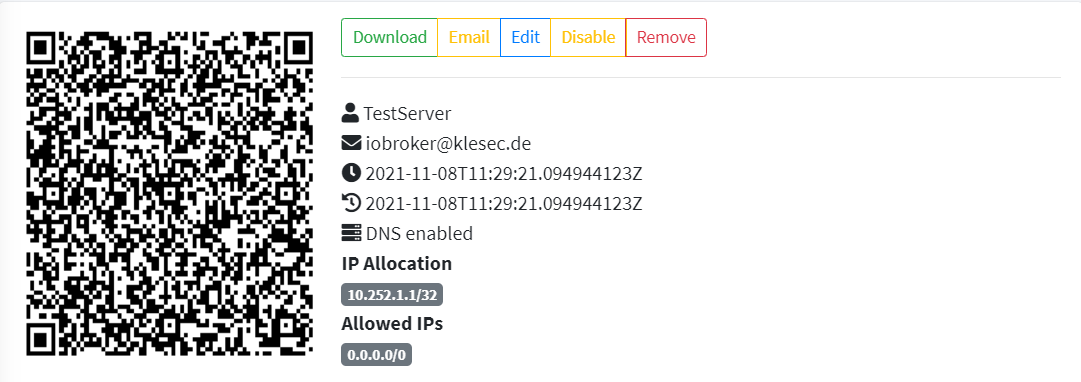

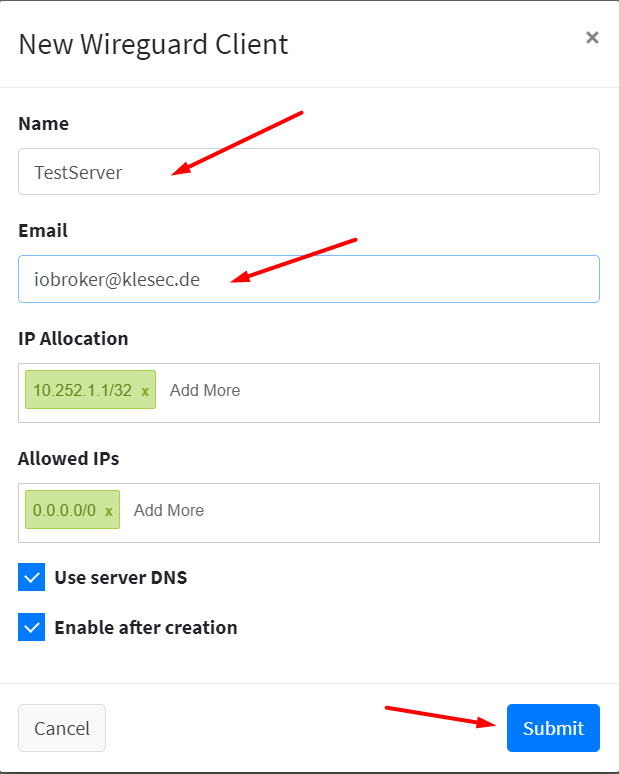

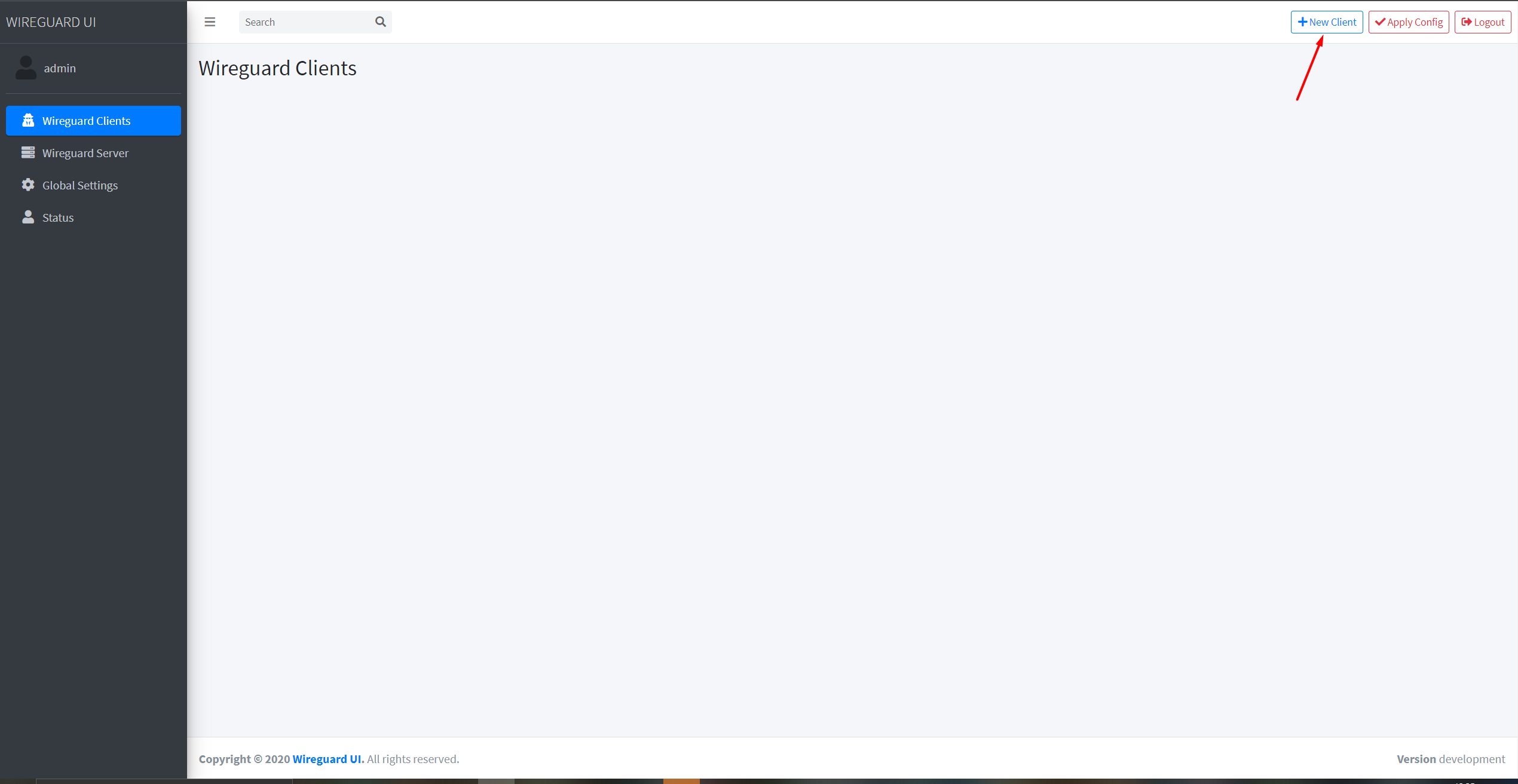

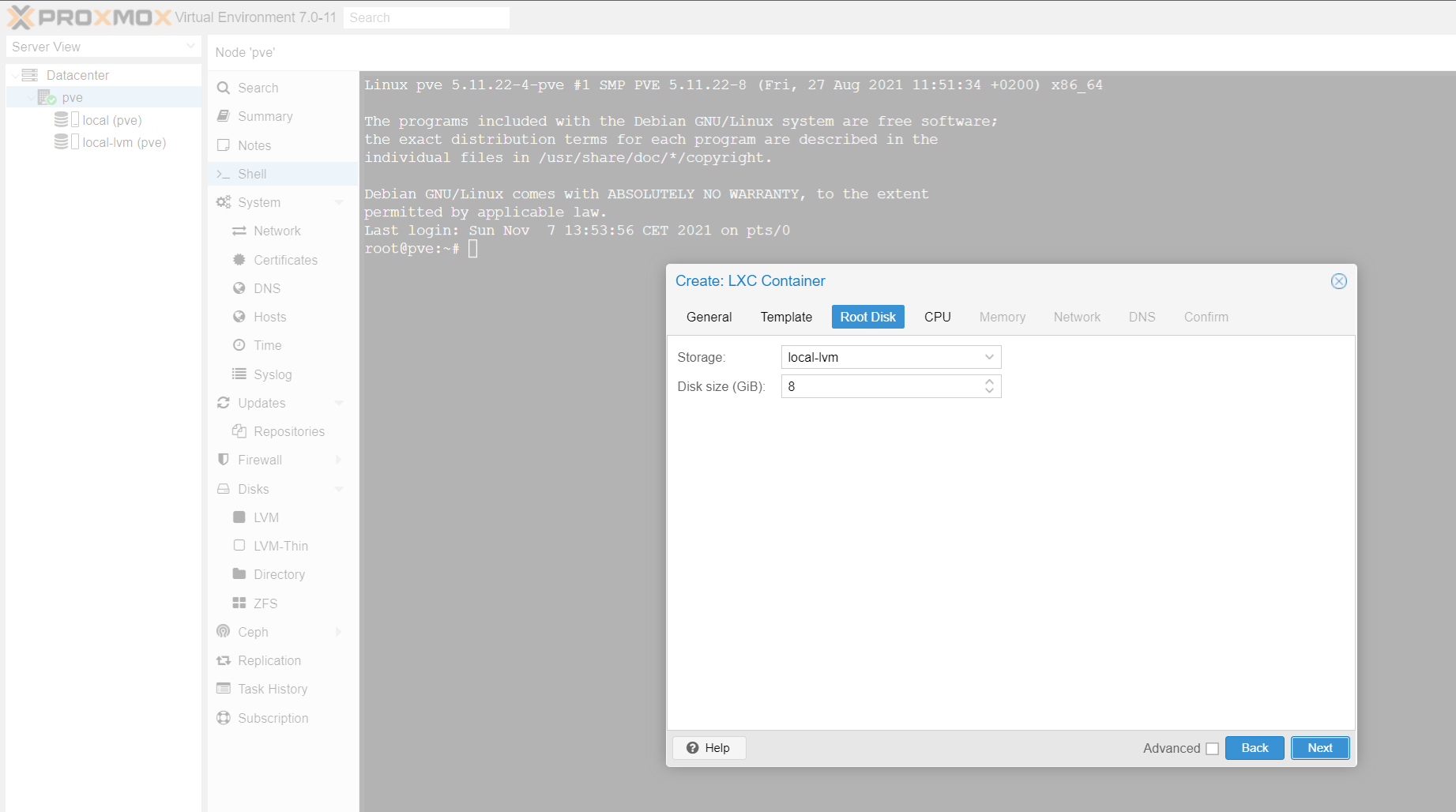

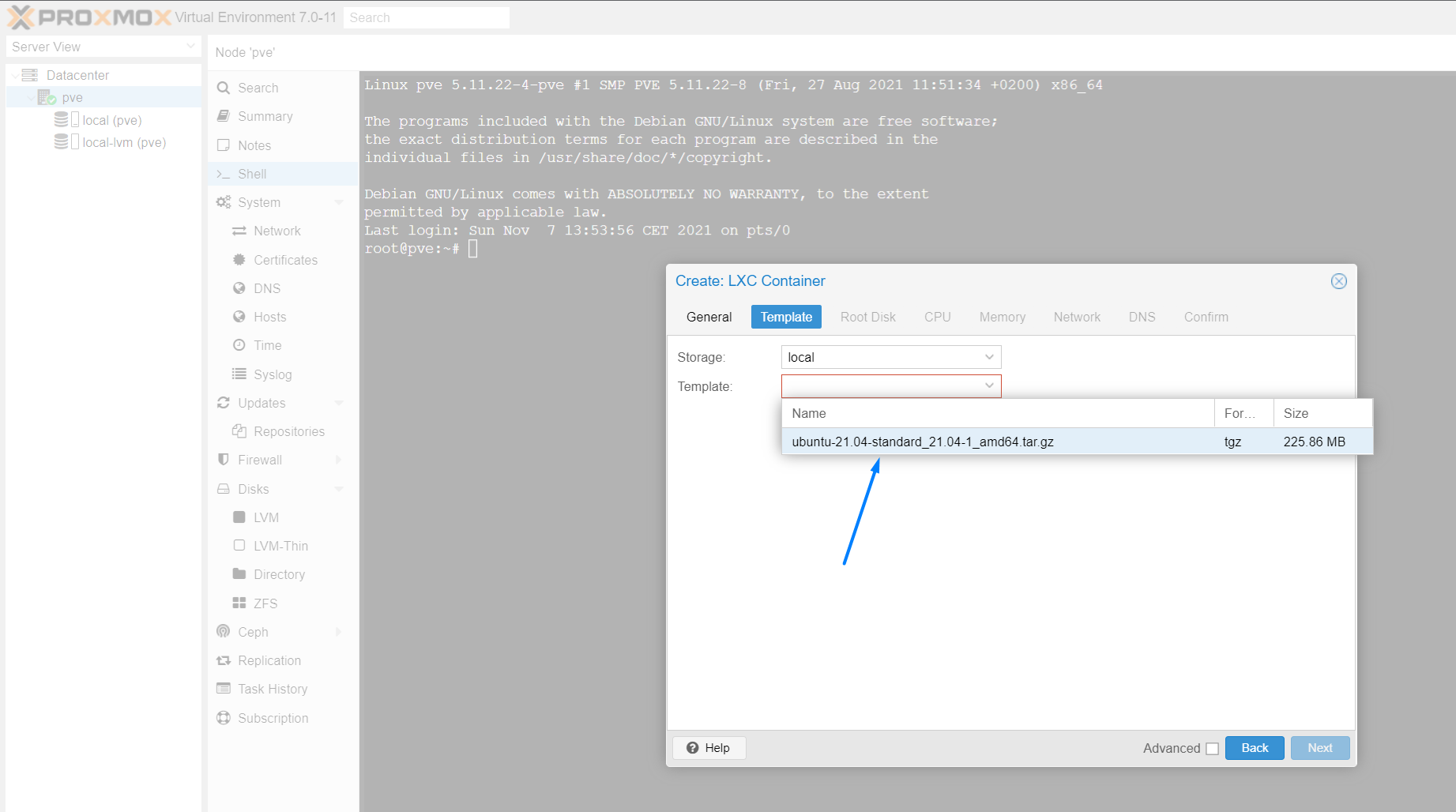

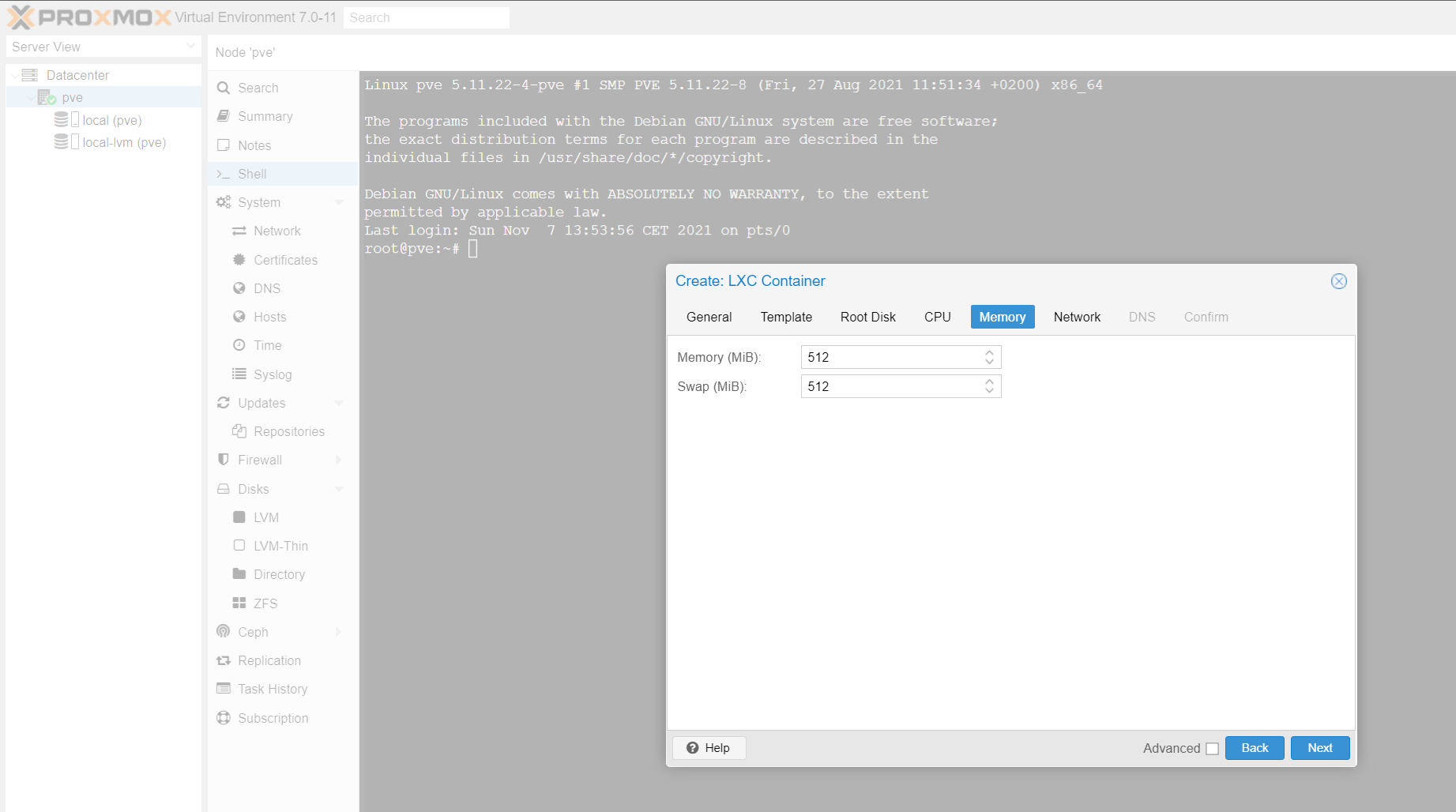

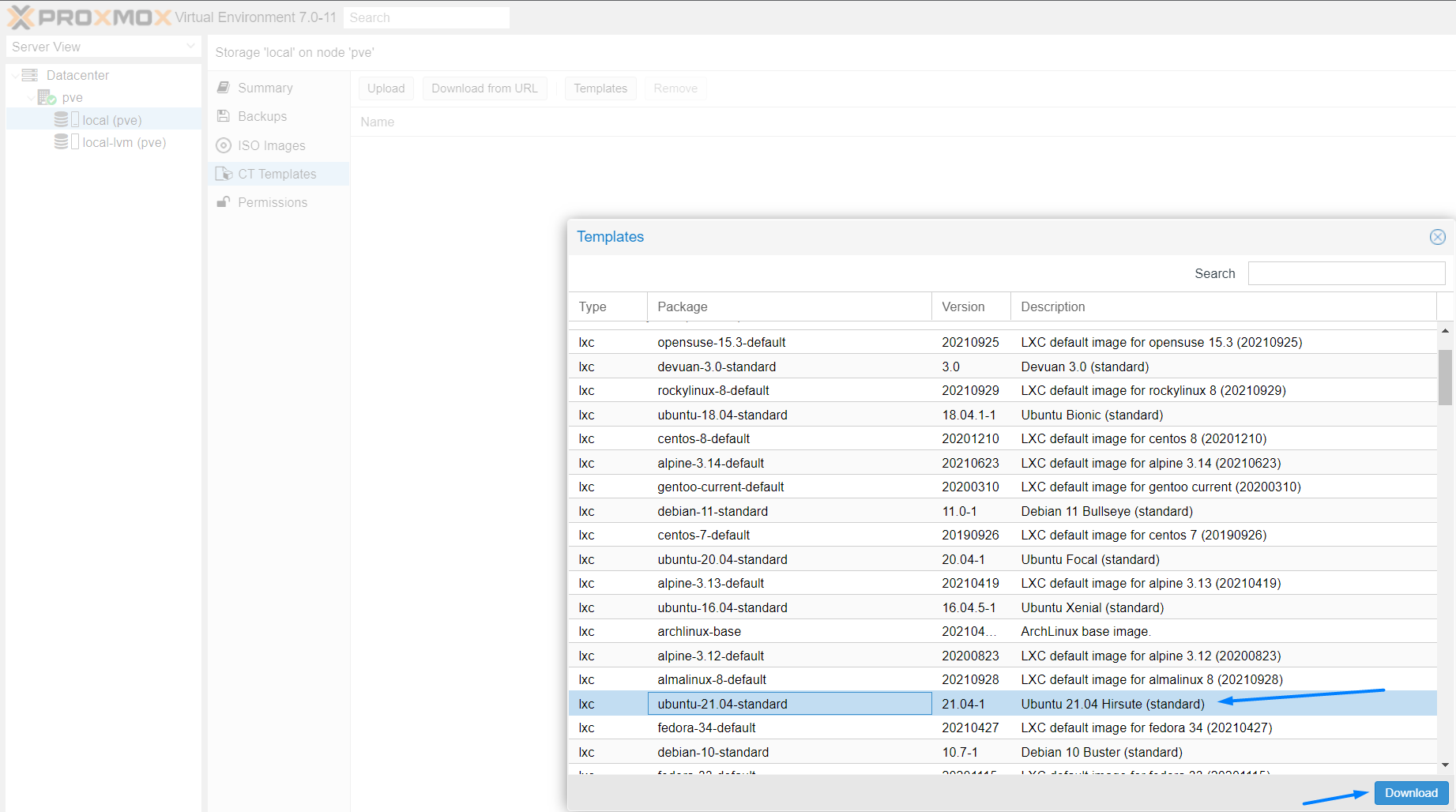

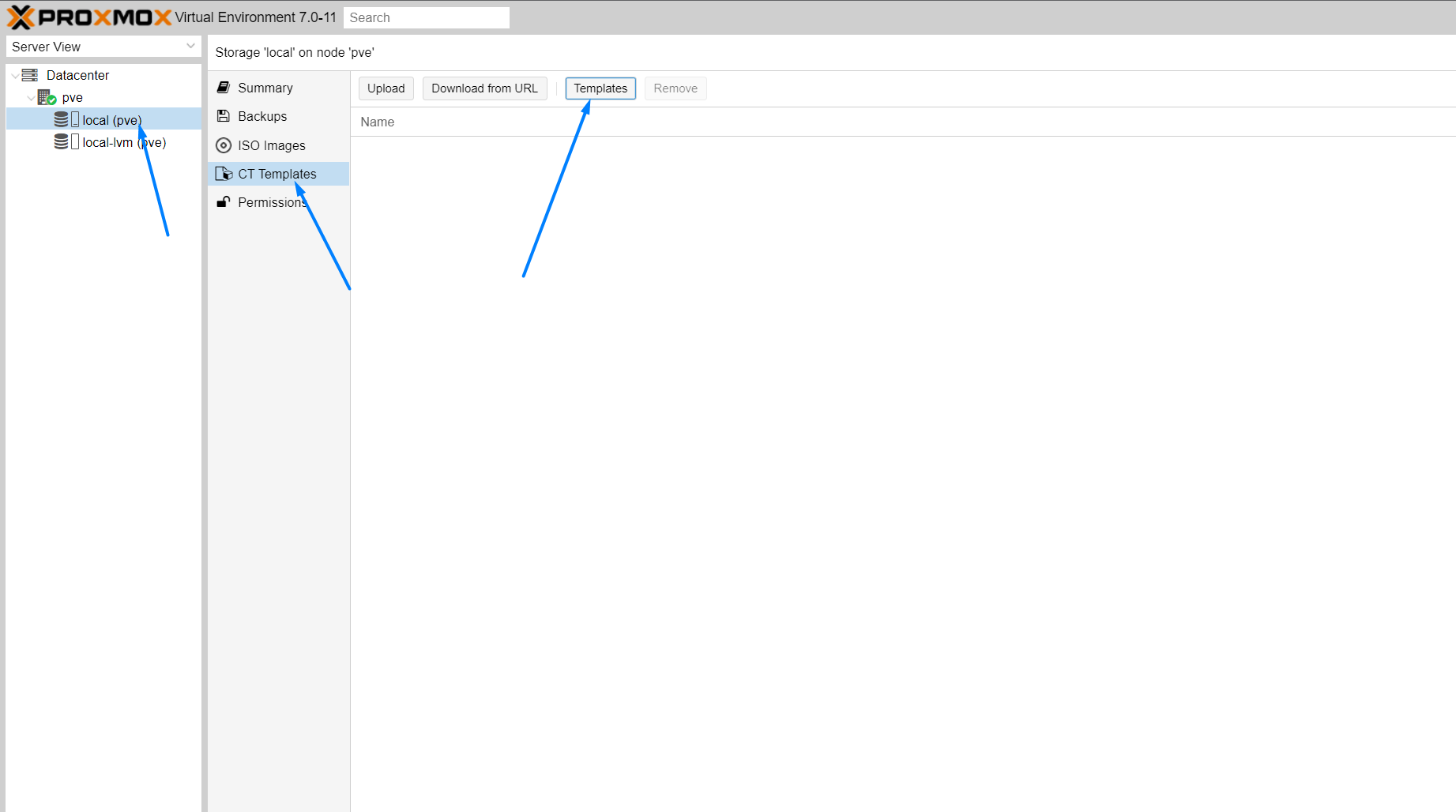

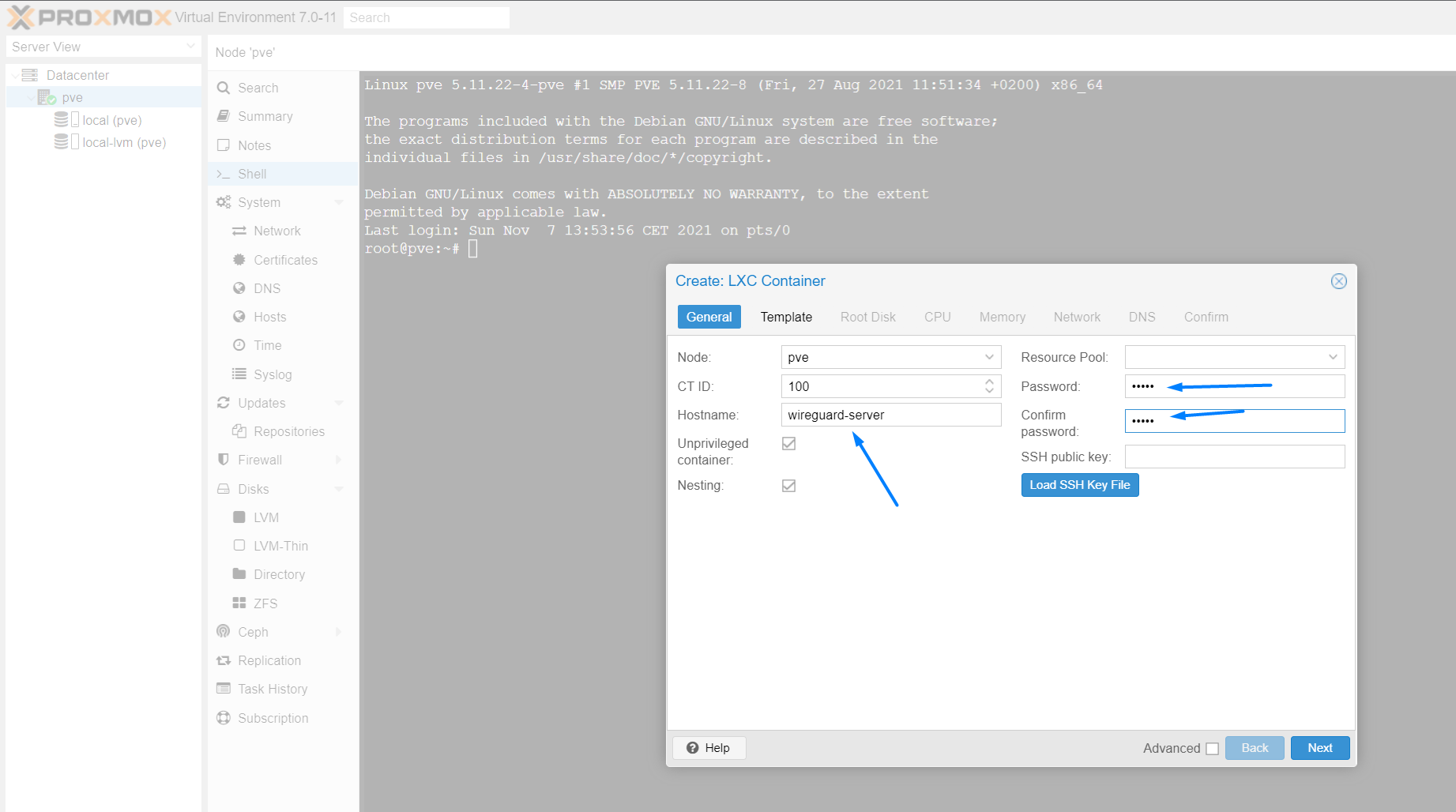

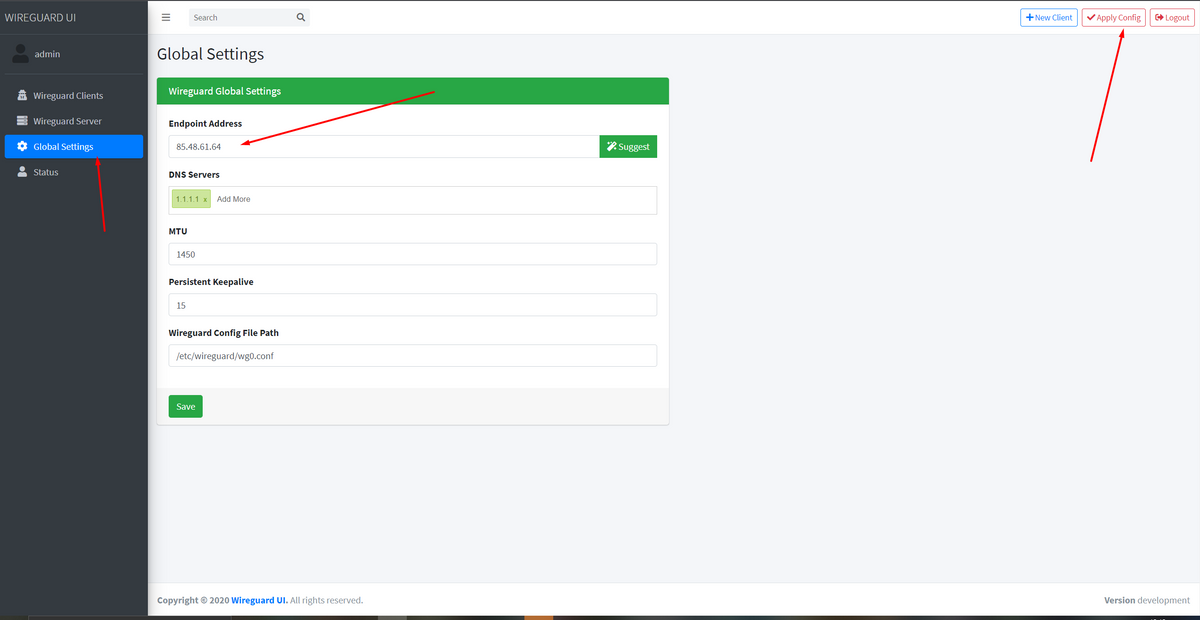

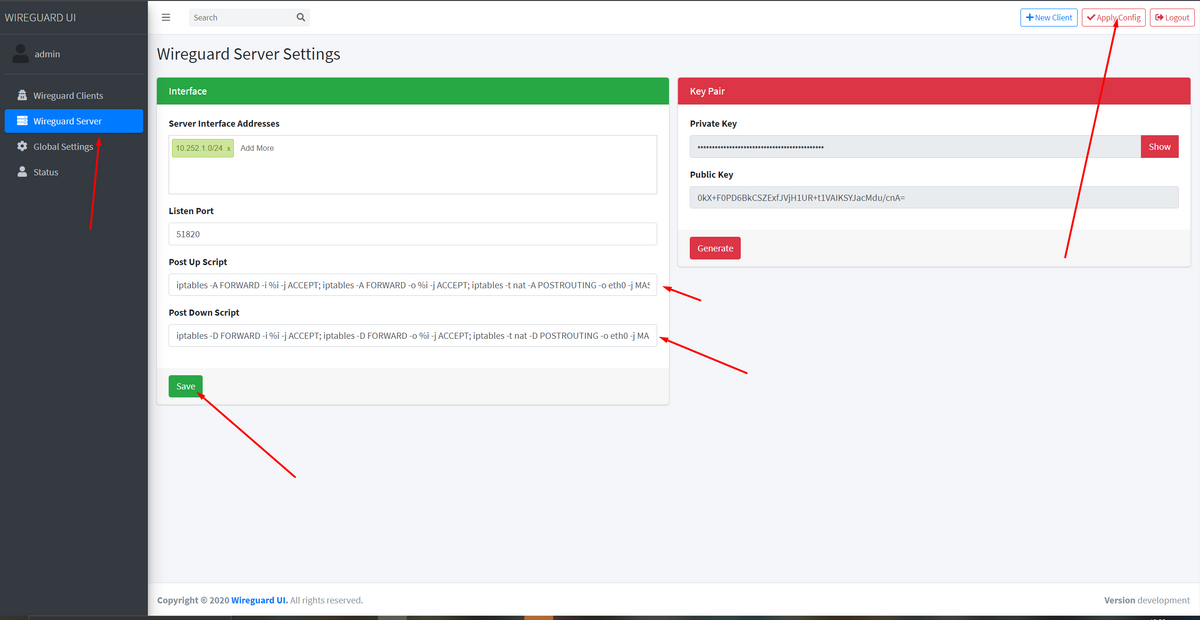

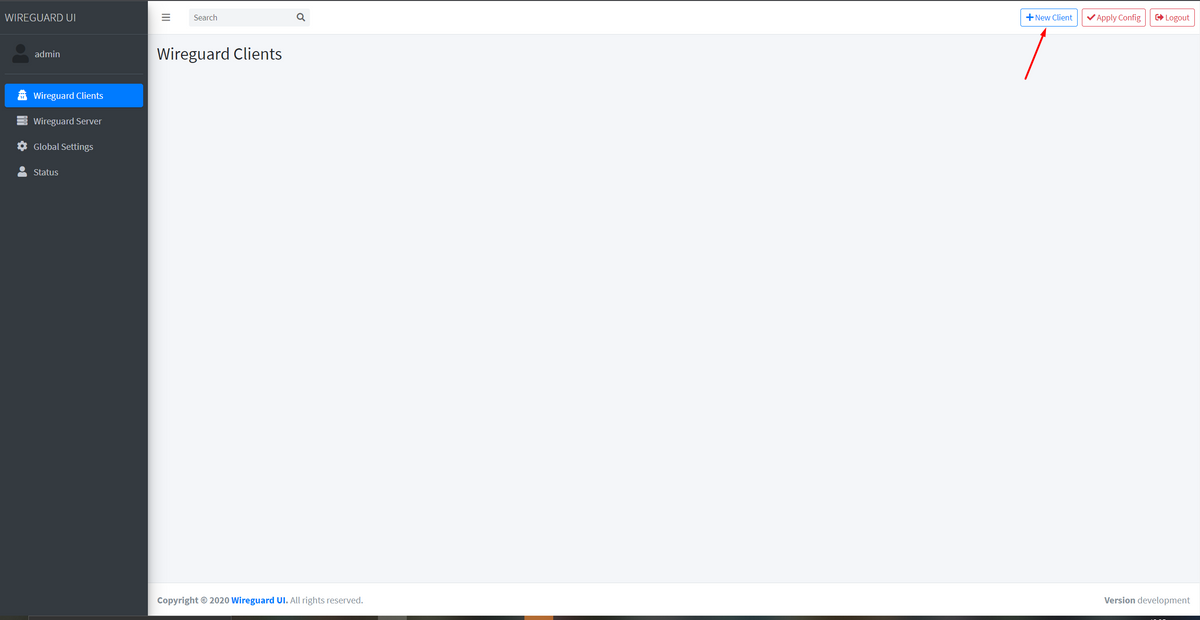

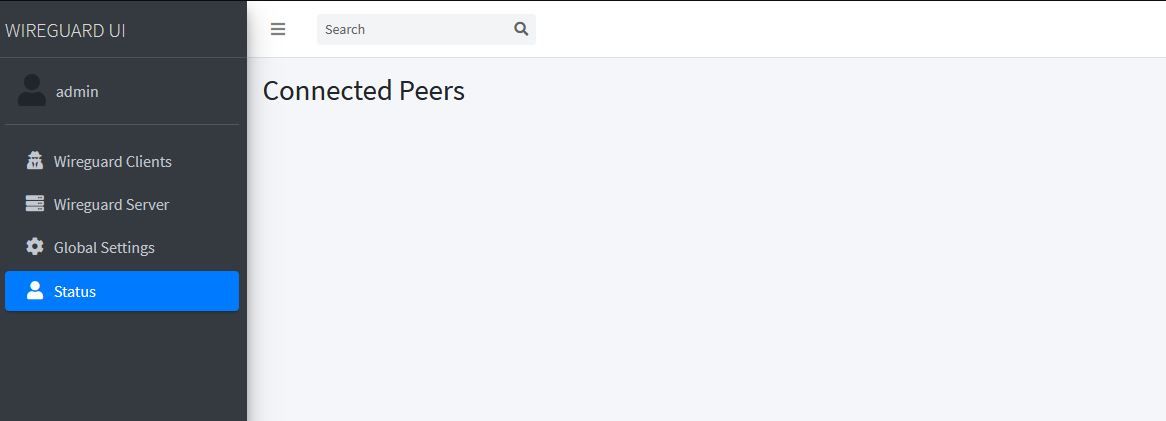

Installationszeit ca. 15 Minuten je nach Internetverbindung Stand V1.2.2 18.01.2022 Github Link https://github.com/KleSecGmbH/ioBroker/tree/main/wireguard Voraussetzungen:

- Proxmox als Grundgerüst mit Kernel Version min.: 5.11 Ältere Version?

- Einen Dual-Stack Internetanschluss (also kein DS-Lite, hierzu kommt bei Bedarf eine gesonderte Anleitung)

- Portfreigabe im Router (Protokoll: UDP, Port: 51820 , auf die IP Adresse des neuen Linux Containers)

!!! Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen !!! - Falls keine feste IP vorhanden ist benötigt ihr einen Hostnamen. Das kann z.b. MyFritz sein oder DynDns, Hauptsache ein Dienst mit dem ihr auf eure aktuelle IP verweisen könnt.

Anleitung:

Sollten sich doch Fehler eingeschlichen haben, bitte melden. Getestet wurde auf Proxmox V7.0-11.

Bei Bedarf kann ich diese Anleitung gerne für RasPi und Konsorten ebenfalls erstellen.LG

CrunkFX@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Voraussetzungen:

Einen Dual-Stack Internetanschluss---> (also kein DS-Lite, hierzu kommt bei Bedarf eine gesonderte Anleitung)

Hey, das wäre super!!!

Als DS-Lite geplagter habe ich mich schon daran versucht. Bin dann aber am eigenen, externen Server mit Portmapper gescheitert. Ich hätte auch einen der allgemein bekannten Portmapper nutzen können, aus sicherheitsgründen wollte ich aber einen eigenen Server nutzen um nicht den gesamten Traffic über deren Server laufen zu lassen.

Eine Anleitung wie mann das mit einem "eigenen Server" realisiert wäre echt genial

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Voraussetzungen:

Einen Dual-Stack Internetanschluss---> (also kein DS-Lite, hierzu kommt bei Bedarf eine gesonderte Anleitung)

Hey, das wäre super!!!

Als DS-Lite geplagter habe ich mich schon daran versucht. Bin dann aber am eigenen, externen Server mit Portmapper gescheitert. Ich hätte auch einen der allgemein bekannten Portmapper nutzen können, aus sicherheitsgründen wollte ich aber einen eigenen Server nutzen um nicht den gesamten Traffic über deren Server laufen zu lassen.

Eine Anleitung wie mann das mit einem "eigenen Server" realisiert wäre echt genial

@w00dy Ich beiße mich da auch gerade durch. Habe herausgefunden, dass ein vServer mit 6tunnel funktionieren soll. Aber ich probiere, lese, google und komme nicht voran.

Ausgangspunkt war ein Hinweis von Facebookder zu https://web.andrejansen.de/6tunnel-immer-erreichbar/ führt.

Der vServer ist bereits online. 6tunnel ist installiert.

Ich hänge nun am Aufruf von 6tunnel. Ich versuche es so:

6tunnel 51820 2dfc:0000:0001:0000:0217:cbff:fe8c:0000 5182051820 ist der Port, auf den Wireguard hört.

Vermutlich ein Problem: 6tunnel macht wohl nur TCP, Wireguard will UDP.Welche IPv6 ich eingeben muss, ist mir aber ein totales Rätsel. Genau so, wie die gesamte Funktionsweise dieses Konstrukts. Ich studiere weiter...

-

@w00dy Ich beiße mich da auch gerade durch. Habe herausgefunden, dass ein vServer mit 6tunnel funktionieren soll. Aber ich probiere, lese, google und komme nicht voran.

Ausgangspunkt war ein Hinweis von Facebookder zu https://web.andrejansen.de/6tunnel-immer-erreichbar/ führt.

Der vServer ist bereits online. 6tunnel ist installiert.

Ich hänge nun am Aufruf von 6tunnel. Ich versuche es so:

6tunnel 51820 2dfc:0000:0001:0000:0217:cbff:fe8c:0000 5182051820 ist der Port, auf den Wireguard hört.

Vermutlich ein Problem: 6tunnel macht wohl nur TCP, Wireguard will UDP.Welche IPv6 ich eingeben muss, ist mir aber ein totales Rätsel. Genau so, wie die gesamte Funktionsweise dieses Konstrukts. Ich studiere weiter...

@mechanicalman Ich werde hierzu zeitnah eine Anleitung fertig machen. Der Key des ganzen ist, dass der VPN Server eine eigene IPV6 Adresse hat die aus dem Internet erreichbar ist.

-

@w00dy Ich beiße mich da auch gerade durch. Habe herausgefunden, dass ein vServer mit 6tunnel funktionieren soll. Aber ich probiere, lese, google und komme nicht voran.

Ausgangspunkt war ein Hinweis von Facebookder zu https://web.andrejansen.de/6tunnel-immer-erreichbar/ führt.

Der vServer ist bereits online. 6tunnel ist installiert.

Ich hänge nun am Aufruf von 6tunnel. Ich versuche es so:

6tunnel 51820 2dfc:0000:0001:0000:0217:cbff:fe8c:0000 5182051820 ist der Port, auf den Wireguard hört.

Vermutlich ein Problem: 6tunnel macht wohl nur TCP, Wireguard will UDP.Welche IPv6 ich eingeben muss, ist mir aber ein totales Rätsel. Genau so, wie die gesamte Funktionsweise dieses Konstrukts. Ich studiere weiter...

Hi, der Syntax von 6tunnel müsste so lauten:

6tunnel_IPV4 Freigabe-Port_globale IPV6 des VPN-SERVER_IPV6 Freigabe-PortDas mit dem TCP/UDP Problem habe ich auch gelesen und deshalb openVPN benutzt. 3 Tage hat es dann funktioniert, bis irgendein Rädchen in der Kette sich wieder verabschiedet hat. Ich vermute meine IPv6-Adresse hat sich geändert. Die sollte bei der Deutschen Glasfaser eigentlich fix sein, aber wer weiß das schon.

Es lief ja ein paar Tage, scheinbar bin ich auf dem richtigen Weg. Morgen oder übermorgen habe ich mehr Zeit und werde das Ganze noch einmal durchkauen.

-

@w00dy Ich beiße mich da auch gerade durch. Habe herausgefunden, dass ein vServer mit 6tunnel funktionieren soll. Aber ich probiere, lese, google und komme nicht voran.

Ausgangspunkt war ein Hinweis von Facebookder zu https://web.andrejansen.de/6tunnel-immer-erreichbar/ führt.

Der vServer ist bereits online. 6tunnel ist installiert.

Ich hänge nun am Aufruf von 6tunnel. Ich versuche es so:

6tunnel 51820 2dfc:0000:0001:0000:0217:cbff:fe8c:0000 5182051820 ist der Port, auf den Wireguard hört.

Vermutlich ein Problem: 6tunnel macht wohl nur TCP, Wireguard will UDP.Welche IPv6 ich eingeben muss, ist mir aber ein totales Rätsel. Genau so, wie die gesamte Funktionsweise dieses Konstrukts. Ich studiere weiter...

@mechanicalman

Müsste die IPv6 deines VPN-Servers nicht mit "2a00" beginnen damit er von extern erreicht werden kann? -

So, ich habe die Fehler gefunden:

-

Mein VPN-Server hat, aus welchen Gründen auch immer, eine neue IPv6-Adresse bekommen

(Hier sind wohl die Mysterien von IPv6 am Werk, da steige ich noch nicht so richtig durch) -

Das Hauptproblem war aber, dass ich nicht daran gedacht habe, auch das Shell-Skript bzgl. Reboot von 6tunnel anzupassen. Nach einem Reboot des vServers wurde somit wieder die falsche IP in 6tunnel verwendet.

@mechanicalman

Ich bin jetzt wieder etwas mit der Materie vertraut, evtl. kann ich dir helfen. Du müsstest allerdings auf openVPN umschwenken. Bzgl. OT evtl. in einem eigenen Thread.@CrunkFX

Allerdings hätte ich wegen der GUI von WireGuard dennoch großes Interesse an einer Anleitung für DS-Lite auch hinsichtlich des TCP/UDP Problem. -

-

@crunchip ist bei mir auch so

Allerdings funktioniert es bei mir auch nicht. Komme mit Openvpn besser klar.

Habe Wireguard schon x mal installiert, keine Chance. Vielleicht liegt´s auch an der USG (doppeltes NAT?)oder an meinem Unvermögen.Schade, finde die GUI eigentlich ganz praktisch.

@kalle-blomquist Rein aus Interesse, warum nutzt man openVPN oder wireguard wenn ein USG bzw. ein Unifi Controller vorhanden ist?

-

@kalle-blomquist Rein aus Interesse, warum nutzt man openVPN oder wireguard wenn ein USG bzw. ein Unifi Controller vorhanden ist?

Wie kann ich denn die Wireguard UI nachträcglich installieren, wenn ich Wireguard schon laufen habe?

-

@kalle-blomquist Rein aus Interesse, warum nutzt man openVPN oder wireguard wenn ein USG bzw. ein Unifi Controller vorhanden ist?

@lessthanmore Weil das USG mit einfachen Hausmitteln nur L2TP kann und das nicht für Always on VPN geeignet ist(Akku, Geschwindigkeit)

-

Wie kann ich denn die Wireguard UI nachträcglich installieren, wenn ich Wireguard schon laufen habe?

@frana120500 Hi, welche Plattform? Proxmox?

-

@kalle-blomquist Rein aus Interesse, warum nutzt man openVPN oder wireguard wenn ein USG bzw. ein Unifi Controller vorhanden ist?

@lessthanmore Hi, weil es für mich einfacher war, eine VM mit openvpn zu installieren, die automatisch startet, wenn ich das Haus verlasse und sich automatisch schlafen legt, wenn ich zu hause bin.

WireGuard war nur zum Testen da, bzw. wegen der nette Gui eventuell eine Alternative.

Bei dir läuft es über die USG?Gruß

Kalle -

@lessthanmore Hi, weil es für mich einfacher war, eine VM mit openvpn zu installieren, die automatisch startet, wenn ich das Haus verlasse und sich automatisch schlafen legt, wenn ich zu hause bin.

WireGuard war nur zum Testen da, bzw. wegen der nette Gui eventuell eine Alternative.

Bei dir läuft es über die USG?Gruß

Kalle@kalle-blomquist

Ja, aber ich nutze es nicht dauerhaft, sondern nur wenn ich ins eigene Netz will oder aus dem Ausland eine deutsche IP benötige (Sky, Netflix, etc.).

OpenVPN läuft ja ebenfalls auf dem USG, allerdings habe ich das noch nicht ausprobiert.

Mir reicht eigentlich das, was ich habe vollkommen. Hab eigentlich nie darüber nachgedacht dauerhaft VPN auf den Endgeräten zu aktivieren.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden