NEWS

Netzwerk-Segmentierung - macht ihr das?

-

@skvarel sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich habe gar nichts getrennt nur nach Personen und Arten sortiert.

Subnetz auf 255.255.128.0

Ob das so förderlich ist? Du hast zwar ein rießiges Netz, aber auch einen rießigen Broadcast Traffic.

@Beowolf sagte in Netzwerk-Segmentierung - macht ihr das?:

Macht ihr das? Wenn ja, gibt es da einen sinnvollen "Fahrplan"?

Ich habe 4 VLANs und trenne so sauber meine Netze.

- VLAN für Kabelgeräte

- VLAN für Internes WLAN

- VLAN für Gast WLAN

- VLAN für IoT

Mit Firewall Routing kann ich aber trotzdem einzelne Dienste erreichen.

So kann ich zb. iobroker im IoT Netz von meinem Kabel Netz erreichen.@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

@skvarel sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich habe gar nichts getrennt nur nach Personen und Arten sortiert.

Subnetz auf 255.255.128.0

Ob das so förderlich ist? Du hast zwar ein rießiges Netz, aber auch einen rießigen Broadcast Traffic.

Meine Recherche dazu:

Sehe ich das falsch?

-

@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

@skvarel sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich habe gar nichts getrennt nur nach Personen und Arten sortiert.

Subnetz auf 255.255.128.0

Ob das so förderlich ist? Du hast zwar ein rießiges Netz, aber auch einen rießigen Broadcast Traffic.

Meine Recherche dazu:

Sehe ich das falsch?

-

@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

@skvarel sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich habe gar nichts getrennt nur nach Personen und Arten sortiert.

Subnetz auf 255.255.128.0

Ob das so förderlich ist? Du hast zwar ein rießiges Netz, aber auch einen rießigen Broadcast Traffic.

Meine Recherche dazu:

Sehe ich das falsch?

Das stimmt schon, aber wenn das Netz wächst, dann steigt auch der Broadcast Traffic.

Nächster Nachteil ist auch, dass du nicht sauber steuern kannst. Heißt jeder kann mit jedem "reden".

Bei VLAN Trennung kannst du hier sauber den Riegel vorschieben.

-

Das stimmt schon, aber wenn das Netz wächst, dann steigt auch der Broadcast Traffic.

Nächster Nachteil ist auch, dass du nicht sauber steuern kannst. Heißt jeder kann mit jedem "reden".

Bei VLAN Trennung kannst du hier sauber den Riegel vorschieben.

@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

Bei VLAN Trennung kannst du hier sauber den Riegel vorschieben.

Das geht aber auch nur bei entsprechend vorhandener Hardware/Infrastruktur. Diese effizient zu nutzen ist sicher kein Fehler, aber für jemand der aktuell mit ner Fritte mit Gäste-WLAN und "dummen" Switchen arbeitet sind VLAN's wohl eher eine sinnfreie Überlegung, es sei denn er investiert richtig in andere Hardware. Das aber extra deswegen bzw. nur für VLAN's zu machen, weil es eben "toll" ist dass man es kann, dürfte jede anständige Kosten-/Nutzen-Rechnung ad absurdum führen.

Ich habe selber ein umfangreiches Unifi-System und auch bewusst zumindest die "Amazon-Schnüffler" in ein eigenes VLAN gepackt, aber eben auch nur weil die Infrastruktur eh da ist und ein komplettes 2-Familienhaus incl. Gäste-WLAN mit Voucher-Zugang damit gemanaged wird.

-

@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

Bei VLAN Trennung kannst du hier sauber den Riegel vorschieben.

Das geht aber auch nur bei entsprechend vorhandener Hardware/Infrastruktur. Diese effizient zu nutzen ist sicher kein Fehler, aber für jemand der aktuell mit ner Fritte mit Gäste-WLAN und "dummen" Switchen arbeitet sind VLAN's wohl eher eine sinnfreie Überlegung, es sei denn er investiert richtig in andere Hardware. Das aber extra deswegen bzw. nur für VLAN's zu machen, weil es eben "toll" ist dass man es kann, dürfte jede anständige Kosten-/Nutzen-Rechnung ad absurdum führen.

Ich habe selber ein umfangreiches Unifi-System und auch bewusst zumindest die "Amazon-Schnüffler" in ein eigenes VLAN gepackt, aber eben auch nur weil die Infrastruktur eh da ist und ein komplettes 2-Familienhaus incl. Gäste-WLAN mit Voucher-Zugang damit gemanaged wird.

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Das geht aber auch nur bei entsprechend vorhandener Hardware/Infrastruktur

....und entsprechend vorhandenem KnowHow!

-

@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

Bei VLAN Trennung kannst du hier sauber den Riegel vorschieben.

Das geht aber auch nur bei entsprechend vorhandener Hardware/Infrastruktur. Diese effizient zu nutzen ist sicher kein Fehler, aber für jemand der aktuell mit ner Fritte mit Gäste-WLAN und "dummen" Switchen arbeitet sind VLAN's wohl eher eine sinnfreie Überlegung, es sei denn er investiert richtig in andere Hardware. Das aber extra deswegen bzw. nur für VLAN's zu machen, weil es eben "toll" ist dass man es kann, dürfte jede anständige Kosten-/Nutzen-Rechnung ad absurdum führen.

Ich habe selber ein umfangreiches Unifi-System und auch bewusst zumindest die "Amazon-Schnüffler" in ein eigenes VLAN gepackt, aber eben auch nur weil die Infrastruktur eh da ist und ein komplettes 2-Familienhaus incl. Gäste-WLAN mit Voucher-Zugang damit gemanaged wird.

@Samson71 sagte in [Netzwerk-Segmentierung - macht ihr das?](/

es sei denn er investiert richtig in andere Hardware. Das aber extra deswegen bzw. nur für VLAN's zu machen, weil es eben "toll" ist dass man es kann, dürfte jede anständige Kosten-/Nutzen-Rechnung ad absurdum führen.

Ich habe selber ein umfangreiches Unifi-System und auch bewusst zumindest die "Amazon-Schnüffler" in ein eigenes VLAN gepackt, aber eben auch nur weil die Infrastruktur eh da ist und ein komplettes 2-Familienhaus incl. Gäste-WLAN mit Voucher-Zugang damit gemanaged wird.

Soo teuer sind einfache managed Switches auch nicht ...

Ich habe inzwischen etwa 7 Switches über das Haus verteilt ...

6x8-Port Switches und 1 5-Port POE-Switch für Kameras etc...Erst waren es 3x8-Port Switches, alle non managed ...

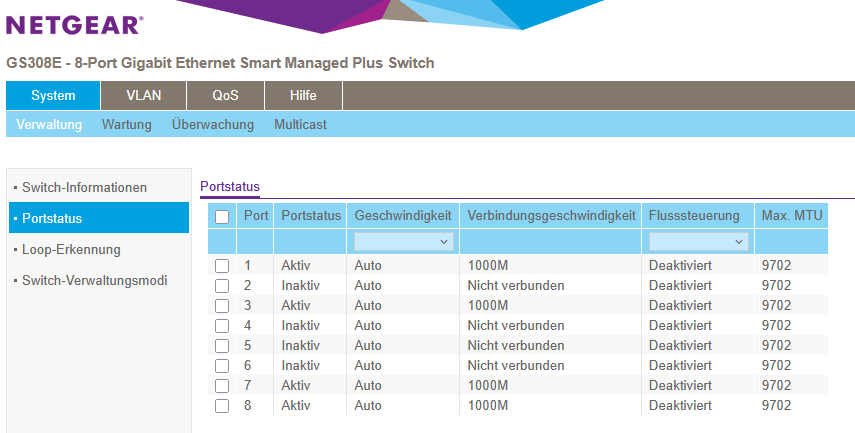

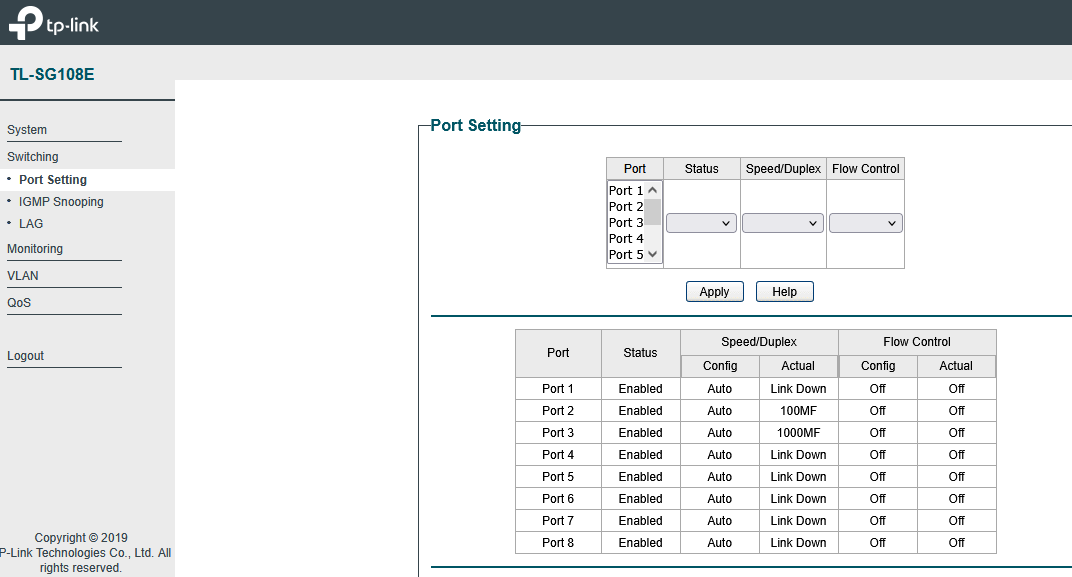

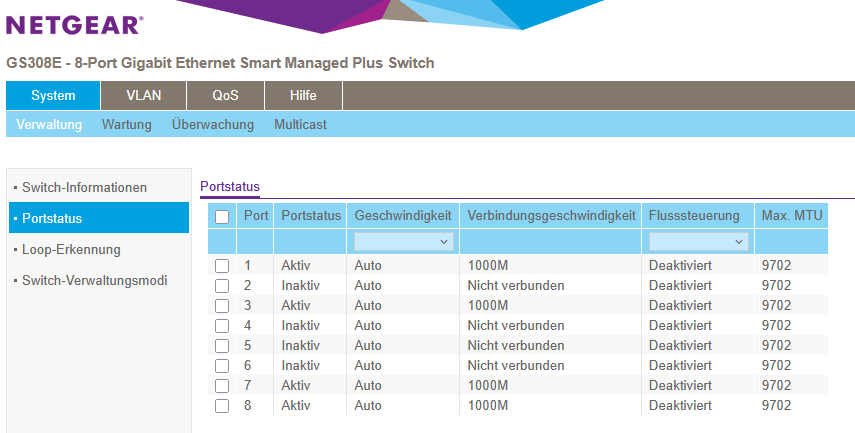

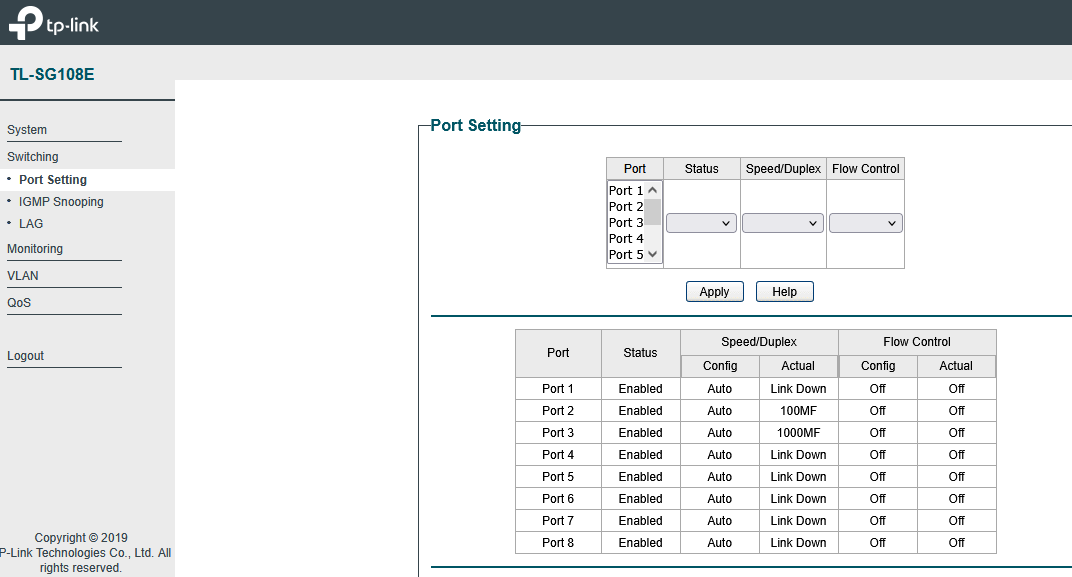

Inzwischen sind es 3 Managed Switches, und die non-managed Switches wurden degradiert ... (unter Schreibtische geschraubt oder Zimmerverteilung)Die Managed Switches sind Netgear GS308A und TP-Link SG108D...

Kosten im Angebot um die 30€, kaum mehr als unmanaged Switches ...

Derzeit nutze ich aber VLAN nicht, die Pläne sind aber in der Schublade ....

zwei der managed Switches bilden das Rückgrat der LAN-Verteilung im Haus. Einer auf dem Dachboden für die LAN-Steckdosen im Obergeschoss, einer im Keller für die LAN Steckdosen im Erdgeschoss ...

Wenn ich mich an das Projekt VLANs mache, bin ich also vorbereitet ...

Ich würde heute keine Non-Managed Switches mehr kaufen (Außer vielleicht für PoE) ... Alleine, dass es eine Web-Oberfläche gibt, über die man aus der Ferne schauen kann, welche LAN-Ports aktiv sind und mit welcher Geschwindigkeit ist schon ein Gewinn, ohne dass man VLANs nutzt ...

-

@Samson71 sagte in [Netzwerk-Segmentierung - macht ihr das?](/

es sei denn er investiert richtig in andere Hardware. Das aber extra deswegen bzw. nur für VLAN's zu machen, weil es eben "toll" ist dass man es kann, dürfte jede anständige Kosten-/Nutzen-Rechnung ad absurdum führen.

Ich habe selber ein umfangreiches Unifi-System und auch bewusst zumindest die "Amazon-Schnüffler" in ein eigenes VLAN gepackt, aber eben auch nur weil die Infrastruktur eh da ist und ein komplettes 2-Familienhaus incl. Gäste-WLAN mit Voucher-Zugang damit gemanaged wird.

Soo teuer sind einfache managed Switches auch nicht ...

Ich habe inzwischen etwa 7 Switches über das Haus verteilt ...

6x8-Port Switches und 1 5-Port POE-Switch für Kameras etc...Erst waren es 3x8-Port Switches, alle non managed ...

Inzwischen sind es 3 Managed Switches, und die non-managed Switches wurden degradiert ... (unter Schreibtische geschraubt oder Zimmerverteilung)Die Managed Switches sind Netgear GS308A und TP-Link SG108D...

Kosten im Angebot um die 30€, kaum mehr als unmanaged Switches ...

Derzeit nutze ich aber VLAN nicht, die Pläne sind aber in der Schublade ....

zwei der managed Switches bilden das Rückgrat der LAN-Verteilung im Haus. Einer auf dem Dachboden für die LAN-Steckdosen im Obergeschoss, einer im Keller für die LAN Steckdosen im Erdgeschoss ...

Wenn ich mich an das Projekt VLANs mache, bin ich also vorbereitet ...

Ich würde heute keine Non-Managed Switches mehr kaufen (Außer vielleicht für PoE) ... Alleine, dass es eine Web-Oberfläche gibt, über die man aus der Ferne schauen kann, welche LAN-Ports aktiv sind und mit welcher Geschwindigkeit ist schon ein Gewinn, ohne dass man VLANs nutzt ...

@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Soo teuer sind einfache managed Switches auch nicht ...

Die Managed Switches sind Netgear GS308A und TP-Link SG108D...

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen ist es erst recht notwendig genug von

@Homoran sagte in Netzwerk-Segmentierung - macht ihr das?:

entsprechend vorhandenem KnowHow!

zu haben. Mal davon abgesehen, dass ich die letzten beiden "kleinen" 8-Port-Switche (ohne POE) gerade erst ersetzt und die 16er und 24er Hauptswitche auf einem extra Aggregation Switch zusammengeführt habe.

Wenn man sich das geben möchte x verschiedene Switche alle einzeln mit unterschiedlichen Oberflächen managen zu wollen - nur zu.

-

Das gibt meine Vekabelung nicht her.

Wenn man nur einen Switch nutzt, muss man alle Leitungen an diesen heranführen...

Da scheint mir ein baumartig strukturiertes Netzwerk mit Unter-Sternen kostengünstiger, als eine reine Sterntopologie.@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Wenn man nur einen Switch nutzt

Wer sagt, dass man nur einen Switch nutzen soll? Ich habe auch alles von Unifi. Da hängen aktuell zwei unterschiedliche Switche hinter einem 16-Port. Und ich kann alle über eine Oberfläche konfigurieren und jedem Port auf jedem Switch die benötigten VLAN zuteilen. Wenn man dann an einem Ort später mehr Steckplätze benötigt, kann man auch einen unmanaged Switch anschließen. Da haben dann eben alle Anschlüsse das gleiche VLAN.

Wenn man z.B. für den Außenbereich einen AP und eine Cam und vielleicht noch andere Geräte verwendet, reicht es ein Netzwerkkabel nach außen zu verlegen und die Geräte per PoE zu versorgen. Aber auch Indoor ist das praktisch. Nur ein Kabel zu jedem Gerät und wenn man den Hauptswitch an einer USV betreibt, bleiben auch alle Geräte in Betrieb wenn der Strom ausfällt. Ist aber wieder ein anderes Thema.

Und wie bei allen Themen entscheidet die eigene Geldbörse und das Interesse was man sich anschafft. Was ist einem Bequemlichkeit und Sicherheit wert? Wie intensiv möchte man sich mit Netzwerktechnik beschäftigen? Brauch ich das? Will ich das? Diese Fragen muss jeder für sich selbst beantworten.

-

@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Wenn man nur einen Switch nutzt

Wer sagt, dass man nur einen Switch nutzen soll? Ich habe auch alles von Unifi. Da hängen aktuell zwei unterschiedliche Switche hinter einem 16-Port. Und ich kann alle über eine Oberfläche konfigurieren und jedem Port auf jedem Switch die benötigten VLAN zuteilen. Wenn man dann an einem Ort später mehr Steckplätze benötigt, kann man auch einen unmanaged Switch anschließen. Da haben dann eben alle Anschlüsse das gleiche VLAN.

Wenn man z.B. für den Außenbereich einen AP und eine Cam und vielleicht noch andere Geräte verwendet, reicht es ein Netzwerkkabel nach außen zu verlegen und die Geräte per PoE zu versorgen. Aber auch Indoor ist das praktisch. Nur ein Kabel zu jedem Gerät und wenn man den Hauptswitch an einer USV betreibt, bleiben auch alle Geräte in Betrieb wenn der Strom ausfällt. Ist aber wieder ein anderes Thema.

Und wie bei allen Themen entscheidet die eigene Geldbörse und das Interesse was man sich anschafft. Was ist einem Bequemlichkeit und Sicherheit wert? Wie intensiv möchte man sich mit Netzwerktechnik beschäftigen? Brauch ich das? Will ich das? Diese Fragen muss jeder für sich selbst beantworten.

@Dr.-Bakterius mit deinem letzten Absatz hast du großteils recht.

Muss jeder entscheiden.

Mir würden vlan keinen Vorteil bringen. Mir langt WLAN und Gast WLAN. Wobei 2. eher auch nicht notwendig ist. -

ich hab vor einem Monat von der Fritzbox auf Unifi (cloud gateway ultra mit mehreren Switches und APs) umgestellt. Genau aus diesem Grund. 78 iot Wlan Geräte waren mir dann doch zu viel fürs private Netz. Der Umstieg war erstaunlich einfach und ich bin mega zufrieden.

-

@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Wenn man nur einen Switch nutzt

Wer sagt, dass man nur einen Switch nutzen soll? Ich habe auch alles von Unifi. Da hängen aktuell zwei unterschiedliche Switche hinter einem 16-Port. Und ich kann alle über eine Oberfläche konfigurieren und jedem Port auf jedem Switch die benötigten VLAN zuteilen. Wenn man dann an einem Ort später mehr Steckplätze benötigt, kann man auch einen unmanaged Switch anschließen. Da haben dann eben alle Anschlüsse das gleiche VLAN.

Wenn man z.B. für den Außenbereich einen AP und eine Cam und vielleicht noch andere Geräte verwendet, reicht es ein Netzwerkkabel nach außen zu verlegen und die Geräte per PoE zu versorgen. Aber auch Indoor ist das praktisch. Nur ein Kabel zu jedem Gerät und wenn man den Hauptswitch an einer USV betreibt, bleiben auch alle Geräte in Betrieb wenn der Strom ausfällt. Ist aber wieder ein anderes Thema.

Und wie bei allen Themen entscheidet die eigene Geldbörse und das Interesse was man sich anschafft. Was ist einem Bequemlichkeit und Sicherheit wert? Wie intensiv möchte man sich mit Netzwerktechnik beschäftigen? Brauch ich das? Will ich das? Diese Fragen muss jeder für sich selbst beantworten.

@Dr.-Bakterius sagte in Netzwerk-Segmentierung - macht ihr das?:

@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Wenn man nur einen Switch nutzt

Wer sagt, dass man nur einen Switch nutzen soll?

Darauf habe ich geantwortet:

und die 16er und 24er Hauptswitche auf einem extra Aggregation Switch zusammengeführt habe

Vielleicht habe ich es falsch verstanden....

Zusammengeführt muss nicht heißen "ersetzt"

-

@MartinP sagte in Netzwerk-Segmentierung - macht ihr das?:

Soo teuer sind einfache managed Switches auch nicht ...

Die Managed Switches sind Netgear GS308A und TP-Link SG108D...

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen ist es erst recht notwendig genug von

@Homoran sagte in Netzwerk-Segmentierung - macht ihr das?:

entsprechend vorhandenem KnowHow!

zu haben. Mal davon abgesehen, dass ich die letzten beiden "kleinen" 8-Port-Switche (ohne POE) gerade erst ersetzt und die 16er und 24er Hauptswitche auf einem extra Aggregation Switch zusammengeführt habe.

Wenn man sich das geben möchte x verschiedene Switche alle einzeln mit unterschiedlichen Oberflächen managen zu wollen - nur zu.

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen

Dann dürfen wir aber auch keine Diskussion über Ubiquiti anfangen.

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates. -

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen

Dann dürfen wir aber auch keine Diskussion über Ubiquiti anfangen.

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates. -

Es ging die letzten Beiträge relativ viel um Netzwerk und Verkabelung usw.

Auch um Sicherheit und Einrichtung usw.Hat für mich gut zu deinem Beitrag gepasst.

@wusa

Es ging um die grundsätzliche Ausrichtung/Segmentierung in die Richtung VLAN ja/nein und den damit verbundenen Aufwand bzw. die Sicherheit und das dazu notwendige Know How. Die (Sicherheits-)Betrachtung bestimmter Anbieter und deren Oberflächen war und ist hier nie Thema gewesen. Auch von mir (ganz bewusst) nicht angeschnitten, sondern nur auf den generellen Unterschied abgestellt à la "aus jedem Dorf nen Kater" vs "alles unter einer Oberfläche".Dass das Management besonderes Know How voraussetzt ist logisch und eine konkrete Anbieter-Betrachtung und -Bewertung mag dann sinnhaft werden, wenn die grundsätzliche Entscheidung für eine mögliche Aufteilung getroffen worden ist.

-

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen

Dann dürfen wir aber auch keine Diskussion über Ubiquiti anfangen.

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates.@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates.

Wie lange ist das inzwischen her, dass diese Gerüchte kursierten? Eine echte Backdoor wurde mWn. nie nachgewiesen. Es gibt gelegentliche Software-Bugs oder fragwürdige Marketing-Entscheidungen, aber die Geräte sind deutlich sicherer als die von den meisten anderen Herstellern und werden auch länger mit Updates versorgt.

-

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen

Dann dürfen wir aber auch keine Diskussion über Ubiquiti anfangen.

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates.@wusa sagte in Netzwerk-Segmentierung - macht ihr das?:

@Samson71 sagte in Netzwerk-Segmentierung - macht ihr das?:

Ich fange hier ganz sicher keine Diskussion dazu an, aber bei solchen Low-Budget-Bastellösungen

Dann dürfen wir aber auch keine Diskussion über Ubiquiti anfangen.

Die offengelegten Backdoors und die gewusst/bewusst eingestellten Sachen bei Updates.Es gab meines Wissens einen breach, bei dem offenbar Daten abgeflossen sind. 2FA-Nutzer beim cloud-login waren davon nicht betroffen.

Wer es sicherer haben möchte, nutzt nur den lokalen Router-Login. Darüber hinaus habe ich bisher wie @dr.-bakterius von Backdoors aus zuverlässlichen Quellen nichts gelesen.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden