NEWS

[Anleitung] WireGuard mit WireGuard-UI auf Proxmox

-

@crunkfx ja hatte ich

1: lo: <LOOPBACK,UP,LOWER_UP> mtu 65536 qdisc noqueue state UNKNOWN group default qlen 1000 link/loopback 00:00:00:00:00:00 brd 00:00:00:00:00:00 inet 127.0.0.1/8 scope host lo valid_lft forever preferred_lft forever inet6 ::1/128 scope host valid_lft forever preferred_lft forever 2: eth0@if43: <BROADCAST,MULTICAST,UP,LOWER_UP> mtu 1500 qdisc noqueue state UP group default qlen 1000 link/ether fe:8b:dc:86:6e:51 brd ff:ff:ff:ff:ff:ff link-netnsid 0 inet 10.1.1.21/24 brd 10.1.1.255 scope global eth0 valid_lft forever preferred_lft forever inet6 fe80::fc8b:dcff:fe86:6e51/64 scope link valid_lft forever preferred_lft forever 3: wg0: <POINTOPOINT,MULTICAST,NOARP,UP,LOWER_UP> mtu 1450 qdisc mq state UNKNOWN group default qlen 500 link/none inet 10.252.1.0/24 scope global wg0 valid_lft forever preferred_lft forever inet6 fe80::e128:9915:e0b1:325d/64 scope link stable-privacy valid_lft forever preferred_lft forever 4: docker0: <NO-CARRIER,BROADCAST,MULTICAST,UP> mtu 1500 qdisc noqueue state DOWN group default link/ether 02:42:e4:53:d0:58 brd ff:ff:ff:ff:ff:ff inet 172.17.0.1/16 brd 172.17.255.255 scope global docker0 valid_lft forever preferred_lft foreverich setz ihn einfach nochmal neu auf

edit, hab ein zweites handy hinzugefügt, CT nochmal neu gestartet, Verbindung funktioniert wieder, Status bleibt aber dennoch leer

-

@crunchip Denk an Nesting und keyctl für Docker. Bevor du neuinstalliert versuch nochmal

wg-quick down wg0 && wg-quick up wg0@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

wg-quick down wg0 && wg-quick up wg0

root@Wireguard:~# wg-quick down wg0 && wg-quick up wg0 [#] ip link delete dev wg0 [#] iptables -D FORWARD -i wg0 -j ACCEPT; iptables -D FORWARD -o wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE [#] ip link add wg0 type wireguard Error: Unknown device type. [#] ip link delete dev wg0 Cannot find device "wg0" -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

wg-quick down wg0 && wg-quick up wg0

root@Wireguard:~# wg-quick down wg0 && wg-quick up wg0 [#] ip link delete dev wg0 [#] iptables -D FORWARD -i wg0 -j ACCEPT; iptables -D FORWARD -o wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE [#] ip link add wg0 type wireguard Error: Unknown device type. [#] ip link delete dev wg0 Cannot find device "wg0"@crunchip sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Error: Unknown device type.

Nutzt du Ubuntu? Wenn ja welches? Und welche Version von Proxmox

-

@crunchip sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Error: Unknown device type.

Nutzt du Ubuntu? Wenn ja welches? Und welche Version von Proxmox

@crunkfx Ubuntu 21.04, bei Proxmox bin ich noch auf v 6,4

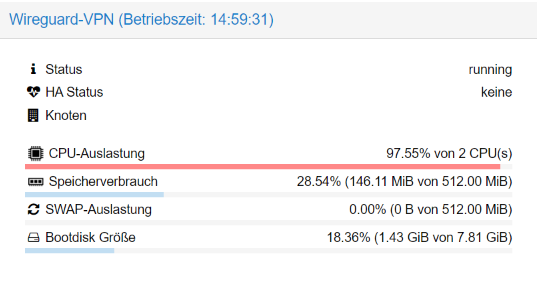

irgendwas stimmt mit dem CT nicht, sehe gerade der is bei nahezu 100% Auslastung

ich mach den mal weg und morgen in aller Ruhe nochmal neuaber trotzdem erstmal Danke für deine Anleitung und natürlich für deine Hilfe

-

@crunkfx Ubuntu 21.04, bei Proxmox bin ich noch auf v 6,4

irgendwas stimmt mit dem CT nicht, sehe gerade der is bei nahezu 100% Auslastung

ich mach den mal weg und morgen in aller Ruhe nochmal neuaber trotzdem erstmal Danke für deine Anleitung und natürlich für deine Hilfe

-

@crunchip Es sieht so aus als würden die die Kernel Header fehlen. Ich muss mal schauen ob ich die Anleitung erweitere. Mit den neuen Proxmox Versionen werden diese mitgeliefert.

@crunkfx ah ok, kein Stress Verbindung hatte ja funktioniert, vllt teste ich morgen mal ne andere ubuntu version

-

Hallöchen,

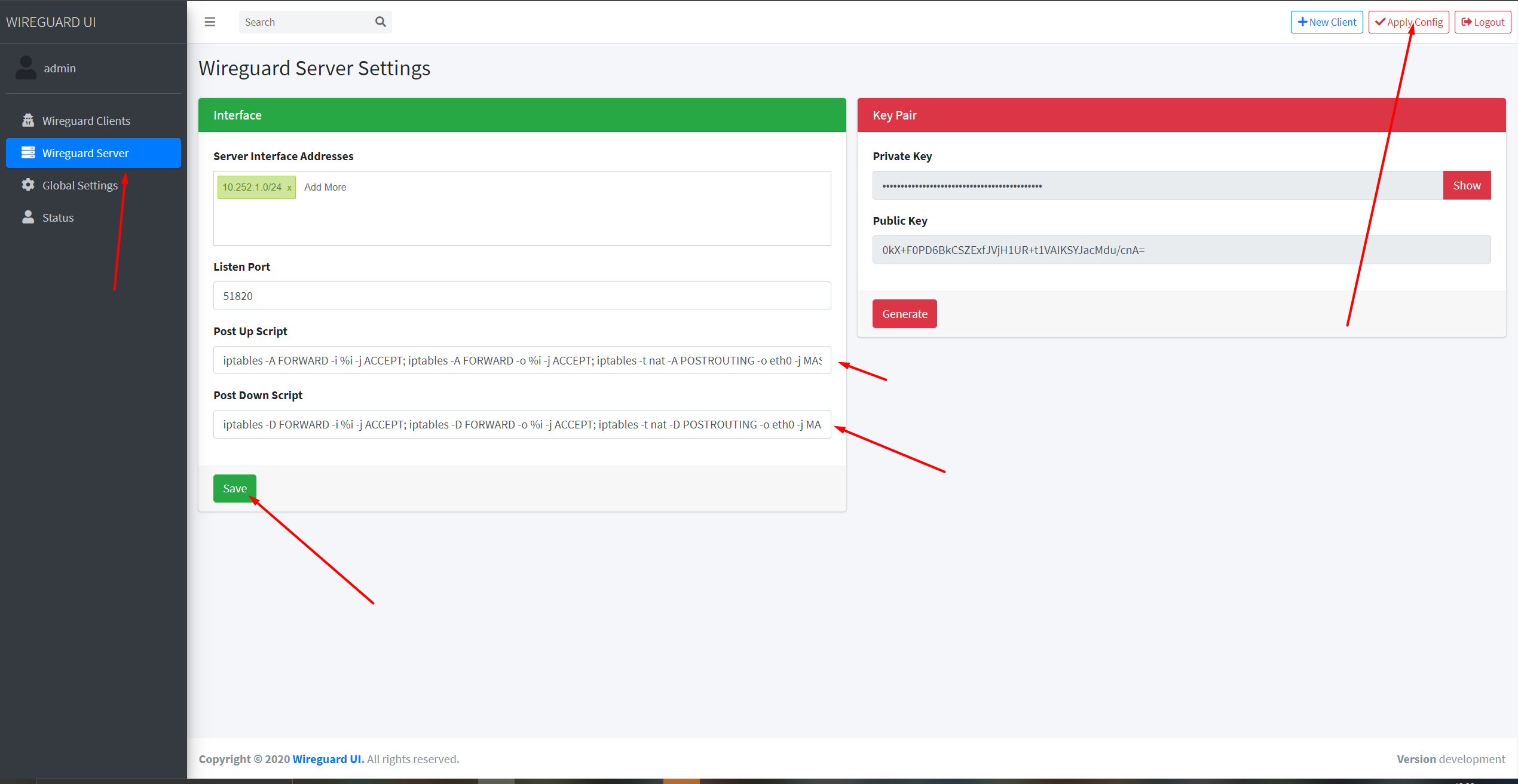

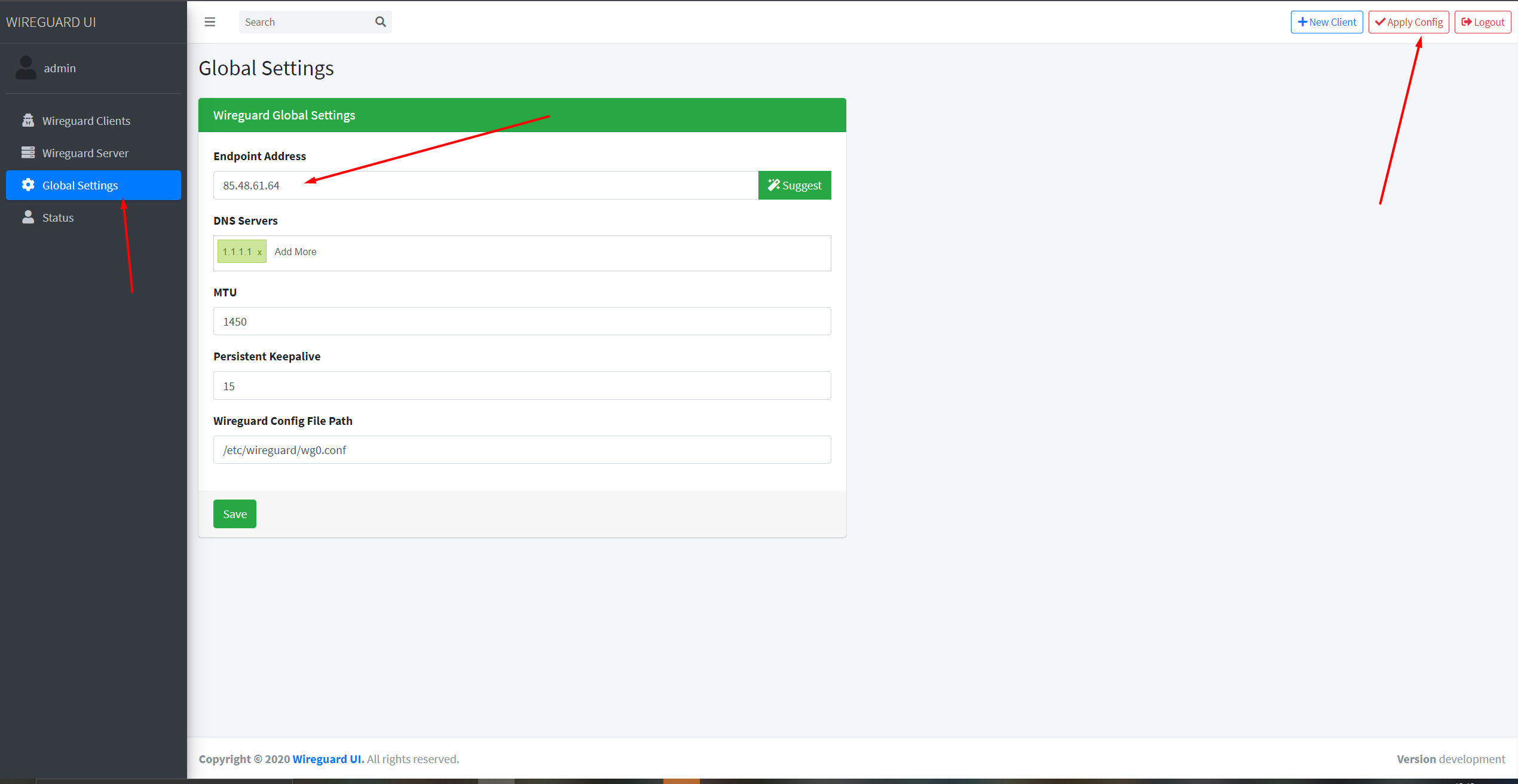

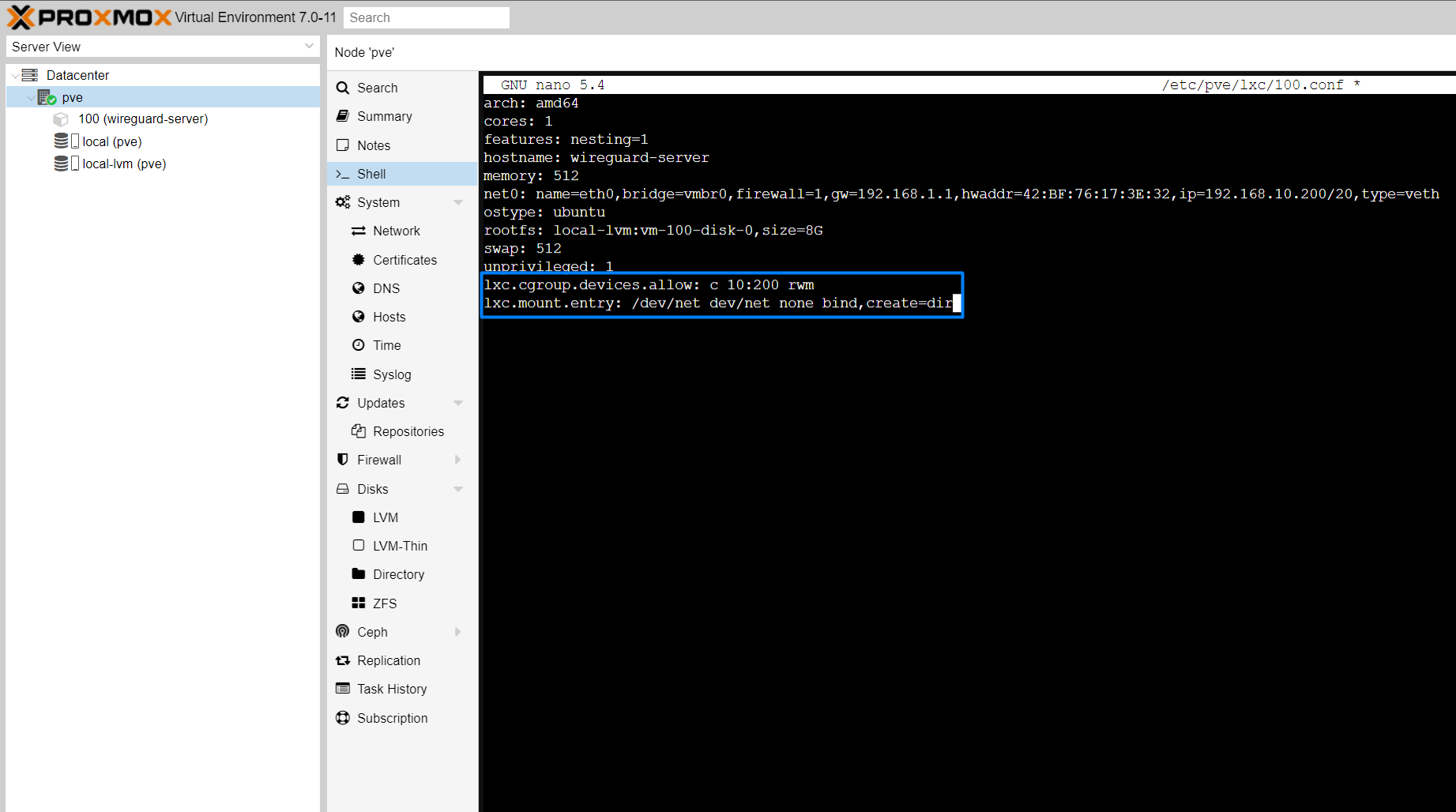

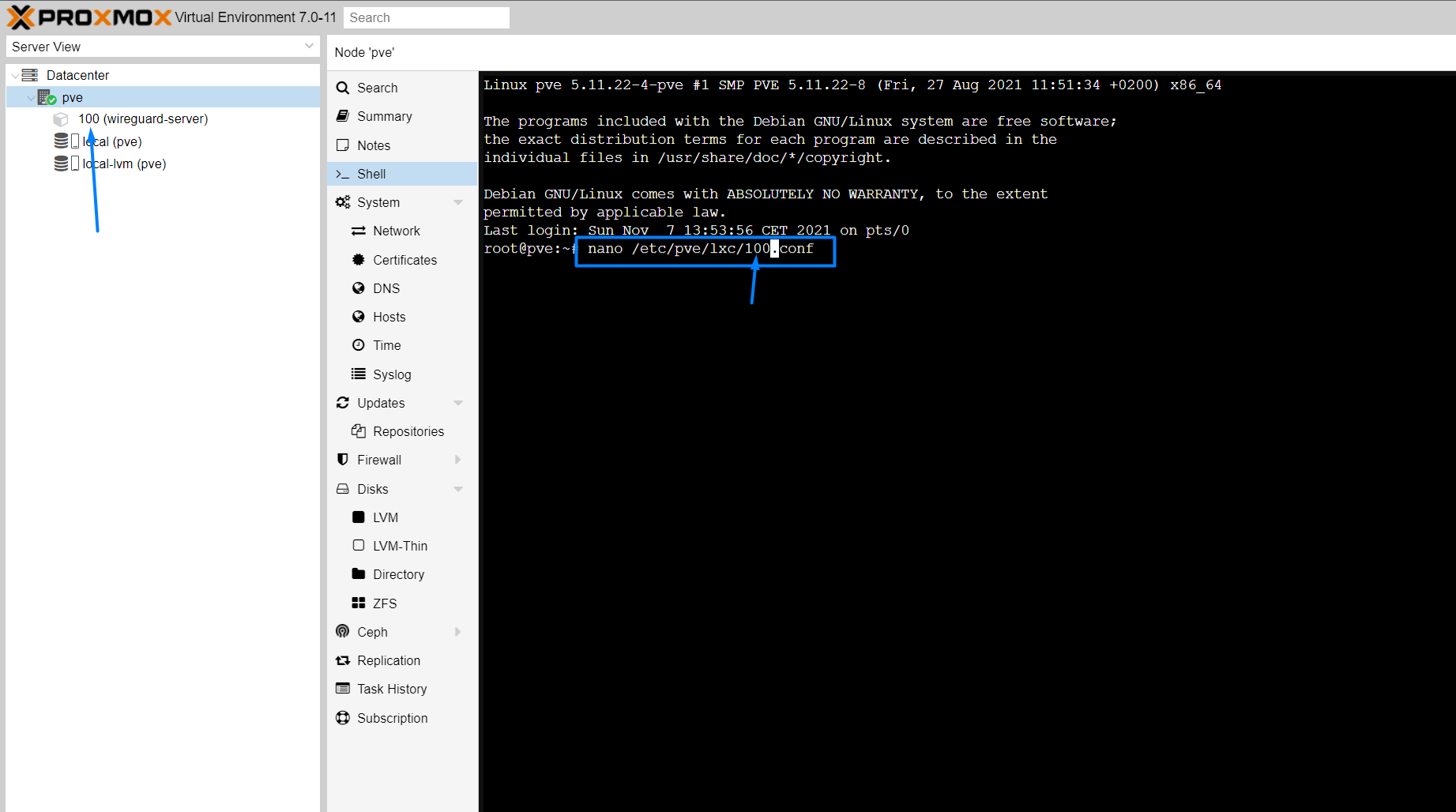

nachdem hier immer wieder Fragen bezüglich VPN etc. kommen, habe ich mich entschlossen eine kleine Anleitung zum Thema WireGuard zu erstellen. Ich habe versucht die Anleitung so einfach und kurz wie möglich zu halten.

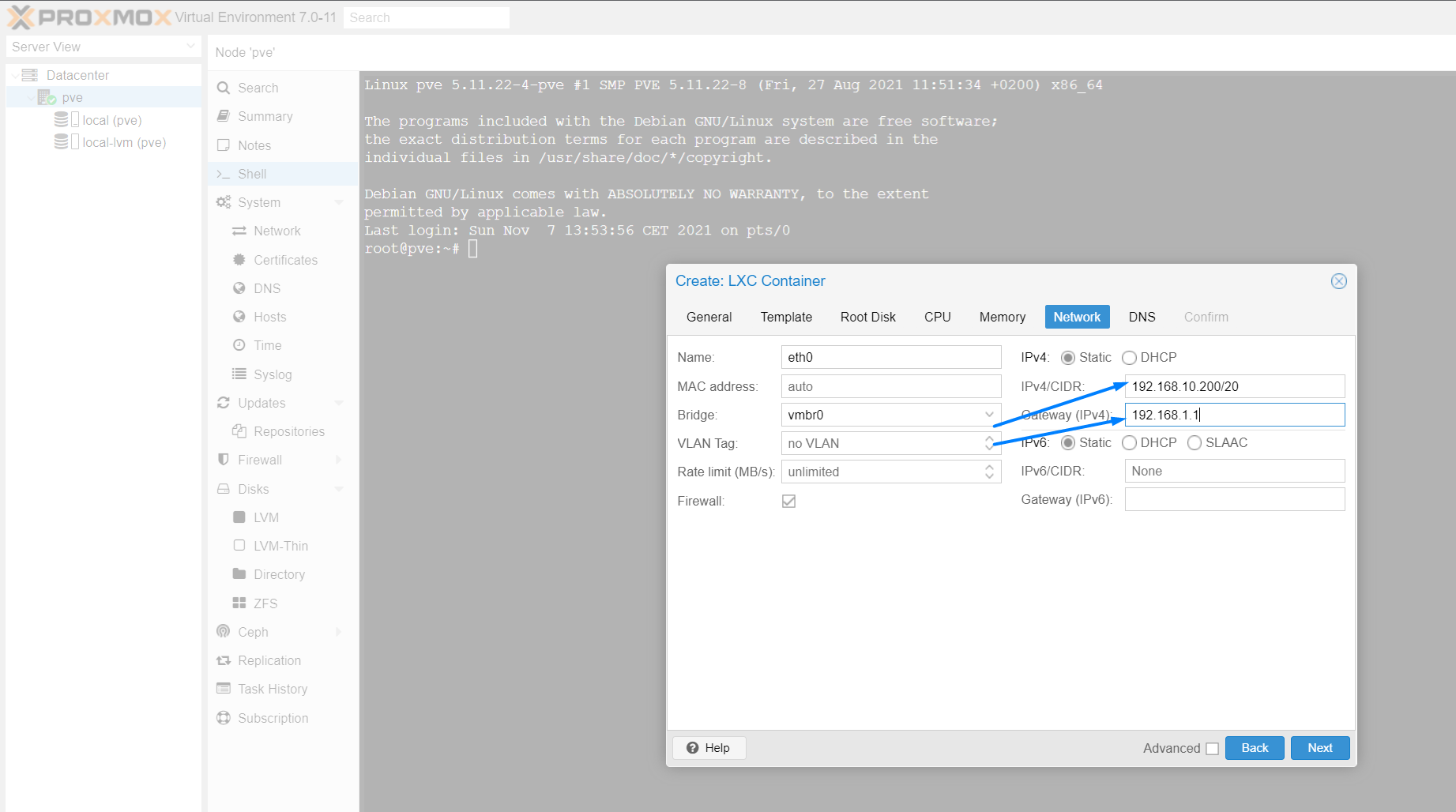

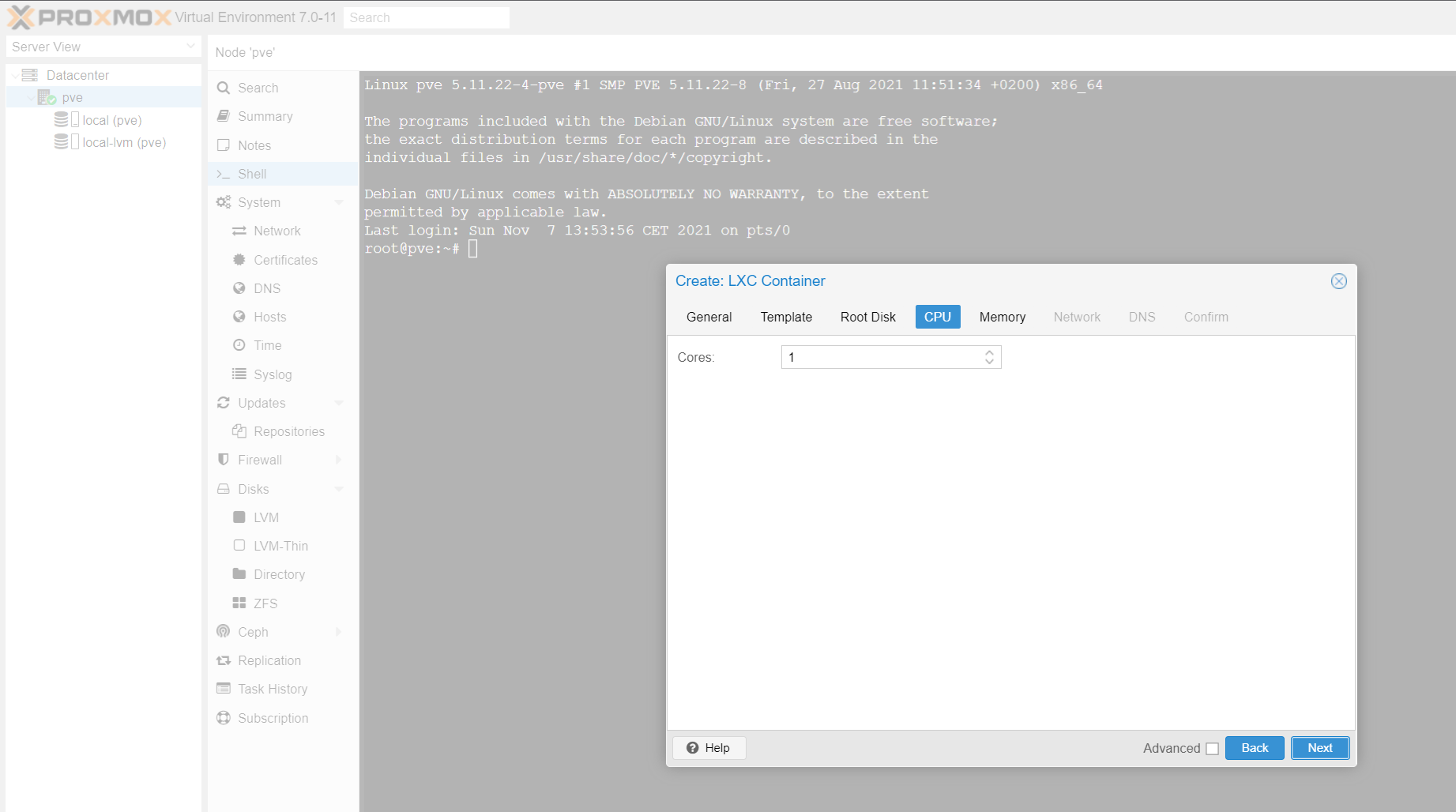

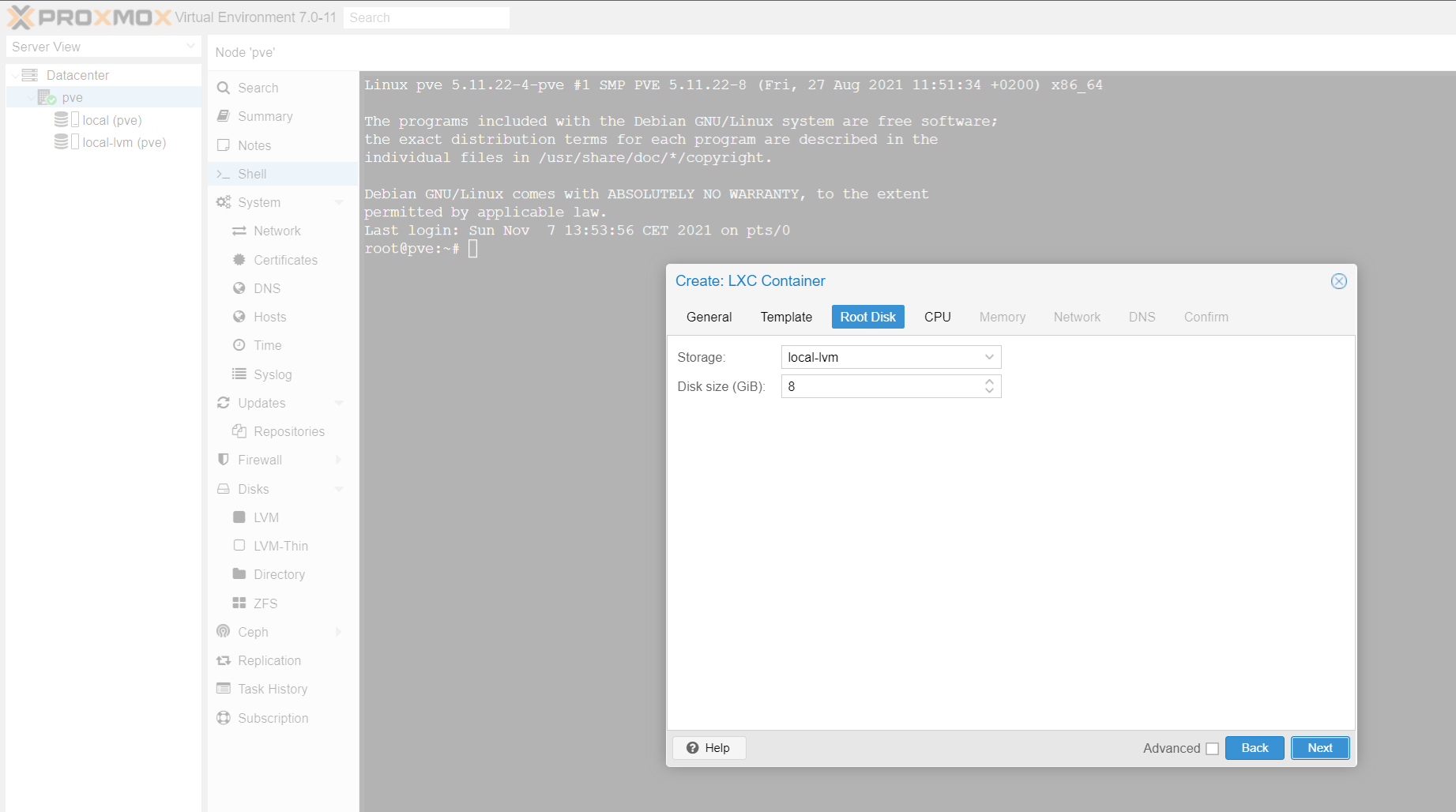

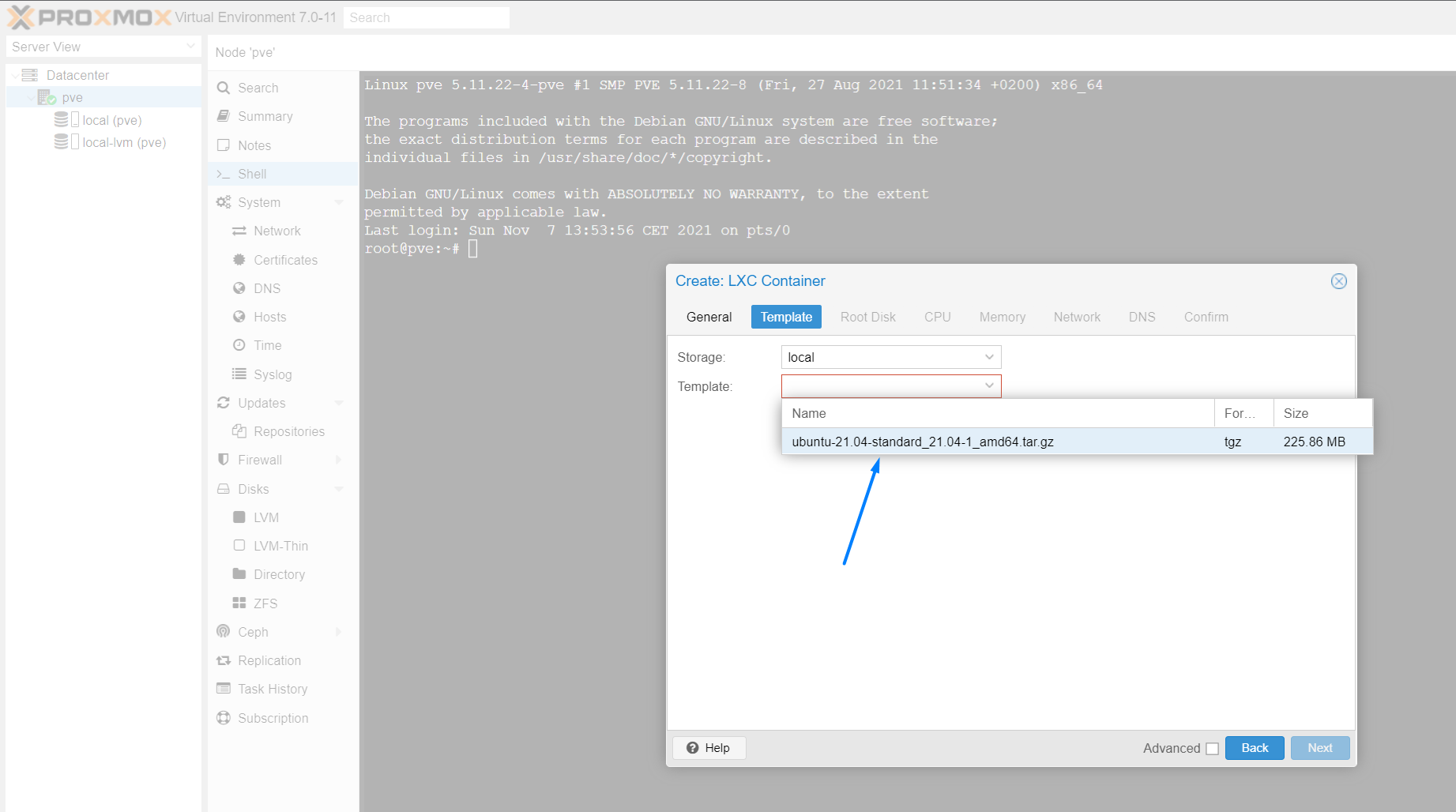

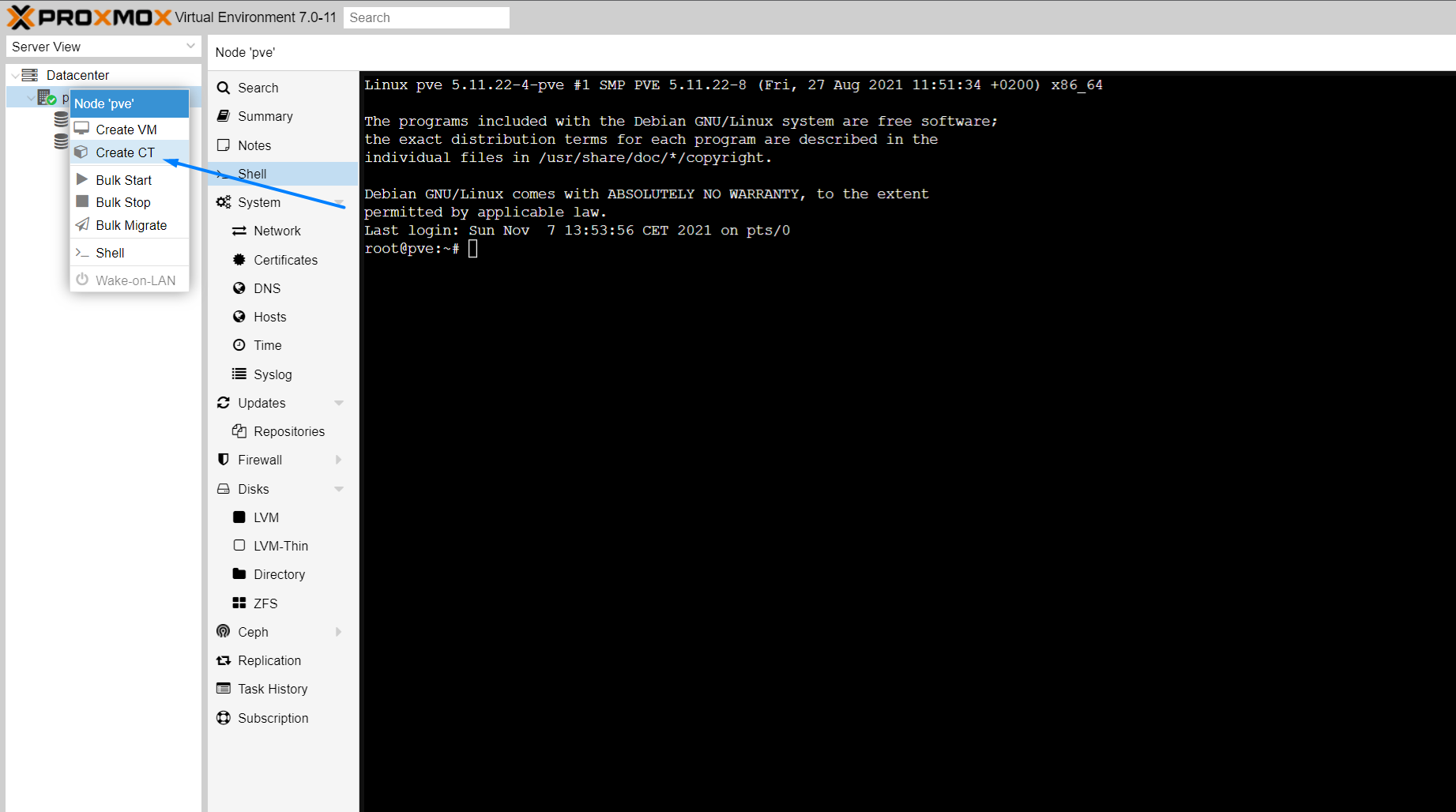

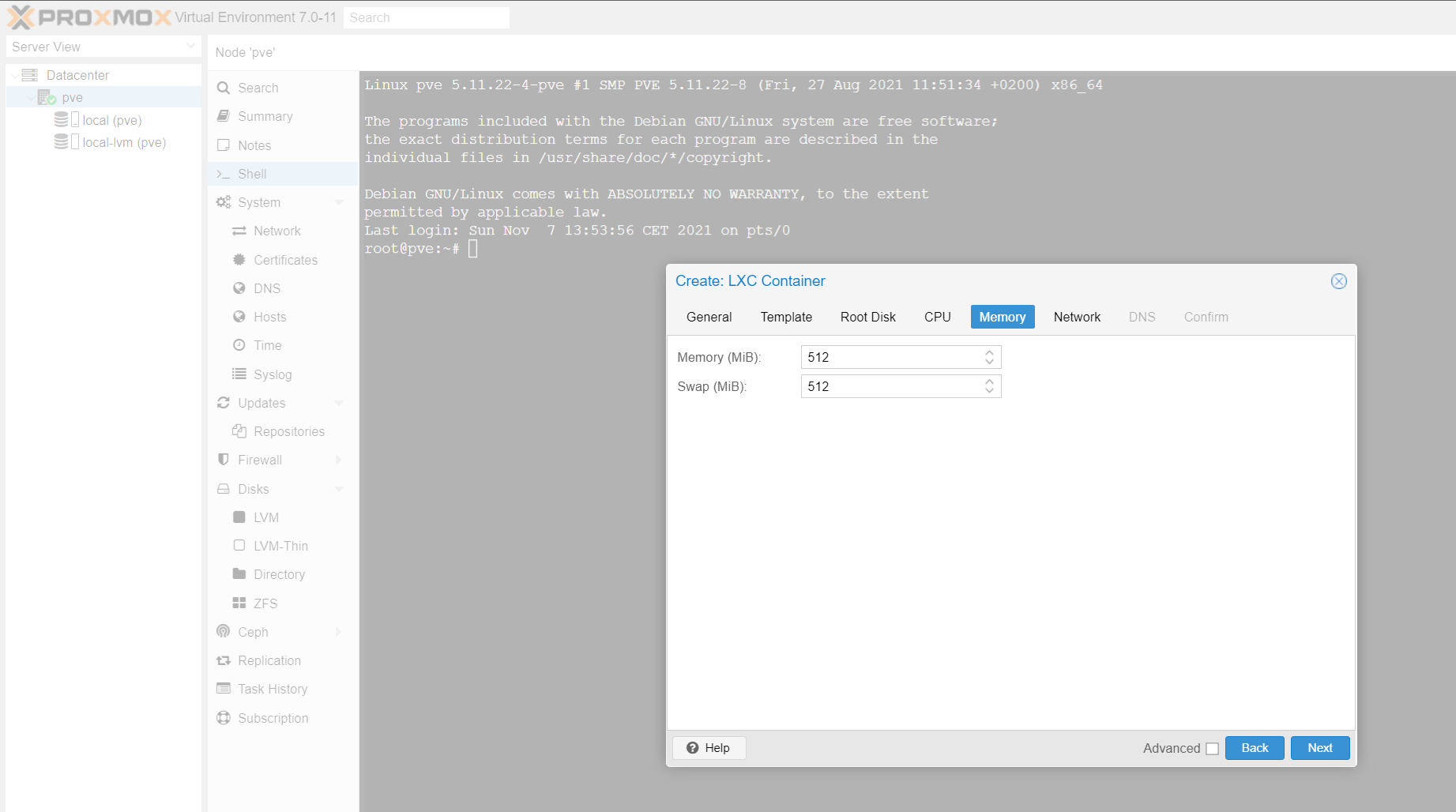

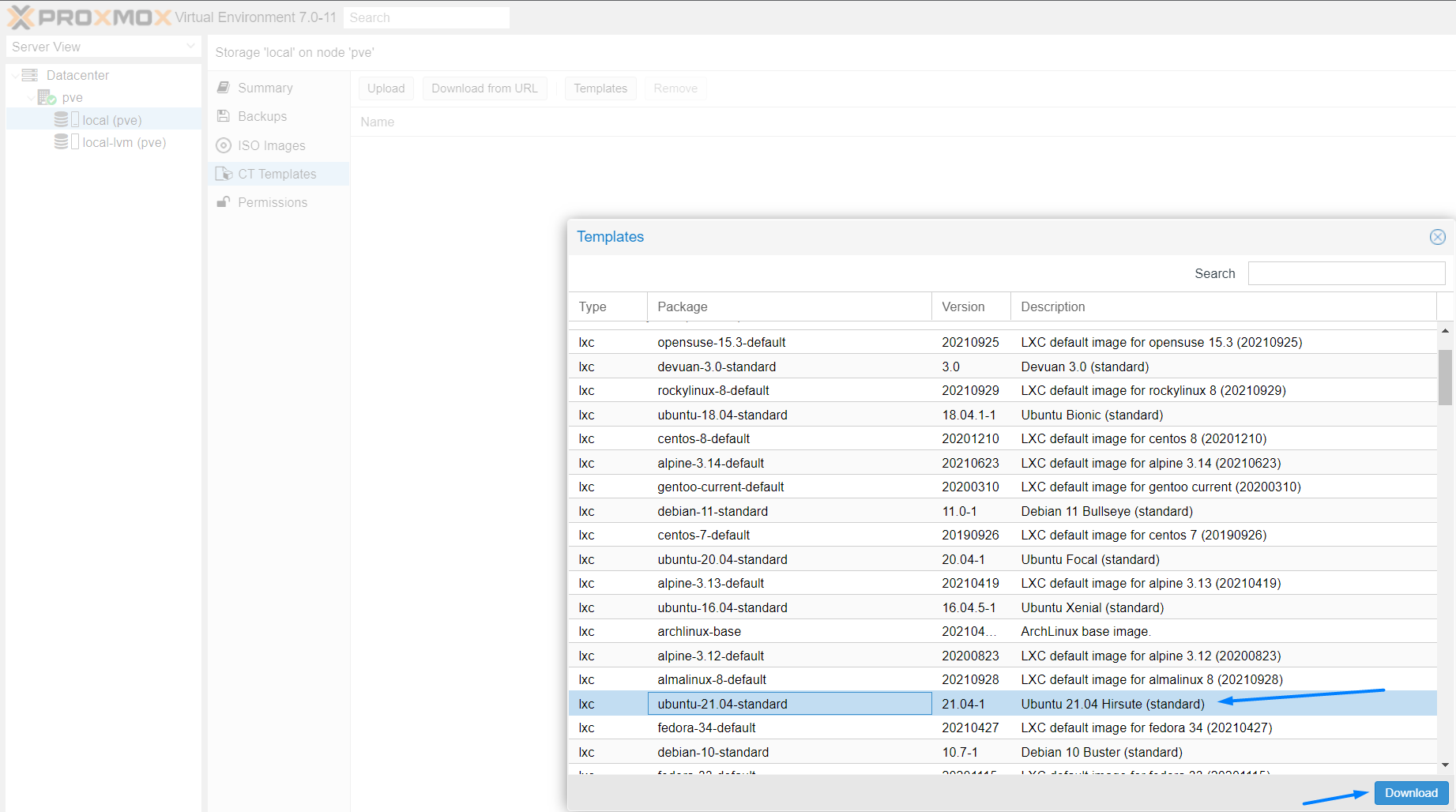

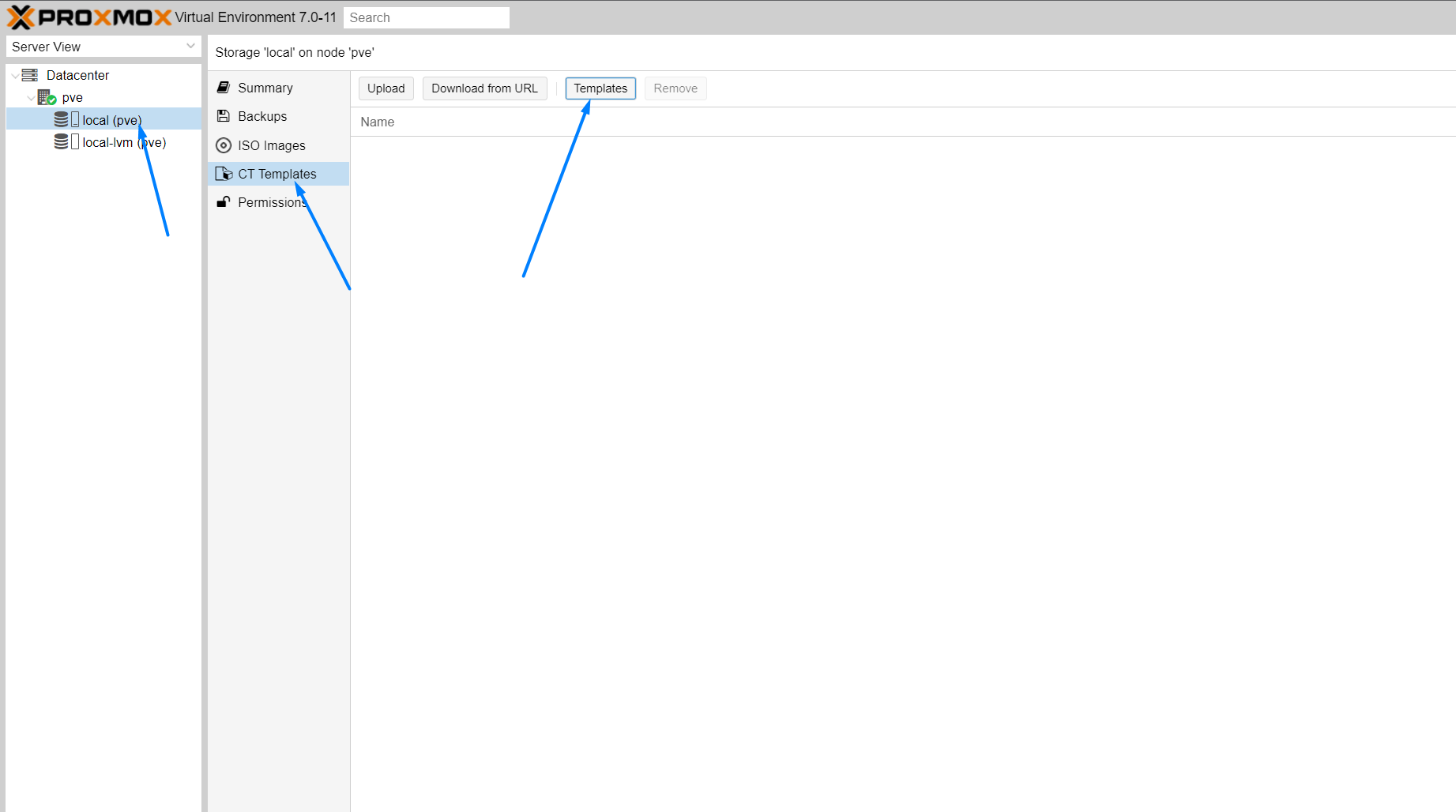

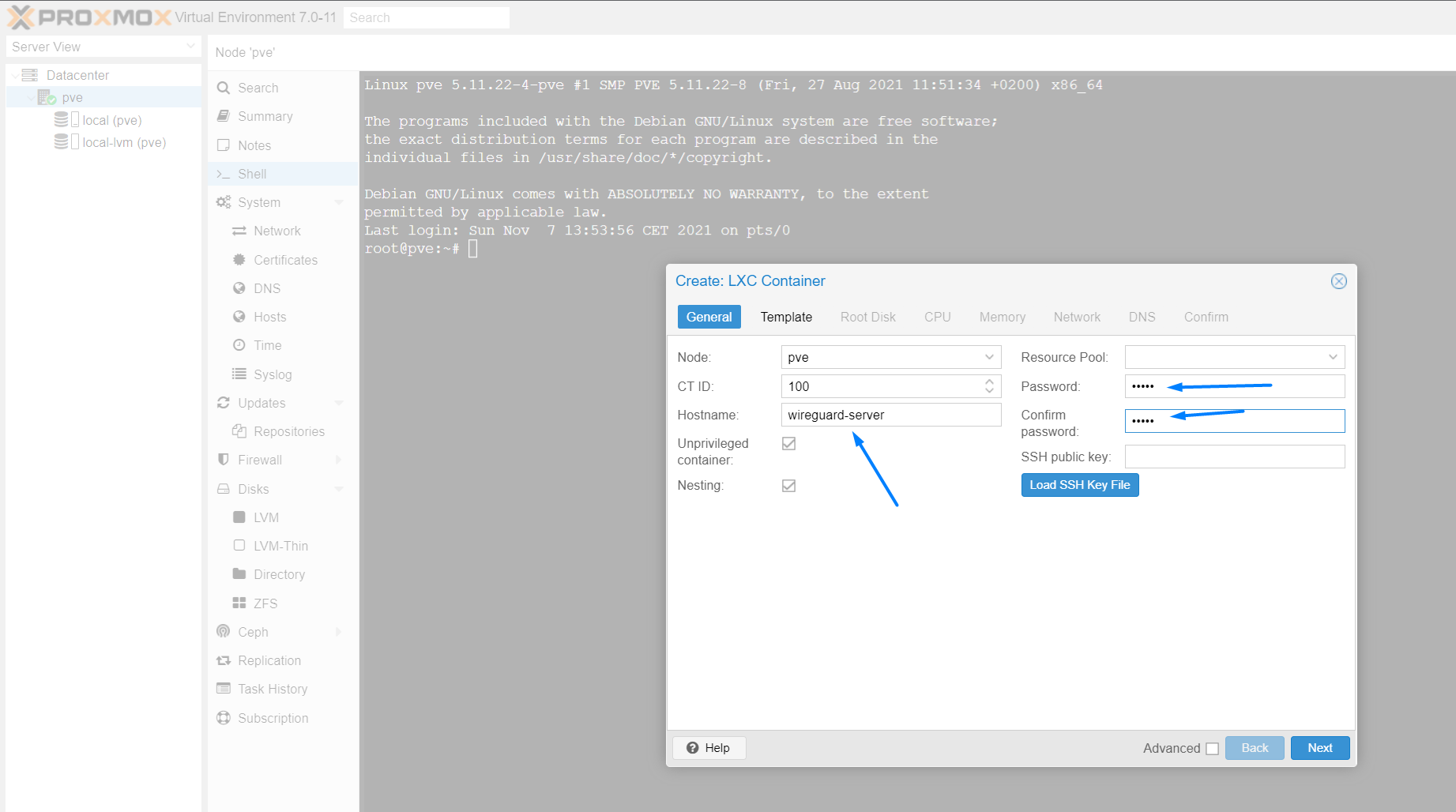

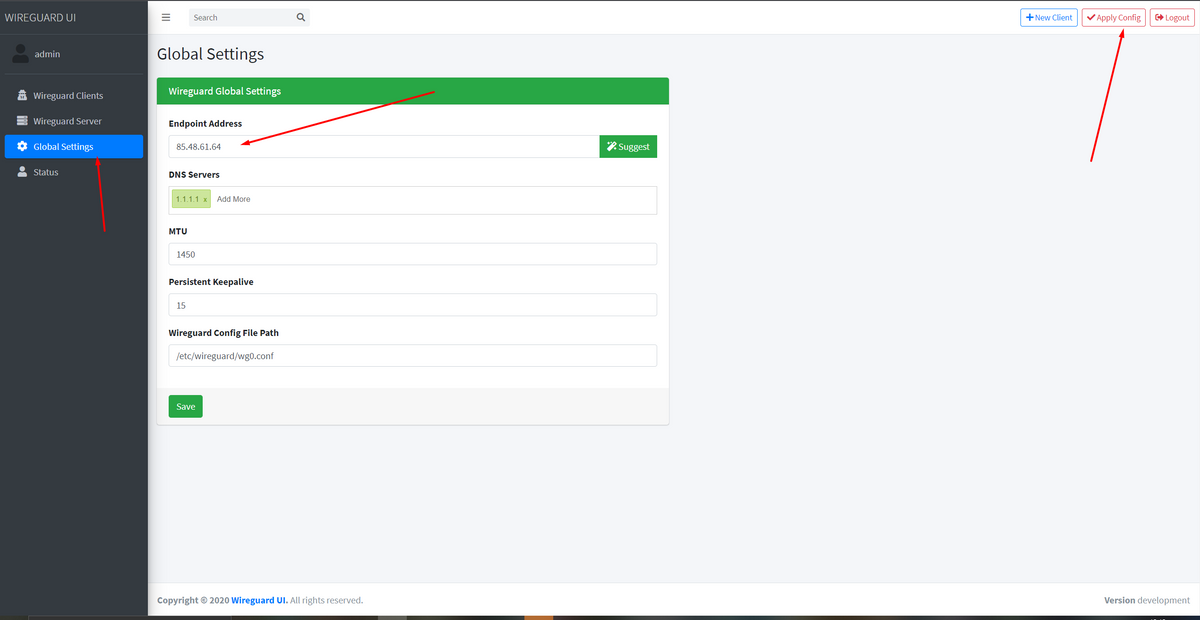

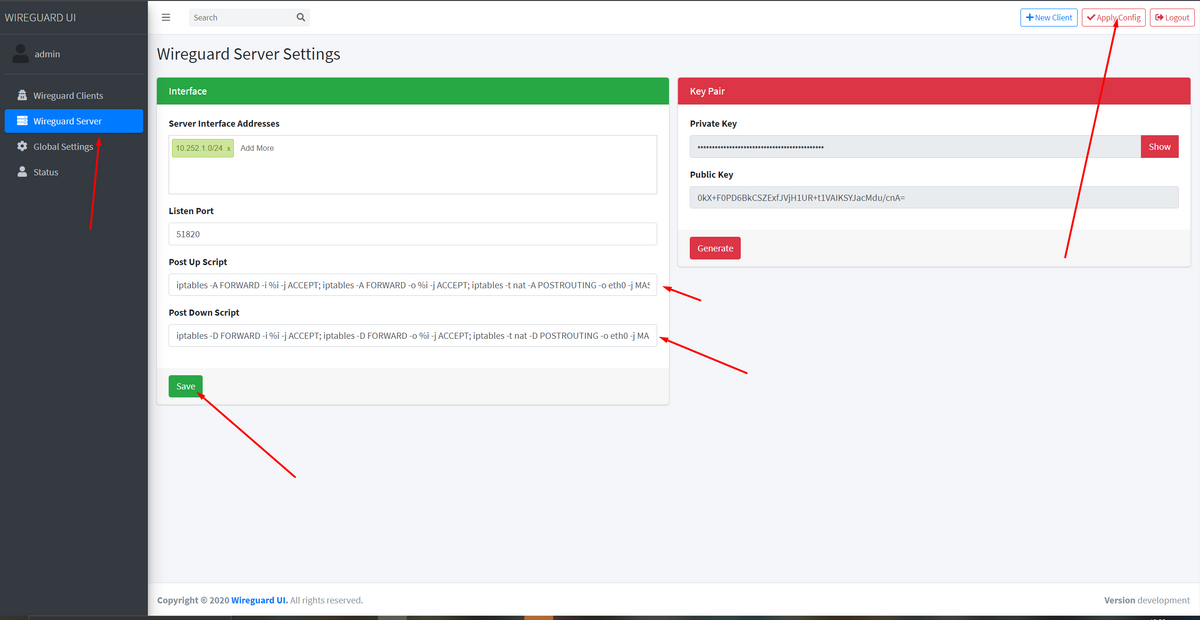

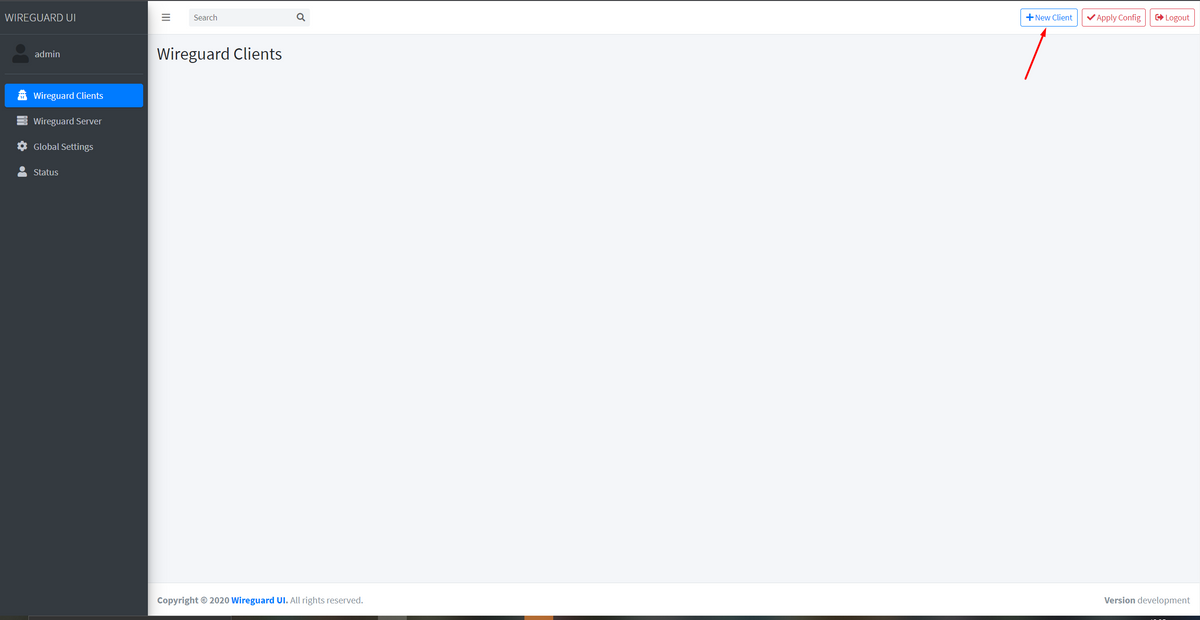

Installationszeit ca. 15 Minuten je nach Internetverbindung Stand V1.2.2 18.01.2022 Github Link https://github.com/KleSecGmbH/ioBroker/tree/main/wireguard Voraussetzungen:

- Proxmox als Grundgerüst mit Kernel Version min.: 5.11 Ältere Version?

- Einen Dual-Stack Internetanschluss (also kein DS-Lite, hierzu kommt bei Bedarf eine gesonderte Anleitung)

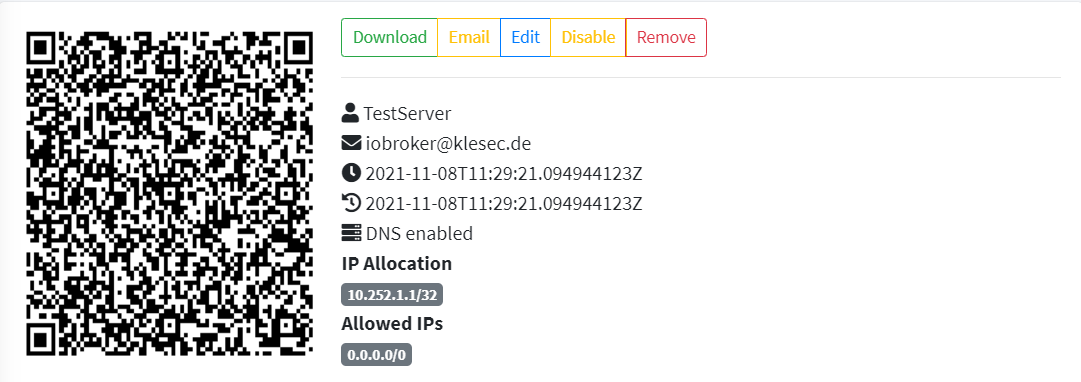

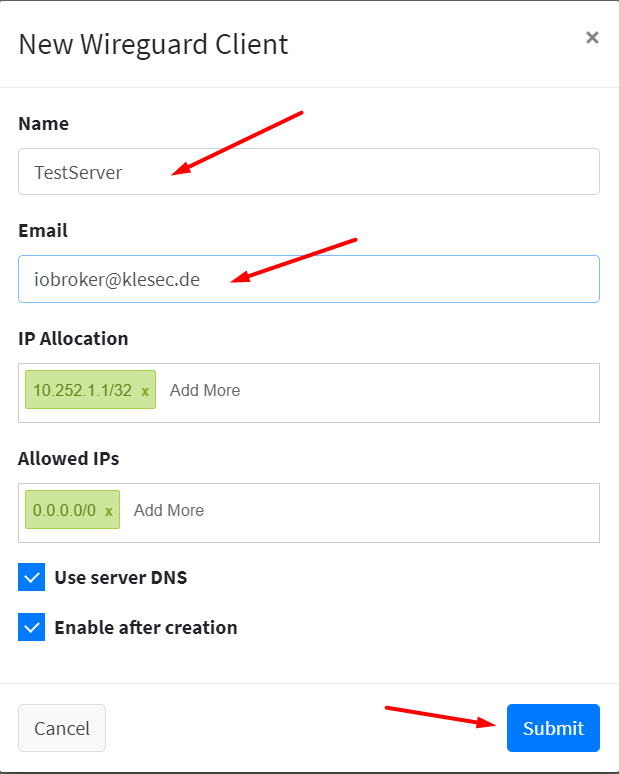

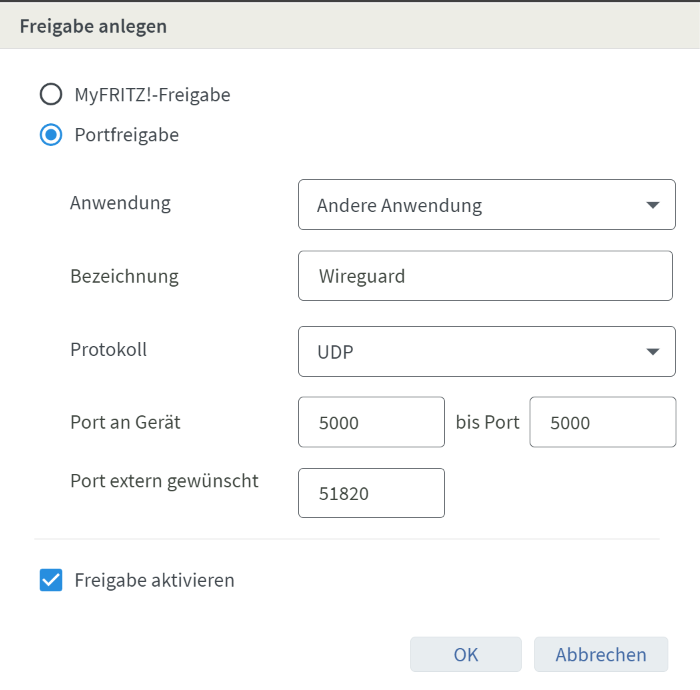

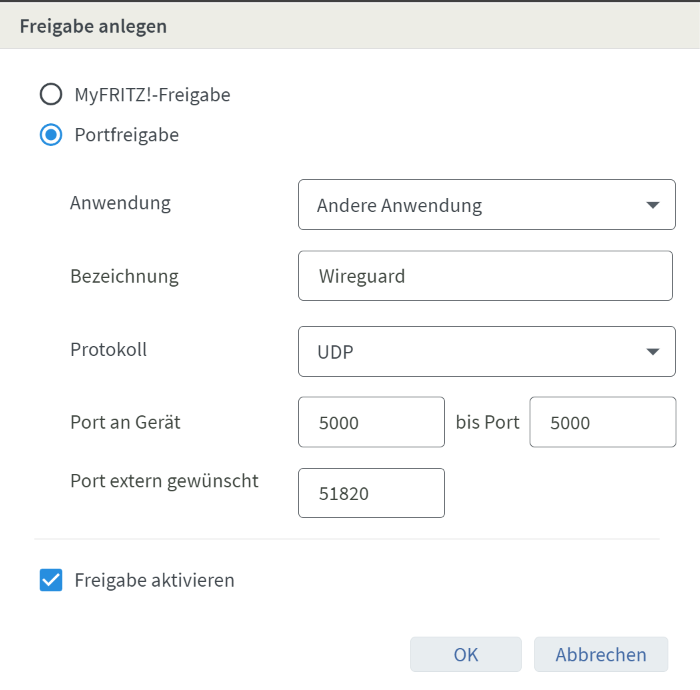

- Portfreigabe im Router (Protokoll: UDP, Port: 51820 , auf die IP Adresse des neuen Linux Containers)

!!! Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen !!! - Falls keine feste IP vorhanden ist benötigt ihr einen Hostnamen. Das kann z.b. MyFritz sein oder DynDns, Hauptsache ein Dienst mit dem ihr auf eure aktuelle IP verweisen könnt.

Anleitung:

Sollten sich doch Fehler eingeschlichen haben, bitte melden. Getestet wurde auf Proxmox V7.0-11.

Bei Bedarf kann ich diese Anleitung gerne für RasPi und Konsorten ebenfalls erstellen.LG

CrunkFX@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Portfreigabe im Router (Protokoll: UDP, Port: 51820 , auf die IP Adresse des neuen Linux Containers)

!!! Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen !!!Hallo

Du schreibst hier, "Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen".

Damit meinst du den externen. Intern muss schon auf den 5000er geroutet werden.

Oder versteh ich das falsch?

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Portfreigabe im Router (Protokoll: UDP, Port: 51820 , auf die IP Adresse des neuen Linux Containers)

!!! Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen !!!Hallo

Du schreibst hier, "Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen".

Damit meinst du den externen. Intern muss schon auf den 5000er geroutet werden.

Oder versteh ich das falsch?

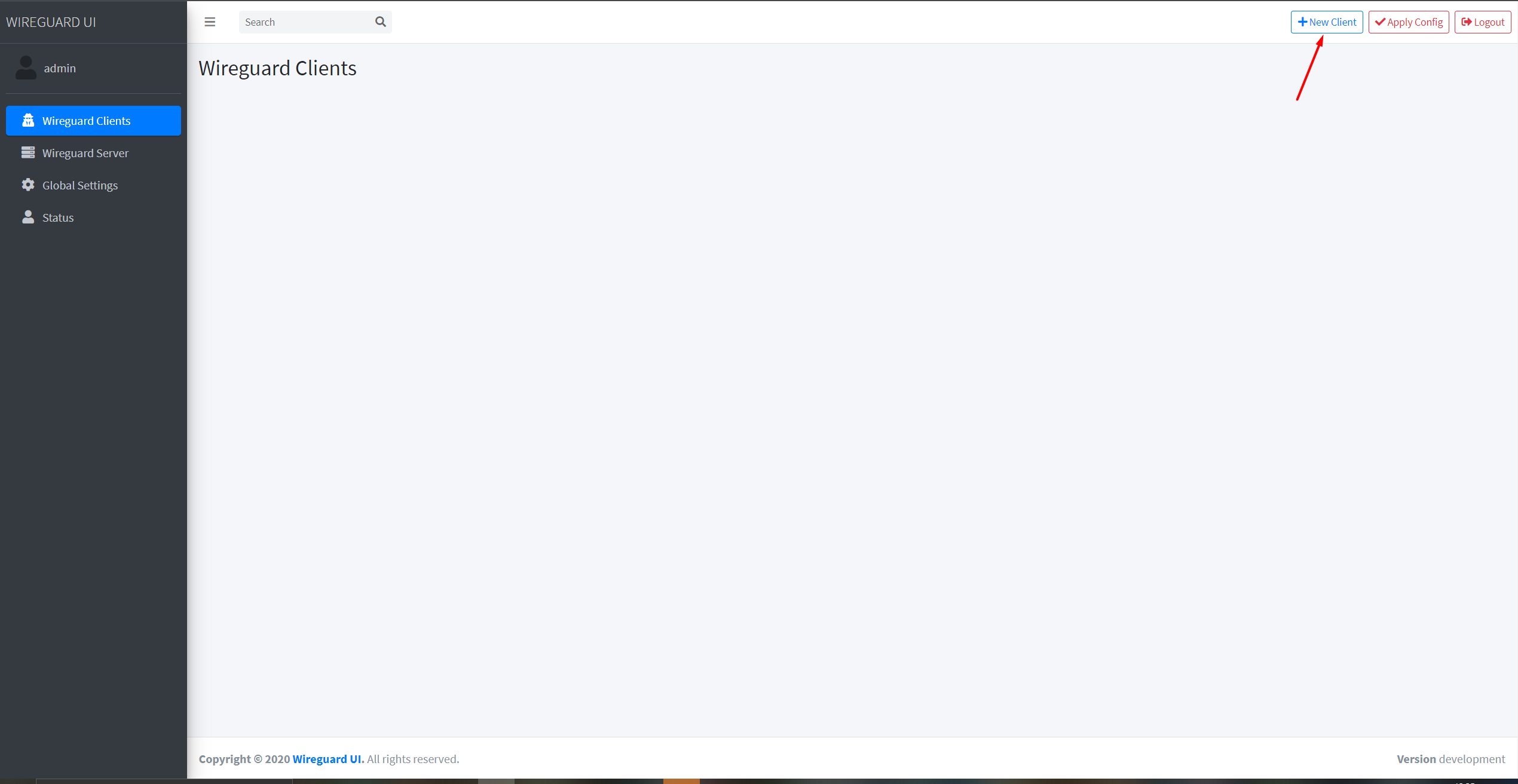

@negalein Nein, Port 5000 ist nur zum öffnen von WireGuard UI und hat mit dem eigentlichen VPN nichts zu tun. Wenn du WireGuard extern freigeben willst musst du intern und extern Port 51820 freigeben mit UDP.

PORT 5000 bitte in keinem Fall von außen erreichbar machen!

-

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

zeigen

version: '3' services: wg: image: ngoduykhanh/wireguard-ui:latest container_name: wgui ports: - 5000:5000 logging: driver: json-file options: max-size: 50m volumes: - ./db:/app/db - /etc/wireguard:/etc/wireguard restart: always cap_add: - NET_ADMIN network_mode: host -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

zeigen

version: '3' services: wg: image: ngoduykhanh/wireguard-ui:latest container_name: wgui ports: - 5000:5000 logging: driver: json-file options: max-size: 50m volumes: - ./db:/app/db - /etc/wireguard:/etc/wireguard restart: always cap_add: - NET_ADMIN network_mode: host -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Was sagt bei dir

[#] ip link delete dev wg0 [#] iptables -D FORWARD -i wg0 -j ACCEPT; iptables -D FORWARD -o wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE [#] ip link add wg0 type wireguard Error: Unknown device type. [#] ip link delete dev wg0 Cannot find device "wg0" -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Was sagt bei dir

[#] ip link delete dev wg0 [#] iptables -D FORWARD -i wg0 -j ACCEPT; iptables -D FORWARD -o wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -o eth0 -j MASQUERADE [#] ip link add wg0 type wireguard Error: Unknown device type. [#] ip link delete dev wg0 Cannot find device "wg0" -

@negalein OK dann haben wir ein Problem. Auch bei dir fehlen die Kernel Header. Ich vermute, dass deine Proxmox Version auch nicht die neueste ist oder?

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Ich vermute, dass deine Proxmox Version auch nicht die neueste ist oder?

stimmt, hab auch noch 6.4-9

wäre es einfach upzudaten?

@negalein Ich habe leider keine V6 mehr am laufen. Lt. Doku müsste es so gehen:

Auf dem Host nacheinander ausführen:

echo 'deb http://ftp.debian.org/debian buster-backports main contrib' >> /etc/apt/sources.list.d/buster-backports.list apt update apt install pve-headers apt install wireguard-dkmsAuf dem Container ausführen:

apt install --no-install-recommends wireguard-toolsEDIT bitte so ausführen

-

@negalein Ich habe leider keine V6 mehr am laufen. Lt. Doku müsste es so gehen:

Auf dem Host nacheinander ausführen:

echo 'deb http://ftp.debian.org/debian buster-backports main contrib' >> /etc/apt/sources.list.d/buster-backports.list apt update apt install pve-headers apt install wireguard-dkmsAuf dem Container ausführen:

apt install --no-install-recommends wireguard-toolsEDIT bitte so ausführen

-

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Auf dem Container ausführen:

auch schon bei Proxmox 6.4?

Btw. ist der Container, obwohl keine Verbindung besteht, immer wieder für längere Zeit auf 100%

-

@negalein Ich habe leider keine V6 mehr am laufen. Lt. Doku müsste es so gehen:

Auf dem Host nacheinander ausführen:

echo 'deb http://ftp.debian.org/debian buster-backports main contrib' >> /etc/apt/sources.list.d/buster-backports.list apt update apt install pve-headers apt install wireguard-dkmsAuf dem Container ausführen:

apt install --no-install-recommends wireguard-toolsEDIT bitte so ausführen

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Auf dem Container ausführen:

root@Wireguard-VPN:~# apt install --no-install-recommends wireguard-tools Reading package lists... Done Building dependency tree Reading state information... Done wireguard-tools is already the newest version (1.0.20200513-1~20.04.2). 0 upgraded, 0 newly installed, 0 to remove and 0 not upgraded. -

@crunkfx sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Auf dem Container ausführen:

root@Wireguard-VPN:~# apt install --no-install-recommends wireguard-tools Reading package lists... Done Building dependency tree Reading state information... Done wireguard-tools is already the newest version (1.0.20200513-1~20.04.2). 0 upgraded, 0 newly installed, 0 to remove and 0 not upgraded.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden