NEWS

[gelöst] iob diag: Checking for nodejs vulnerability

-

... in der Nacht gab es einen Stromausfall ... ;-((

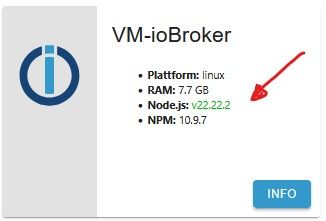

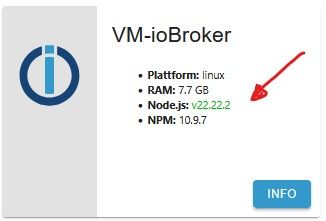

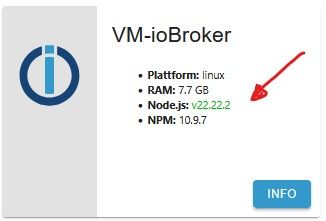

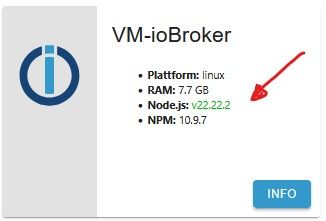

Der iobroker läuft (wieder) in einer VM auf einem QNAP NAS aber ... iob diag bringt diesen "Fehler":

Checking for nodejs vulnerability: ██████ █████ ███ ██ ██████ ███████ ███████ ██ ██ ██ ██ ████ ██ ██ ██ ██ ██ ██ ██ ███████ ██ ██ ██ ██ ███ █████ ███████ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██████ ██ ██ ██ ████ ██████ ███████ ██ ██ The current Node.js version (v22.22.0) is vulnerable to the following CVEs: CVE-2026-21637(high): A flaw in Node.js TLS error handling leaves `SNICallback` invocations unprotected against synchronous exceptions, while the equivalent ALPN and PSK callbacks were already addressed in CVE-2026-21637. This represents an incomplete fix of that prior vulnerability. When an `SNICallback` throws synchronously on unexpected input the exception bypasses TLS error handlers and propagates as an uncaught exception, crashing the Node.js process. * This vulnerability affects all Node.js versions that received the CVE-2026-21637 fix, including **20.x, 22.x, 24.x, and 25.x**, on any TLS server where `SNICallback` may throw on unexpected `servername` input. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21710(high): A flaw in Node.js HTTP request handling causes an uncaught `TypeError` when a request is received with a header named `__proto__` and the application accesses `req.headersDistinct`. When this occurs, `dest["__proto__"]` resolves to `Object.prototype` rather than `undefined`, causing `.push()` to be called on a non-array. This exception is thrown synchronously inside a property getter and cannot be intercepted by `error` event listeners, meaning it cannot be handled without wrapping every `req.headersDistinct` access in a `try/catch`. * This vulnerability affects all Node.js HTTP servers on **20.x, 22.x, 24.x, and v25.x** Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21713(medium): A flaw in Node.js HMAC verification uses a non-constant-time comparison when validating user-provided signatures, potentially leaking timing information proportional to the number of matching bytes. Under certain threat models where high-resolution timing measurements are possible, this behavior could be exploited as a timing oracle to infer HMAC values. Node.js already provides timing-safe comparison primitives used elsewhere in the codebase, indicating this is an oversight rather than an intentional design decision. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21714(medium): A memory leak occurs in Node.js HTTP/2 servers when a client sends WINDOW_UPDATE frames on stream 0 (connection-level) that cause the flow control window to exceed the maximum value of 2³¹-1. The server correctly sends a GOAWAY frame, but the Http2Session object is never cleaned up. This vulnerability affects HTTP2 users on Node.js 20, 22, 24 and 25. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21715(low): A flaw in Node.js Permission Model filesystem enforcement leaves `fs.realpathSync.native()` without the required read permission checks, while all comparable filesystem functions correctly enforce them. As a result, code running under `--permission` with restricted `--allow-fs-read` can still use `fs.realpathSync.native()` to check file existence, resolve symlink targets, and enumerate filesystem paths outside of permitted directories. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-read` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21716(low): An incomplete fix for CVE-2024-36137 leaves `FileHandle.chmod()` and `FileHandle.chown()` in the promises API without the required permission checks, while their callback-based equivalents (`fs.fchmod()`, `fs.fchown()`) were correctly patched. As a result, code running under `--permission` with restricted `--allow-fs-write` can still use promise-based `FileHandle` methods to modify file permissions and ownership on already-open file descriptors, bypassing the intended write restrictions. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-write` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21717(medium): A flaw in V8's string hashing mechanism causes integer-like strings to be hashed to their numeric value, making hash collisions trivially predictable. By crafting a request that causes many such collisions in V8's internal string table, an attacker can significantly degrade performance of the Node.js process. The most common trigger is any endpoint that calls `JSON.parse()` on attacker-controlled input, as JSON parsing automatically internalizes short strings into the affected hash table. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 =Alle anderen Prüfungen sind "grün" ... Was muss ich tun damit da wieder GOOD steht ?!

Danke für die Hilfe.

-

... in der Nacht gab es einen Stromausfall ... ;-((

Der iobroker läuft (wieder) in einer VM auf einem QNAP NAS aber ... iob diag bringt diesen "Fehler":

Checking for nodejs vulnerability: ██████ █████ ███ ██ ██████ ███████ ███████ ██ ██ ██ ██ ████ ██ ██ ██ ██ ██ ██ ██ ███████ ██ ██ ██ ██ ███ █████ ███████ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██████ ██ ██ ██ ████ ██████ ███████ ██ ██ The current Node.js version (v22.22.0) is vulnerable to the following CVEs: CVE-2026-21637(high): A flaw in Node.js TLS error handling leaves `SNICallback` invocations unprotected against synchronous exceptions, while the equivalent ALPN and PSK callbacks were already addressed in CVE-2026-21637. This represents an incomplete fix of that prior vulnerability. When an `SNICallback` throws synchronously on unexpected input the exception bypasses TLS error handlers and propagates as an uncaught exception, crashing the Node.js process. * This vulnerability affects all Node.js versions that received the CVE-2026-21637 fix, including **20.x, 22.x, 24.x, and 25.x**, on any TLS server where `SNICallback` may throw on unexpected `servername` input. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21710(high): A flaw in Node.js HTTP request handling causes an uncaught `TypeError` when a request is received with a header named `__proto__` and the application accesses `req.headersDistinct`. When this occurs, `dest["__proto__"]` resolves to `Object.prototype` rather than `undefined`, causing `.push()` to be called on a non-array. This exception is thrown synchronously inside a property getter and cannot be intercepted by `error` event listeners, meaning it cannot be handled without wrapping every `req.headersDistinct` access in a `try/catch`. * This vulnerability affects all Node.js HTTP servers on **20.x, 22.x, 24.x, and v25.x** Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21713(medium): A flaw in Node.js HMAC verification uses a non-constant-time comparison when validating user-provided signatures, potentially leaking timing information proportional to the number of matching bytes. Under certain threat models where high-resolution timing measurements are possible, this behavior could be exploited as a timing oracle to infer HMAC values. Node.js already provides timing-safe comparison primitives used elsewhere in the codebase, indicating this is an oversight rather than an intentional design decision. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21714(medium): A memory leak occurs in Node.js HTTP/2 servers when a client sends WINDOW_UPDATE frames on stream 0 (connection-level) that cause the flow control window to exceed the maximum value of 2³¹-1. The server correctly sends a GOAWAY frame, but the Http2Session object is never cleaned up. This vulnerability affects HTTP2 users on Node.js 20, 22, 24 and 25. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21715(low): A flaw in Node.js Permission Model filesystem enforcement leaves `fs.realpathSync.native()` without the required read permission checks, while all comparable filesystem functions correctly enforce them. As a result, code running under `--permission` with restricted `--allow-fs-read` can still use `fs.realpathSync.native()` to check file existence, resolve symlink targets, and enumerate filesystem paths outside of permitted directories. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-read` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21716(low): An incomplete fix for CVE-2024-36137 leaves `FileHandle.chmod()` and `FileHandle.chown()` in the promises API without the required permission checks, while their callback-based equivalents (`fs.fchmod()`, `fs.fchown()`) were correctly patched. As a result, code running under `--permission` with restricted `--allow-fs-write` can still use promise-based `FileHandle` methods to modify file permissions and ownership on already-open file descriptors, bypassing the intended write restrictions. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-write` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21717(medium): A flaw in V8's string hashing mechanism causes integer-like strings to be hashed to their numeric value, making hash collisions trivially predictable. By crafting a request that causes many such collisions in V8's internal string table, an attacker can significantly degrade performance of the Node.js process. The most common trigger is any endpoint that calls `JSON.parse()` on attacker-controlled input, as JSON parsing automatically internalizes short strings into the affected hash table. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 =Alle anderen Prüfungen sind "grün" ... Was muss ich tun damit da wieder GOOD steht ?!

Danke für die Hilfe.

Was muss ich tun damit da wieder GOOD steht ?!

Updaten!

Auf

Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2

-

... in der Nacht gab es einen Stromausfall ... ;-((

Der iobroker läuft (wieder) in einer VM auf einem QNAP NAS aber ... iob diag bringt diesen "Fehler":

Checking for nodejs vulnerability: ██████ █████ ███ ██ ██████ ███████ ███████ ██ ██ ██ ██ ████ ██ ██ ██ ██ ██ ██ ██ ███████ ██ ██ ██ ██ ███ █████ ███████ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██ ██████ ██ ██ ██ ████ ██████ ███████ ██ ██ The current Node.js version (v22.22.0) is vulnerable to the following CVEs: CVE-2026-21637(high): A flaw in Node.js TLS error handling leaves `SNICallback` invocations unprotected against synchronous exceptions, while the equivalent ALPN and PSK callbacks were already addressed in CVE-2026-21637. This represents an incomplete fix of that prior vulnerability. When an `SNICallback` throws synchronously on unexpected input the exception bypasses TLS error handlers and propagates as an uncaught exception, crashing the Node.js process. * This vulnerability affects all Node.js versions that received the CVE-2026-21637 fix, including **20.x, 22.x, 24.x, and 25.x**, on any TLS server where `SNICallback` may throw on unexpected `servername` input. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21710(high): A flaw in Node.js HTTP request handling causes an uncaught `TypeError` when a request is received with a header named `__proto__` and the application accesses `req.headersDistinct`. When this occurs, `dest["__proto__"]` resolves to `Object.prototype` rather than `undefined`, causing `.push()` to be called on a non-array. This exception is thrown synchronously inside a property getter and cannot be intercepted by `error` event listeners, meaning it cannot be handled without wrapping every `req.headersDistinct` access in a `try/catch`. * This vulnerability affects all Node.js HTTP servers on **20.x, 22.x, 24.x, and v25.x** Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21713(medium): A flaw in Node.js HMAC verification uses a non-constant-time comparison when validating user-provided signatures, potentially leaking timing information proportional to the number of matching bytes. Under certain threat models where high-resolution timing measurements are possible, this behavior could be exploited as a timing oracle to infer HMAC values. Node.js already provides timing-safe comparison primitives used elsewhere in the codebase, indicating this is an oversight rather than an intentional design decision. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21714(medium): A memory leak occurs in Node.js HTTP/2 servers when a client sends WINDOW_UPDATE frames on stream 0 (connection-level) that cause the flow control window to exceed the maximum value of 2³¹-1. The server correctly sends a GOAWAY frame, but the Http2Session object is never cleaned up. This vulnerability affects HTTP2 users on Node.js 20, 22, 24 and 25. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21715(low): A flaw in Node.js Permission Model filesystem enforcement leaves `fs.realpathSync.native()` without the required read permission checks, while all comparable filesystem functions correctly enforce them. As a result, code running under `--permission` with restricted `--allow-fs-read` can still use `fs.realpathSync.native()` to check file existence, resolve symlink targets, and enumerate filesystem paths outside of permitted directories. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-read` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21716(low): An incomplete fix for CVE-2024-36137 leaves `FileHandle.chmod()` and `FileHandle.chown()` in the promises API without the required permission checks, while their callback-based equivalents (`fs.fchmod()`, `fs.fchown()`) were correctly patched. As a result, code running under `--permission` with restricted `--allow-fs-write` can still use promise-based `FileHandle` methods to modify file permissions and ownership on already-open file descriptors, bypassing the intended write restrictions. This vulnerability affects **20.x, 22.x, 24.x, and 25.x** processes using the Permission Model where `--allow-fs-write` is intentionally restricted. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 = CVE-2026-21717(medium): A flaw in V8's string hashing mechanism causes integer-like strings to be hashed to their numeric value, making hash collisions trivially predictable. By crafting a request that causes many such collisions in V8's internal string table, an attacker can significantly degrade performance of the Node.js process. The most common trigger is any endpoint that calls `JSON.parse()` on attacker-controlled input, as JSON parsing automatically internalizes short strings into the affected hash table. This vulnerability affects **20.x, 22.x, 24.x, and 25.x**. Patched versions: ^20.20.2 || ^22.22.2 || ^24.14.1 || ^25.8.2 =Alle anderen Prüfungen sind "grün" ... Was muss ich tun damit da wieder GOOD steht ?!

Danke für die Hilfe.

Was muss ich tun damit da wieder GOOD steht ?!

Dein System auf den aktuellen Stand bringen.

Sollte man eigentlich ohnehin machen, bevor man ein Forumsposting absetzt. Es ist oft so einfach.Edit: Der Punkt 'Pending Updates' war nämlich nicht grün, da muss mindestens 1 Update angezeigt worden sein.

-

Dein System auf den aktuellen Stand bringen.

... mache ich alle 2 Wochen: "iob stop, sudo apt update, sudo apt full-upgrade, reboot". Hat bisher immer gut funktioniert.

... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Aber ... Verständnisfrage:

In der Übersicht

konnte ich hier zuvor v22.22.0 mit einem Update-Kringel sehen. Den hatte ich geklickt und dann passierte (scheinbar) nix .... warum ? -

Dein System auf den aktuellen Stand bringen.

... mache ich alle 2 Wochen: "iob stop, sudo apt update, sudo apt full-upgrade, reboot". Hat bisher immer gut funktioniert.

... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Aber ... Verständnisfrage:

In der Übersicht

konnte ich hier zuvor v22.22.0 mit einem Update-Kringel sehen. Den hatte ich geklickt und dann passierte (scheinbar) nix .... warum ?Hat bisher immer gut funktioniert.

Und da kam keine Error/warn Meldung?

ich habe jetzt "iob nodejs-update" ausgeführt

Einfach so oder noch mit '22' dahinter?

Letzteres hätte ich dir sonst geraten, um das vermutlich entgleiste nodesource Repo wieder in die Spur zu bringen

-

Hat bisher immer gut funktioniert.

Und da kam keine Error/warn Meldung?

ich habe jetzt "iob nodejs-update" ausgeführt

Einfach so oder noch mit '22' dahinter?

Letzteres hätte ich dir sonst geraten, um das vermutlich entgleiste nodesource Repo wieder in die Spur zu bringen

-

warum hat der "Update-Kringel" nicht funktioniert ?

Das wird da

ich glaube mich an einige "Warnings" zu erinner

Gestanden haben

-

das nächste Mal achte ich darauf ...Solche Warnings kommen ja nicht ohne Grund.

Die soll man natürlich IMMER beachten! -

Dein System auf den aktuellen Stand bringen.

... mache ich alle 2 Wochen: "iob stop, sudo apt update, sudo apt full-upgrade, reboot". Hat bisher immer gut funktioniert.

... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Aber ... Verständnisfrage:

In der Übersicht

konnte ich hier zuvor v22.22.0 mit einem Update-Kringel sehen. Den hatte ich geklickt und dann passierte (scheinbar) nix .... warum ?... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Das ist nicht notwendig, wenn das nodesource-Repository richtig angelegt ist. Dann schwimmt auch ein Update von nodejs mit dem allgemeinen Systemupgrade-Zweisprung aus 'apt update && apt upgrade' mit.

Der 'iob nodejs-update'-Befehlt ist in erster Linie dazu gedacht das nodesource-Repository richtig anzulegen oder falsche Installationen zu reparieren. Dazu wird relativ agressiv vorgegangen. Mit 'apt' ist das ganze etwas sanfter. -

... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Das ist nicht notwendig, wenn das nodesource-Repository richtig angelegt ist. Dann schwimmt auch ein Update von nodejs mit dem allgemeinen Systemupgrade-Zweisprung aus 'apt update && apt upgrade' mit.

Der 'iob nodejs-update'-Befehlt ist in erster Linie dazu gedacht das nodesource-Repository richtig anzulegen oder falsche Installationen zu reparieren. Dazu wird relativ agressiv vorgegangen. Mit 'apt' ist das ganze etwas sanfter.wenn

Si!

Deswegen die Nachfrage nach den Warnings bei apt -

Dein System auf den aktuellen Stand bringen.

... mache ich alle 2 Wochen: "iob stop, sudo apt update, sudo apt full-upgrade, reboot". Hat bisher immer gut funktioniert.

... ich habe jetzt "iob nodejs-update" ausgeführt und jetzt ist "iob diag" VERY GOOD ... Danke für eure Hilfe.

Aber ... Verständnisfrage:

In der Übersicht

konnte ich hier zuvor v22.22.0 mit einem Update-Kringel sehen. Den hatte ich geklickt und dann passierte (scheinbar) nix .... warum ?Den hatte ich geklickt und dann passierte (scheinbar) nix .... warum ?

Weil der Klick im Hintergrund auch nichts anderes tut als ein

apt upgrade nodejsauszuführen. Leider wird da aber auch wirklich apt verwendet und nicht apt-get, was an der Stelle sinnvoller wäre, weil apt keine stabile Schnittstelle liefert und für das Handling in Skripten nicht geeignet ist. Ich muss mal suchen in welchem Adapter an welcher Stelle das programmiert worden ist und mach einen PR das wieder zurückzustellen.

-

... interessant, aber für mich als einfachster User kann ich da nicht mit halten.

In meinem Alter lerne ich langsam aber vergesse schnell ...

Ich bin immer wieder froh wenn hier im Forum Wissende helfen (auch bei "einfachen" Problemen)Nochmal Danke !!

-

... interessant, aber für mich als einfachster User kann ich da nicht mit halten.

In meinem Alter lerne ich langsam aber vergesse schnell ...

Ich bin immer wieder froh wenn hier im Forum Wissende helfen (auch bei "einfachen" Problemen)Nochmal Danke !!

In meinem Alter lerne ich langsam aber vergesse schnell ...

Aber lesen kannst du noch? 😉

Wenn du das Warning nicht verstehst, dann frag doch.

Dafür sind wir ja da.Ignorieren ist keine Option.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden