NEWS

[Hinweis] ping adapter nach trixie update

-

Das ist wirklich eine Anleitung zum Abgewöhnen ...

Für mich alten Mann zu starker Tobak ...

cat /usr/lib/sysctl.d/50-default.conf ..... # ping(8) without CAP_NET_ADMIN and CAP_NET_RAW # The upper limit is set to 2^31-1. Values greater than that get rejected by # the kernel because of this definition in linux/include/net/ping.h: # #define GID_T_MAX (((gid_t)~0U) >> 1) # That's not so bad because values between 2^31 and 2^32-1 are reserved on # systemd-based systems anyway: https://systemd.io/UIDS-GIDS#summary -net.ipv4.ping_group_range = 0 2147483647 .....Nach meinem Verständnis sollten alle GIDs, die zwischen 0 und 214783647 liegen ping benutzen dürfen ...

Nachtrag: Auch im PVE Muttersystem sind die Einträge ebenso.

Nachtrag 2:

Im Iobroker LXC

martin@iobroker-test-sicher:~$ sudo apt list --installed |grep sysctl WARNING: apt does not have a stable CLI interface. Use with caution in scripts. linux-sysctl-defaults/stable,now 4.12 all [installed,automatic] martin@iobroker-test-sicher:~$Im PVE

root@pve:~# apt list --installed |grep sysctl WARNING: apt does not have a stable CLI interface. Use with caution in scripts. linux-sysctl-defaults/stable,now 4.12 all [installed,automatic] root@pve:~#Rätselhaft

-

Das ist wirklich eine Anleitung zum Abgewöhnen ...

Für mich alten Mann zu starker Tobak ...

cat /usr/lib/sysctl.d/50-default.conf ..... # ping(8) without CAP_NET_ADMIN and CAP_NET_RAW # The upper limit is set to 2^31-1. Values greater than that get rejected by # the kernel because of this definition in linux/include/net/ping.h: # #define GID_T_MAX (((gid_t)~0U) >> 1) # That's not so bad because values between 2^31 and 2^32-1 are reserved on # systemd-based systems anyway: https://systemd.io/UIDS-GIDS#summary -net.ipv4.ping_group_range = 0 2147483647 .....Nach meinem Verständnis sollten alle GIDs, die zwischen 0 und 214783647 liegen ping benutzen dürfen ...

Nachtrag: Auch im PVE Muttersystem sind die Einträge ebenso.

Nachtrag 2:

Im Iobroker LXC

martin@iobroker-test-sicher:~$ sudo apt list --installed |grep sysctl WARNING: apt does not have a stable CLI interface. Use with caution in scripts. linux-sysctl-defaults/stable,now 4.12 all [installed,automatic] martin@iobroker-test-sicher:~$Im PVE

root@pve:~# apt list --installed |grep sysctl WARNING: apt does not have a stable CLI interface. Use with caution in scripts. linux-sysctl-defaults/stable,now 4.12 all [installed,automatic] root@pve:~#Rätselhaft

Wie sehen die Rechte denn nun aus?

ls -la /usr/bin/pingIn meinem Raspberry 'Trixie' steht das so:

echad@chet:~ $ ls -la /usr/bin/ping -rwxr-xr-x 1 root root 213448 22. Apr 2025 /usr/bin/ping echad@chet:~ $ -

Für alle durch den ping-adapter überwachten Hosts wird gemeldet, dass sie nicht erreichbar sind...

Ich denke, es hat etwas mit Rechten der "normalen" Users beim neu installierten Debian zu tun. Auch aus der Konsole kann ich kein ping mehr ohne sudo auslösen.

Internet-Recherche: Das hier hat geholfen:sudo chmod u+swhich pingNeue empfohlene Lösung ist dieser Haken in den Adapter-Einstellungen

Mit folgenden Befehl, hat bei mit damals wieder funktioniert.

sudo setcap cap_net_raw+ep /bin/pingZitat aus Docu.

Sie können dem Adapter die Rechte geben, den Befehl ping als Root auszuführen.Dazu müssen Sie mit dem Befehl sudo visudo der Datei /etc/sudoers folgende Zeile hinzufügen: iobroker ALL=(ALL) NOPASSWD: /bin/ping.

Oder Sie können die Ping-Ausführung mit dem Befehl sudo setcap cap_net_raw+ep /bin/ping zulassen.

Sie müssen setcap mit sudo apt-get install libcap2-bin installieren, bevor setcup nicht gefunden wird.

-

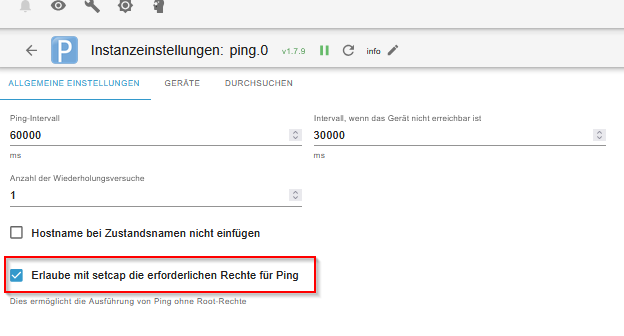

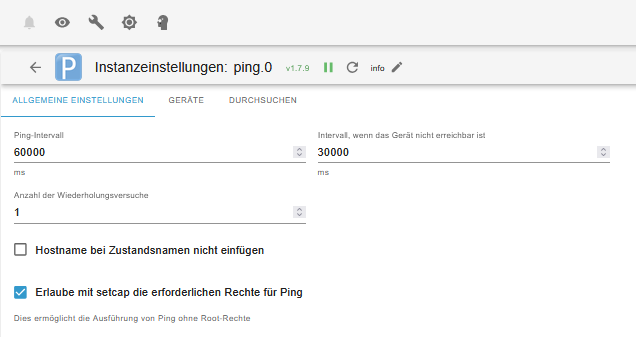

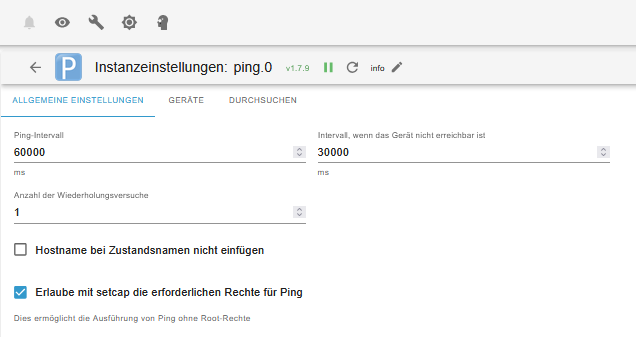

In der Instanz gibt es diese Option:

Erlaube mit setcap die erforderlichen Rechte für Ping

Setze dort mal den Haken und teste erneut?

-

Da kann dir vielleicht @thomas-braun sicher helfen das wieder rückgängig zu machen und dann hilft die Option in der Instanz.

-

In der Instanz gibt es diese Option:

Erlaube mit setcap die erforderlichen Rechte für Ping

Setze dort mal den Haken und teste erneut?

@Shadowhunter23 sagte in [Hinweis] ping adapter nach trixie update:

In der Instanz gibt es diese Option:

Erlaube mit setcap die erforderlichen Rechte für Ping

Setze dort mal den Haken und teste erneut?

Das verstehe ich nicht - in der gui von Proxmox?

-

Ich hatte ja schon mit

sudo chmod u+s `which ping`... die Rechte hemdsärmlig verschafft deshalb ggfs verfälscht:

martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ls -la /usr/bin/ping -rwsr-xr-x 1 root root 156136 Apr 22 2025 /usr/bin/ping@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Mit

sudo chmod u-s `which ping`das s-bit wieder entfernen.

-

@Shadowhunter23 sagte in [Hinweis] ping adapter nach trixie update:

In der Instanz gibt es diese Option:

Erlaube mit setcap die erforderlichen Rechte für Ping

Setze dort mal den Haken und teste erneut?

Das verstehe ich nicht - in der gui von Proxmox?

@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Das verstehe ich nicht - in der gui von Proxmox?

Ich spreche von der Instanz und die gibt es im iobroker.

-

@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Mit

sudo chmod u-s `which ping`das s-bit wieder entfernen.

@Thomas-Braun sagte in [Hinweis] ping adapter nach trixie update:

sudo chmod u-s

which pingmartin@iobroker-test-sicher:/usr/lib/sysctl.d$ sudo chmod u-s `which ping` [sudo] password for martin: martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ls -la /usr/bin/ping -rwxr-xr-x 1 root root 156136 Apr 22 2025 /usr/bin/ping martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ping heise.de ping: socktype: SOCK_RAW ping: socket: Operation not permitted ping: => missing cap_net_raw+p capability or setuid? martin@iobroker-test-sicher:/usr/lib/sysctl.d$Jetzt kann ich also wieder nicht mehr pingen, aber so:

martin@DebianTest:~$ sudo setcap cap_net_raw+p /bin/ping martin@DebianTest:~$ ping heise.de PING heise.de (2a02:2e0:3fe:1001:302::) 56 data bytes 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=1 ttl=56 time=21.9 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=2 ttl=56 time=16.4 ms -

@Thomas-Braun sagte in [Hinweis] ping adapter nach trixie update:

sudo chmod u-s

which pingmartin@iobroker-test-sicher:/usr/lib/sysctl.d$ sudo chmod u-s `which ping` [sudo] password for martin: martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ls -la /usr/bin/ping -rwxr-xr-x 1 root root 156136 Apr 22 2025 /usr/bin/ping martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ping heise.de ping: socktype: SOCK_RAW ping: socket: Operation not permitted ping: => missing cap_net_raw+p capability or setuid? martin@iobroker-test-sicher:/usr/lib/sysctl.d$Jetzt kann ich also wieder nicht mehr pingen, aber so:

martin@DebianTest:~$ sudo setcap cap_net_raw+p /bin/ping martin@DebianTest:~$ ping heise.de PING heise.de (2a02:2e0:3fe:1001:302::) 56 data bytes 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=1 ttl=56 time=21.9 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=2 ttl=56 time=16.4 ms@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Jetzt kann ich also wieder nicht mehr pingen, aber so:

Warum setzt du nicht die Option in der Instanz?

-

Ich habe jetzt beides gemacht....

Wieso findet man jetzt Ping so gefährlich?

Übernahme der Systeme durch Bösewichte, die per DOS-Attacke Schaden anrichten?

Ich finde das Tool eigentlich recht wichtig....

Unter anderem wegen:

https://en.wikipedia.org/wiki/Ping_of_death

https://en.wikipedia.org/wiki/Ping_flood -

Ich habe jetzt beides gemacht....

Wieso findet man jetzt Ping so gefährlich?

Übernahme der Systeme durch Bösewichte, die per DOS-Attacke Schaden anrichten?

Ich finde das Tool eigentlich recht wichtig....

@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Ich habe jetzt beides gemacht....

Du hättest nur die Option setzten müssen und alles wäre gut gewesen. Setze bitte den Hinweis in deinem ersten Beitrag damit andere nicht anfangen mit Befehlen Rechte zu verbiegen.

-

@MartinP sagte in [Hinweis] ping adapter nach trixie update:

Ich habe jetzt beides gemacht....

Du hättest nur die Option setzten müssen und alles wäre gut gewesen. Setze bitte den Hinweis in deinem ersten Beitrag damit andere nicht anfangen mit Befehlen Rechte zu verbiegen.

Du hättest nur die Option setzten müssen und alles wäre gut gewesen.

@Shadowhunter23 So ein Quatsch!

Ich habe jetzt folgendes gemacht:

sudo setcap cap_net_raw-p /bin/pingDanach konnte ich aus der Konsole ohne sudo keinen Ping mehr ausführen.... ABER der Ping Adapter hat auch kein Ping mehr auslösen können.

Okay, das war dann auch noch einfach zu lösen.

Im Ping-Adapter den Haken gelöscht, gespeichert, und danach wieder gesetzt und wieder gespeichert ... alle überwachten Systeme waren wieder "grün".... im entsprechenden VIS2 View...

Danach Interessehalber aus der Konsole einen Ping versucht, und was soll ich sagen ....martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ping heise.de PING heise.de (2a02:2e0:3fe:1001:302::) 56 data bytes 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=1 ttl=56 time=21.4 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=2 ttl=56 time=17.2 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=3 ttl=56 time=22.1 msWas ist DARAN besser, als das, was ich vorher gemacht habe?

Steht sogar da, dass es nicht besser ist ...

Erlaube mit setcap die erforderlichen Rechte für Ping

Dies ermöglicht die Ausführung von Ping ohne Root-Rechte

Da steht NICHT "Dies ermöglicht NUR DEM PING ADAPTER die Ausführung von Ping ohne Root-Rechte"

-

Du hättest nur die Option setzten müssen und alles wäre gut gewesen.

@Shadowhunter23 So ein Quatsch!

Ich habe jetzt folgendes gemacht:

sudo setcap cap_net_raw-p /bin/pingDanach konnte ich aus der Konsole ohne sudo keinen Ping mehr ausführen.... ABER der Ping Adapter hat auch kein Ping mehr auslösen können.

Okay, das war dann auch noch einfach zu lösen.

Im Ping-Adapter den Haken gelöscht, gespeichert, und danach wieder gesetzt und wieder gespeichert ... alle überwachten Systeme waren wieder "grün".... im entsprechenden VIS2 View...

Danach Interessehalber aus der Konsole einen Ping versucht, und was soll ich sagen ....martin@iobroker-test-sicher:/usr/lib/sysctl.d$ ping heise.de PING heise.de (2a02:2e0:3fe:1001:302::) 56 data bytes 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=1 ttl=56 time=21.4 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=2 ttl=56 time=17.2 ms 64 bytes from redirector.heise.de (2a02:2e0:3fe:1001:302::): icmp_seq=3 ttl=56 time=22.1 msWas ist DARAN besser, als das, was ich vorher gemacht habe?

Steht sogar da, dass es nicht besser ist ...

Erlaube mit setcap die erforderlichen Rechte für Ping

Dies ermöglicht die Ausführung von Ping ohne Root-Rechte

Da steht NICHT "Dies ermöglicht NUR DEM PING ADAPTER die Ausführung von Ping ohne Root-Rechte"

-

ich nutze den Ping Adapter nicht. Habe script hier aus dem Forum für mich angepasst. Daher muss Ping auch als user gehen

Habe das im Netz gefunden und es geht bei mir

Fehlerbehebung Sollte es als normaler User zu der Fehlermeldung „ping: icmp open socket: Permission denied“ kommen, fehlen Ihrem Benutzer die ICMP-Berechtigungen. 1. Öffnen Sie das Terminal. 2. Überprüfen Sie mit id Ihre eigene Benutzer-ID. 3. Fügen Sie die Berechtigung für Ihren User vorübergehend mit Root-Rechten hinzu (ersetzen Sie 1000 1000 durch Ihre eigene User-ID-Spanne): [1] sudo sysctl net.ipv4.ping_group_range="1000 1000"Falls es jemand brauchen kann

-

ich nutze den Ping Adapter nicht. Habe script hier aus dem Forum für mich angepasst. Daher muss Ping auch als user gehen

Habe das im Netz gefunden und es geht bei mir

Fehlerbehebung Sollte es als normaler User zu der Fehlermeldung „ping: icmp open socket: Permission denied“ kommen, fehlen Ihrem Benutzer die ICMP-Berechtigungen. 1. Öffnen Sie das Terminal. 2. Überprüfen Sie mit id Ihre eigene Benutzer-ID. 3. Fügen Sie die Berechtigung für Ihren User vorübergehend mit Root-Rechten hinzu (ersetzen Sie 1000 1000 durch Ihre eigene User-ID-Spanne): [1] sudo sysctl net.ipv4.ping_group_range="1000 1000"Falls es jemand brauchen kann

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden