NEWS

[Anleitung] WireGuard mit WireGuard-UI auf Proxmox

-

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Was ist denn das jetzt wieder??

root darf sich nicht von extern auf die Kiste einloggen. Sicherheitsrisiko.

Deswegen wird ein Versuch abgelehnt. Und Nein, das stellt man nicht um.@thomas-braun Dann hab ich jetzt auch überhaupt keine Idee mehr.

Hab ein komplett neues iob aufgesetzt und genau das gleiche.

Dann mach ich jetzt einen Haken dran und das Thema ist durch!

Dann geht das nicht mit dem Adapter. -

@thomas-braun Dann hab ich jetzt auch überhaupt keine Idee mehr.

Hab ein komplett neues iob aufgesetzt und genau das gleiche.

Dann mach ich jetzt einen Haken dran und das Thema ist durch!

Dann geht das nicht mit dem Adapter.@einstein2002 doch das geht, laeuft ja hier und bestimmt woanders auch :-)

Denke, du hast dir da irgendwo was mit den Rechten vergeigt gehabt..

-

@thomas-braun Dann hab ich jetzt auch überhaupt keine Idee mehr.

Hab ein komplett neues iob aufgesetzt und genau das gleiche.

Dann mach ich jetzt einen Haken dran und das Thema ist durch!

Dann geht das nicht mit dem Adapter.@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Hab ein komplett neues iob aufgesetzt

Was aufgesetzt?

Halte dich doch an die Anleitung der Reihe nach, da wo Unklarheiten sind, nachfragen

Vieles kann man allerdings auch aus dem Thread herauslesen -

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Hab ein komplett neues iob aufgesetzt

Was aufgesetzt?

Halte dich doch an die Anleitung der Reihe nach, da wo Unklarheiten sind, nachfragen

Vieles kann man allerdings auch aus dem Thread herauslesen@crunchip ich habe mir zum Test eben gerade ein neuen LXC mit DEBIAN 11 erstellt. Updates gemacht einen neuen User michael mit sudo rechten eingerichtet, die Zeitzone umgestellt.

Dann iobroker neu installiert

Und dann wireguard adapter installiert.

Gleicher Fehler. -

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Hab ein komplett neues iob aufgesetzt

Was aufgesetzt?

Halte dich doch an die Anleitung der Reihe nach, da wo Unklarheiten sind, nachfragen

Vieles kann man allerdings auch aus dem Thread herauslesen@crunchip könnte darin mein Fehler liegen?

Das ist aus der Anleitung.I highly recommend the use of sudoers under Linux!

These security hints rely mainly on linux since it's security system is more complex than the windows one. On a Windows server you'll simply need to use an administrative user. Since the wg command (which is executed to grab the state of WireGuard) requires administrative permissions, think well of what you are doing here and how you configure the user you place in config. To protect these credentials as well as possible both - username and password - are encrypted.

Basically there are three ways to execute the command:

use an administrative user (root or similar). This will work but expose your entire server in case the credentials get lost/stolen.

use of SetUID-Bit: By setting this bit (as far as I understood) each and every user is allowed to execute the flagged file with administrative privileges without needing any password. This includes hackers. So setting this bit on the wg command exposes the entire wg-command with all it's power. If you like to do so execute chmod u+s /usr/bin/wg as an administrator.

use of sudoers: From my perspective, the most secure way is to set up a new simple user with basic privileges and add a simple line to the sudoers file which allows this user to execute the needed command without entering a password - and ONLY THIS command. Please refer to the documentation of your distribution for proper information on editing the sudoers file and using visudo. The screenshot below shows what needs to be added to the file. wireguard-monitoring-user is the user of your choice. The rest needs to be exactly like you see.

#iobroker.wireguard adapter

wireguard-monitoring-user ALL=NOPASSWD:/usr/bin/wg show all dump

This setting allows the <wireguard-monitoring-user> on ALL hosts to execute the wg show all dump command from the directory /usr/bin/ (may need to be changed on your distribution) without needing a passwordMuss da noch etwas umgestellt werden??

-

@crunchip ich habe mir zum Test eben gerade ein neuen LXC mit DEBIAN 11 erstellt. Updates gemacht einen neuen User michael mit sudo rechten eingerichtet, die Zeitzone umgestellt.

Dann iobroker neu installiert

Und dann wireguard adapter installiert.

Gleicher Fehler.@einstein2002 warum iobroker neu, du musst doch wireguard auf nem lxc installieren und dieser muss funktionieren.

In iobroker selbst, stellst du die Verbindung mittels dem Adapter her um die Daten auszulesen. Dies tut aber nichts zur Sache zwecks Funktion von wireguard selbst. -

@einstein2002 warum iobroker neu, du musst doch wireguard auf nem lxc installieren und dieser muss funktionieren.

In iobroker selbst, stellst du die Verbindung mittels dem Adapter her um die Daten auszulesen. Dies tut aber nichts zur Sache zwecks Funktion von wireguard selbst.@crunchip ja, das habe ich auch schon mehrfach gemacht, wollte mir mein Aktives System aber nicht weiter verdrehen.

Somit habe ich es gestoppt und teste jetzt auf einem system welches ich wieder einfach löschen kann.

Und jetzt versuche ich gerade diese sudoers datei zu bearbeiten. Da ist noch was mit den rechten? Ich weis es nicht aber ich versuche es halt nach dieser Anleitung.https://github.com/Grizzelbee/ioBroker.wireguard#security-hints

-

@crunchip könnte darin mein Fehler liegen?

Das ist aus der Anleitung.I highly recommend the use of sudoers under Linux!

These security hints rely mainly on linux since it's security system is more complex than the windows one. On a Windows server you'll simply need to use an administrative user. Since the wg command (which is executed to grab the state of WireGuard) requires administrative permissions, think well of what you are doing here and how you configure the user you place in config. To protect these credentials as well as possible both - username and password - are encrypted.

Basically there are three ways to execute the command:

use an administrative user (root or similar). This will work but expose your entire server in case the credentials get lost/stolen.

use of SetUID-Bit: By setting this bit (as far as I understood) each and every user is allowed to execute the flagged file with administrative privileges without needing any password. This includes hackers. So setting this bit on the wg command exposes the entire wg-command with all it's power. If you like to do so execute chmod u+s /usr/bin/wg as an administrator.

use of sudoers: From my perspective, the most secure way is to set up a new simple user with basic privileges and add a simple line to the sudoers file which allows this user to execute the needed command without entering a password - and ONLY THIS command. Please refer to the documentation of your distribution for proper information on editing the sudoers file and using visudo. The screenshot below shows what needs to be added to the file. wireguard-monitoring-user is the user of your choice. The rest needs to be exactly like you see.

#iobroker.wireguard adapter

wireguard-monitoring-user ALL=NOPASSWD:/usr/bin/wg show all dump

This setting allows the <wireguard-monitoring-user> on ALL hosts to execute the wg show all dump command from the directory /usr/bin/ (may need to be changed on your distribution) without needing a passwordMuss da noch etwas umgestellt werden??

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Muss da noch etwas umgestellt werden??

Da muss dem user noch über visudo das Recht erteilt werden mit der Schnittstelle wg0 zu agieren.

-

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Muss da noch etwas umgestellt werden??

Da muss dem user noch über visudo das Recht erteilt werden mit der Schnittstelle wg0 zu agieren.

@thomas-braun ja soweit habe ich es mir auch zusammengereimt.

Aber ich brauche halt einfach etwas länger. -

@crunchip ja, das habe ich auch schon mehrfach gemacht, wollte mir mein Aktives System aber nicht weiter verdrehen.

Somit habe ich es gestoppt und teste jetzt auf einem system welches ich wieder einfach löschen kann.

Und jetzt versuche ich gerade diese sudoers datei zu bearbeiten. Da ist noch was mit den rechten? Ich weis es nicht aber ich versuche es halt nach dieser Anleitung.https://github.com/Grizzelbee/ioBroker.wireguard#security-hints

@einstein2002 gibt auch ein "fertiges Paket"

https://tteck.github.io/Proxmox/ -

@einstein2002 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Muss da noch etwas umgestellt werden??

Da muss dem user noch über visudo das Recht erteilt werden mit der Schnittstelle wg0 zu agieren.

@thomas-braun Das war der Fehler

mit

visudo

diese zwei zeilen hinzugefügt

#iobroker.wireguard adapter

wireguard-monitoring-user ALL=NOPASSWD:/usr/bin/wg show all dump

gespeichert und es läuft.

Den Haken sudo habe ich nicht gesetzt.

Und damit bekomme ich die Daten wie gewünscht.

Auch auf meinem Aktiv System.

Für den Fall es interessiert noch jemand.Grüße und schönes Wochenende

-

@einstein2002 gibt auch ein "fertiges Paket"

https://tteck.github.io/Proxmox/@crunchip Das schau ich mir später an, sieht sehr vielversprechend aus. Danke für den link

-

@crunchip Das schau ich mir später an, sieht sehr vielversprechend aus. Danke für den link

Also bei mir dauert es bis zu 5 Sekunden bis ein Handshake ausgehandelt ist, weiß jemand woran das liegen kann? Dies verursacht bei mir auch diese Timeouts

-

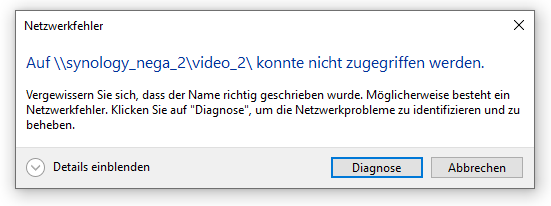

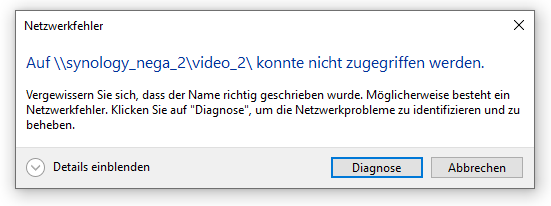

Hallo

Ich versuchs mal hier, mit der Hoffnung auf Hilfe! :)Frage an die Netzwerkfreaks 😉

Wireguard läuft.

Ich kann auch auf alles im Netzwerk zugreifen.

Nur auf die Netzwerkfreigaben komm ich nicht.

Warum funktioniert das nicht?

Gibt es noch Einstellungen dafür?Host: Windows 10 pro

Freigabe: Synology NAS -

Hallo

Ich versuchs mal hier, mit der Hoffnung auf Hilfe! :)Frage an die Netzwerkfreaks 😉

Wireguard läuft.

Ich kann auch auf alles im Netzwerk zugreifen.

Nur auf die Netzwerkfreigaben komm ich nicht.

Warum funktioniert das nicht?

Gibt es noch Einstellungen dafür?Host: Windows 10 pro

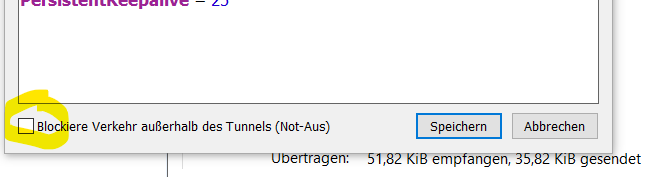

Freigabe: Synology NAS@negalein said in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Gibt es noch Einstellungen dafür?

Hast du im WG-Clienten diese Checkbox deaktiviert?

So geht bei mir auch der Zugriff auf alle LAN-Freigaben/Geräte.

-

@negalein said in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

Gibt es noch Einstellungen dafür?

Hast du im WG-Clienten diese Checkbox deaktiviert?

So geht bei mir auch der Zugriff auf alle LAN-Freigaben/Geräte.

@einstein67 sagte in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

So geht bei mir auch der Zugriff auf alle LAN-Freigaben/Geräte.

Danke, das wars! :)

-

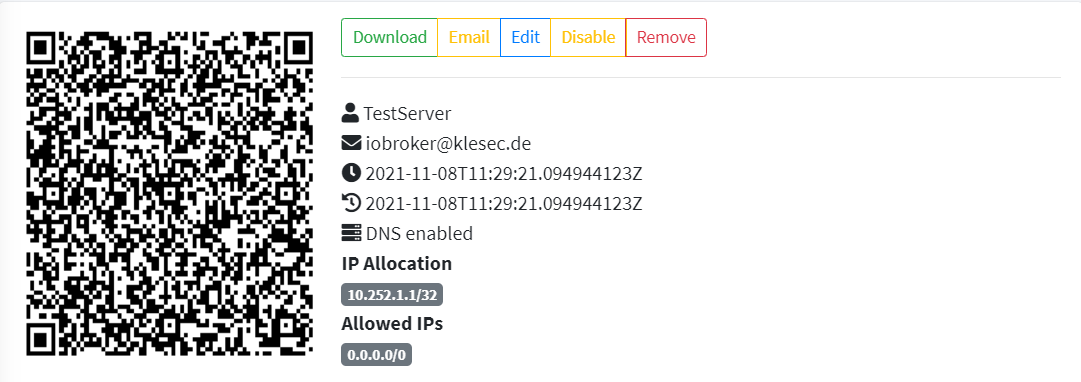

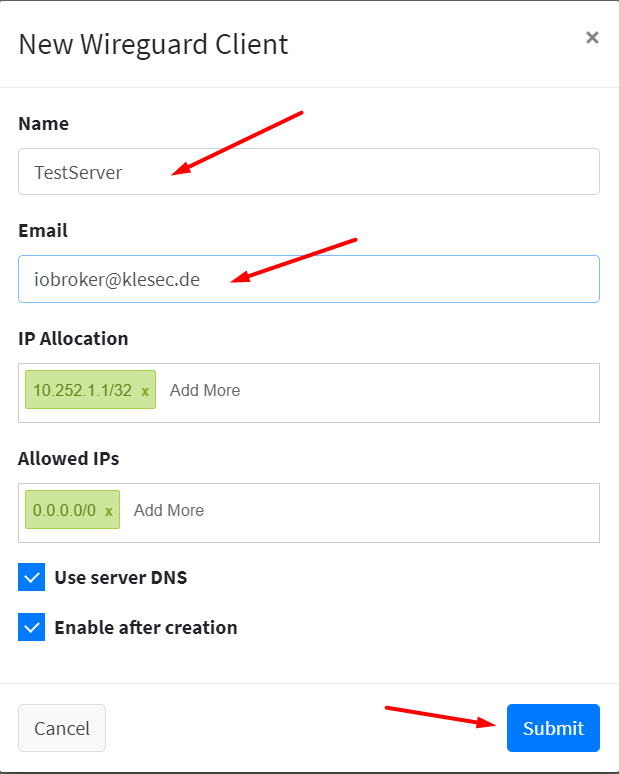

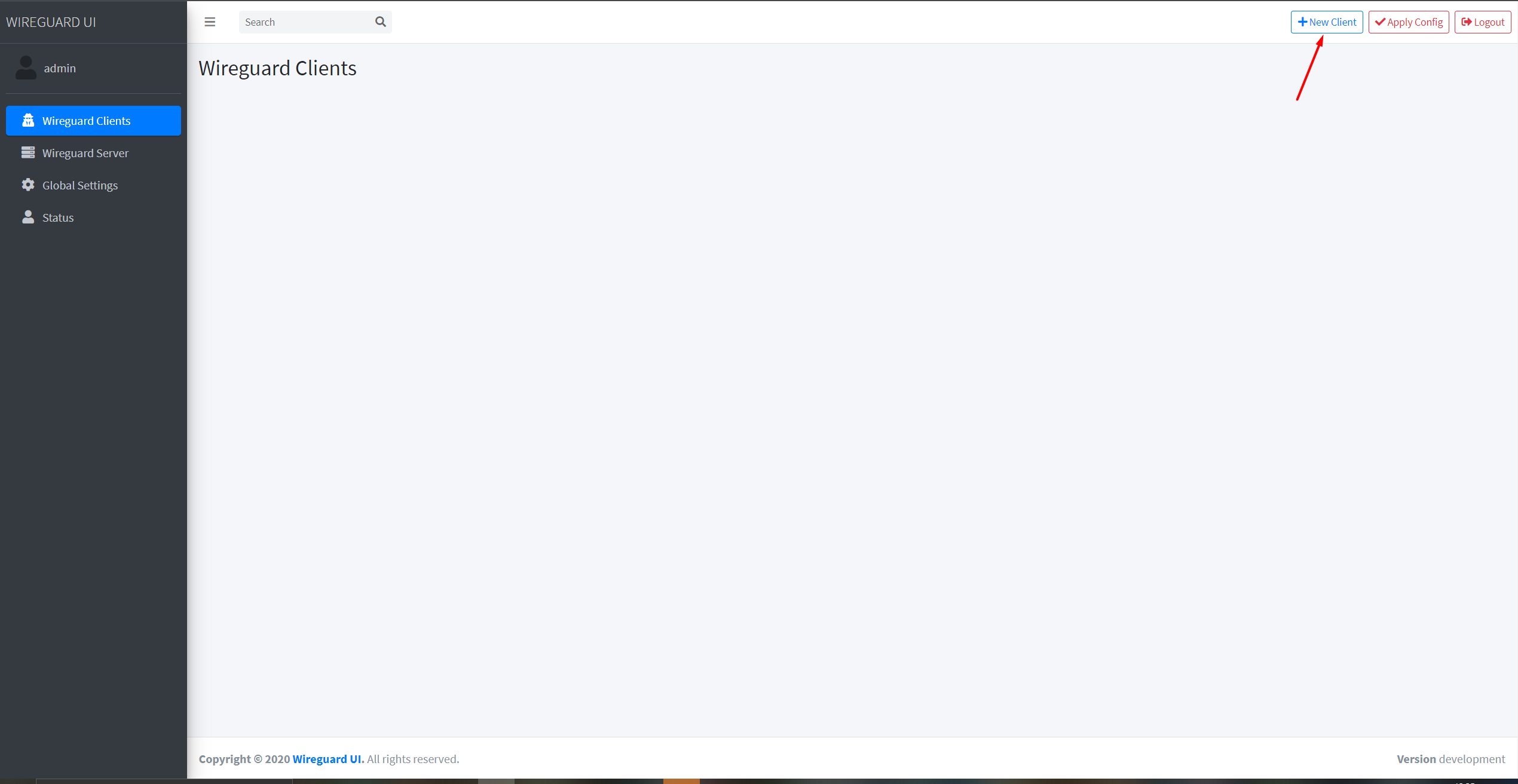

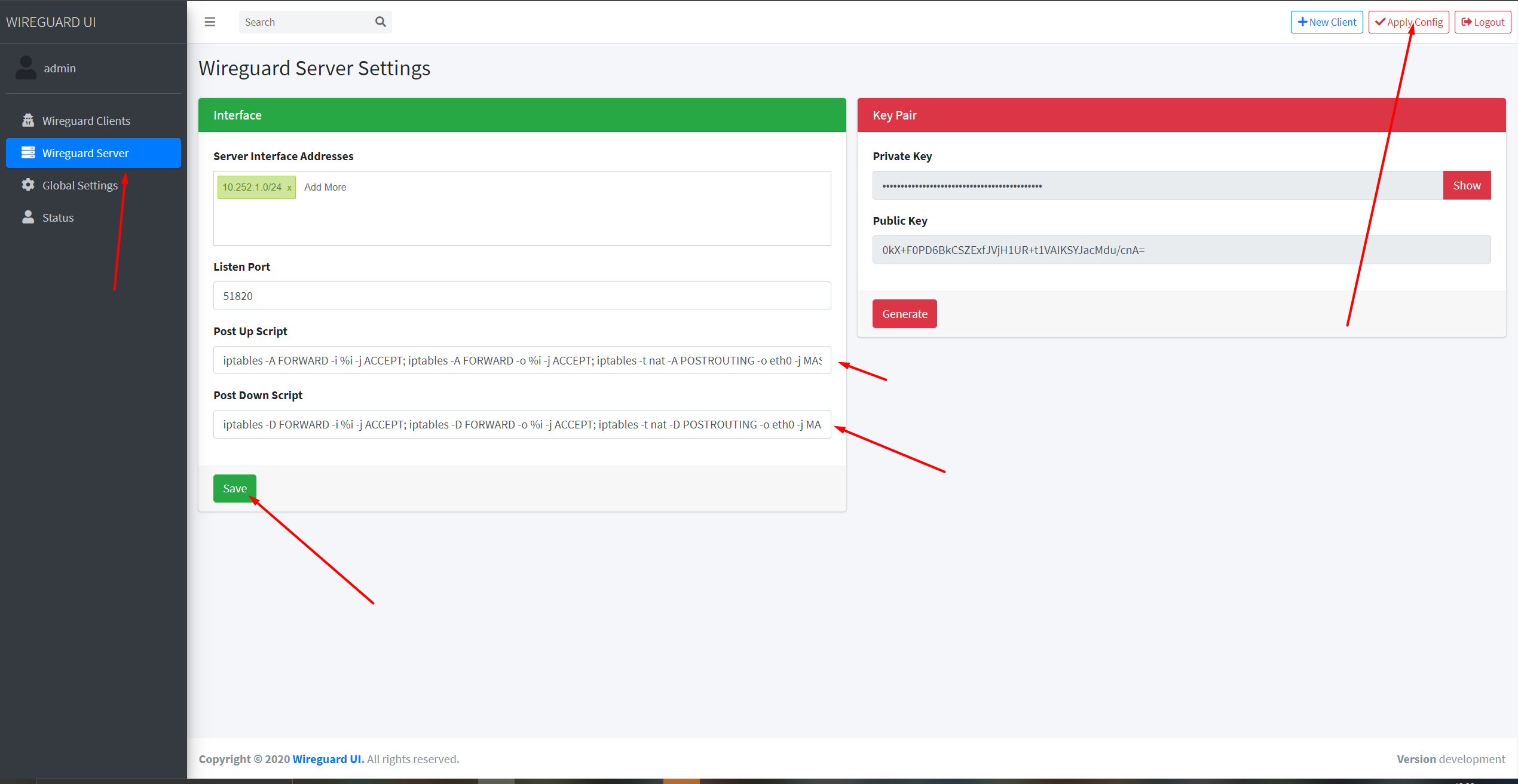

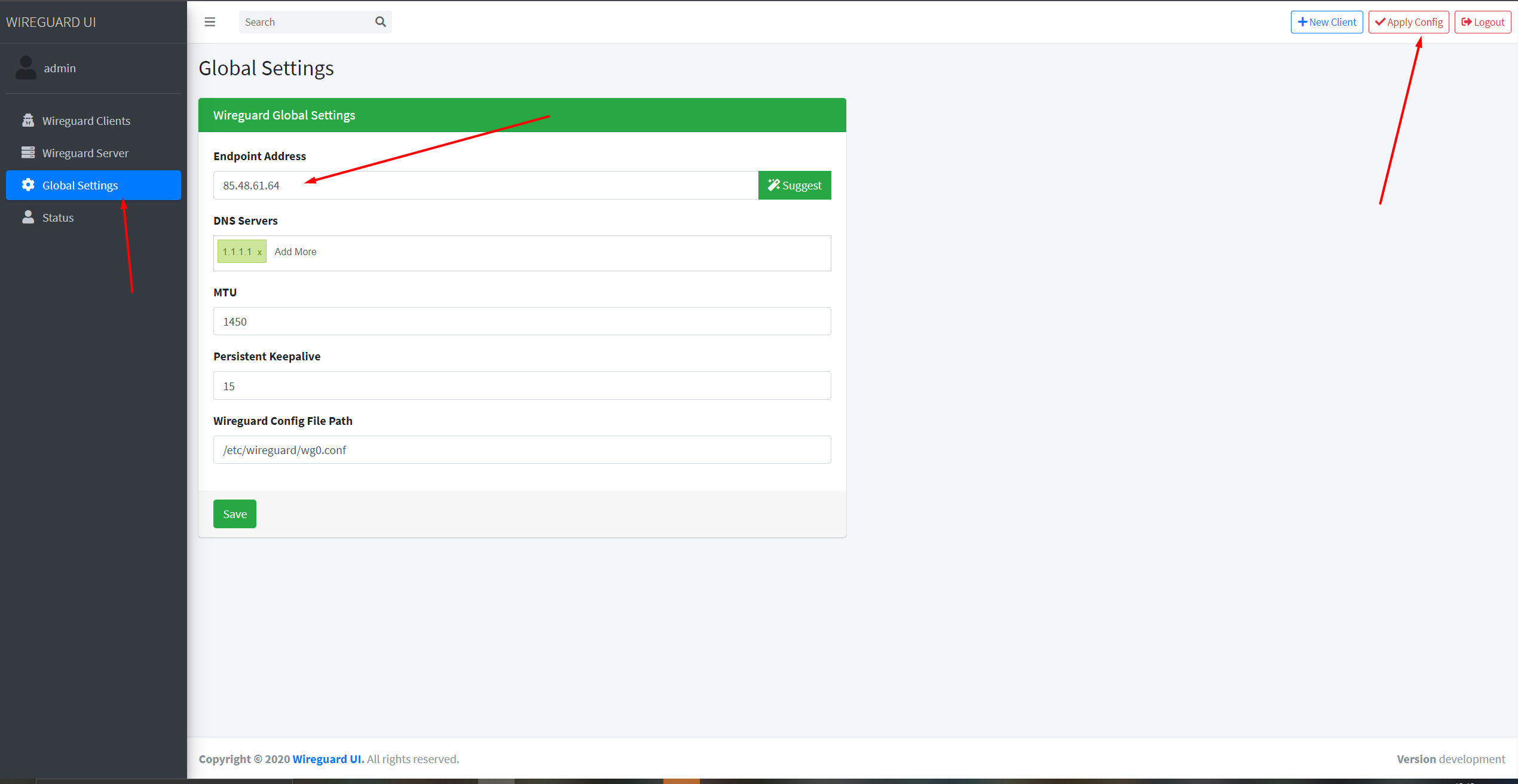

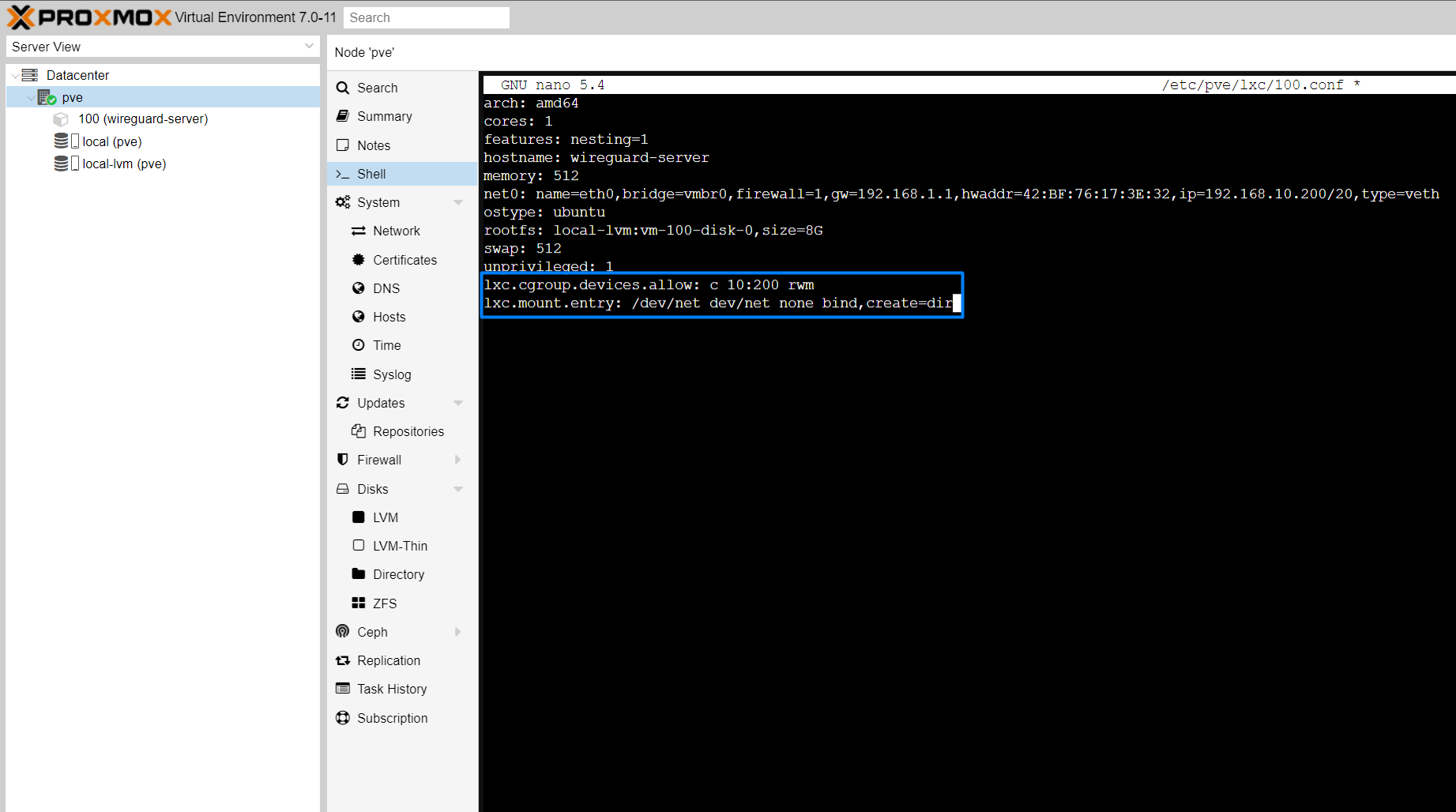

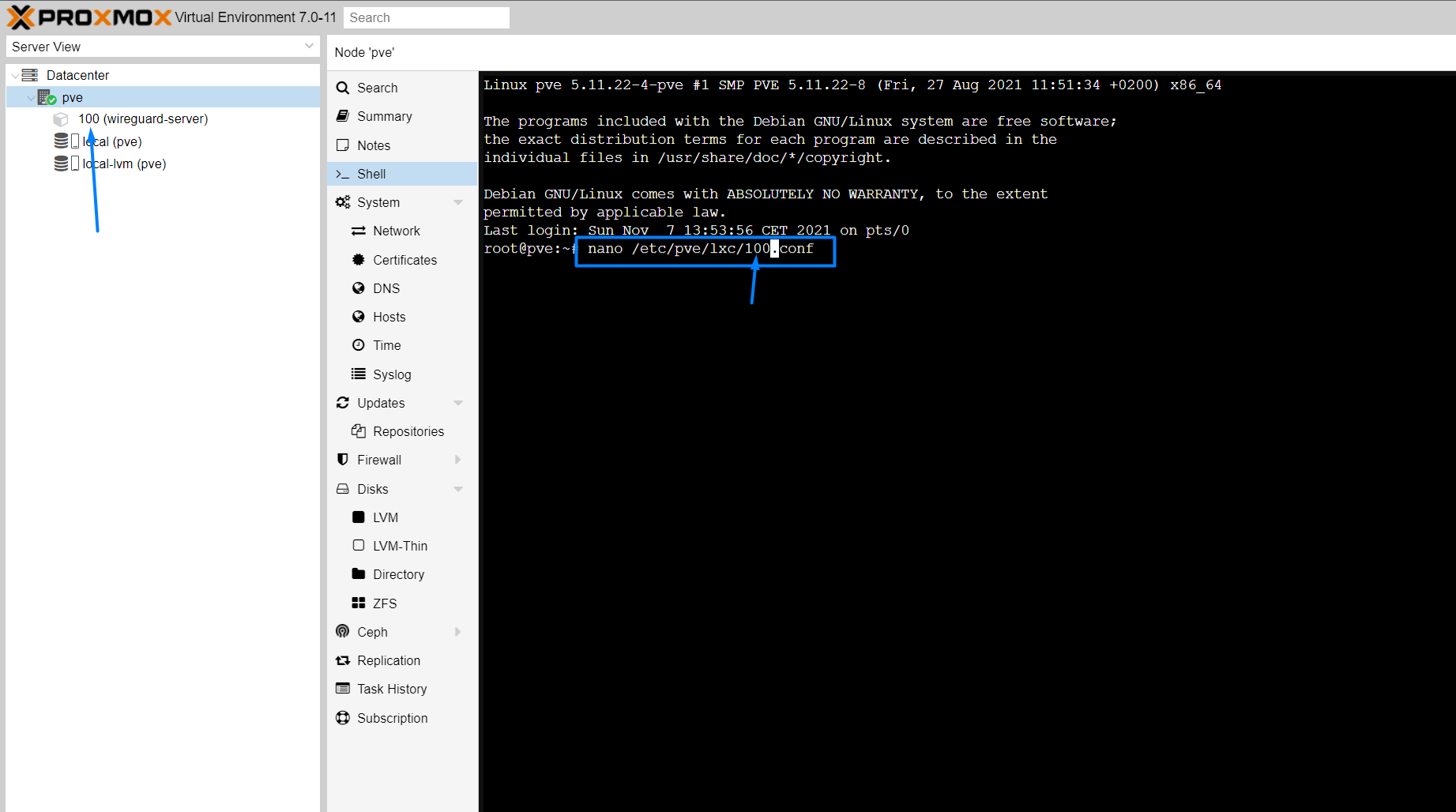

Hallöchen,

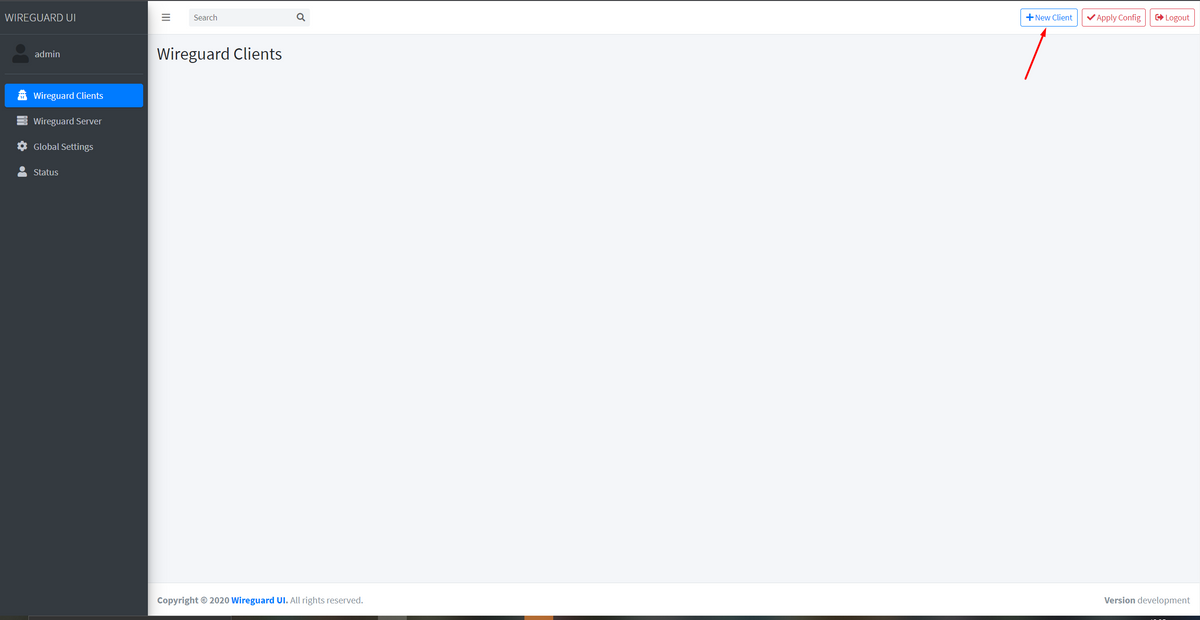

nachdem hier immer wieder Fragen bezüglich VPN etc. kommen, habe ich mich entschlossen eine kleine Anleitung zum Thema WireGuard zu erstellen. Ich habe versucht die Anleitung so einfach und kurz wie möglich zu halten.

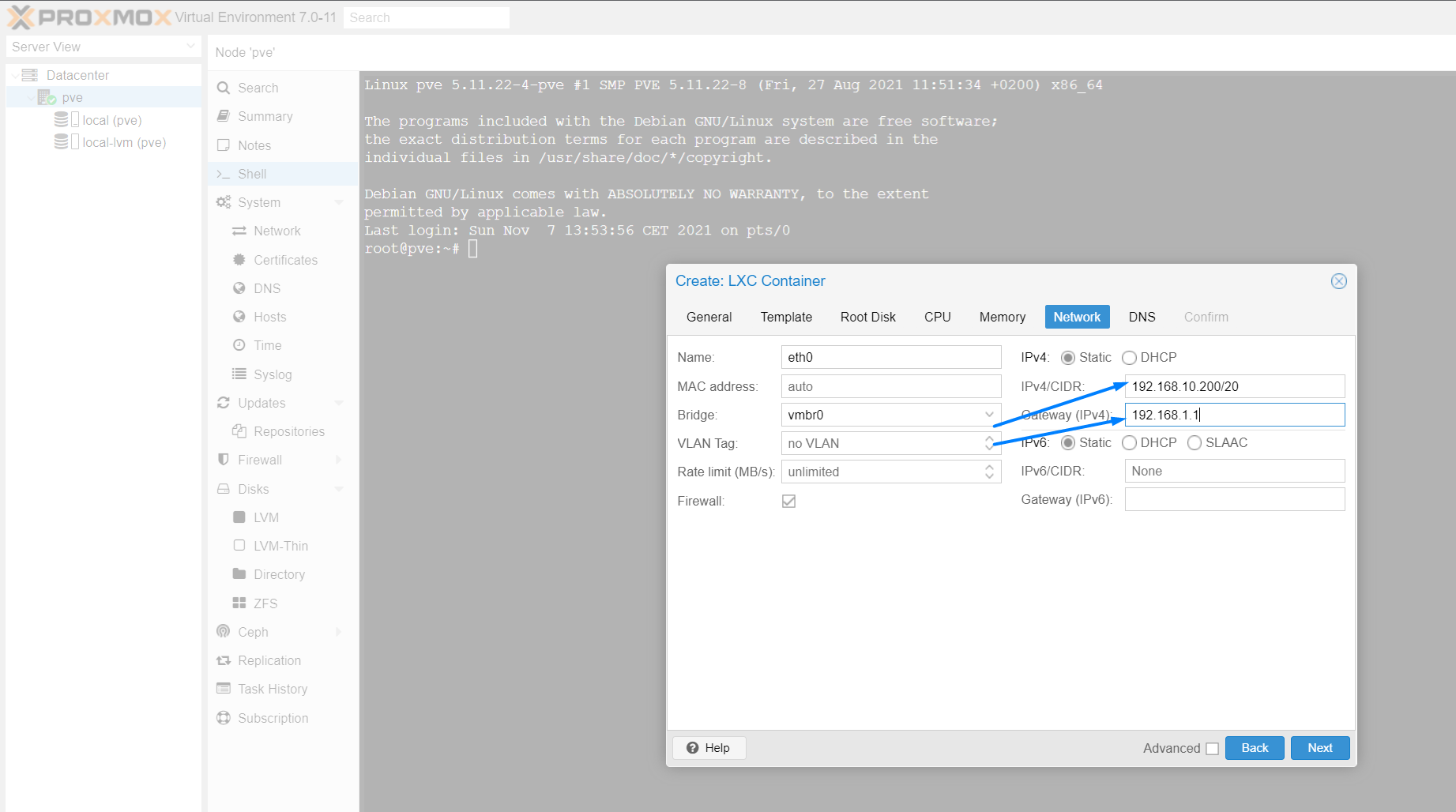

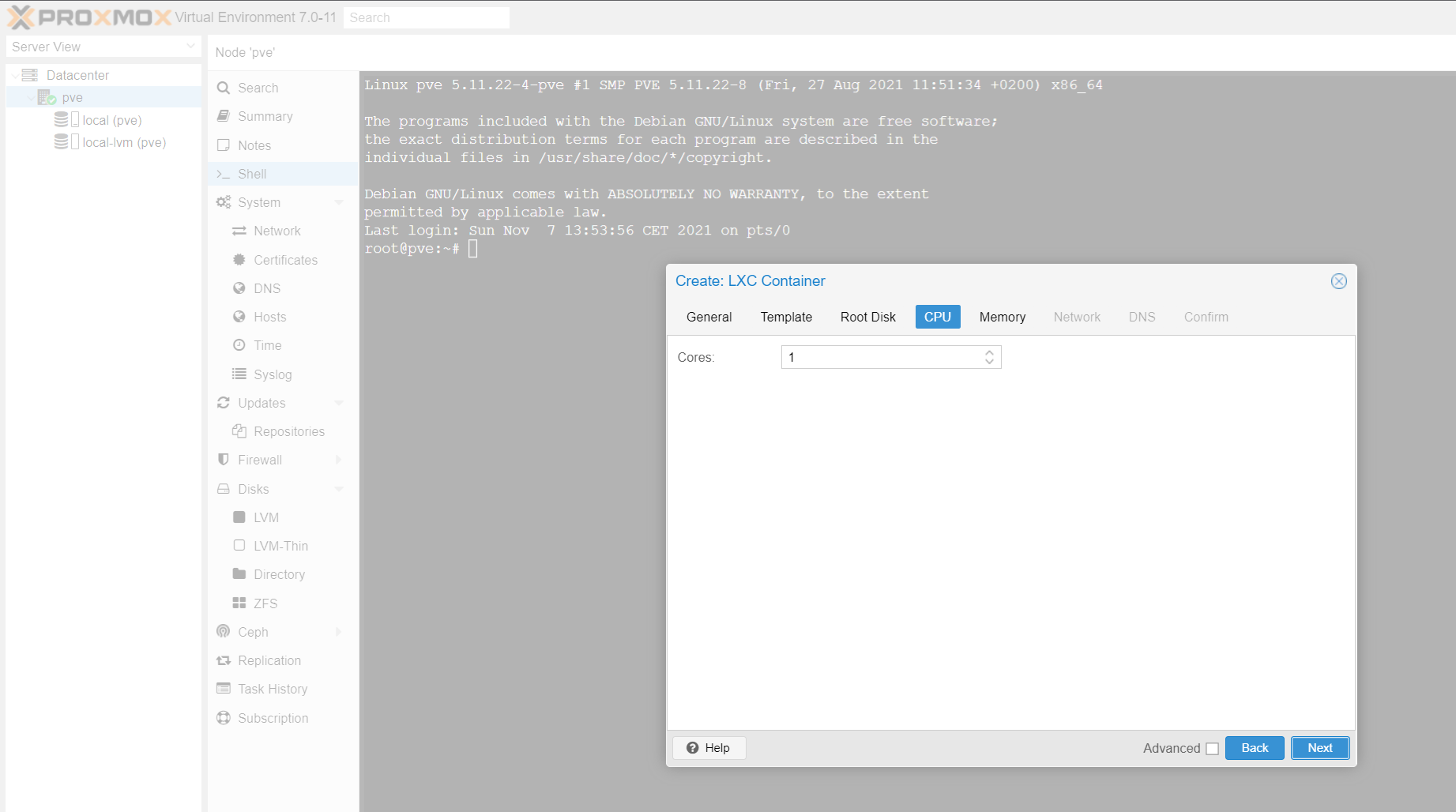

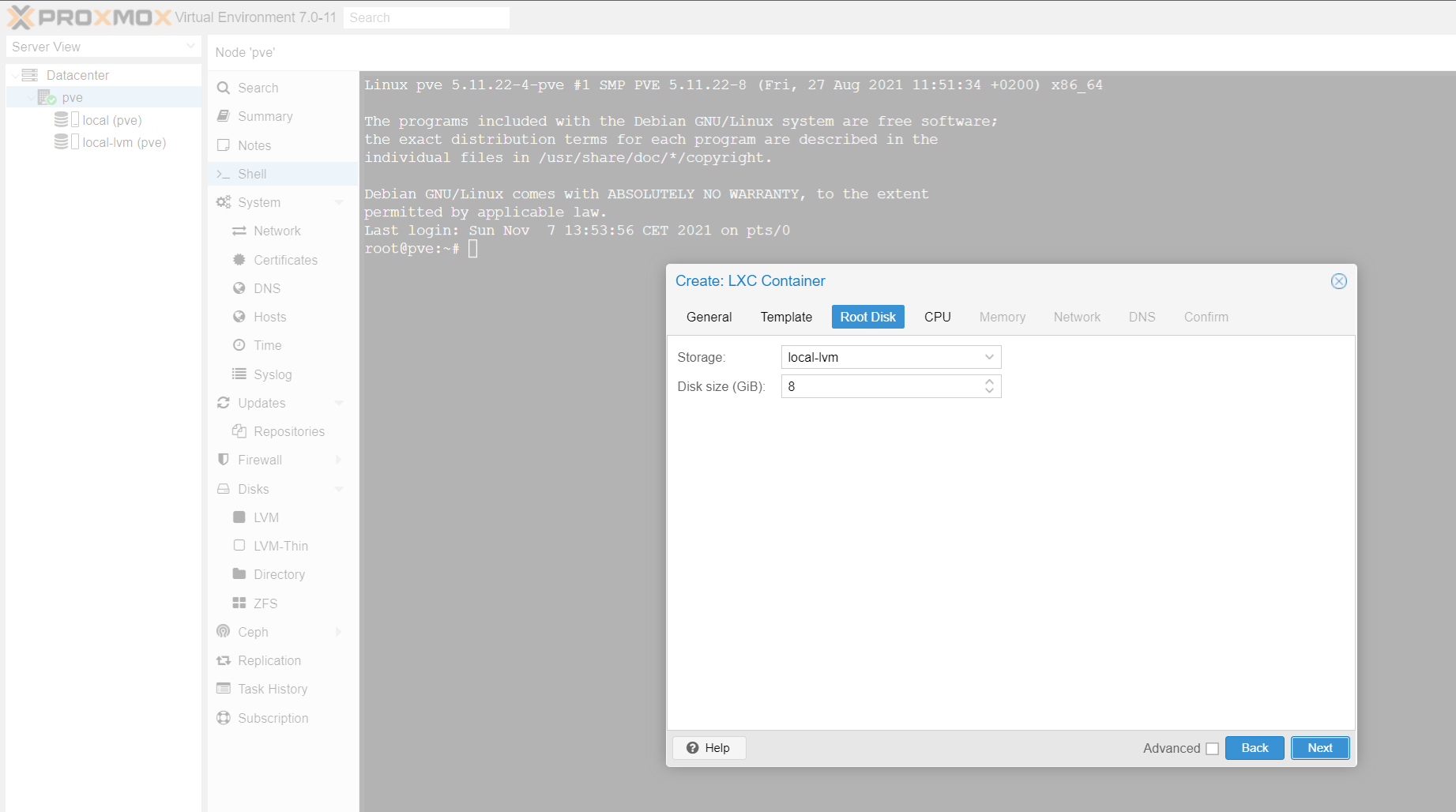

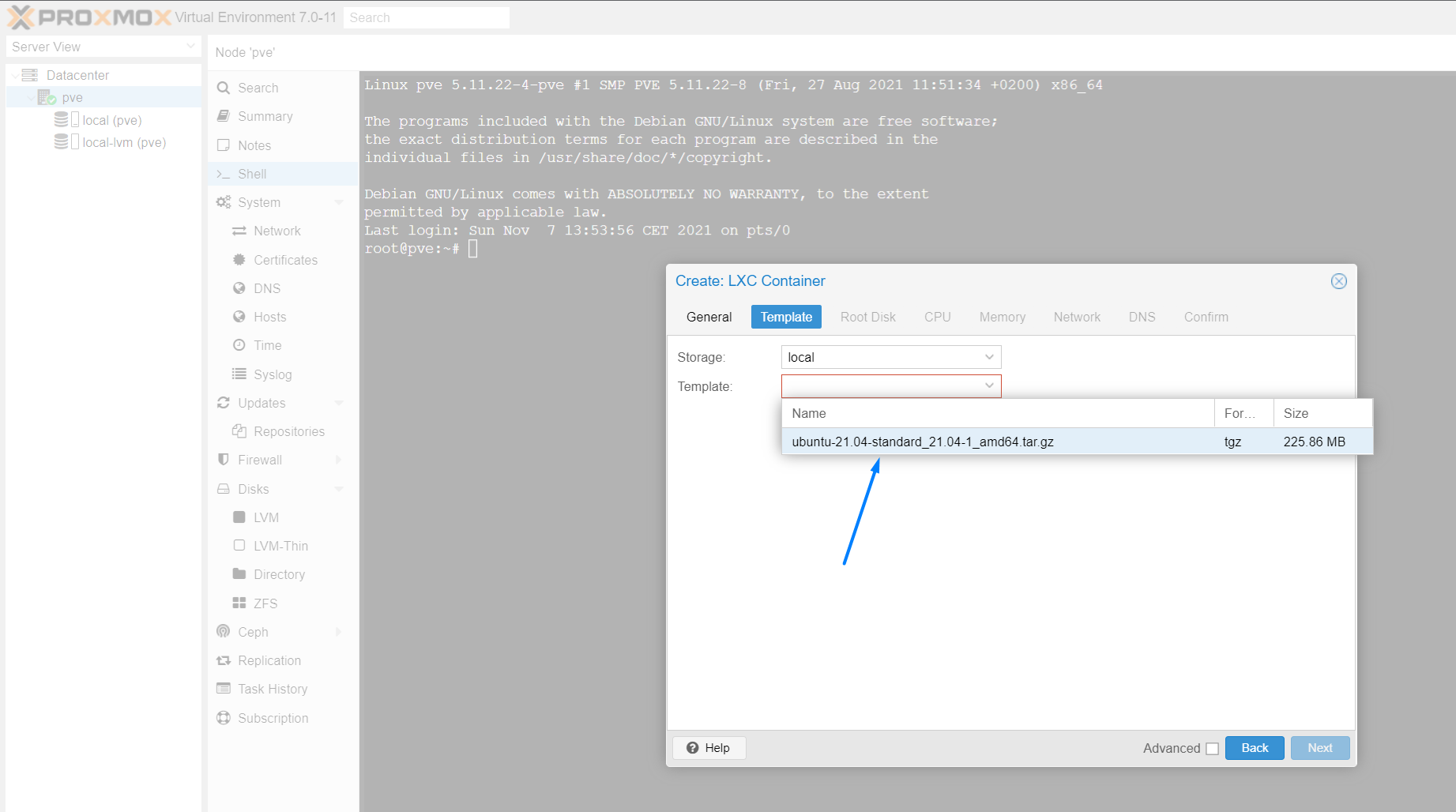

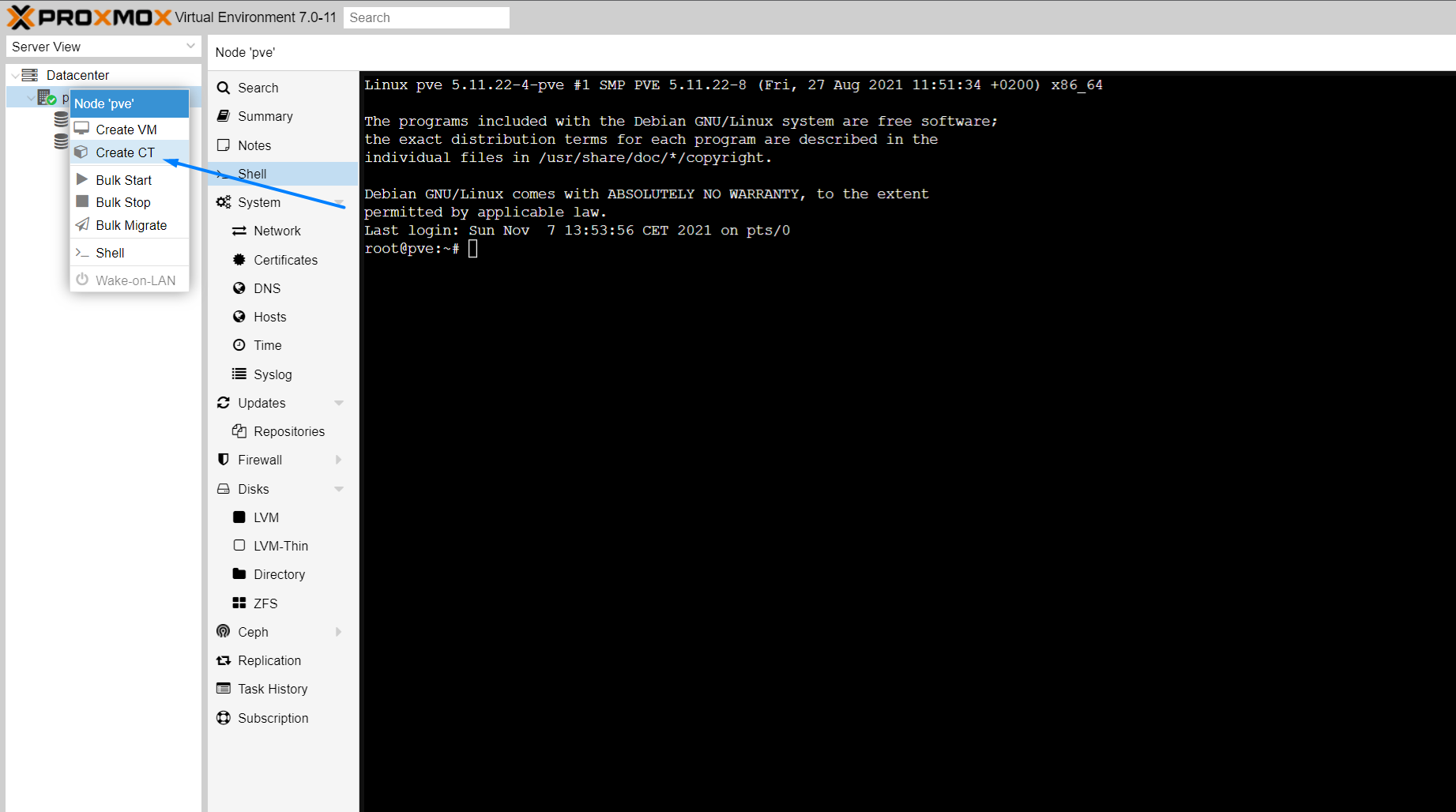

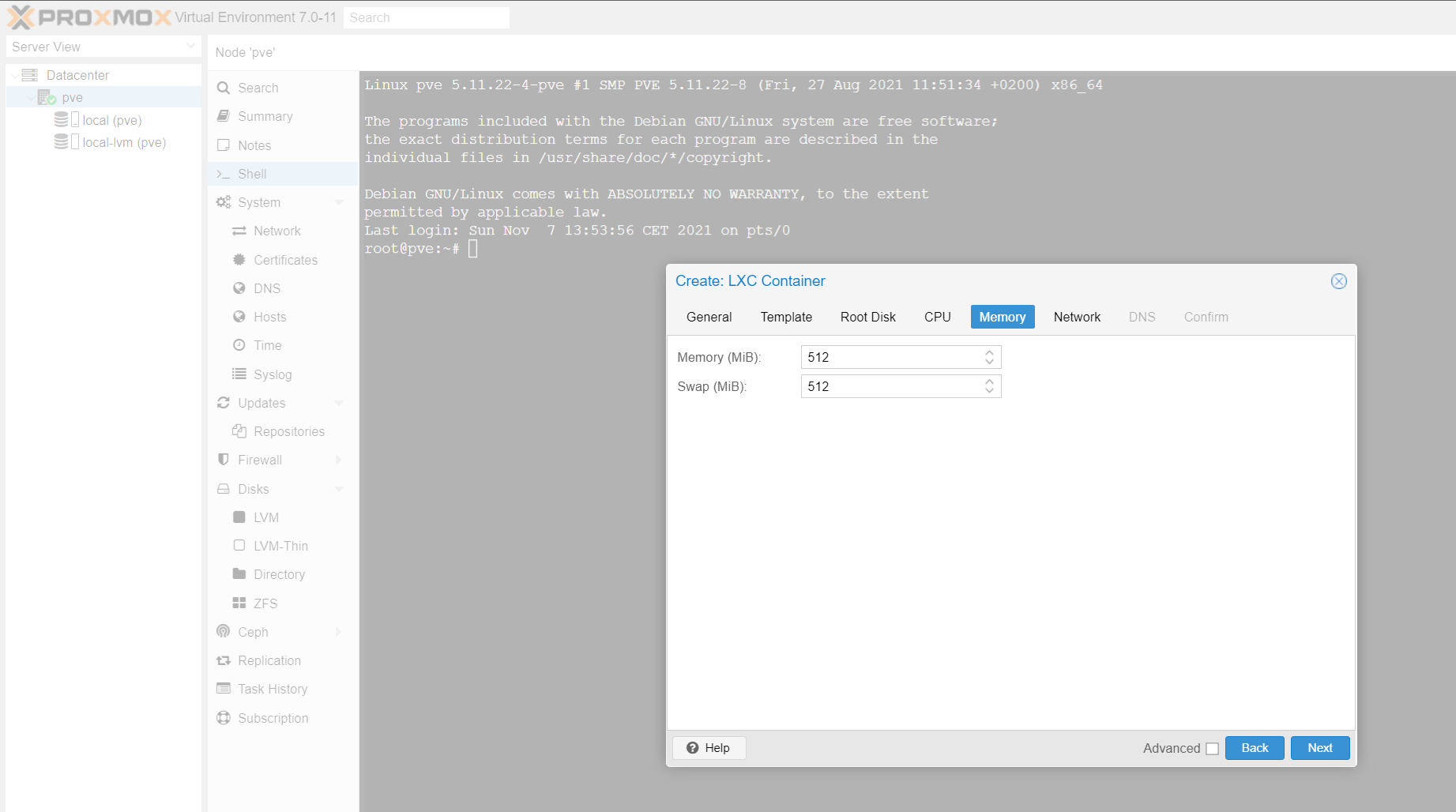

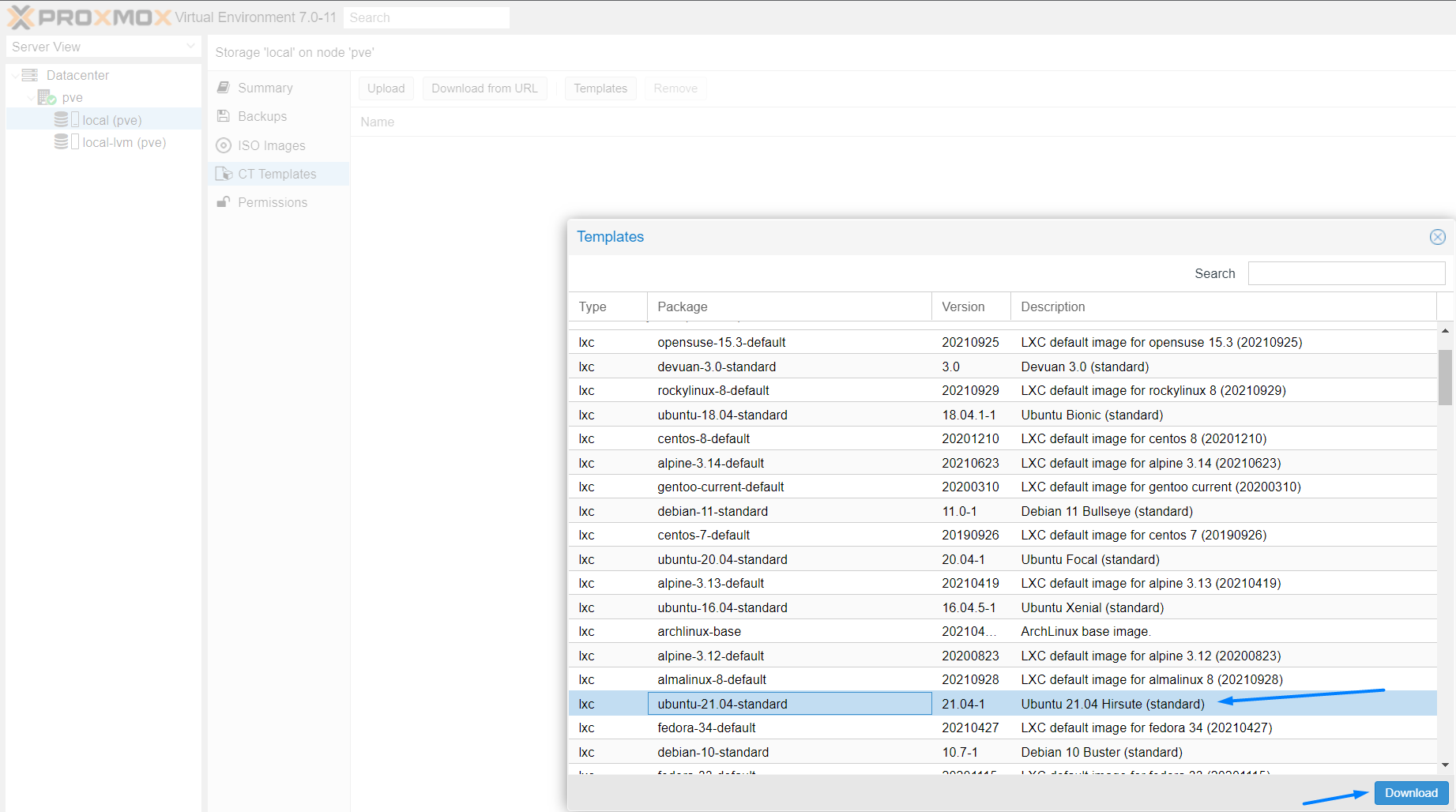

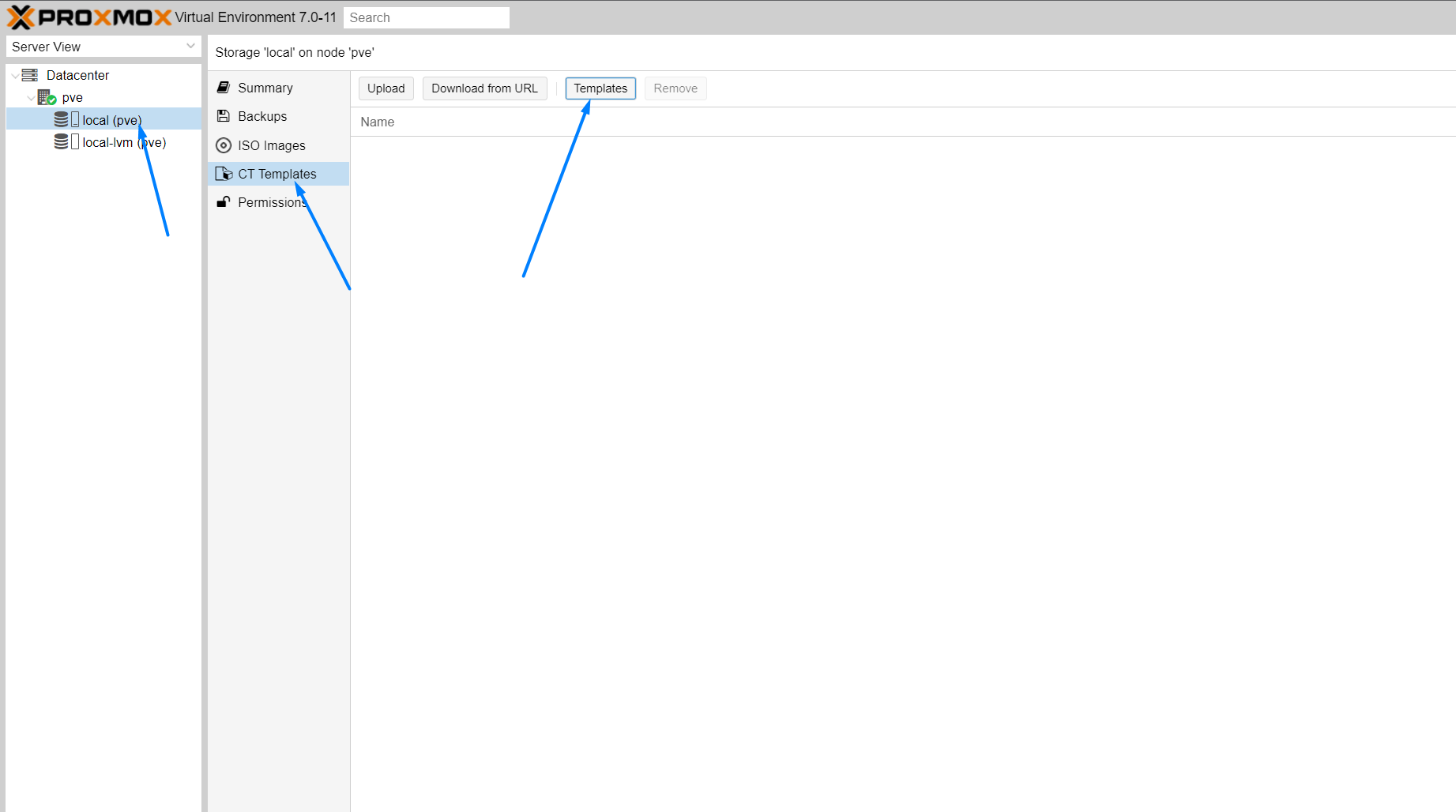

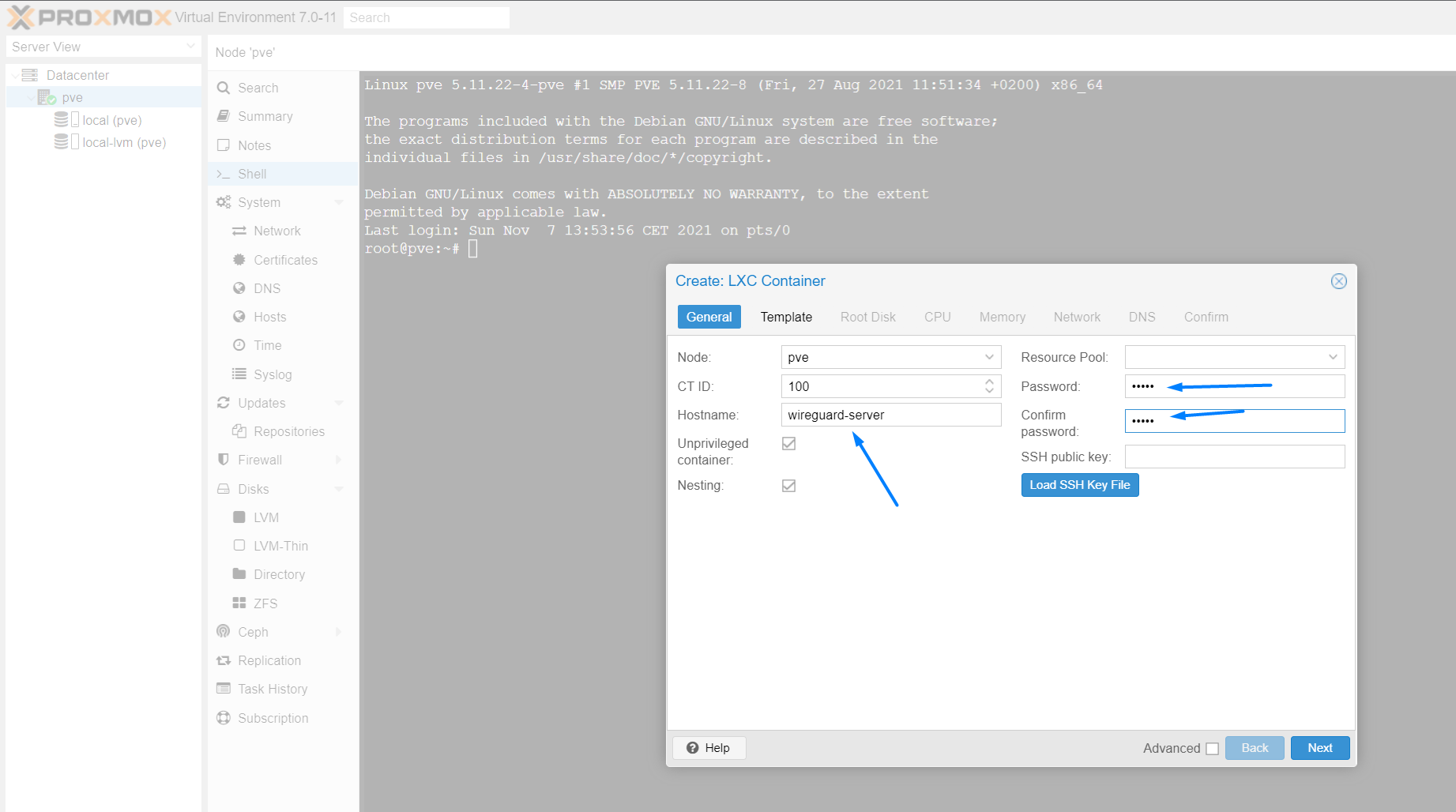

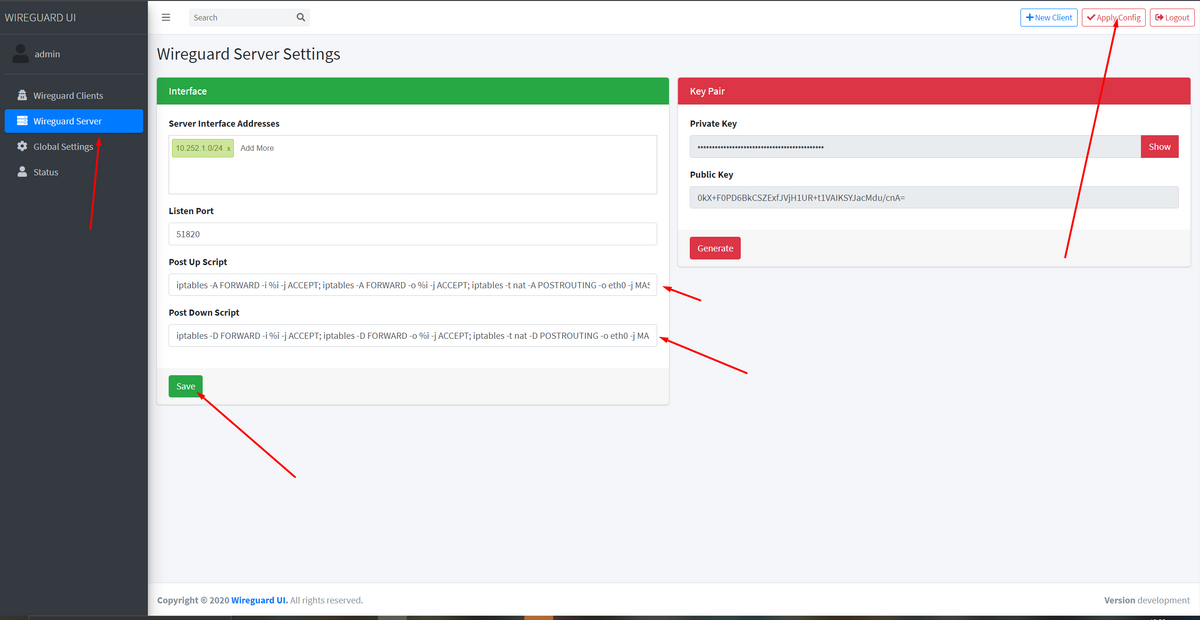

Installationszeit ca. 15 Minuten je nach Internetverbindung Stand V1.2.2 18.01.2022 Github Link https://github.com/KleSecGmbH/ioBroker/tree/main/wireguard Voraussetzungen:

- Proxmox als Grundgerüst mit Kernel Version min.: 5.11 Ältere Version?

- Einen Dual-Stack Internetanschluss (also kein DS-Lite, hierzu kommt bei Bedarf eine gesonderte Anleitung)

- Portfreigabe im Router (Protokoll: UDP, Port: 51820 , auf die IP Adresse des neuen Linux Containers)

!!! Keine Portfreigabe auf den im späteren Verlauf erstellten Port 5000 setzen !!! - Falls keine feste IP vorhanden ist benötigt ihr einen Hostnamen. Das kann z.b. MyFritz sein oder DynDns, Hauptsache ein Dienst mit dem ihr auf eure aktuelle IP verweisen könnt.

Anleitung:

Sollten sich doch Fehler eingeschlichen haben, bitte melden. Getestet wurde auf Proxmox V7.0-11.

Bei Bedarf kann ich diese Anleitung gerne für RasPi und Konsorten ebenfalls erstellen.LG

CrunkFXHi,

ich habe es schon 1.000 mal nach dieser und anderer Anleitungen versucht.

Es steht immer da das es sucessfully installed wurde ist jedoch nie über die 192.168.178.150:5000 (in meinem Falle) erreichbar. -

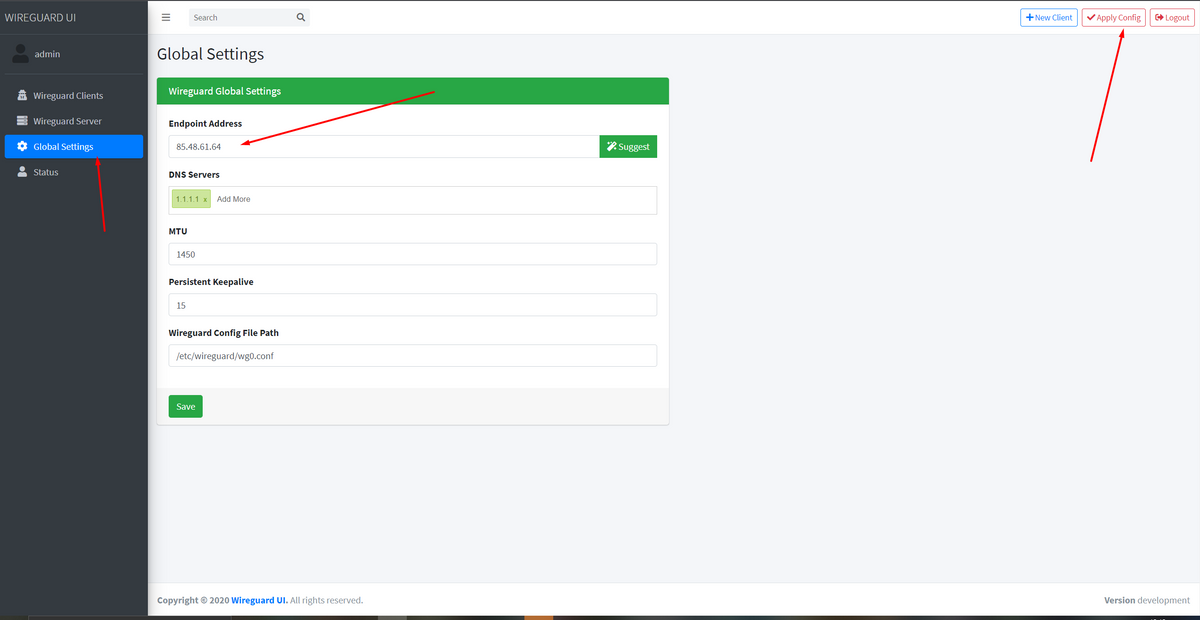

@newbroker Kannst du den Installer nochmal ausführen und auf aktualisieren klicken.

Falls das nichts bringt, mach bitte folgendes:

nano /opt/wireguard-ui/db/server/global_settings.jsonIn die neue Datei :

{ "endpoint_address": "1.1.1.1", "dns_servers": [ "1.1.1.1" ], "mtu": "1450", "persistent_keepalive": "15", "config_file_path": "/etc/wireguard/wg0.conf", "updated_at": "2022-01-26T10:15:06.517454916Z" }einfügen und danach

cd /opt/wireguard-ui ./wireguard-ui@crunkfx said in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

@newbroker Kannst du den Installer nochmal ausführen und auf aktualisieren klicken.

Falls das nichts bringt, mach bitte folgendes:

nano /opt/wireguard-ui/db/server/global_settings.jsonIn die neue Datei :

{ "endpoint_address": "1.1.1.1", "dns_servers": [ "1.1.1.1" ], "mtu": "1450", "persistent_keepalive": "15", "config_file_path": "/etc/wireguard/wg0.conf", "updated_at": "2022-01-26T10:15:06.517454916Z" }einfügen und danach

cd /opt/wireguard-ui ./wireguard-uiOkay... schien bei mir auch daran zu liegen

-

@crunkfx said in [Anleitung] WireGuard mit WireGuard-UI auf Proxmox:

@newbroker Kannst du den Installer nochmal ausführen und auf aktualisieren klicken.

Falls das nichts bringt, mach bitte folgendes:

nano /opt/wireguard-ui/db/server/global_settings.jsonIn die neue Datei :

{ "endpoint_address": "1.1.1.1", "dns_servers": [ "1.1.1.1" ], "mtu": "1450", "persistent_keepalive": "15", "config_file_path": "/etc/wireguard/wg0.conf", "updated_at": "2022-01-26T10:15:06.517454916Z" }einfügen und danach

cd /opt/wireguard-ui ./wireguard-uiOkay... schien bei mir auch daran zu liegen

Okay... schien bei mir auch daran zu liegen

Nachdem ich diese Datei also per Hand beschrieben habe und den Container neu gestartet habe lief/ leuft es auch... die UI ist auch erreichbar und steuerbar.

Nur habe ich keinen Traffic durch die VPN. Heißt ich kann mein Home Netz nichts erreichen und auch google (zum Beispiel) nicht.

-

Okay... schien bei mir auch daran zu liegen

Nachdem ich diese Datei also per Hand beschrieben habe und den Container neu gestartet habe lief/ leuft es auch... die UI ist auch erreichbar und steuerbar.

Nur habe ich keinen Traffic durch die VPN. Heißt ich kann mein Home Netz nichts erreichen und auch google (zum Beispiel) nicht.