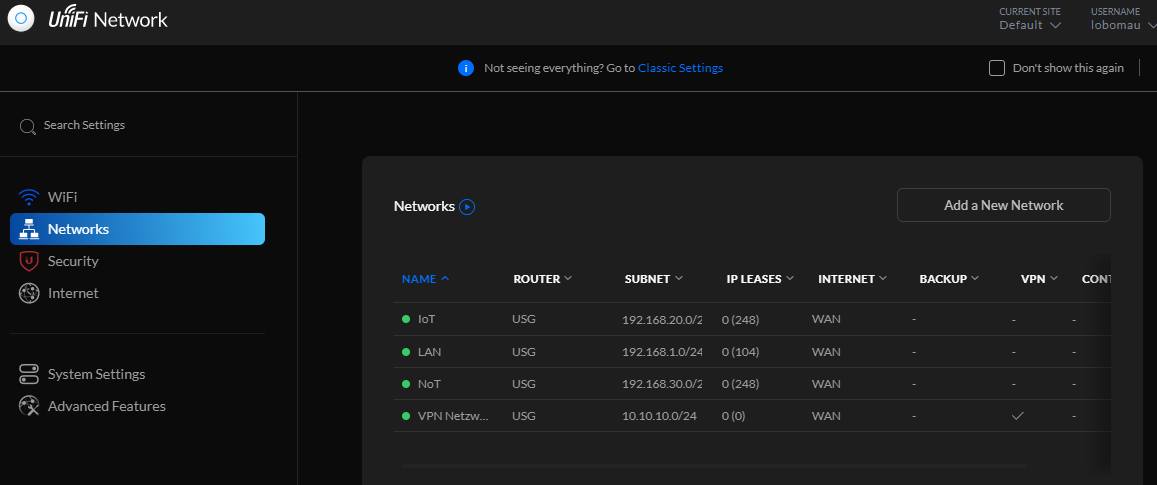

NEWS

Multicast / SMA-EM / USG / Netztrennung

-

@lobomau Danke für die Screenshots. Ich sehe nicht, was das Problem sein könnte. Hast du schon mal versucht, einen PC an einen Port mit VLAN zu stecken? Bekommt der eine IP? Und wie sieht es mit dem IoT WLAN aus, bekommt ein PC/Laptop/Handy eine IP Adresse?

Hast du etwa noch irgendwelche Firewall Rules eingerichtet?

-

@lobomau Danke für die Screenshots. Ich sehe nicht, was das Problem sein könnte. Hast du schon mal versucht, einen PC an einen Port mit VLAN zu stecken? Bekommt der eine IP? Und wie sieht es mit dem IoT WLAN aus, bekommt ein PC/Laptop/Handy eine IP Adresse?

Hast du etwa noch irgendwelche Firewall Rules eingerichtet?

Firewall Rules habe ich keine eigenen. Habe ich mal mit rumprobiert, aber erstmal gelassen, um es erstmal ans Laufen zu bekommen.

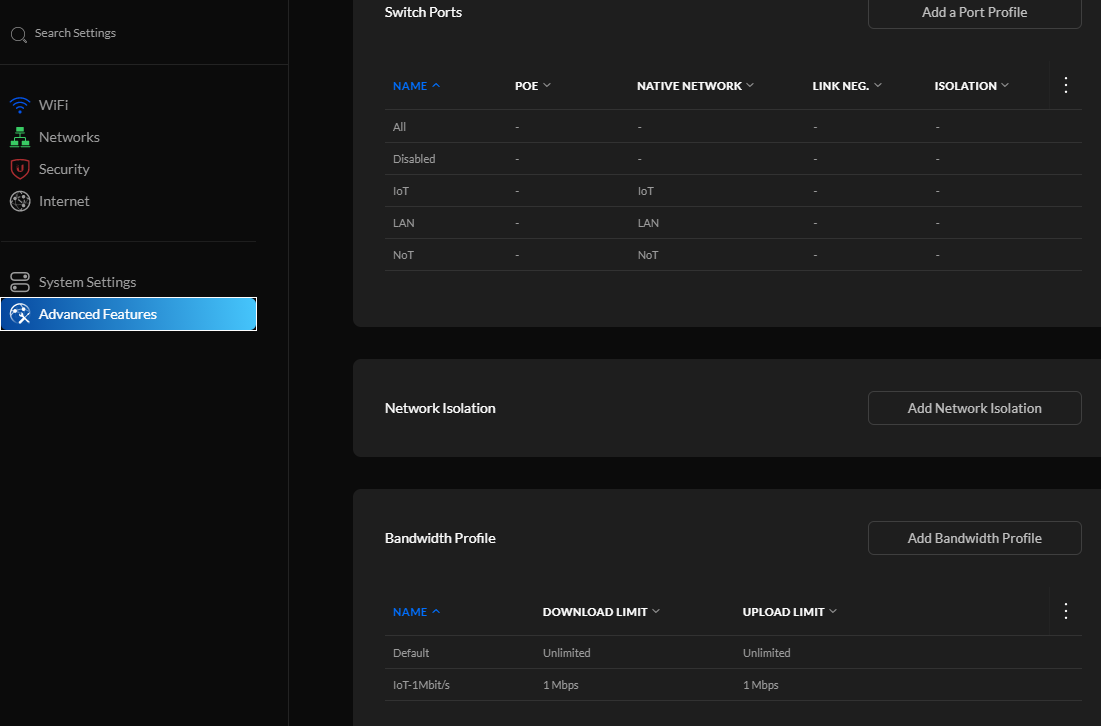

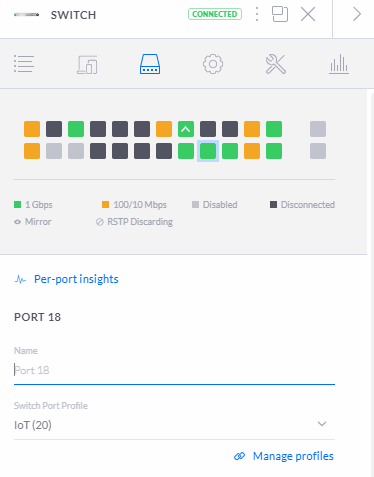

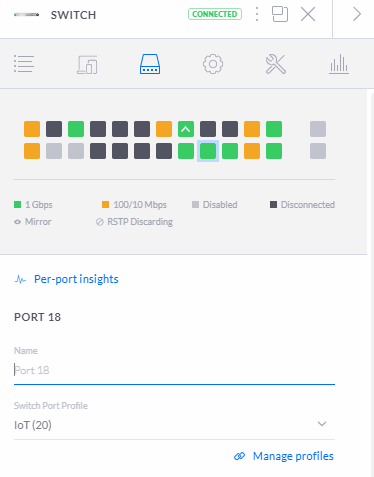

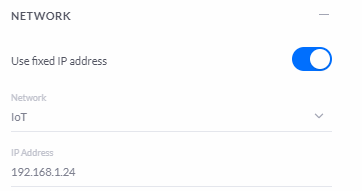

@unclesam ich habe das Erste mal ausprobiert. Ich habe beim switch einen freien Port genommen und dem das Netz IoT zugewiesen mit VLAN 20:

Hier habe ich eine synology DS215j angeschlossen und neugestartet.

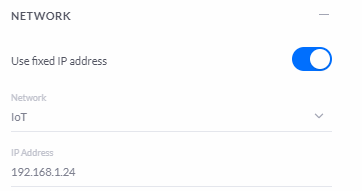

Die bekommt auch keine IP:

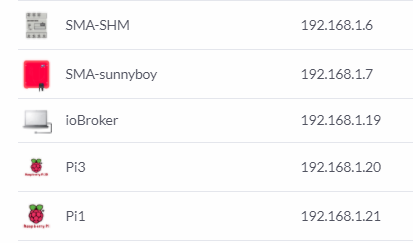

Aber die DS215 war vorher bereits im 192.168.1.0/24 mit fester IP.:

Ich hab den Haken raus genommen. Aber passiert nichts.

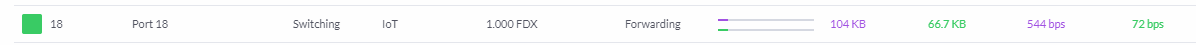

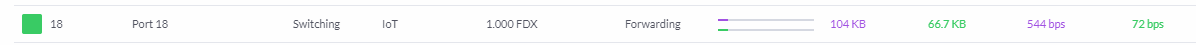

Datenfluss findet wohl statt:

-

Firewall Rules habe ich keine eigenen. Habe ich mal mit rumprobiert, aber erstmal gelassen, um es erstmal ans Laufen zu bekommen.

@unclesam ich habe das Erste mal ausprobiert. Ich habe beim switch einen freien Port genommen und dem das Netz IoT zugewiesen mit VLAN 20:

Hier habe ich eine synology DS215j angeschlossen und neugestartet.

Die bekommt auch keine IP:

Aber die DS215 war vorher bereits im 192.168.1.0/24 mit fester IP.:

Ich hab den Haken raus genommen. Aber passiert nichts.

Datenfluss findet wohl statt:

-

@lobomau OK DHCP geht nicht. Ganz komisch! Hast du noch andere Switches als Unifi im Einsatz? Wie sieht die physikalische Verkabelung von Router über USG zu deinem Switch aus? An welchem Port hängt was genau?

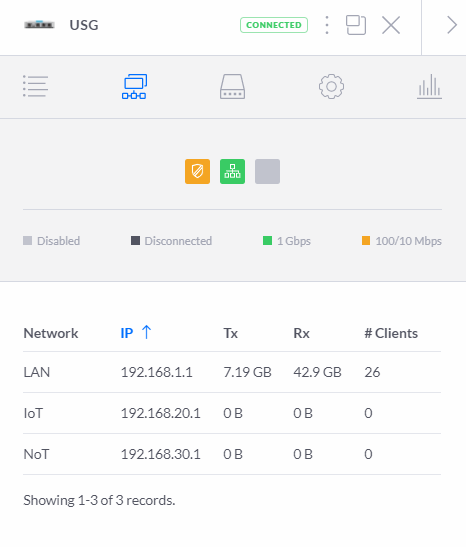

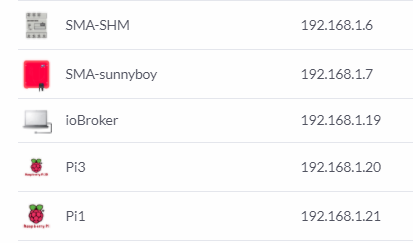

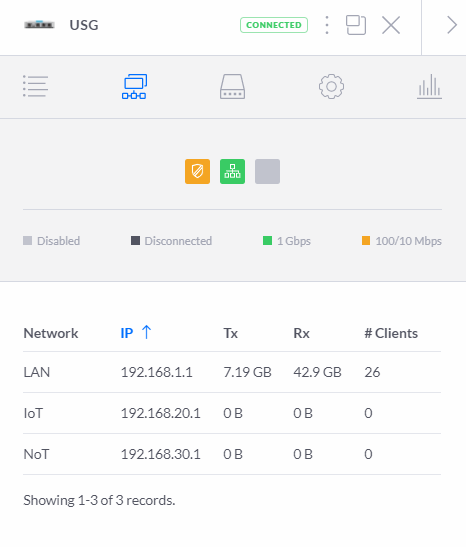

@unclesam generel geht DHCP, aber nur im LAN Netz mit 192.168.1.0./24:

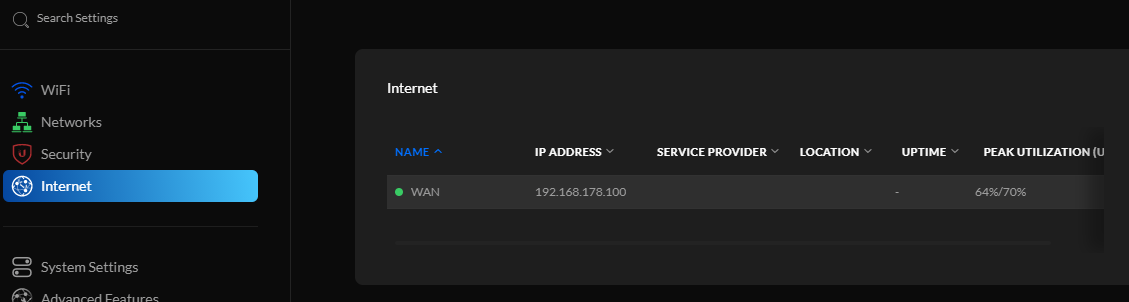

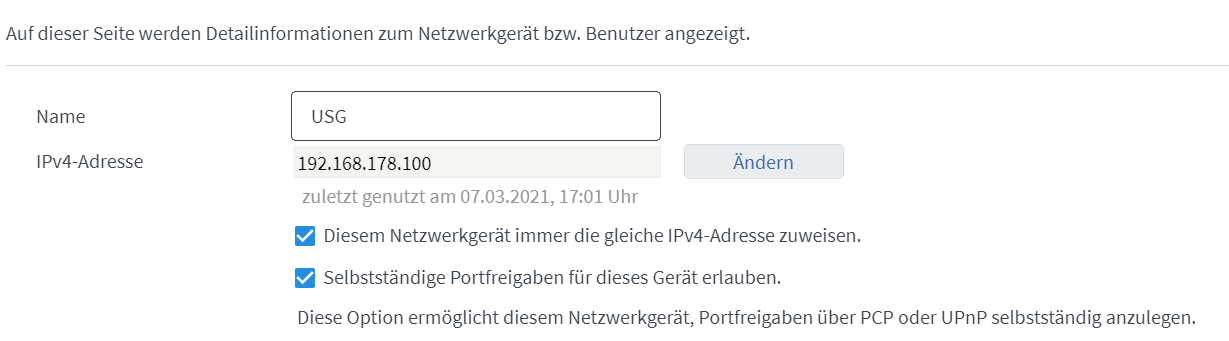

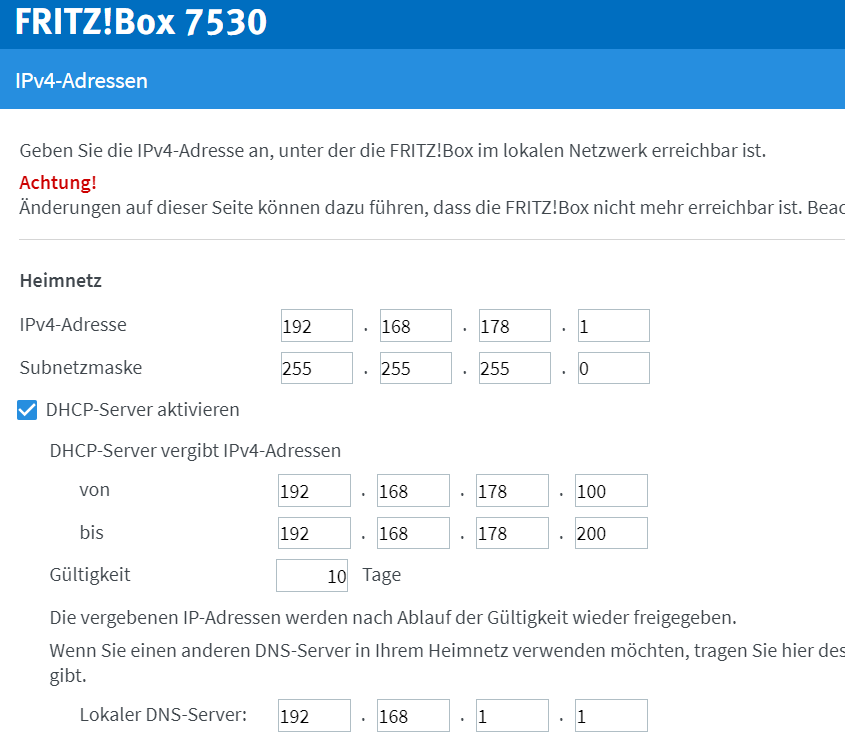

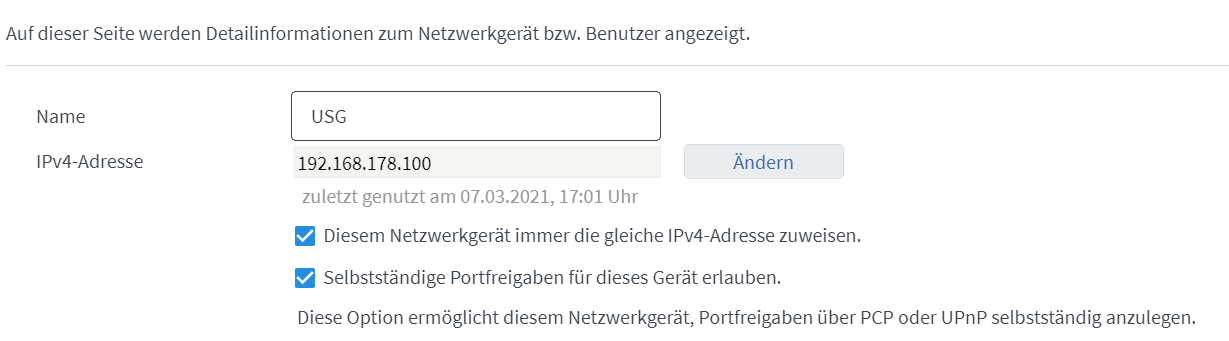

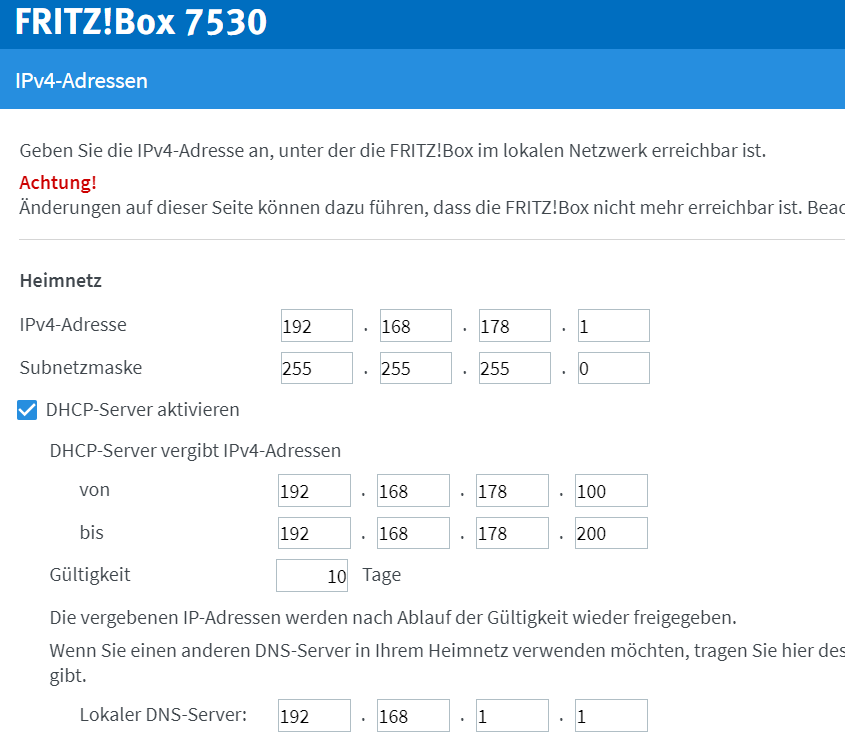

Router ist eine Fritzbox 7530, die ich über 192.168.178.1 erreiche. Im Netzwerk der Fritzbox erscheint die Unifi USG unter 192.168.178.100 als exposed host:

Die Fritzbox macht selbst auch DHCP. Kann das einen Einfluss haben auf das Netz dahinter? (Edit: ohne geht gar nicht mehr. Grad ausprobiert)

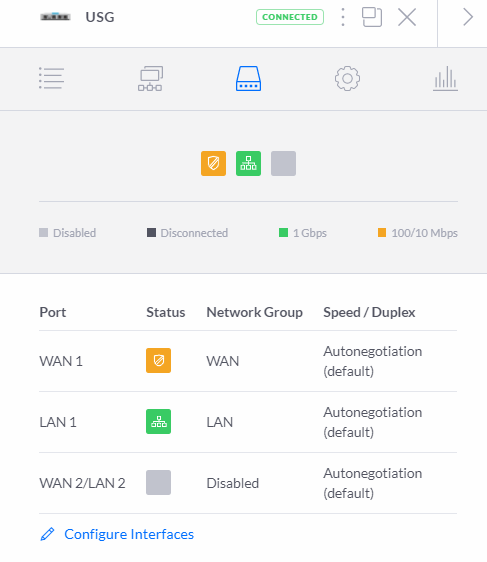

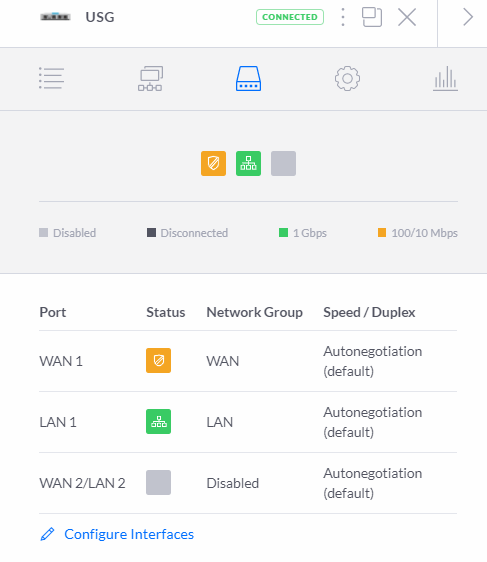

Von der Fritzbox geht ein LAN-Kabel bei der USG rein über den WAN Aschluss. Und vom LAN-Anschluss der USG geht es weiter zu meinem Unifi 24 Switch:

-

@unclesam generel geht DHCP, aber nur im LAN Netz mit 192.168.1.0./24:

Router ist eine Fritzbox 7530, die ich über 192.168.178.1 erreiche. Im Netzwerk der Fritzbox erscheint die Unifi USG unter 192.168.178.100 als exposed host:

Die Fritzbox macht selbst auch DHCP. Kann das einen Einfluss haben auf das Netz dahinter? (Edit: ohne geht gar nicht mehr. Grad ausprobiert)

Von der Fritzbox geht ein LAN-Kabel bei der USG rein über den WAN Aschluss. Und vom LAN-Anschluss der USG geht es weiter zu meinem Unifi 24 Switch:

@lobomau sagte in Multicast / SMA-EM / USG / Netztrennung:

generel geht DHCP, aber nur im LAN Netz mit 192.168.1.0./24:

Ja, sorry, da war ich nicht präzise genug.

Das ist wirklich schräg, es scheint als würde der DHCP auf dem VLAN (obschon er eingeschaltet ist) nicht funktionieren.

Da bin ich nun wirklich am Ende. Vielleicht versuchst du es mal in einem Unifi Forum. Vielleicht ist es ein Bug oder andere haben das auch schon erlebt.

-

@lobomau sagte in Multicast / SMA-EM / USG / Netztrennung:

generel geht DHCP, aber nur im LAN Netz mit 192.168.1.0./24:

Ja, sorry, da war ich nicht präzise genug.

Das ist wirklich schräg, es scheint als würde der DHCP auf dem VLAN (obschon er eingeschaltet ist) nicht funktionieren.

Da bin ich nun wirklich am Ende. Vielleicht versuchst du es mal in einem Unifi Forum. Vielleicht ist es ein Bug oder andere haben das auch schon erlebt.

-

@unclesam ja, ich bin grad am Schauen beim unifi Forum.

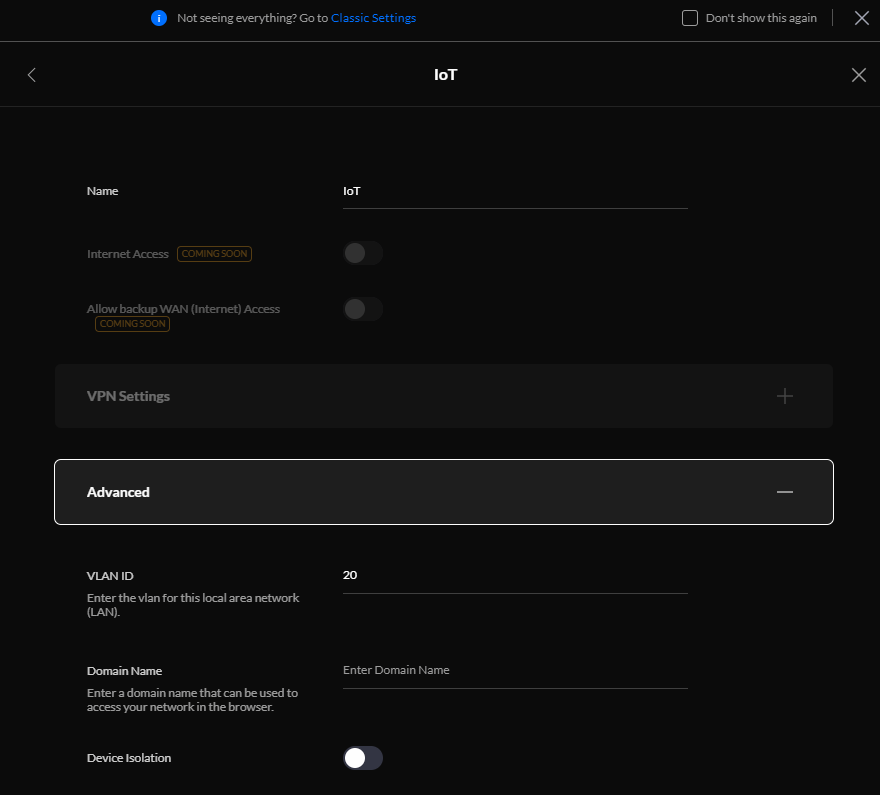

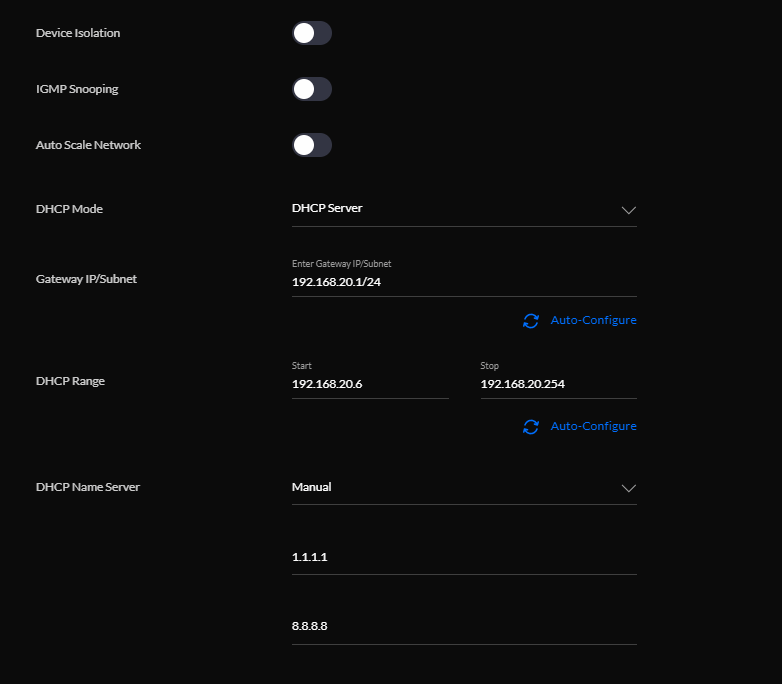

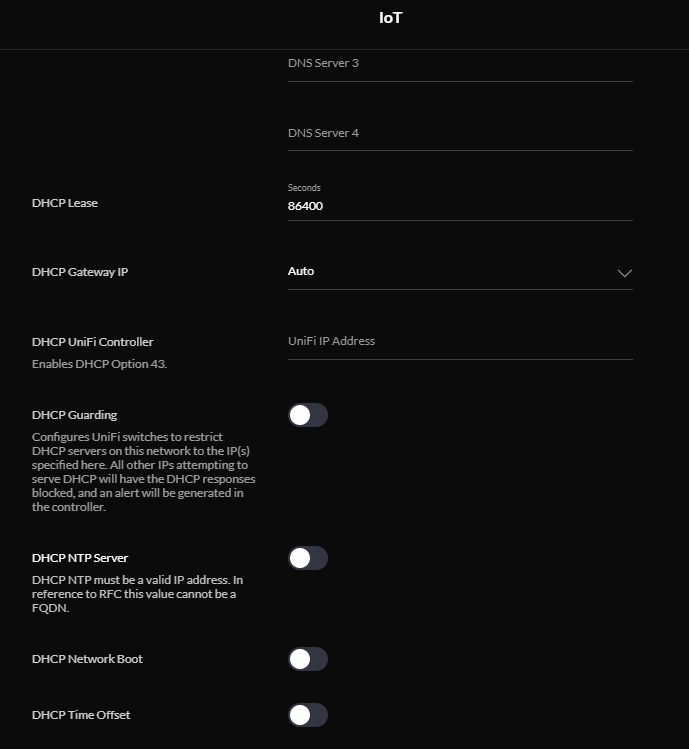

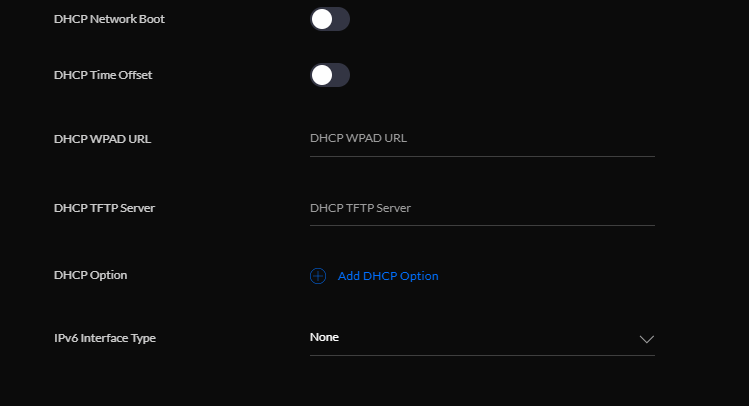

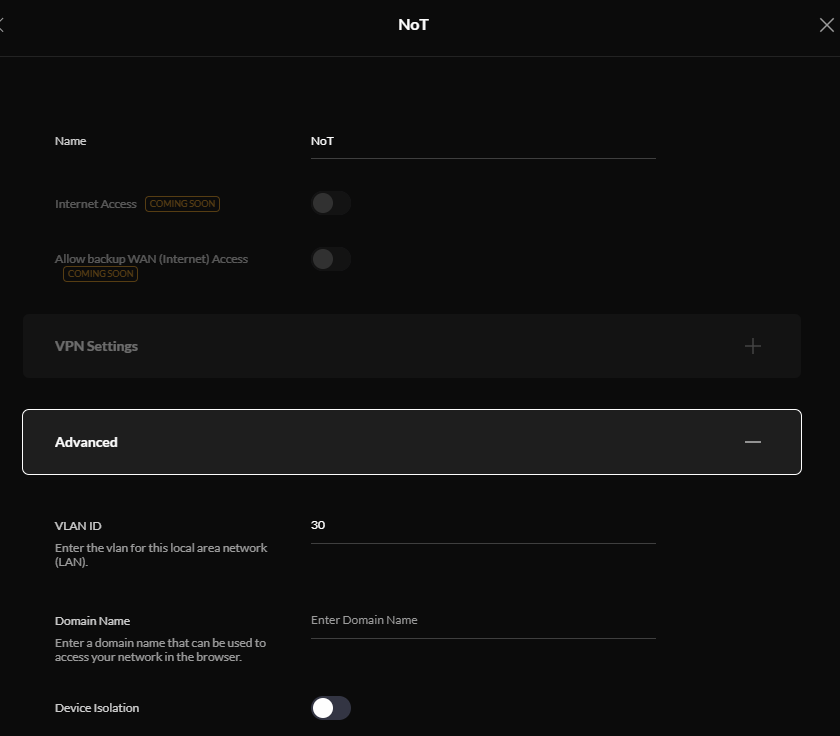

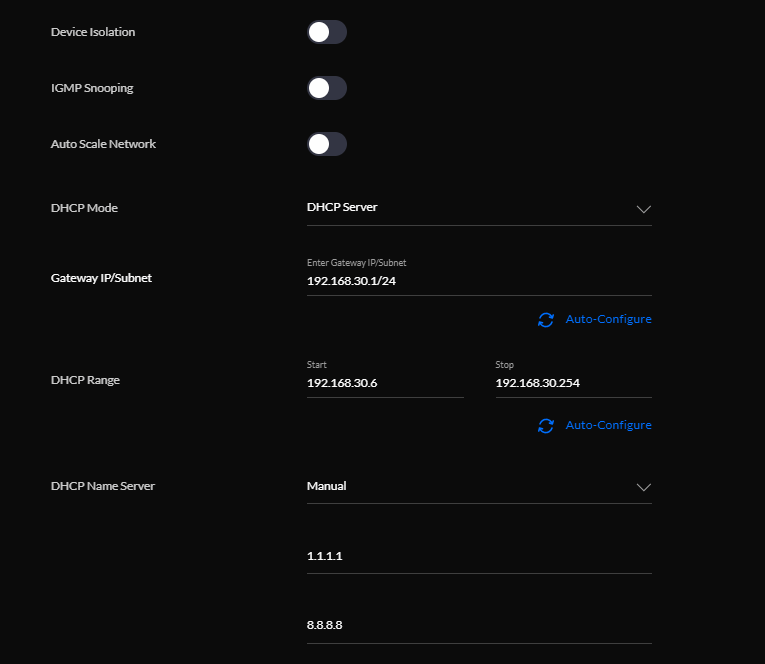

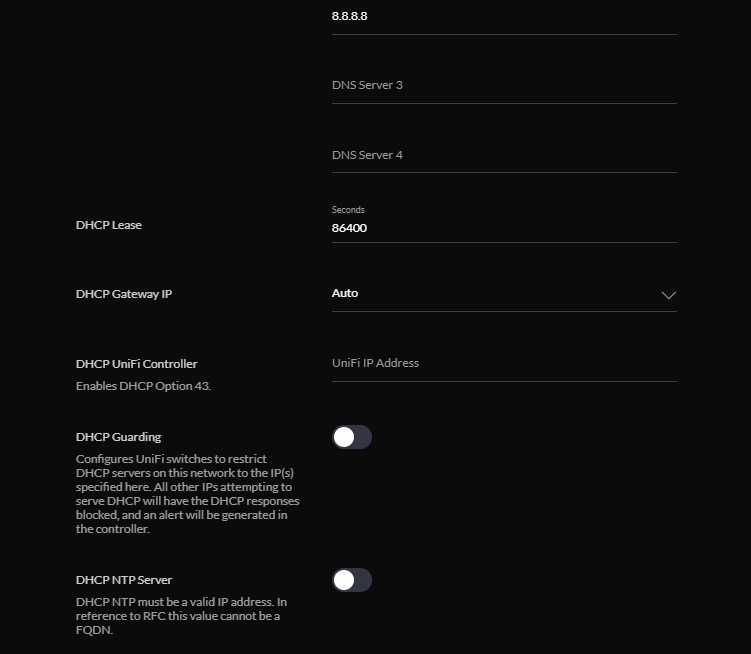

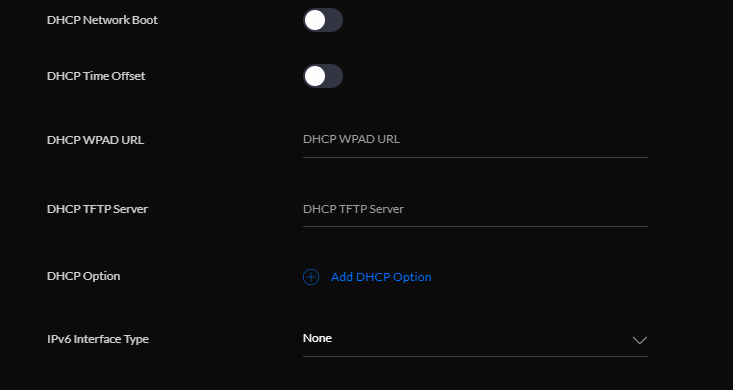

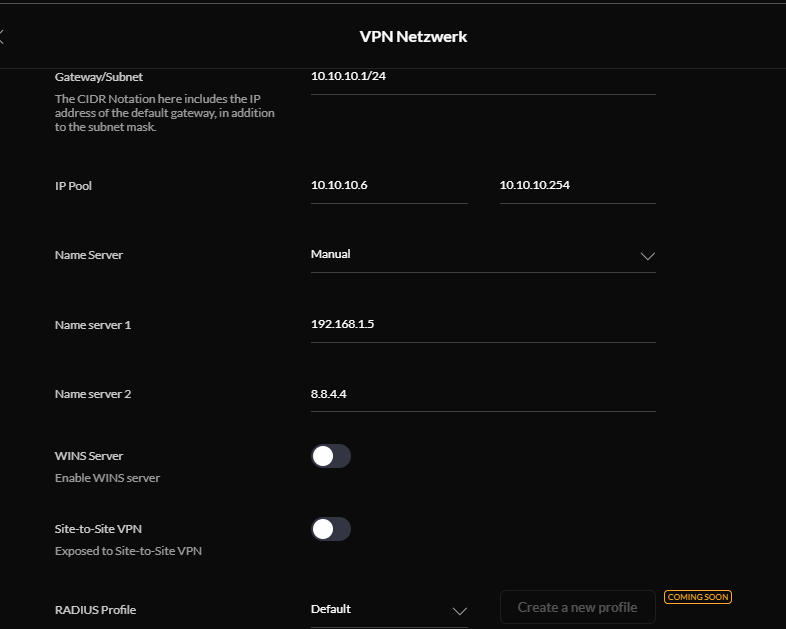

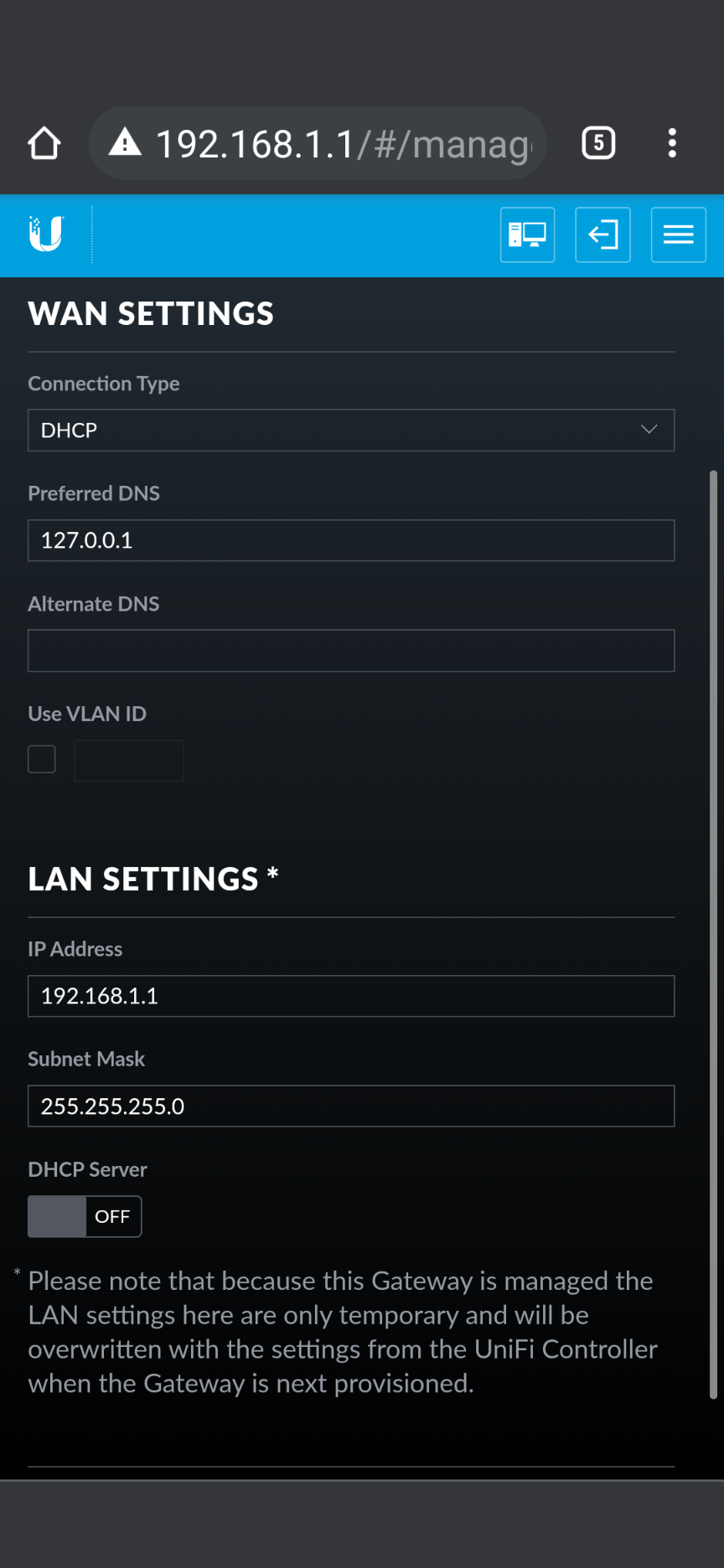

Was ich eben noch gemacht habe, geschaut unter den Einstellungen direkt beim USG. Passt das soweit?

-

@lobomau Also den DNS auf 127.0.0.1 zu setzen ist waghalsig - aber es scheint zu gehen. Und die LAN-Einstellungen werden ja (wie es steht) eh vom Controller überschrieben.

-

@unclesam was meinst du mit waghalsig? Vielleicht führt das ja zu Problemen? Wobei das habe ich nicht eingestellt und scheint normal? Localhost müsste doch in meinem Fall 192.168.1.1 entsprechen, oder? Ist doch die USG mit gemeint?

-

@lobomau Ja, mich hat nur verwirrt, dass der USG auf sich selbst zeigt zur Namensauflösung, aber das wird schon stimmen.

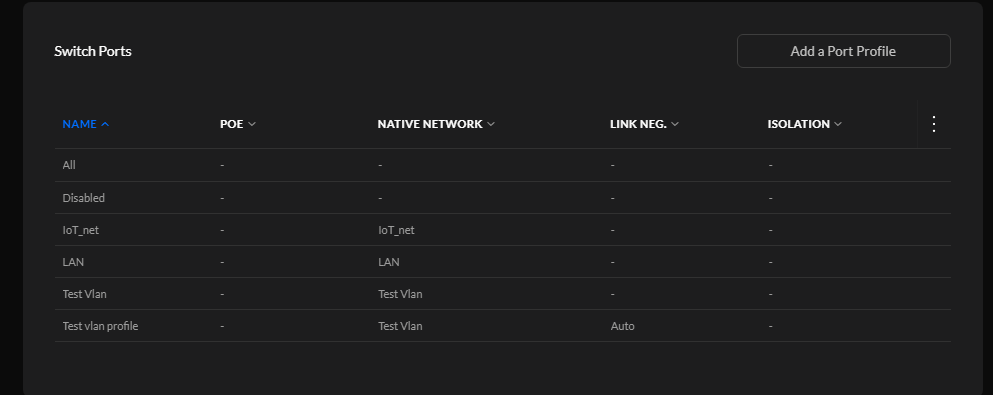

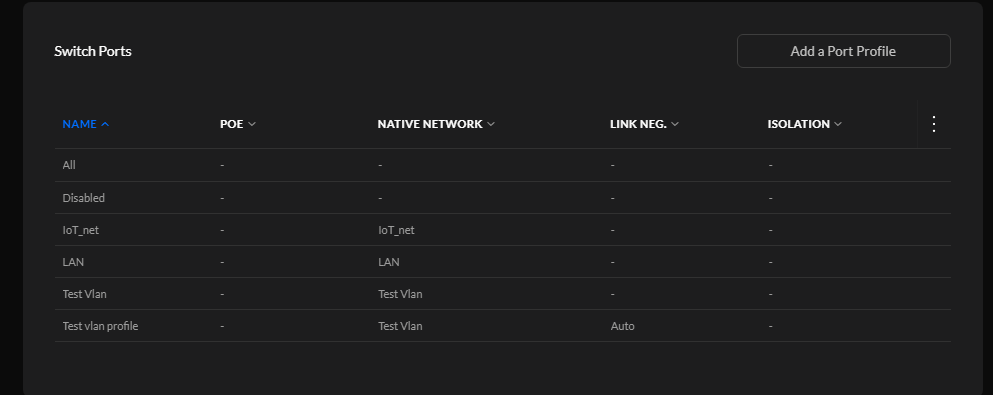

@unclesam bin jetzt einen Schritt weiter. Ich glaube den Rest bekomme ich hin.

Ich habe mir ein Profil "test vlan profile" erstellt. Und wenn ich einen Port am switch damit tagge kommt auch die entsprechende IP aus dem IP range :-)

Geholfen hat mir das Video:

https://www.youtube.com/watch?v=uCO5ZTCy6zA -

@unclesam bin jetzt einen Schritt weiter. Ich glaube den Rest bekomme ich hin.

Ich habe mir ein Profil "test vlan profile" erstellt. Und wenn ich einen Port am switch damit tagge kommt auch die entsprechende IP aus dem IP range :-)

Geholfen hat mir das Video:

https://www.youtube.com/watch?v=uCO5ZTCy6zA -

@lobomau Interessant. Was ist denn nun der Unterschied zwischen diesem Profil und den anderen? (Sorry, habe gerade keine Zeit 20 Minuten Youtube zu schauen)

-

@unclesam da bringen die 20min Youtube auch keine Erkenntnis. Hab das nur bei anderen Videos auch mal so gesehen. Ich muss mich mal mit Thematik auseinandersetzen. Trunked, tagged und Co hab ich noch nicht ganz verstanden.

Für Multicast über alle Netzwerke habe ich unter Dienste den MDNS aktiviert. Alle Netzwerke, die irgendwie übergreifend sein müssen, z.B. zum Drucken, pihole, Mediaserver, etc., sind als Unternehmen eingerichtet. Getrennt werden die dann durch Firewall-Regeln. Exposed Host habe ich nicht genutzt. Das Doppel-NAT stört nicht. Im Gegenteil sehe ich das als weitere Hürde, falls die Fritzbox oder das USG mal eine Sicherheitslücke haben sollten.

Dann die Firewall-Regeln hauptsächlich in LAN IN ergänzt. Also welches Netzwerk darf auf welches Netzwerk, oder auch nur Einzelgerät, zugreifen. Dann habe ich noch die IP-Adresse der Fritzbox selbst für die meisten Netzwerke gesperrt.

In LAN OUT ist nur die Regel für die Geräte mit Internetverbot ergänzt.

In WAN IN nur zusätzlich die eine Regel für die SIP-Telefonie. Dafür braucht es in der Fritzbox auch noch eine Route. Die Portweiterleitungen für das VPN sind auch in der Fritzbox einzutragen.

Trunk ist der Kofferraum, wo alles drin ist. Also Management LAN ohne TAG, alle anderen Netzwerke getaggt. Da nicht alle Geräte mit getaggten VLANs klar kommen, werden diese an den Ports wieder "enttaggt". Für die Endgeräte ist das dann wie ein "normales" Netzwerk. Die PVID setzt man dann, um den Daten vom Endgerät in den Trunk wieder ein TAG zu verpassen. Die ist also normal gleich der VLAN -ID. Bei Unifi nicht nötig, bei den von mir auch eingesetzten managebaren Zyxel-Switchen schon.

Proxmox kann mit den Tags umgehen. Das heißt, der NUC hängt an einem Trunk-Port. Proxmox selbst läuft dann im Management LAN, die virtuellen Maschinen dann auf den VLANs, die man bei den Netzwerkkarten konfiguriert.

-

Für Multicast über alle Netzwerke habe ich unter Dienste den MDNS aktiviert. Alle Netzwerke, die irgendwie übergreifend sein müssen, z.B. zum Drucken, pihole, Mediaserver, etc., sind als Unternehmen eingerichtet. Getrennt werden die dann durch Firewall-Regeln. Exposed Host habe ich nicht genutzt. Das Doppel-NAT stört nicht. Im Gegenteil sehe ich das als weitere Hürde, falls die Fritzbox oder das USG mal eine Sicherheitslücke haben sollten.

Dann die Firewall-Regeln hauptsächlich in LAN IN ergänzt. Also welches Netzwerk darf auf welches Netzwerk, oder auch nur Einzelgerät, zugreifen. Dann habe ich noch die IP-Adresse der Fritzbox selbst für die meisten Netzwerke gesperrt.

In LAN OUT ist nur die Regel für die Geräte mit Internetverbot ergänzt.

In WAN IN nur zusätzlich die eine Regel für die SIP-Telefonie. Dafür braucht es in der Fritzbox auch noch eine Route. Die Portweiterleitungen für das VPN sind auch in der Fritzbox einzutragen.

Trunk ist der Kofferraum, wo alles drin ist. Also Management LAN ohne TAG, alle anderen Netzwerke getaggt. Da nicht alle Geräte mit getaggten VLANs klar kommen, werden diese an den Ports wieder "enttaggt". Für die Endgeräte ist das dann wie ein "normales" Netzwerk. Die PVID setzt man dann, um den Daten vom Endgerät in den Trunk wieder ein TAG zu verpassen. Die ist also normal gleich der VLAN -ID. Bei Unifi nicht nötig, bei den von mir auch eingesetzten managebaren Zyxel-Switchen schon.

Proxmox kann mit den Tags umgehen. Das heißt, der NUC hängt an einem Trunk-Port. Proxmox selbst läuft dann im Management LAN, die virtuellen Maschinen dann auf den VLANs, die man bei den Netzwerkkarten konfiguriert.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden