NEWS

Umfrage zum Thema VLAN im Heimnetz

-

Ich habe gerade am Wochenende eine separate Fritz!Box 4050 installiert - ausschließlich als MeshMaster für das WLAN und meine 5 Repeater (2x 3000er und 3x 1200er). Zuvor hat die Fritz!Box am Kabelanschluss das gemacht. Zusätzliche noch eine Fritte am Glasfaseranschluss war das größte Problem den anderen beiden auszutreiben das diese nicht MeshMaster sind aber trotzdem einen Internetzugang bereitstellen sollen.

Weil die Fritz!Boxen nur 2 Netze können - das Hauptnetz und das Gastnetz - ist alles in einem großen Netzwerk mit 22er Maske (255.255.252.0)

Also keine VLANs, keine Trennung für die China-Cloud-Dinger.

Die Internetverbindung sperre ich für solche Geräte per Kindersicherung der Fritz!Box.

Ich habe einen eigenen DNS am laufen und fake so z.B. die Zeitserver für die Überwachungskameras,time.windows.comwird dann z.B. mit einer lokalen IP aufgelöst. Und einen separaten DHCP über den ich jedem Gerät auch abweichende Einstellungen zukommen lassen kann, z.B. anderes Gateway oder DNS Server.Das ganze aus 2 Gründen:

-

Klar, die Ubiquiti finde ich an sich auch ganz Cool (und war schon kurz vor dem Kauf). Ich mache das sogar beruflich Netzwerk und WLAN (meist Aruba/HPE), dann mit diversen Netzen und oft auch mit Domänenauthentifizierung. Umso mehr genieße ich das es zu Hause ohne Schnickschnack einfach funktioniert, das Roaming ist ein Traum. Vom Keller bis zum Dachboden schwankt der Empfangsbalken mal kurz nach unten und dann wieder hoch, alles ohne Unterbrechungen.

-

Bei einer Menge Geräten stößt VLAN bzw. unterschiedliche Adressbereiche an seine Grenzen. Die notwendige App, Software, der Adapter oder die Geräte untereinander finden sich nur im selben Netzwerk

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Ich habe - als VM - noch eine pfSense im Einsatz hinter der sich ein eigenes Netz befindet. Diese dient aber hauptsächlich zum Zertifikate anfordern und verteilen. Und eine VM wird durch diese Geschützt per Geo-Blocking (Zugriff nur aus Deutschland) weil die Fritz!Box das nicht kann.

Dank der extra FritzBox für das Mesh könnte ich das WLAN ggf. eine Ebene nach hinten schieben bzw. eine "richtige" Firewall zwischen Internet und meinen Netzwerk packen. Das wäre ggf. etwas was ich noch im Urlaub in Angriff nehmen würde. Dann könnte ich auch einen automatischen Failover zwischen den beiden Internetanschlüssen realisieren.

-

-

Ich habe gerade am Wochenende eine separate Fritz!Box 4050 installiert - ausschließlich als MeshMaster für das WLAN und meine 5 Repeater (2x 3000er und 3x 1200er). Zuvor hat die Fritz!Box am Kabelanschluss das gemacht. Zusätzliche noch eine Fritte am Glasfaseranschluss war das größte Problem den anderen beiden auszutreiben das diese nicht MeshMaster sind aber trotzdem einen Internetzugang bereitstellen sollen.

Weil die Fritz!Boxen nur 2 Netze können - das Hauptnetz und das Gastnetz - ist alles in einem großen Netzwerk mit 22er Maske (255.255.252.0)

Also keine VLANs, keine Trennung für die China-Cloud-Dinger.

Die Internetverbindung sperre ich für solche Geräte per Kindersicherung der Fritz!Box.

Ich habe einen eigenen DNS am laufen und fake so z.B. die Zeitserver für die Überwachungskameras,time.windows.comwird dann z.B. mit einer lokalen IP aufgelöst. Und einen separaten DHCP über den ich jedem Gerät auch abweichende Einstellungen zukommen lassen kann, z.B. anderes Gateway oder DNS Server.Das ganze aus 2 Gründen:

-

Klar, die Ubiquiti finde ich an sich auch ganz Cool (und war schon kurz vor dem Kauf). Ich mache das sogar beruflich Netzwerk und WLAN (meist Aruba/HPE), dann mit diversen Netzen und oft auch mit Domänenauthentifizierung. Umso mehr genieße ich das es zu Hause ohne Schnickschnack einfach funktioniert, das Roaming ist ein Traum. Vom Keller bis zum Dachboden schwankt der Empfangsbalken mal kurz nach unten und dann wieder hoch, alles ohne Unterbrechungen.

-

Bei einer Menge Geräten stößt VLAN bzw. unterschiedliche Adressbereiche an seine Grenzen. Die notwendige App, Software, der Adapter oder die Geräte untereinander finden sich nur im selben Netzwerk

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Ich habe - als VM - noch eine pfSense im Einsatz hinter der sich ein eigenes Netz befindet. Diese dient aber hauptsächlich zum Zertifikate anfordern und verteilen. Und eine VM wird durch diese Geschützt per Geo-Blocking (Zugriff nur aus Deutschland) weil die Fritz!Box das nicht kann.

Dank der extra FritzBox für das Mesh könnte ich das WLAN ggf. eine Ebene nach hinten schieben bzw. eine "richtige" Firewall zwischen Internet und meinen Netzwerk packen. Das wäre ggf. etwas was ich noch im Urlaub in Angriff nehmen würde. Dann könnte ich auch einen automatischen Failover zwischen den beiden Internetanschlüssen realisieren.

@bananajoe sagte in Umfrage zum Thema VLAN im Heimnetz:

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Um die Familie geht es mir weniger, sondern um die "smarten" Geräte aus China. Wenn die boshaft werden, könnten die schon Unheil betreiben.

Ein Szenario

Dem Smart-Home-Gadget mit Mac 12:34:56:78:90:AB ist von Dir per Fritzbox der Internet-Zugang verwehrt worden...

Irgendwann wird das Smart-Home Gerät Böse, ändert seine Mac auf 09:87:65:43:21:AB, und bucht sich als neues Gerät ins Heimnetz ein...

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Bei WLAN, kann man einen Haken bei "WLAN nur für bekannte Geräte" setzen (was dann bei Android-Geräten, die routinemäßig ihre MAC-Adresse ändern ein Problem werden könnte). Für LAN habe ich etwas entsprechendes nicht gefunden.

-

-

@dr-bakterius Ist die Frage, ob man dem, was der US-Hersteller der Unifi Hardware da unter "blockieren" versteht traut ...

Vielleicht wird - wenn man die USA blockiert - alles bzgl USA außer die IP-Ranges der US-Geheimdienste blockiert ...

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Vielleicht wird - wenn man die USA blockiert - alles bzgl USA außer die IP-Ranges der US-Geheimdienste blockiert ...

Ich verwende Pi Hole um unliebsame Adressen zu blocken. Wenn dir das auch nicht reicht, bleibt nur den Internetzugang zu sperren.

Wenn man ein Log mitlaufen lässt, erkennt man welchen Datenverkehr welches Endgerät macht. So kann man zumindest erkennen wohin Verbindungen aufgebaut werden. Die kann man blockieren und danach versuchen ob das Gerät noch so funktioniert wie es soll. Wenn nicht, entweder Verbindung entsperren oder Gerät entsorgen.

-

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Vielleicht wird - wenn man die USA blockiert - alles bzgl USA außer die IP-Ranges der US-Geheimdienste blockiert ...

Ich verwende Pi Hole um unliebsame Adressen zu blocken. Wenn dir das auch nicht reicht, bleibt nur den Internetzugang zu sperren.

Wenn man ein Log mitlaufen lässt, erkennt man welchen Datenverkehr welches Endgerät macht. So kann man zumindest erkennen wohin Verbindungen aufgebaut werden. Die kann man blockieren und danach versuchen ob das Gerät noch so funktioniert wie es soll. Wenn nicht, entweder Verbindung entsperren oder Gerät entsorgen.

@dr-bakterius Nunja, wenn man ein Log mitlaufen lassen will, muss man eine Routerkaskade errichten, und unsichere Kantonisten hinter einen zweiten Router packen, oder man schickt die Fritzbox in Rente oder nutzt sie nur noch als Modem. Bei der Fritzbox wird man wohl ausreichend tiefgehende Analysen nicht machen können.

-

@dr-bakterius Nunja, wenn man ein Log mitlaufen lassen will, muss man eine Routerkaskade errichten, und unsichere Kantonisten hinter einen zweiten Router packen, oder man schickt die Fritzbox in Rente oder nutzt sie nur noch als Modem. Bei der Fritzbox wird man wohl ausreichend tiefgehende Analysen nicht machen können.

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

man schickt die Fritzbox in Rente oder nutzt sie nur noch als Modem.

Genau das.

-

Ich habe gerade am Wochenende eine separate Fritz!Box 4050 installiert - ausschließlich als MeshMaster für das WLAN und meine 5 Repeater (2x 3000er und 3x 1200er). Zuvor hat die Fritz!Box am Kabelanschluss das gemacht. Zusätzliche noch eine Fritte am Glasfaseranschluss war das größte Problem den anderen beiden auszutreiben das diese nicht MeshMaster sind aber trotzdem einen Internetzugang bereitstellen sollen.

Weil die Fritz!Boxen nur 2 Netze können - das Hauptnetz und das Gastnetz - ist alles in einem großen Netzwerk mit 22er Maske (255.255.252.0)

Also keine VLANs, keine Trennung für die China-Cloud-Dinger.

Die Internetverbindung sperre ich für solche Geräte per Kindersicherung der Fritz!Box.

Ich habe einen eigenen DNS am laufen und fake so z.B. die Zeitserver für die Überwachungskameras,time.windows.comwird dann z.B. mit einer lokalen IP aufgelöst. Und einen separaten DHCP über den ich jedem Gerät auch abweichende Einstellungen zukommen lassen kann, z.B. anderes Gateway oder DNS Server.Das ganze aus 2 Gründen:

-

Klar, die Ubiquiti finde ich an sich auch ganz Cool (und war schon kurz vor dem Kauf). Ich mache das sogar beruflich Netzwerk und WLAN (meist Aruba/HPE), dann mit diversen Netzen und oft auch mit Domänenauthentifizierung. Umso mehr genieße ich das es zu Hause ohne Schnickschnack einfach funktioniert, das Roaming ist ein Traum. Vom Keller bis zum Dachboden schwankt der Empfangsbalken mal kurz nach unten und dann wieder hoch, alles ohne Unterbrechungen.

-

Bei einer Menge Geräten stößt VLAN bzw. unterschiedliche Adressbereiche an seine Grenzen. Die notwendige App, Software, der Adapter oder die Geräte untereinander finden sich nur im selben Netzwerk

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Ich habe - als VM - noch eine pfSense im Einsatz hinter der sich ein eigenes Netz befindet. Diese dient aber hauptsächlich zum Zertifikate anfordern und verteilen. Und eine VM wird durch diese Geschützt per Geo-Blocking (Zugriff nur aus Deutschland) weil die Fritz!Box das nicht kann.

Dank der extra FritzBox für das Mesh könnte ich das WLAN ggf. eine Ebene nach hinten schieben bzw. eine "richtige" Firewall zwischen Internet und meinen Netzwerk packen. Das wäre ggf. etwas was ich noch im Urlaub in Angriff nehmen würde. Dann könnte ich auch einen automatischen Failover zwischen den beiden Internetanschlüssen realisieren.

@bananajoe sagte in Umfrage zum Thema VLAN im Heimnetz:

Ich habe einen eigenen DNS am laufen und fake so z.B. die Zeitserver für die Überwachungskameras, time.windows.com wird dann z.B. mit einer lokalen IP aufgelöst

Das müsste doch auch AdGuard-Home können, oder?

Dann müsste ich nur mal herausbekommen, welchen NTP die TC-60 anrufen. -

-

@bananajoe sagte in Umfrage zum Thema VLAN im Heimnetz:

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Um die Familie geht es mir weniger, sondern um die "smarten" Geräte aus China. Wenn die boshaft werden, könnten die schon Unheil betreiben.

Ein Szenario

Dem Smart-Home-Gadget mit Mac 12:34:56:78:90:AB ist von Dir per Fritzbox der Internet-Zugang verwehrt worden...

Irgendwann wird das Smart-Home Gerät Böse, ändert seine Mac auf 09:87:65:43:21:AB, und bucht sich als neues Gerät ins Heimnetz ein...

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Bei WLAN, kann man einen Haken bei "WLAN nur für bekannte Geräte" setzen (was dann bei Android-Geräten, die routinemäßig ihre MAC-Adresse ändern ein Problem werden könnte). Für LAN habe ich etwas entsprechendes nicht gefunden.

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

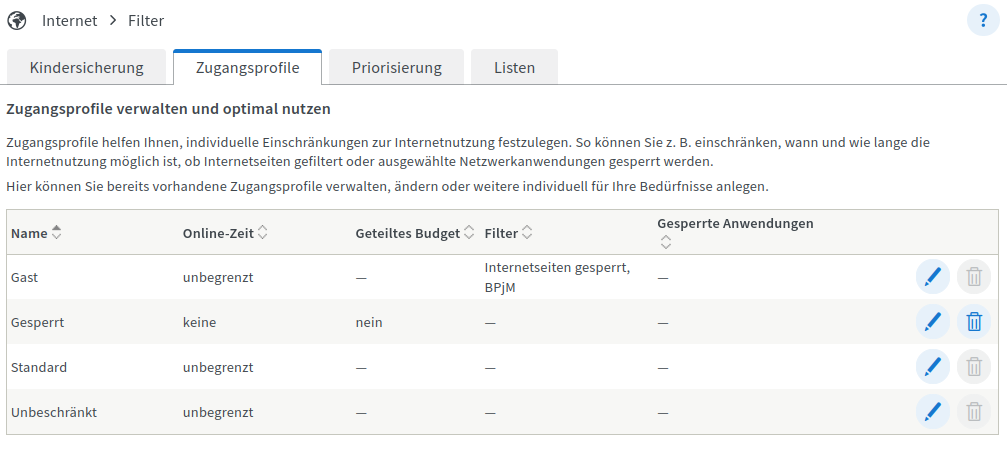

Klar! Über die Kindersicherung.

Kann ich gerade nur nicht zeigen weil ausnahmsweise mal im Office, -

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Klar! Über die Kindersicherung.

Kann ich gerade nur nicht zeigen weil ausnahmsweise mal im Office,@codierknecht

Aber nur wenn es keine bekannte Mac-Adresse nutzt - für sowas wirklich sicher zu machen braucht mal zertifikate da bin ich aber überfragt :)Hm wobei ich hab mal vor Ewigkeiten einem Rechner das quatschen im Internet verboten und der ist dann halt über ip6 raus gegangen ^^. Scheint als wenn der Filter über IP funktioniert.

-

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Klar! Über die Kindersicherung.

Kann ich gerade nur nicht zeigen weil ausnahmsweise mal im Office,@codierknecht Ahh, manchmal hat man eine Denkblockade...

Alle über das LAN neu angeschlossenen Geräte kommen in das "Standardprofil" - wenn man das "vernagelt" kann man die bekannten Geräte, die "dürfen" einem anderen Profil zuweisen, was man ggfs auch neu erzeugt ...

Habe die Profile "Unbeschränkt" und "gesperrt" wohl irgendwann schon angelegt....

-

Aus Sicherheitsgründen ist es ja angebracht, die China-Smart-Home Gadgets (Wechselrichter, Schalt-Steckdosen, Smart-TVs etc) in ein separates WLAN bzw VLAN zu packen.

Gibt es da Ansätze, die Foristen vielleicht vorstellen wollen?

Mir fiele da ein

- Ubiquiti

- Fritzbox Gastnetz

- OpenWrt basierte Router

Nutzt ihr zwei SSIDs+VLAN auf den Access-Points, oder separate APs für normales und IOT Netz?

Auch User, die sagen "ist mir egal" oder "ist mir zu kompliziert" - "alles in ein Netz" mögen doch hier posten....

Vielleicht UP-Votes, wenn z. B, jemand schon über sein Ubiquiti Netz geschrieben hat, und man nichts ergänzendes zu sagen ist,wenn man selber ubiquiti einsetzt.

@martinp Etwas speziell bei mir :-)

1mal DSL Anschluss mimt Fritzbox

1mal Glasfaseranschluss mit Fritzbox

Dahinter ein Ubiqiti Edge-Router, der im Falle eines Ausfalls umschaltet (Glasfaser ist primär, DSL ist backup).

Die beiden Fritten sind eigentlich nur "Netzabschluss", VLANS/DHCP etc macht der Ubiqiti.

WLAN über die Fritzbox ging bei mir noch nie so wirklich prickelnd, da FB im Keller steht und das Haus 3 Etagen hat. Mit Repeatern habe ich nur schlechte Erfahrungen gemacht, daher mehrere Unifi Acesspoints, die mit einem Unifi Controller gesteuert werden (virtueller Controller, der auf einem proxmox Container läuft).

Zurzeit 3 WLANS/VLANS:Default, Gast und iot. -

@bananajoe sagte in Umfrage zum Thema VLAN im Heimnetz:

Ja, wenn meine Familie wollte könnte die eine Menge im Netzwerk machen/sehen/finden. Vielleicht sogar Blödsinn machen. Machen die aber nicht.

Um die Familie geht es mir weniger, sondern um die "smarten" Geräte aus China. Wenn die boshaft werden, könnten die schon Unheil betreiben.

Ein Szenario

Dem Smart-Home-Gadget mit Mac 12:34:56:78:90:AB ist von Dir per Fritzbox der Internet-Zugang verwehrt worden...

Irgendwann wird das Smart-Home Gerät Böse, ändert seine Mac auf 09:87:65:43:21:AB, und bucht sich als neues Gerät ins Heimnetz ein...

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Bei WLAN, kann man einen Haken bei "WLAN nur für bekannte Geräte" setzen (was dann bei Android-Geräten, die routinemäßig ihre MAC-Adresse ändern ein Problem werden könnte). Für LAN habe ich etwas entsprechendes nicht gefunden.

@martinp sagte in Umfrage zum Thema VLAN im Heimnetz:

Kann man in der Fritzbox irgendwie verhindern, dass sich unbekannte Geräte in das Heimnetz einbuchen können?

Du kannst dich Benachrichten lassen von der Fritz!Box (Änderung im Heimnetz)

Ansonsten ist Monitoring natürlich alles - Wenn du die MAC-Adressen überwachst, am besten an Managebaren Switchen so das du auch Änderungen der MAC-Adresstabellen der einzelnen Port überwachen und so erkennen wo die neu MAC herkommt, im schlimmsten Fall nur über welchen AP -

@martinp Etwas speziell bei mir :-)

1mal DSL Anschluss mimt Fritzbox

1mal Glasfaseranschluss mit Fritzbox

Dahinter ein Ubiqiti Edge-Router, der im Falle eines Ausfalls umschaltet (Glasfaser ist primär, DSL ist backup).

Die beiden Fritten sind eigentlich nur "Netzabschluss", VLANS/DHCP etc macht der Ubiqiti.

WLAN über die Fritzbox ging bei mir noch nie so wirklich prickelnd, da FB im Keller steht und das Haus 3 Etagen hat. Mit Repeatern habe ich nur schlechte Erfahrungen gemacht, daher mehrere Unifi Acesspoints, die mit einem Unifi Controller gesteuert werden (virtueller Controller, der auf einem proxmox Container läuft).

Zurzeit 3 WLANS/VLANS:Default, Gast und iot.@amg_666 sagte in Umfrage zum Thema VLAN im Heimnetz:

WLAN über die Fritzbox ging bei mir noch nie so wirklich prickelnd, da FB im Keller steht und das Haus 3 Etagen hat. Mit Repeatern habe ich nur schlechte Erfahrungen gemacht

Die Reapter müssen halt immer zum Haupt-AccessPoint passen. Früher hatte ich bunt gemischt und das war mehr als Bescheiden. Die Fritte muss MeshMaster sein und die Repeater mit dieser verbunden sein (zu Erkennen am Mesh-Symbol in der Mesh-Übersicht) - und schon ist alles in Butter.

Ist bei anderen Herstellen auch nicht anders, meine HPE AccessPoints laufen auch nur optimal wenn alle aus der gleichen Familie kommen und in der Übersicht auftauchen. Bei deinen Unifi-APs hast du ja genau das gemacht, alles von einem Hersteller und das Unifi-Gateway dazu

-

@amg_666 sagte in Umfrage zum Thema VLAN im Heimnetz:

WLAN über die Fritzbox ging bei mir noch nie so wirklich prickelnd, da FB im Keller steht und das Haus 3 Etagen hat. Mit Repeatern habe ich nur schlechte Erfahrungen gemacht

Die Reapter müssen halt immer zum Haupt-AccessPoint passen. Früher hatte ich bunt gemischt und das war mehr als Bescheiden. Die Fritte muss MeshMaster sein und die Repeater mit dieser verbunden sein (zu Erkennen am Mesh-Symbol in der Mesh-Übersicht) - und schon ist alles in Butter.

Ist bei anderen Herstellen auch nicht anders, meine HPE AccessPoints laufen auch nur optimal wenn alle aus der gleichen Familie kommen und in der Übersicht auftauchen. Bei deinen Unifi-APs hast du ja genau das gemacht, alles von einem Hersteller und das Unifi-Gateway dazu

@bananajoe Jep, da hast du recht, aber Fritzbox ud Mesh hatte ich eingerichtet, damals ausschließlich Fritz (AVM) Produkte und trotzdem wars suboptimal. Mein Eindruck ist, dass die Unifi Accesspoints einfach besser ausleuchten. Und das ist auch eigentlich kein Wunder, die Fritzbox ist halt ein Kompromiss (Modem; Router, WLAN AP).

-

@martinp Etwas speziell bei mir :-)

1mal DSL Anschluss mimt Fritzbox

1mal Glasfaseranschluss mit Fritzbox

Dahinter ein Ubiqiti Edge-Router, der im Falle eines Ausfalls umschaltet (Glasfaser ist primär, DSL ist backup).

Die beiden Fritten sind eigentlich nur "Netzabschluss", VLANS/DHCP etc macht der Ubiqiti.

WLAN über die Fritzbox ging bei mir noch nie so wirklich prickelnd, da FB im Keller steht und das Haus 3 Etagen hat. Mit Repeatern habe ich nur schlechte Erfahrungen gemacht, daher mehrere Unifi Acesspoints, die mit einem Unifi Controller gesteuert werden (virtueller Controller, der auf einem proxmox Container läuft).

Zurzeit 3 WLANS/VLANS:Default, Gast und iot.@amg_666 sagte in Umfrage zum Thema VLAN im Heimnetz:

Dahinter ein Ubiqiti Edge-Router, der im Falle eines Ausfalls umschaltet (Glasfaser ist primär, DSL ist backup).

Hast du bei DSL ein begrenztes Datenvolumen oder gibt es einen anderen Grund weshalb du nicht den Lastenausgleich nutzt? Ich habe meinen Zugangs auch als Failover konfiguriert, aber nur weil ich ein sehr begrenztes Datenvolumen bei meinem mobilen Internet habe. Deswegen wird das Modem nur eingeschaltet wenn die Hauptverbindung (Kabel) ausfällt. Das passiert aber völlig autonom.

-

@amg_666 sagte in Umfrage zum Thema VLAN im Heimnetz:

Dahinter ein Ubiqiti Edge-Router, der im Falle eines Ausfalls umschaltet (Glasfaser ist primär, DSL ist backup).

Hast du bei DSL ein begrenztes Datenvolumen oder gibt es einen anderen Grund weshalb du nicht den Lastenausgleich nutzt? Ich habe meinen Zugangs auch als Failover konfiguriert, aber nur weil ich ein sehr begrenztes Datenvolumen bei meinem mobilen Internet habe. Deswegen wird das Modem nur eingeschaltet wenn die Hauptverbindung (Kabel) ausfällt. Das passiert aber völlig autonom.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden