NEWS

Online Version

-

Danke für die Meldungen.

Es ist gut, dass es keine Auswirkung hat. Die Authentifizierung passiert auf der Serverseite und es kann sein, dass an paar Stellen (die du gemeldet hast) noch Zugriffsfehler nicht weiter geleitet wird. Werde nach und nach verbessern. Bis dann Admin gar nicht anbieten wird was zu Ändern, falls es vom Server nicht erlaubt wird.

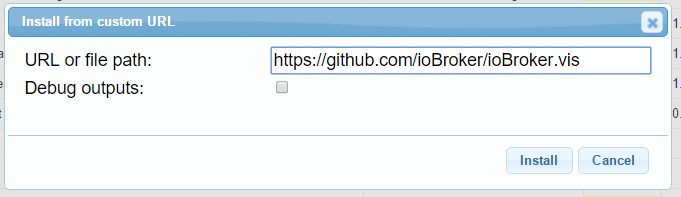

Wie man sehen kann js-controller 0.7.0 und admin 0.5.0 sind lauffähig. Falls jemand ausprobieren will (es muss sowieso jemand ausprobieren :lol: ), dann:

cd /opt/iobroker npm install https://github.com/ioBroker/ioBroker.js-controller/tarball/master npm install https://github.com/ioBroker/ioBroker.admin/tarball/master npm install https://github.com/ioBroker/ioBroker.web/tarball/master npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.vis/tarball/master cd node_modules/iobroker.web npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.socketio/tarball/master cd .. cd .. iobroker upload web iobroker upload vis iobroker upload simple-api sudo reboot -

Die Zugriffsfehler werden weitergeleitet.

Nur nicht mehr, wenn man einmal mit Plus versucht hat eine Gruppe hinzuzufügen.

Was man aber auch dann versucht… keine Chance in echt etwas zu verstellen!

(ausser die Optik in VIS)

(ausser die Optik in VIS)Eine Sache noch.

Ich bin nicht der Experte bei Zertifikaten.

Momentan kann der normale User sowohl das Public, als auch das Private Zertifikat sehen.

Führt dass das Thema nicht etwas ad absurdum?

-

Hallo Bluefox,

damit das jetzt nicht falsch verstanden wird, muss ich leider etwas weiter ausholen.

Zuallererst. Ich finde das was man bisher sehen kann schon sehr sehr gut. Und es kann sich wahrscheinlich noch niemand so recht vorstellen, wie viel Arbeit dahintersteckt.

Ich persönlich finde aber das Berechtigungskonzept geht aber an manchen Stellen noch nicht weit genug. Es ist natürlich durchaus möglich, dass all das was ich jetzt vorbringe grundsätzlich schon unter der Haube steckt.

Und wie gesagt, das ist auch nur meine persönliche Meinung, und ich könnte es natürlich auch nicht umsetzen. Aber zumindest mit der Theorie hab ich ein wenig Erfahrung.

- Was ein Benutzer nicht darf, braucht er nicht zu sehen! Ein Benutzer der in der Rolle User, also der geringstmögliche Berechtigungsstufe, steckt, muss m.E. weder den Reiter "Adapter" noch eigentlich den Reiter "Instanzen" oder sonst welche Systeminfos. Logs, Scripte etc. auch nur sehen!! geschweige, dass ich es gut fände dass er quasi erst im letzten Augenblick, nämlich beim Anzeigen eines Befehls einem Shellfenster gestoppt wird.

Grundsätzlich heißt das, gar nicht erst zu zeigen, was ich doch nicht verändern darf.

-

da stellt sich natürlich die Frage, wie er bspw. vis ausführen können soll, wenn er den Reiter Instanzen gar nicht sieht? Ganz einfach (Nein, ist es naturlich nicht

ich hab nur leicht reden :-)). In dem man Konfiguration und Applikation voneinander trennt und beispielsweise einen Reiter "Applikationen" einführt, in dem die "Anwendungen" die sich aus den Adapterinstanzen ergeben wie node-red, vis, sonos, etc. hin auslagert und mit eigenen Berechtigungen für eine Rolle vergeben kann.

ich hab nur leicht reden :-)). In dem man Konfiguration und Applikation voneinander trennt und beispielsweise einen Reiter "Applikationen" einführt, in dem die "Anwendungen" die sich aus den Adapterinstanzen ergeben wie node-red, vis, sonos, etc. hin auslagert und mit eigenen Berechtigungen für eine Rolle vergeben kann. -

prinzipiell müsste man sogar soweit vorne ansetzen, dass man die Applikation admin.xx mit einer Berechtigung versieht, die erst gar nicht aufrufbar sein soll, wenn er die notwendige Rollenzugehörigkeit nicht hat. Er quasi schon beim Login gesagt bekommt, dass er keine Berechtigung für das Admin-Framework hat.

-

Im Endeffekt würde das natürlich bedeuten, dass absolut JEDES Objekt innerhalb admin.xx an einem Berechtigungsobjekt hängt, und entsprechenden ROllen zugeordnet werden kann. Ein Wahnsinn, ich weiß. Aber wenn ich beispielsweise meine Kindern / Jugendlichen zwar die Möglichkeit einräumen möchte den Sonos-Adapter neu zu starten, weil der vielleicht gerade hängt. aber auf keinen Fall, Ihn zu löschen oder Konfigurationen grundsätzlich zu ändern, geht das aus meiner Sicht nicht anders.

-

An und für sich müsste man das Ganze sogar auf die Widgets und Views innerhalb vis ausweiten. Es muss ja vielleicht auch mal Möglichkeiten geben, manche Funktionen, Schalter oder sonstige Informationen ohne entsprechende Berechtigung auf der Bedienoberfläche gar nicht erst einzublenden.

Ich hoffe sehr, dass das als konstruktive Kritik ankommt. Ich bin natürlich bereit, hier ggfs. auch einen entsprechenden Beitrag zur Umsetzung zu leisten.

Herzliche Grüße

Bernhard

-

…dann weiß ich jetzt auch, wer da gestern außer mir auch noch auf der Homepage unterwegs war

Ich muss einfach meinen Senf auch noch dazu geben. Ist auch nur als Diskussionsgrundlage zu verstehen!

Ich gebe Bernhard in allen Punkten Recht - wenn solch eine Nutzersteuerung in ioBroker eingebaut werden soll, muss es mittel- bis langfristig noch tiefer gehen.

Andererseits habe ich mich gefragt, was diese Online-Version überhaupt soll. Ich denke, da hat die Nutzersteuerung nur sekundär mit zu tun, oder?

Soll es eine Demo-Version für interessierte Noch-nicht-user sein?

Im Forum, und auch im HM-Forum wird immer mal nach einer Online Version gefragt, an der man ohne selbst etwas zu installieren schon mal testen könnte.

Dann müsste diese Version langfristig noch weiter gehen. Eine Änderung der Konfigurationen sollte bis zum Ende der Session möglich sein.

Wenn man nur eine Online-Version anstelle vieler Screenshots haben will ist diese Version zu diesem Zwecke fast ok. Interessierte können sich durchklicken und die Menüpunkte ansehen, aber leider nicht die Konfigurationsmenüs.

Diese müssten zwar zu öffnen sein, aber nicht unbedingt editierbar.

Auch der Unterschied von Admins und Usern sollte da schon erkennbar sein, wenn dies auch in der Home-Version enthalten sein wird.

Soll es eine Version werden, mit der ich (und noch viele andere) übers Internet auf meine Installation zugreifen können?

Dann muss im Prinzip eine Nutzersteuerung stattfinden, wie zu Hause auch, so dass die Kinder nicht die Heizung verstellen können, aber ihre eigenen Rolläden, ansonsten nur read-only haben.

Allerdings denke ich, dass eine solche Installation eher mit VPN auf die Home-Installation erfolgen würde.

Ist es die Vorläufer-Version einer OFFLINE-Version?

Eine solche Version würde es erlauben -wie von vielen Usern gewünscht- Die eigene Installation unterwegs zu optimieren, und zuhause auf den Server zu spielen.

Da benötige ich (eigentlich) keine Usersteuerung, da ich davon ausgehe, dass da eh nur der Administrator mit arbeiten wird.

Wenn allerdings die Rechtevergabe bis auf Widget-Ebene hinunter stattfinden soll, müssten diese Gruppen/User natürlich auch auf der offline-Version angelegt sein.

Gruß

Rainer, der immer noch rätselt wozu diese Version gut ist

PS das neue Logo gefällt mir nicht :?

-

Hi Bluefox,

ich hab mit die aktuelle Version mal installiert und mit den Zertifikaten gespielt.

Ich kann mich anscheinend gegenüber dem Server mit https authentifizieren.

Aufruf:

https://192.168.179.41:8087/getPlainValue/admin.0.memHeapTotal?user=USERNAME&pass=PASSWORTAls Antwort bekomme ich im Browser jedoch:

error: permissionErrorobwohl ich den User sogar in die Administratoren Gruppe eingetragen habe. Gebe ich ein falsches Passwort an kommt brav````

authentication failedZiel der ganzen Sache ist es für mich, über eine eigene App auf der Apple Watch übder die Simple-API über Internet z.B. meine Haustür über die Keymatic zu öffnen, wenn ich davor stehe (daher natürlich die Zertifikate, sowie Username und Passwort. Gruss Marco -

Hi Bluefox,

ich hab mit die aktuelle Version mal installiert und mit den Zertifikaten gespielt.

Ich kann mich anscheinend gegenüber dem Server mit https authentifizieren.

Aufruf:

https://192.168.179.41:8087/getPlainValue/admin.0.memHeapTotal?user=USERNAME&pass=PASSWORTAls Antwort bekomme ich im Browser jedoch:

error: permissionErrorobwohl ich den User sogar in die Administratoren Gruppe eingetragen habe. Gebe ich ein falsches Passwort an kommt brav````

authentication failedZiel der ganzen Sache ist es für mich, über eine eigene App auf der Apple Watch übder die Simple-API über Internet z.B. meine Haustür über die Keymatic zu öffnen, wenn ich davor stehe (daher natürlich die Zertifikate, sowie Username und Passwort. Gruss Marco `Ich versuche es reproduzieren.

Wie heißt dein User?

Zu welche Gruppe gehört er? Admin.

Und natürlich es geht nur mit letzten Versionen (github) von js-controller, admin und Simple-API. (Alle drei)

-

Hi Bluefox,

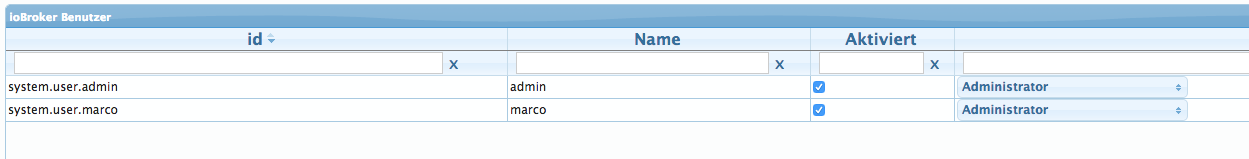

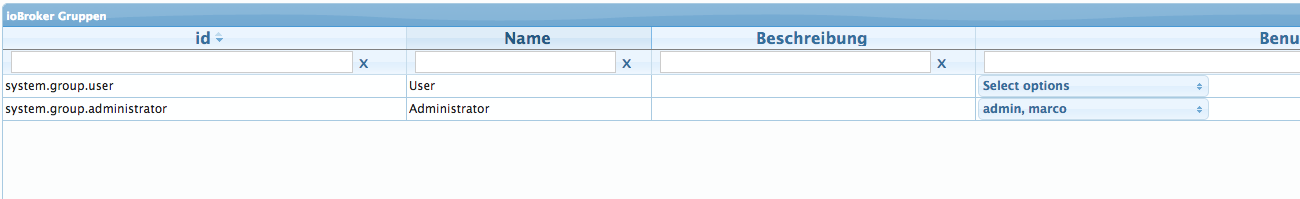

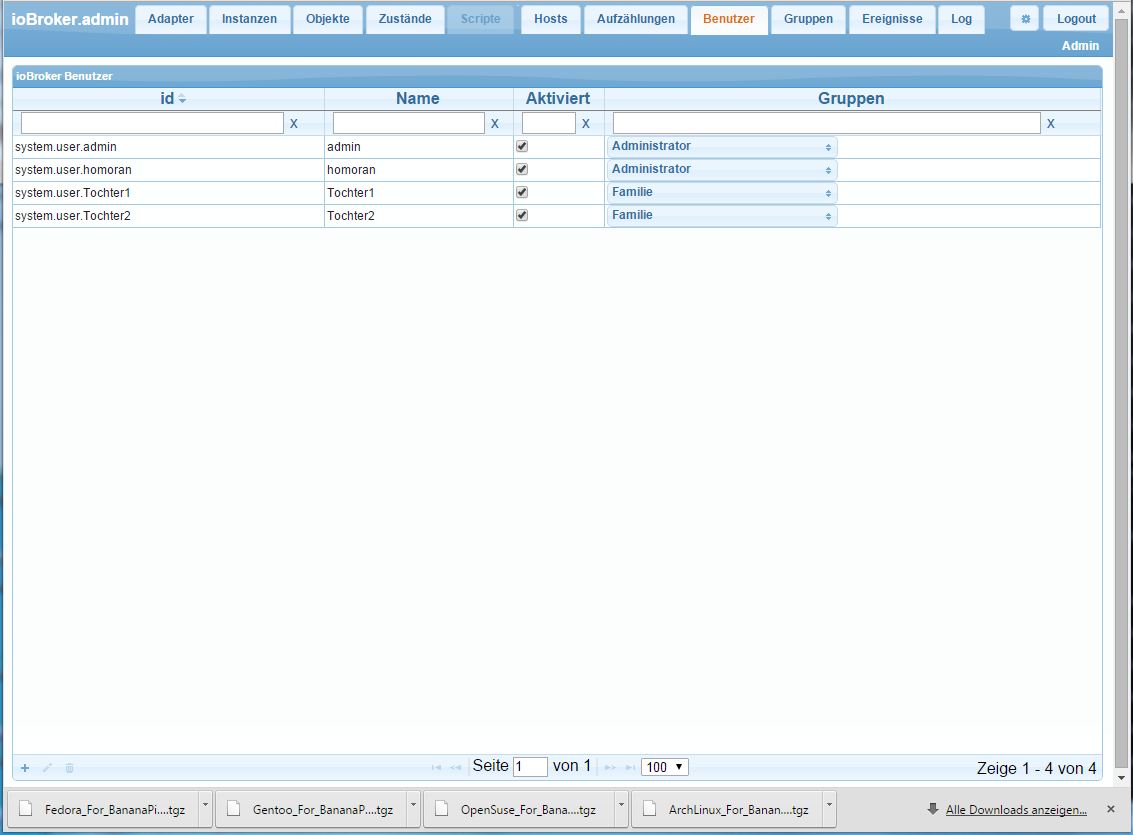

der User heisst marco und ist in der Gruppe "Administrator"

Ich habe die letzte Version von GitHub installiert, genau so wie du es im 3. Post weiter oben beschrieben hast (js-controller Version 0.7.0, admin 0.5.0 und Simple Api 0.1.0)

Im Log steht:

Wie immer: Danke für deine Arbeit !

Gruss Marco

-

-

Soll es eine Demo-Version für interessierte Noch-nicht-user sein? `

Als erste Stufe: Ja.

@Homoran:Soll es eine Version werden, mit der ich (und noch viele andere) übers Internet auf meine Installation zugreifen können? `

Als zweite Stufe: ja und nicht nur aus dem Internet, sondern auch von Zuhause: Kindern dürfen nur in seinem Zimmer licht schalten usw.Ist es die Vorläufer-Version einer OFFLINE-Version? `

Nein.Es ist nur Anfang. Momentan ist das die Vorbereitung für Online-Vis-Demo. So das jeder alles anschauen kann, und wenn man registriert ist, dann auch NUR die eigene Views editieren.

Es ist jetzt schon, so dass man für jede Datei einstellen kann: Besitzer und Gruppe und auch definieren was der Besitzer mit diese Datei machen kann und was die Gruppenmittglieder machen dürfen. Auf kann man einstellen, was andere (Everyone) mit der Datei machen kann.

Eins zu eins mit linux. Es gibt sogar schon die Befehle:

- Auflisten von Dateien in vis.0 Verzeichnis

!

iobroker list files vis.0 ! drw-r--r-- admin 0 vis.0/a/ drw-r--r-- admin 0 vis.0/aaa/ -rw-r--r-- vis.admin vis.admin 0 vis.0/aaa/vis-user.css -rw-r--r-- vis.admin vis.admin 1866 vis.0/aaa/vis-views.json -rw-r--r-- admin administrator 0 vis.0/a/vis-user.css -rw-r--r-- admin administrator 124640 vis.0/a/vis-views.json drw-r--r-- admin 0 vis.0/bbb/ drw-r--r-- admin 0 vis.0/bbbmain/ -rw-r--r-- vis.admin2 vis.admin 0 vis.0/bbbmain/vis-user.css -rw-r--r-- vis.admin2 vis.admin 4057 vis.0/bbbmain/vis-views.json -rw-r--r-- admin 7904 vis.0/bbb/vis-views.json drw-r--r-- admin 0 vis.0/instanceName/ -rw-r--r-- admin 0 vis.0/instanceName/vis-user.css -rw-r--r-- admin 623 vis.0/instanceName/vis-views.json drw-r--r-- admin 0 vis.0/main/ -rwxrwxrwx admin administrator 8898 vis.0/main/img/200px-Esso-Logo.svg.png -rwxrwxrwx admin administrator 8642 vis.0/main/img/gear-icon-md.png -rw-r--r-- admin 5328 vis.0/main/img/sayit.0.tts.mp3 -rwxrwxrwx admin administrator 43874 vis.0/main/img/user7.png drw-r--r-- admin 0 vis.0/main1/ -rw-r--r-- admin 0 vis.0/main1/vis-user.css -rw-r--r-- admin 11569 vis.0/main1/vis-views.json drw-r--r-- admin 0 vis.0/main/img/ -rw-r--r-- admin 25122 vis.0/main/say.mp3 -rwxr--r-- admin 21281 vis.0/main/scifi.mp3 -rwxr--r-- admin administrator 1089 vis.0/main/vis-user.css -rw-r--r-- vis.admin vis.admin 2202 vis.0/main/vis-views.json drw-r--r-- admin 0 vis.0/mobil/ -rw-r--r-- admin 0 vis.0/mobil/vis-user.css -rw-r--r-- admin 855 vis.0/mobil/vis-views.json drw-r--r-- admin 0 vis.0/vis/ -rw-r--r-- admin 0 vis.0/vis/css/vis-common-user.css drw-r--r-- admin 0 vis.0/vis/css/ !- Setze die Rechte für die Dateien:

!

iobroker chmod 666 vis.0/* ! -rw-rw-rw- vis.admin vis.admin 2202 vis.0/main/vis-views.json -rw-rw-rw- admin administrator 1089 vis.0/main/vis-user.css -rw-rw-rw- admin administrator 124640 vis.0/a/vis-views.json -rw-rw-rw- admin administrator 0 vis.0/a/vis-user.css -rw-rw-rw- vis.admin vis.admin 1866 vis.0/aaa/vis-views.json -rw-rw-rw- vis.admin vis.admin 0 vis.0/aaa/vis-user.css -rw-rw-rw- admin administrator 5328 vis.0/main/img/sayit.0.tts.mp3 -rw-rw-rw- admin administrator 11569 vis.0/main1/vis-views.json -rw-rw-rw- admin administrator 0 vis.0/../vis/css/vis-common-user.css -rw-rw-rw- admin administrator 1089 vis.0/../vis.0/main/vis-user.css -rw-rw-rw- vis.admin2 vis.admin 4057 vis.0/bbbmain/vis-views.json -rw-rw-rw- vis.admin2 vis.admin 0 vis.0/bbbmain/vis-user.css -rw-rw-rw- admin administrator 25122 vis.0/main/say.mp3 -rw-rw-rw- admin administrator 623 vis.0/instanceName/vis-views.json -rw-rw-rw- admin administrator 0 vis.0/instanceName/vis-user.css -rw-rw-rw- admin administrator 8642 vis.0/main/img/gear-icon-md.png -rw-rw-rw- admin administrator 855 vis.0/mobil/vis-views.json -rw-rw-rw- admin administrator 0 vis.0/mobil/vis-user.css -rw-rw-rw- admin administrator 8898 vis.0/main/img/200px-Esso-Logo.svg.png -rw-rw-rw- admin administrator 43874 vis.0/main/img/user7.png -rw-rw-rw- admin administrator 0 vis.0/vis/css/vis-common-user.css -rw-rw-rw- admin 21281 vis.0/main/scifi.mp3 !- Setze Besitzer und Group für die Dateien:

!

iobroker chown admin user vis.0/* ! -rw-rw-rw- admin user 2202 vis.0/main/vis-views.json -rw-rw-rw- admin user 1089 vis.0/main/vis-user.css -rw-rw-rw- admin user 124640 vis.0/a/vis-views.json -rw-rw-rw- admin user 0 vis.0/a/vis-user.css -rw-rw-rw- admin user 1866 vis.0/aaa/vis-views.json -rw-rw-rw- admin user 0 vis.0/aaa/vis-user.css -rw-rw-rw- admin user 5328 vis.0/main/img/sayit.0.tts.mp3 -rw-rw-rw- admin user 11569 vis.0/main1/vis-views.json -rw-rw-rw- admin user 0 vis.0/../vis/css/vis-common-user.css -rw-rw-rw- admin user 1089 vis.0/../vis.0/main/vis-user.css -rw-rw-rw- admin user 4057 vis.0/bbbmain/vis-views.json -rw-rw-rw- admin user 0 vis.0/bbbmain/vis-user.css -rw-rw-rw- admin user 25122 vis.0/main/say.mp3 -rw-rw-rw- admin user 623 vis.0/instanceName/vis-views.json -rw-rw-rw- admin user 0 vis.0/instanceName/vis-user.css -rw-rw-rw- admin user 8642 vis.0/main/img/gear-icon-md.png -rw-rw-rw- admin user 855 vis.0/mobil/vis-views.json -rw-rw-rw- admin user 0 vis.0/mobil/vis-user.css -rw-rw-rw- admin user 8898 vis.0/main/img/200px-Esso-Logo.svg.png -rw-rw-rw- admin user 43874 vis.0/main/img/user7.png -rw-rw-rw- admin user 0 vis.0/vis/css/vis-common-user.css -rw-rw-rw- admin user 21281 vis.0/main/scifi.mp3 !Und dann das gleiche Konzept für Objects und States. Aber Tick später. Die Rechte zu programmieren ist soooooo :roll: langweilig.

Frage habe ich noch:

momentan kann man nur eine Gruppe für die Datei zuweisen. (wie bei Linux) Macht es sinn mehrere Gruppen zuweisen zu können? Bin noch irgendwie nicht schlüssig.

PS das neue Logo gefällt mir nicht :? `

Gibt es ein anderes?!

Habe hier genommen:

! http://ilikeinterfaces.com/tag/oblivion/

-

Ich habe jetzt auch lokal bei mir ein wenig damit rumgespielt.

Sieht soweit ganz gut aus, ich habe Gruppen und user angelegt, wobei ich nicht immer weiß wofür die Rechte sind

Auch ich komme nicht mit meinem User "homoran", der nur Mitglied der Gruppe Administratoren ist, auf irgendeine Seite.

Außerdem kann ich vis nicht aufrufen, wenn ein "nicht Administrator" an der WebUI angemeldet ist.

Die nächste Härtestufe ist dann von zwei Rechnern mit verschiedenen Accounts zuzugreifen

Gruß

Rainer

EDIT: vis ist erreichbar, wenn man aus dem https wieder ein http macht

Sorry

-

Homoran hat geschrieben:

PS das neue Logo gefällt mir nicht

Gibt es ein anderes? `

Das war aber wirklich nicht der Grund, warum die Website jetzt wieder ganz anders aussieht, EHRLICH!!!!!

Ich habe Update gemacht, da sind deine Änderungen wieder verschwunden

aber gefiel dir das nicht mehr?

Gruß

Rainer

-

Hi Bluefox,

Und natürlich es geht nur mit letzten Versionen (github) von js-controller, admin und Simple-API. (Alle drei)

Kannst du noch mal ausführen?cd /opt/iobroker npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master ```` `Super ! Danke Dir, funktioniert. Ich werde die Tage mal mehr damit rumspielen, mal schauen ob ich da was auf der Apple Watch zum laufen bringe…

Gruss Marco

-

Eine Sache noch.

Ich bin nicht der Experte bei Zertifikaten.

Momentan kann der normale User sowohl das Public, als auch das Private Zertifikat sehen.

Führt dass das Thema nicht etwas ad absurdum? `

Na ja… Man muss immer noch password kennen.Aber natürlich darf keine Private-Zertifikat sehen. Danke.

Habe ganz vergessen.

-

Es wird auch so was gehen:

Das Problem mit zu vielen Projekten ist aber noch nicht gelöst. K.A. wie man das machen konnte. -

Hallo Bluefox,

ich hab da mal was vorbereitet

Da steckt aber noch nichts hinter.

Sag bescheid, wenn ich das freischalten soll - aber jetzt nicht hetzen

Gruß

Rainer

-

Hallo Bluefox,

ich hab da mal was vorbereitet

filename="ioBroker_Live_Demo.jpg" index="0">~~Da steckt aber noch nichts hinter.

Sag bescheid, wenn ich das freischalten soll - aber jetzt nicht hetzen

Gruß

Rainer `

Es wird noch Woche dauern. -

Die Zugriffsfehler werden weitergeleitet.

Nur nicht mehr, wenn man einmal mit Plus versucht hat eine Gruppe hinzuzufügen.

Was man aber auch dann versucht… keine Chance in echt etwas zu verstellen!

(ausser die Optik in VIS)

(ausser die Optik in VIS)Eine Sache noch.

Ich bin nicht der Experte bei Zertifikaten.

Momentan kann der normale User sowohl das Public, als auch das Private Zertifikat sehen.

Führt dass das Thema nicht etwas ad absurdum? `

Habe jetzt gefixt.Man kann jetzt für jedes Objekt die rechte setzen, wer den lesen und schreiben darf.

Momentan habe ich die Rechte so eingestellt:

root@v22014082326519863:/opt/iobroker# iobroker o l system.* ObjectAC | StateAC | User | Group | ID ---------+---------+--------------+--------------+-------------- rw------- admin administrator system.certificates rw-r--r-- admin administrator system.repositories rw-r--r-- admin administrator system.config rw-r--r-- admin administrator system.group.user rw-r--r-- admin administrator system.group.administrator rw-r--r-- admin administrator system.user.admin rw-r--r-- admin administrator system.meta.uuid rw-r--r-- user user system.user.user(ObjectAC - object access control, StateAC - states access control)

"rw-r–r--" wird so interpretiert:

r - Owner darf lesen

w - Owner darf schreiben

- - Not used

r - owner group darf lesen

- - owner group darf nicht schreiben

- - Not used

r - "any" darf lesen

- - "any" darf nicht schreiben

- - Not used

To Do:

-

Erzeugen die Objekte mit voreingestellten Rechten

-

Rechte für States

-

Rechte im Web editieren (momentan nur über console)

-

-

Danke für die Meldungen.

Es ist gut, dass es keine Auswirkung hat. Die Authentifizierung passiert auf der Serverseite und es kann sein, dass an paar Stellen (die du gemeldet hast) noch Zugriffsfehler nicht weiter geleitet wird. Werde nach und nach verbessern. Bis dann Admin gar nicht anbieten wird was zu Ändern, falls es vom Server nicht erlaubt wird.

Wie man sehen kann js-controller 0.7.0 und admin 0.5.0 sind lauffähig. Falls jemand ausprobieren will (es muss sowieso jemand ausprobieren :lol: ), dann:

cd /opt/iobroker npm install https://github.com/ioBroker/ioBroker.js-controller/tarball/master npm install https://github.com/ioBroker/ioBroker.admin/tarball/master npm install https://github.com/ioBroker/ioBroker.web/tarball/master npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.vis/tarball/master cd node_modules/iobroker.web npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.socketio/tarball/master cd .. cd .. iobroker upload web iobroker upload vis iobroker upload simple-api sudo reboot ```` `Hallo habe soeben die neue Version installiert, habe aber ein leeres Verzeichnis genommen.

Die Befehle iobroker upload… musste ich folgendermassen anpassen:

./node_modules/iobroker.js-controller/iobroker upload ...

Dann hat auch das funktioniert.

Reboot war keiner notwendig (ist halt ein Mac GG)

Dann werde ich mal prüfen inwiefern sich hmm und occ damit verhalten.

-

Also.

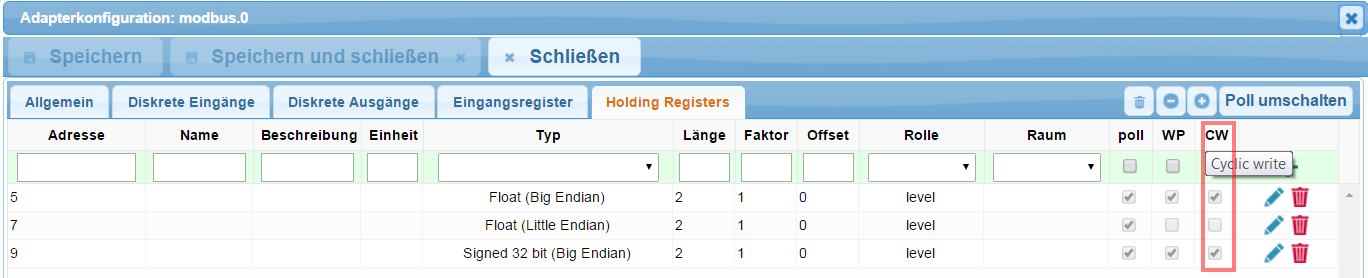

Ich bin jetzt mit der Implementierung von Access Control fertig. Es gibt ein paar Konsole-Befehle und man kann (leider) einzeln die Objekte im Admin editieren.

Ich bitte noch mal ausführen:

cd /opt/iobroker npm install https://github.com/ioBroker/ioBroker.js-controller/tarball/master npm install https://github.com/ioBroker/ioBroker.admin/tarball/master npm install https://github.com/ioBroker/ioBroker.web/tarball/master npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.vis/tarball/master npm install https://github.com/ioBroker/ioBroker.javascript/tarball/master cd node_modules/iobroker.web npm install https://github.com/ioBroker/ioBroker.simple-api/tarball/master npm install https://github.com/ioBroker/ioBroker.socketio/tarball/master cd .. cd .. iobroker upload web iobroker upload vis iobroker upload simple-api iobroker upload javascript sudo rebootUnd mir Bescheid sagen ob es läuft. Dann werde ich das veröffentlichen und langsam kleine Fehler rausjagen.

-

Hallo,

hab mal das ganze in ein neues Verzeichnis installiert.

Soweit hat sich alles installieren lassen, iobroker.hmm und iobroker.occ auch gleich mal hinzugefügt.

Folgende Dependency liefert noch ein Warning (zumindes auf Mac OSX):

npm install https://github.com/ioBroker/ioBroker.javascript/tarball/master npm WARN peerDependencies The peer dependency coffee-script@>=1.6.2 included from coffee-compiler will no npm WARN peerDependencies longer be automatically installed to fulfill the peerDependency npm WARN peerDependencies in npm 3+. Your application will need to depend on it explicitly.Was mir nun aber auffällt, ich kann keinerlei Webseiten mittels iobroker.web aufrufen, kommt immer

File index.html not foundDafür hat meine Implementierung der AdminTab richtig funktioniert. iobroker.occ hat nun ein eigenes Tab.

Im Logfile ist kein Fehler ersichtlich, auch nicht, wenn iobroker.web mit Debug gestartet ist.

Die Berechtigungen teste ich dann ab heute abend.