NEWS

IP Adressen im Heimnetz

-

Hallo zusammen,

ich würde gern mein Netzwerk ein wenig neu gestalten, da ich ein wenig den Überblick verliere.

Aktuell bin ich im Class C unter 192.168.0.x im Subnet 255.255.255.0 unterwegs. Router ist eine 7490. Ich überlege es auf ein Class B zu erweitern.Daher wollte ich einfach mal in die Runde fragen wie bei euch das Netzwerk so aussieht und was so bzgl der Übersicht am besten sein könnte?

-

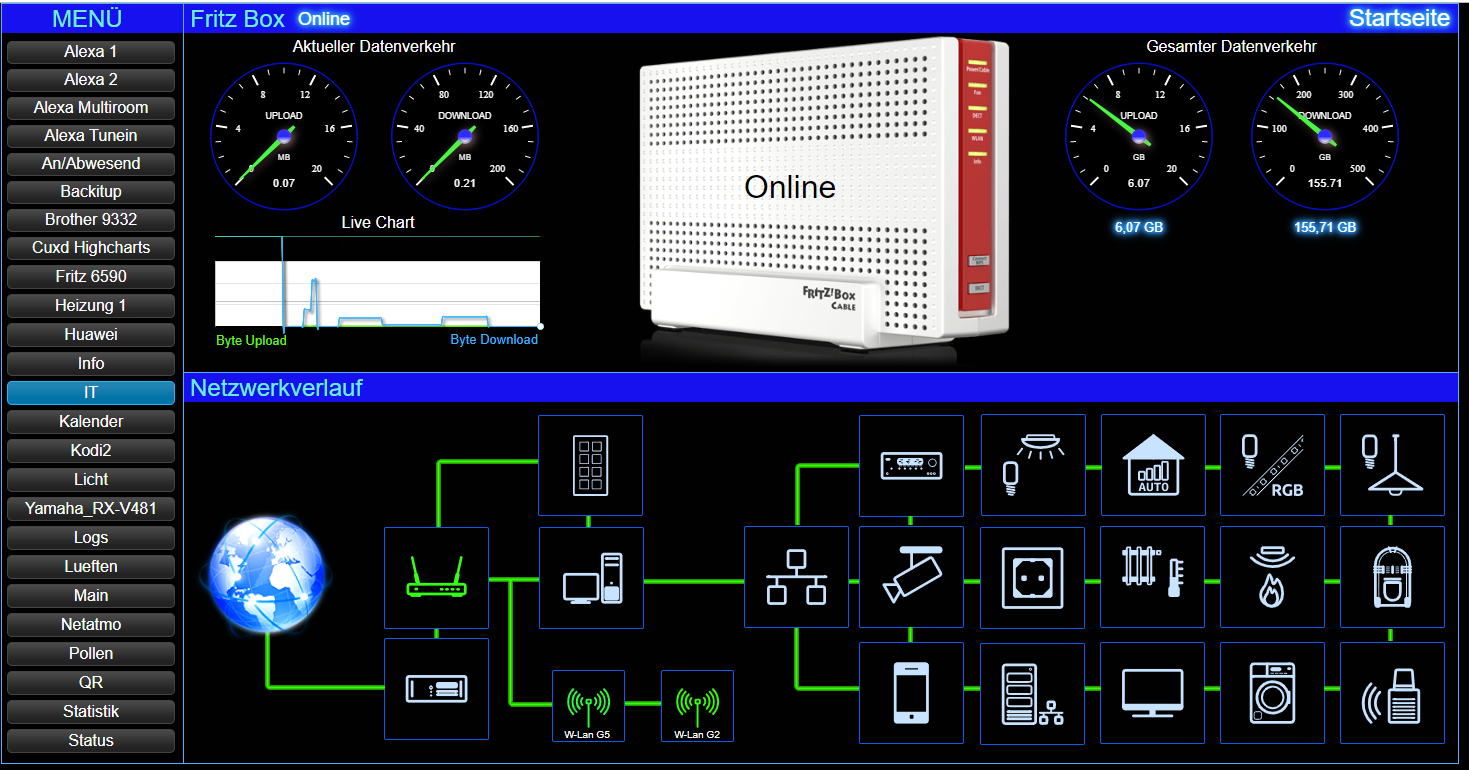

Bei mir so, kannst auch die IP einblenden lassen.......mit Ping Adapter.

-

@0018 sagte in IP Adressen im Heimnetz:

Hallo zusammen,

ich würde gern mein Netzwerk ein wenig neu gestalten, da ich ein wenig den Überblick verliere.

Aktuell bin ich im Class C unter 192.168.0.x im Subnet 255.255.255.0 unterwegs.Mehr Rechner im Netz macht es aber auch nicht übersichtlicher.

Ich habe alle "Rechner" im 192.168.3.x und alles was Smarthome ist im 192.168.4.x .

Ich denke das schwächste Glied im Netz sind die Smarthome Geräte und haben im Rechnernetz nicht zu suchen.

Bei meinem Arbeitsplatzrechner entscheide ich dann, mit welchem Netz ich mich verbinde. -

Ich habe alle "Rechner" im 192.168.3.x und alles was Smarthome ist im 192.168.4.x .

Bei meinem Arbeitsplatzrechner entscheide ich dann, mit welchem Netz ich mich verbinde.Je nachdem was man alles zu Hause im Netz hat, würde ich es noch weiter trennen:

bspw.

192.168.10.xxx für systemrelevante Geräte (Router, Switch, AP, usw.)

192.168.20.xxx für IoT (Smarthome, Alexa, usw.)

192.168.30.xxx für Unterhaltung (TV, SONOS, usw.)

192.168.40.xxx für IPCams

192168.50.xxx für Rechner (Desktop, Laptop, iPad, Handy, usw.)So kann ich den gesamten Bereich 192.168.40.1/24 in meiner Firewall für WAN Eingang/Ausgang sperren und nur den Bereich 192.168.50.1/24 den Zugriff im LAN auf den Bereich 192.168.40.1/24 zulassen.

usw. -

@sigi234 sagte in IP Adressen im Heimnetz:

Bei mir so, kannst auch die IP einblenden lassen.......mit Ping Adapter.

Welche IP-Adressen Bereiche verwendest du? Hast du die auch getrennt?

-

@iomountain sagte in IP Adressen im Heimnetz:

Bei meinem Arbeitsplatzrechner entscheide ich dann, mit welchem Netz ich mich verbinde.

Das heißt du betreibst du beiden Netze getrennt voneinander im 255.255.255.0 Subnetz und vergibst deinem Rechner manuell die IP aus dem Kreis wo du arbeiten möchtest?

-

@BBTown also läuft dein Netz im Subnetz /16?

-

-

@0018 sagte in IP Adressen im Heimnetz:

@iomountain sagte in IP Adressen im Heimnetz:

Bei meinem Arbeitsplatzrechner entscheide ich dann, mit welchem Netz ich mich verbinde.

Das heißt du betreibst du beiden Netze getrennt voneinander im 255.255.255.0 Subnetz und vergibst deinem Rechner manuell die IP aus dem Kreis wo du arbeiten möchtest?

JA. Hab am Arbeitsplatz 2 Hubs, da stecke ich dann um, die IP wird dank DHCP automatisch umgeschalten.

Hab zur Sicherheit aber mehrere Netzwerkprofile im Networkmanager hinterlegt, um auch ohne DHCP umschalten zu können. -

@BBTown sagte in IP Adressen im Heimnetz:

Ich habe alle "Rechner" im 192.168.3.x und alles was Smarthome ist im 192.168.4.x .

Bei meinem Arbeitsplatzrechner entscheide ich dann, mit welchem Netz ich mich verbinde.Je nachdem was man alles zu Hause im Netz hat, würde ich es noch weiter trennen:

bspw.

192.168.10.xxx für systemrelevante Geräte (Router, Switch, AP, usw.)

192.168.20.xxx für IoT (Smarthome, Alexa, usw.)

192.168.30.xxx für Unterhaltung (TV, SONOS, usw.)

192.168.40.xxx für IPCams

192168.50.xxx für Rechner (Desktop, Laptop, iPad, Handy, usw.)So kann ich den gesamten Bereich 192.168.40.1/24 in meiner Firewall für WAN Eingang/Ausgang sperren und nur den Bereich 192.168.50.1/24 den Zugriff im LAN auf den Bereich 192.168.40.1/24 zulassen.

usw.Ich interessiere mich ebenfalls für so eine Lösung.

Ausgangslage ist im Moment auch eine FritzBox 7580, drei AVM Repeater und zwei ungemanagte einfache Switche. Die 7580 brauche ich sicherlich weiterhin, da mehrere Dect Telefone darüber laufen und als DSL Modem. Mit meinem WLAN bin ich nicht überall im Haus zu frieden.

Ich habe mich schon bei unifi umgesehen, aber noch nichts gekauft.

Was bräuchte ich denn für Hardware bzw. mit welcher Hardware hast Du das bei Dir so umgesetzt ? -

@dslraser sagte in IP Adressen im Heimnetz:

Ich habe mich schon bei unifi umgesehen, aber noch nichts gekauft.

Was bräuchte ich denn für Hardware bzw. mit welcher Hardware hast Du das bei Dir so umgesetzt ?Ich bin Stück für Stück vollständig auf UniFi umgestiegen.

Es begann bei mir mit der Anforderung für die unterschiedlichen Bereiche separate WLANs zur Verfügung zu haben (Multi-SSID) und daher habe ich mit einem AP-AC-Pro begonnen.

Meinen UniFi Controller fahre ich heute als LXC Container auf einem NUCKomplett auf UniFi (Switche/Firewall (USG)) bin ich dann umgestiegen, damit ich

a.) zudem auf VLANs gehen kann (Das habe ich aber nach wie vor noch nicht umgesetzt).

b.) flexibel bei der PoE Versorgung meiner UniFi IP-Cams bin

c.) alles unter einer Verwaltungsoberfläche habe -

@BBTown sagte in IP Adressen im Heimnetz:

....

Je nachdem was man alles zu Hause im Netz hat, würde ich es noch weiter trennen:

bspw.

192.168.10.xxx für systemrelevante Geräte (Router, Switch, AP, usw.)

192.168.20.xxx für IoT (Smarthome, Alexa, usw.)

192.168.30.xxx für Unterhaltung (TV, SONOS, usw.)

192.168.40.xxx für IPCams

192168.50.xxx für Rechner (Desktop, Laptop, iPad, Handy, usw.)

....Diese Lösung ist echt clever.

Ich kenn mich noch nicht so gut mit Netzwerkstrukturen aus, könnte daher mir jemand (mit einfachen Worten) erklären, wie dann z.B. ioBroker (IP-Bereich xxx) mit den IP-Cams (IP-Bereich yyy) kommuniziert wenn die Geräte unterschiedliche IP Bereiche haben?

Anderes Beispiel:

Ich möchte mit meinem Laptop auf den Netzwerkspeicher zugreifen, der jedoch einen anderen IP Bereich hat.Ich bin bisher immer davon ausgegangen, dass alle Geräte in einem IP Bereich sein müssen, wie z.B. 192.168.178.X.

Gruß Markus

-

@Unbekannt am Einfachsten geht das über die Subnet-Maske

Wenn diese auf 255.255.255.0 eingestellt ist, dann kannst Du nur innerhalb des Adressbereiche ein Device/Gerät adressieren/erreichen also bspw. 192.169.178.xxx (man schreibt dies auch als 192.168.178.1/24)Lautet die Subnet-Maske allerdings auf 255.255.0.0, dann ist grundsätzlich der Zugriff auf 192.168.xxx.xxx möglich (192.168.1.1/16)

Im Internet findest Du diesbezüglich reichlich Dokumentationen

-

@Unbekannt Das wird durch die Subnetzmaske geregelt. Im Standard-Heimnetz wie z.B. mit einer Fritz Box bist du im Standard-Fall im Bereich 192.168.178.X mit einer Subnetzmaske von 255.255.255 (Class C). unterwegs. Das bedeutet du kannst jede Adresse erreichen die von 192.168.178.0 - 255 liegt. Änderst du nun die Subnetzmaske auf 255.255.0.0 (Class B) kannst du alle Geräte erreichen die im Bereich von 192.168.0.0 bis 192.168.254.255 liegen.

Man kann die Subnetzmaske auch noch weiter unterteilen, könnte dann aber etwas verwirren für den Anfang.

Die Lösung von BBTown läuft dann unter der Subnetz 255.255.0.0 bei allen Geräten, damit jeder mit jedem sprechen kann.

Wenn du im Netz noch weiter danach suchen willst, helfen auch Stichworte wie Class C oder B Netzwerk oder schaust mal hier Wikipedia

-

Danke euch beiden für die wirklich einfache Erklärung

Hier werde ich in nächster Zeit mal ansetzen und mein Netzwerk neu organisieren.Aus reinem Interesse: Mehr Sicherheit zwecks Angriffen von außen habe ich durch so eine Unterteilung nicht, oder?

Wenn jemand erstmal in Netzwerk ist, könnte er alle Geräte die im Subnetz 255.255.xxx.xxx sind, finden, richtig? -

@Unbekannt sagte in IP Adressen im Heimnetz:

Aus reinem Interesse: Mehr Sicherheit zwecks Angriffen von außen habe ich durch so eine Unterteilung nicht, oder?

Wenn jemand erstmal in Netzwerk ist, könnte er alle Geräte die im Subnetz 255.255.xxx.xxx sind, finden, richtig?Nein, jetzt kommt eine Firewall ins Spiel

Damit regel ich z.B. dass IP-Cam Signale (bzw. der Adressbereich 192.169.40.1/24) weder aus dem Internet (WAN) erreichbar sind, noch dass diese etwas hinausposaunen dürfen.In der Firewall kann ich dann auch regeln, wleche andere(n) IP(s) in meinem Netz mit welchen Bereich kommunizieren darf.

-

@BBTown sagte in IP Adressen im Heimnetz:

@Unbekannt sagte in IP Adressen im Heimnetz:

Aus reinem Interesse: Mehr Sicherheit zwecks Angriffen von außen habe ich durch so eine Unterteilung nicht, oder?

Wenn jemand erstmal in Netzwerk ist, könnte er alle Geräte die im Subnetz 255.255.xxx.xxx sind, finden, richtig?Nein, jetzt kommt eine Firewall ins Spiel

Damit regel ich z.B. dass IP-Cam Signale (bzw. der Adressbereich 192.169.40.1/24) weder aus dem Internet (WAN) erreichbar sind, noch dass diese etwas hinausposaunen dürfen.In der Firewall kann ich dann auch regeln, wleche andere(n) IP(s) in meinem Netz mit welchen Bereich kommunizieren darf.

okay, du nutzt aber keine Fritzbox oder? Ich habe mal eben kurz die Einstellungen überflogen und bin über die Routingtabellen gestolpert. Dort müsste ich das einstellen nehme ich an?!

Oder macht es hier Sinn, nach einem anderen Router ausschau zu halten? Ich liebäugle ja mit den Synology Routern rt1900ac oder rt2600ac. Vielleicht wäre damit eine Regelung der Firewall leichter?

-

@BBTown

In meinem Fall dann ..?

Also fürs WLAN AP AC Pro und für das LAN dann gemanagte Switche von Unifi ?

Telefon (Dect) und DSL Router Fritzbox ?

Oder brauche ich dann auch einen anderen (Unifi Router plus DSL Modem)

Im Moment sind alle LAN Anschlüsse der Fritzbox belegt + zwei 4(oder 5, weiß ich gerade nicht genau) einfache Switche.Dann bliebe für die Fritte noch Telefon über.

-

@dslraser sagte in IP Adressen im Heimnetz:

Dann bliebe für die Fritte noch Telefon über.

Da ich Kabelkunde bin und mehr als 3 Nummern nutze und 2 Leitungen habe, musste ich auch die Fritte behalten. Die macht nur noch Telefon und VPN.

@dslraser sagte in IP Adressen im Heimnetz:

Oder brauche ich dann auch einen anderen (Unifi Router plus DSL Modem)

Kannst Du auch machen. Als Kabelkunde gibst Du dann i.d.R. aber eine evtl. 2 Leitung auf und bist auf 3 Nummern begrenzt.

Aktuell ist also die Fritte erstes (einziges) Gerät. Daran hängt ein USG und daran kommen dann die (UniFi-)Switche. Da ich leider keine zentrale Infrastruktur habe (Serverraum), setze ich aktuell 1x 16 POE-150W, 1x 8 POE-60W und 2x Switch 8 ein. Die kleinen haben den Vorteil, dass sie per POE versorgt werden können und damit keinen eigenen Stromanschluss am Einsatzort benötigen, also sehr flexibel einsetzbar sind. Der große Switch versorgt zentral die beiden AP-HD per POE. Das 1.OG (Mutter) habe ich (mangels direkter Netzwerkkabelverbindung) mit einem AP-nanoHD an einen der beiden AP-HD gekoppelt. IPCams, die Echos und das Gästenetzwerk laufen jeweils in eigenen (WLAN-)Netzen (VLAN's). Der UniFi-Controller läuft "nativ" als Package auf der Syno.

-

Hallo und vielen Dank für die interessante Diskussion.

Was ich noch nicht so verstanden habe ist Folgendes.

Wenn ich z.B. Meine ganzen iobroker-Teile (RasPi, Sonoff, Tablet zur Visualisierung,...) in einen Bereich außerhalb der bisherigen 192.158.178. gelegt habe, und diesen Bereich mit einer Firewall nach außen schützen möchte, wie bekommen dann einige Module ihre Daten von außen (Wetter, Tankerkönig, usw.)?Ich finde, das ist echt eine Überlegung wert, den Umzugsaufwand zu betreiben...