NEWS

2 kurze Fragen zu Tuya-Convert & Tasmota-Update

-

@meister-mopper said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

von 6.x auf 9.2 upgraden

boah, der is aber echt brutal! hat der nach einem hardreset kein AP aufgespannt? hab da einen shelly1rumgammeln, der ist mir zwischen 2 updates hängen geblieben wie das mit sync name aufgekommen ist. nicht mal Dimitar schaffte es per fernzugriff. kein vor/zurück mehr. wie die 1.9.3 rausgekommen ist, angeklemmt, siehe da update erledigt!

@da_woody Nö, der hat gar nix mehr gespannt

-

Genau diese von euch angesprochenen Probleme möchte ich ja gern vermeiden.

Ich meine ich kann ein paar Befehle Copy/Pasten .... ich verstehe auch so ungefähr was sich da auf technischer Seite tut,

aber ich bin weit davon entfernt, wenn es mal nicht will, dass ich weiß woran es liegen könnte.

OTA empfinde ich sehr bequem, ist eigentlich auch ein Kaufkriterium gewesen und damit habe ich mich gegen die EP2 entschieden, obwohl der LED Ring schon schön ist ...

Das man diese Upgradesprünge vermeiden sollte, hatte ich noch so irgendwie im Hinterkopf, aber mir wurde

auch durch Github nicht klar, wo da Gefahren lauern. Was geht und was nicht. Habe nur gesehen, dass einige dann da standen und nicht mehr weiter kamen. Kind im Brunnen ist immer doof.@chaot Ja vielen Dank für den Hinweis, muss mich aber selbst korrigieren:

Tasmota 9.2.0_De ist aktuell auf einer drauf. Ich berichige das oben, nicht dass wir hier Fake News haben.Ich werde wohl bei den restlichen SP-1 erstmal auf 8.1.0.2 und dann upgraden und nicht direkt 9.2.0_De gehen.

Dann habe ich noch einige SP-112, da werde ich versuchen direkt die 9.2.0_De zu flashen.

Dann noch eine P1, vor der habe ich ein bisschen bammel, ob das so klappt.

Gibt unterschiedliche Angaben, ob und wie ....Ich danke auf jeden Fall für die Hilfestellung, wesentlich angenehmer als die YT-Heinis, die mir für jeden Mausklick einen Workshop andrehen wollen.

Danke :)

Irgendwie kann ich die älteren Beiträge nicht mehr editieren, ich Übernehme keinerlei Haftung .... :)

-

@wannabe ,

schön das es funktioniert hat und das du das Zitat kapiert hast.@OpenSourceNomad ,

habe meine teilweise noch mit Version 7 am laufen, muss ich da jetzt mein Profil ändern ? ;-)@wal said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

habe meine teilweise noch mit Version 7 am laufen, muss ich da jetzt mein Profil ändern ?

Manche schwören ja auch noch auf Windows XP, angeblich das sicherste Betriebssystem um im Internet zu surfen

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)Ich hoffe allerdings trotzdem, dass Entwicklun nur ein Hobby von dir ist und du beruflich diesbezüglich keine Verantwortung hast. Leider ist diese Gleichgültigkeit was Sicherheitsthemen in der IT angeht weit verbreitet, wahrscheinlich weil es Abstrakt und nicht offensichtlich sichtbar ist. Bei kritischer Infrastruktur können dadurch auch Menschenleben gefährdet werden. Als Beispiel seien hier mal die Krankenhäuser genannt welche durch fahrlässiges oder nicht vorhandenes Patchmanagement ihre Infrastrukturen runterfahren mussten und teils sogar OP's verschieben oder sogar die Aufnahme von neuen Patienten ausgesetzt haben.

@wannabe said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Zum Thema Sicherheit, ich habe keine kritischen Geräte an den Dosen, im Grunde hauptsächlich Beleuchtung.

Und das solch eine Lücke ein Bestandteil einer Exploit-Chain ist, welche das Ziel hat dein Netzwerk zu übernehmen ist dir nicht bekannt?

Kleines, fiktives Beispiel:

Jemand (der Bösewicht in diesem Szenario) zwingt dein Tasmota 8 (oder das Tastmota 7 von @Wal) statt mit eurem Router einfach mit dem Bösewicht-Router zu kommunizieren. Das war die erste Hürde, nächstes Ziel ist natürlich das WLAN Passwort und dadurch vollen Zugriff auf deine Infrastruktur. Glücklicherweise liegt das Passwort direkt im Klartext des ESPs. Next Step ist also wahrscheinlich ein flash dump vom esp oder eventuell auch direkt über Tasmota (evtl. webui + Konsole?) an SSID + Passwort zu kommen. Ich bin nicht mehr ganz up to date was Tasmota angeht, früher gab es jedoch keine Pflicht das web ui mittels Passwort abzusichern. Aber selbst wenn der geneigte user jetzt ein Passwort gesetzt hat gibt es auch hier die ein oder andere Möglichkeit da ran zu kommen. Eventuell mittels brute-force oder einfach auf die Faulheit der user vertrauen die nur zu gerne das selber Passwort für alles hernehmen (weil das leichter zu merken ist!). Einfach mal die Netzwerk probes vom tasmota client mitschneiden und siehe da, er schreit permanent den mqtt user + passwort raus...per Wireshark sieht man schon wesentlich mehr, als wenn man sich bei 433mhz auf die Lauer legt.

Kleiner Unterschied ist eben das die 433-Gerätschaften nicht mit deinem TCP/IP Netzwerk kommunizieren und z.B. auch keine WLAN Passwörter gespeichert haben. Da ist bei einem Sensor nicht's zu holen außer eben die Sensordaten. Ein Aktor kann natürlich wild geschalten werden, da macht der Weihnachtsbaum dann Party oder so...

Diese Metadaten von mqtt ohne SSL lassen mehr Rückschlüsse zu als der Funksteckdosenstandart,

Hier wird es zu Wirr und ich kann dir leider nicht mehr folgen,...

-

@wal said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

habe meine teilweise noch mit Version 7 am laufen, muss ich da jetzt mein Profil ändern ?

Manche schwören ja auch noch auf Windows XP, angeblich das sicherste Betriebssystem um im Internet zu surfen

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)Ich hoffe allerdings trotzdem, dass Entwicklun nur ein Hobby von dir ist und du beruflich diesbezüglich keine Verantwortung hast. Leider ist diese Gleichgültigkeit was Sicherheitsthemen in der IT angeht weit verbreitet, wahrscheinlich weil es Abstrakt und nicht offensichtlich sichtbar ist. Bei kritischer Infrastruktur können dadurch auch Menschenleben gefährdet werden. Als Beispiel seien hier mal die Krankenhäuser genannt welche durch fahrlässiges oder nicht vorhandenes Patchmanagement ihre Infrastrukturen runterfahren mussten und teils sogar OP's verschieben oder sogar die Aufnahme von neuen Patienten ausgesetzt haben.

@wannabe said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Zum Thema Sicherheit, ich habe keine kritischen Geräte an den Dosen, im Grunde hauptsächlich Beleuchtung.

Und das solch eine Lücke ein Bestandteil einer Exploit-Chain ist, welche das Ziel hat dein Netzwerk zu übernehmen ist dir nicht bekannt?

Kleines, fiktives Beispiel:

Jemand (der Bösewicht in diesem Szenario) zwingt dein Tasmota 8 (oder das Tastmota 7 von @Wal) statt mit eurem Router einfach mit dem Bösewicht-Router zu kommunizieren. Das war die erste Hürde, nächstes Ziel ist natürlich das WLAN Passwort und dadurch vollen Zugriff auf deine Infrastruktur. Glücklicherweise liegt das Passwort direkt im Klartext des ESPs. Next Step ist also wahrscheinlich ein flash dump vom esp oder eventuell auch direkt über Tasmota (evtl. webui + Konsole?) an SSID + Passwort zu kommen. Ich bin nicht mehr ganz up to date was Tasmota angeht, früher gab es jedoch keine Pflicht das web ui mittels Passwort abzusichern. Aber selbst wenn der geneigte user jetzt ein Passwort gesetzt hat gibt es auch hier die ein oder andere Möglichkeit da ran zu kommen. Eventuell mittels brute-force oder einfach auf die Faulheit der user vertrauen die nur zu gerne das selber Passwort für alles hernehmen (weil das leichter zu merken ist!). Einfach mal die Netzwerk probes vom tasmota client mitschneiden und siehe da, er schreit permanent den mqtt user + passwort raus...per Wireshark sieht man schon wesentlich mehr, als wenn man sich bei 433mhz auf die Lauer legt.

Kleiner Unterschied ist eben das die 433-Gerätschaften nicht mit deinem TCP/IP Netzwerk kommunizieren und z.B. auch keine WLAN Passwörter gespeichert haben. Da ist bei einem Sensor nicht's zu holen außer eben die Sensordaten. Ein Aktor kann natürlich wild geschalten werden, da macht der Weihnachtsbaum dann Party oder so...

Diese Metadaten von mqtt ohne SSL lassen mehr Rückschlüsse zu als der Funksteckdosenstandart,

Hier wird es zu Wirr und ich kann dir leider nicht mehr folgen,...

Grundsätzlich war und ist die Updatethematik bei Tastmota tatsächlich ein Grauss. Ich spreche da aus Erfahrung, bis vor ein paar Jahren hatte ich auch viele tastmotierte Gerätschaften, allerdings kämpfte ich damals auch schon mit den gleichen Problemen die heute immer noch Thema sind.

Viele Leute sind eben einfach abgeschreckt was updates bei Tasmota angeht (kann ich übrigens vollstens verstehen - wie viele Stunden habe ich damit schon verballert!), wenn dann Leute aber noch empfehlen einfach die alte (mit Sicherheitslücken gespickte) Version laufen zu lassen, hätte man ja auch gleich bei den Chinakracher-Cloud-Firmware bleiben können

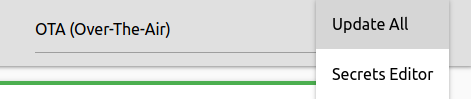

Für mich war das Problem übrigens gelöst nachdem ich meinen letzten Tastmota node abgeschalten und alle auf esphome migriert hatte. Seitdem reicht bei mir genau ein klick um alle meine (inzwischen über 50) esp's auf die aktuellste/sicherste Version zu hiefen (schief gelaufen ist dabei noch nie etwas!):

-

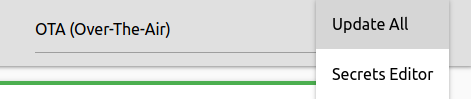

Grundsätzlich war und ist die Updatethematik bei Tastmota tatsächlich ein Grauss. Ich spreche da aus Erfahrung, bis vor ein paar Jahren hatte ich auch viele tastmotierte Gerätschaften, allerdings kämpfte ich damals auch schon mit den gleichen Problemen die heute immer noch Thema sind.

Viele Leute sind eben einfach abgeschreckt was updates bei Tasmota angeht (kann ich übrigens vollstens verstehen - wie viele Stunden habe ich damit schon verballert!), wenn dann Leute aber noch empfehlen einfach die alte (mit Sicherheitslücken gespickte) Version laufen zu lassen, hätte man ja auch gleich bei den Chinakracher-Cloud-Firmware bleiben können

Für mich war das Problem übrigens gelöst nachdem ich meinen letzten Tastmota node abgeschalten und alle auf esphome migriert hatte. Seitdem reicht bei mir genau ein klick um alle meine (inzwischen über 50) esp's auf die aktuellste/sicherste Version zu hiefen (schief gelaufen ist dabei noch nie etwas!):

Komisch und ich hatte noch nie Probleme mit Tasmota. OK, das mal was rumgezickt hat, sah ich als "Kinderkrankheiten" an. Mit TasmoAdmin geht das Update auch in einem Rutsch und seit Version 7.x hatte ich auch keine Probs damit. Aber die esphome ist schon interessant

-

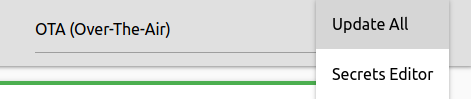

Grundsätzlich war und ist die Updatethematik bei Tastmota tatsächlich ein Grauss. Ich spreche da aus Erfahrung, bis vor ein paar Jahren hatte ich auch viele tastmotierte Gerätschaften, allerdings kämpfte ich damals auch schon mit den gleichen Problemen die heute immer noch Thema sind.

Viele Leute sind eben einfach abgeschreckt was updates bei Tasmota angeht (kann ich übrigens vollstens verstehen - wie viele Stunden habe ich damit schon verballert!), wenn dann Leute aber noch empfehlen einfach die alte (mit Sicherheitslücken gespickte) Version laufen zu lassen, hätte man ja auch gleich bei den Chinakracher-Cloud-Firmware bleiben können

Für mich war das Problem übrigens gelöst nachdem ich meinen letzten Tastmota node abgeschalten und alle auf esphome migriert hatte. Seitdem reicht bei mir genau ein klick um alle meine (inzwischen über 50) esp's auf die aktuellste/sicherste Version zu hiefen (schief gelaufen ist dabei noch nie etwas!):

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

wenn dann Leute aber noch empfehlen einfach die alte (mit Sicherheitslücken gespickte) Version laufen zu lassen, hätte man ja auch gleich bei den Chinakracher-Cloud-Firmware bleiben können

...ist aber imo schon noch ein Unterschied, ob man Devices Verbindung zur "China-Cloud" erlaubt (was sicherlich bei 99,5% aller Router-Umgebungen möglich ist), oder ob man einfach irgendwo ein Tasmota laufen hat, das sicherlich bei 99,5% aller Router-Umgebungen nicht aus dem Internet erreichbar ist...

-

@wal said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

habe meine teilweise noch mit Version 7 am laufen, muss ich da jetzt mein Profil ändern ?

Manche schwören ja auch noch auf Windows XP, angeblich das sicherste Betriebssystem um im Internet zu surfen

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)

. Vielleicht musst du nur ein bisschen an deiner Einstellung arbeiten ohne dein Profil zu ändern ;)Ich hoffe allerdings trotzdem, dass Entwicklun nur ein Hobby von dir ist und du beruflich diesbezüglich keine Verantwortung hast. Leider ist diese Gleichgültigkeit was Sicherheitsthemen in der IT angeht weit verbreitet, wahrscheinlich weil es Abstrakt und nicht offensichtlich sichtbar ist. Bei kritischer Infrastruktur können dadurch auch Menschenleben gefährdet werden. Als Beispiel seien hier mal die Krankenhäuser genannt welche durch fahrlässiges oder nicht vorhandenes Patchmanagement ihre Infrastrukturen runterfahren mussten und teils sogar OP's verschieben oder sogar die Aufnahme von neuen Patienten ausgesetzt haben.

@wannabe said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Zum Thema Sicherheit, ich habe keine kritischen Geräte an den Dosen, im Grunde hauptsächlich Beleuchtung.

Und das solch eine Lücke ein Bestandteil einer Exploit-Chain ist, welche das Ziel hat dein Netzwerk zu übernehmen ist dir nicht bekannt?

Kleines, fiktives Beispiel:

Jemand (der Bösewicht in diesem Szenario) zwingt dein Tasmota 8 (oder das Tastmota 7 von @Wal) statt mit eurem Router einfach mit dem Bösewicht-Router zu kommunizieren. Das war die erste Hürde, nächstes Ziel ist natürlich das WLAN Passwort und dadurch vollen Zugriff auf deine Infrastruktur. Glücklicherweise liegt das Passwort direkt im Klartext des ESPs. Next Step ist also wahrscheinlich ein flash dump vom esp oder eventuell auch direkt über Tasmota (evtl. webui + Konsole?) an SSID + Passwort zu kommen. Ich bin nicht mehr ganz up to date was Tasmota angeht, früher gab es jedoch keine Pflicht das web ui mittels Passwort abzusichern. Aber selbst wenn der geneigte user jetzt ein Passwort gesetzt hat gibt es auch hier die ein oder andere Möglichkeit da ran zu kommen. Eventuell mittels brute-force oder einfach auf die Faulheit der user vertrauen die nur zu gerne das selber Passwort für alles hernehmen (weil das leichter zu merken ist!). Einfach mal die Netzwerk probes vom tasmota client mitschneiden und siehe da, er schreit permanent den mqtt user + passwort raus...per Wireshark sieht man schon wesentlich mehr, als wenn man sich bei 433mhz auf die Lauer legt.

Kleiner Unterschied ist eben das die 433-Gerätschaften nicht mit deinem TCP/IP Netzwerk kommunizieren und z.B. auch keine WLAN Passwörter gespeichert haben. Da ist bei einem Sensor nicht's zu holen außer eben die Sensordaten. Ein Aktor kann natürlich wild geschalten werden, da macht der Weihnachtsbaum dann Party oder so...

Diese Metadaten von mqtt ohne SSL lassen mehr Rückschlüsse zu als der Funksteckdosenstandart,

Hier wird es zu Wirr und ich kann dir leider nicht mehr folgen,...

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Manche schwören ja auch noch auf Windows XP, angeblich das sicherste Betriebssystem um im Internet zu surfen

sorry fürs dazwischen quatschen, aber da bekomm ich das gruseln...

-

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Manche schwören ja auch noch auf Windows XP, angeblich das sicherste Betriebssystem um im Internet zu surfen

sorry fürs dazwischen quatschen, aber da bekomm ich das gruseln...

Ich habe keinerlei kritischer infrastruktur, ich bin kein Krankenhaus und auch kein Atomkraftwerk.

Im Haus ist das 2te Wlan ist komplett vom 2ten entkoppelt.

Kein einziges Gerät hat Zugriff auf beide Netzwerke, kein stanni ssh, pit sshs, ip-table und fail2ban.

Das sind ziemlich starke Boardmittel.

Selbst wenn diese Verkettung von Exploits und co so stattfinden würde, wäre der Angreifer in einem Offline-Netzwerk, keinerlei Personenbezogene Daten, kein Server, kein Datenträger im klassischen Sinne.Das ganze wird ein bisschen Zeit in Anspruch nehmen und physische Anwesenheit vorraussetzen,

aber hey, könnte ja in dieser Verkettung auch sein, dass mein Nachbar gehackt wurde und nun von da aus mein Netzwerk, gehackidihackhackt wird und das über 23169 Proxies

Ich glaube diese Art von Menschen, die soetwas beherrschen haben andere Ziele als mich.

Da halte ich es noch für wahrscheinlicher, dass irgendwann mal jemand einen großflächigen Zero-Day Exploit nutzt um Smartphones/PCs

(also richtige Datenspeicher, die weitaus verbreiteter sind als Tasmota) mal richtig auf den Wecker zu gehen.Danke, jetzt habe ich verstanden, warum ich als Kind für mein RC-Car nie einen Router brauchte.

Ich habe mich schon immer gefragt, wie das damals Funktioniert hat, 2021 endlich verstanden :) -

Ich habe keinerlei kritischer infrastruktur, ich bin kein Krankenhaus und auch kein Atomkraftwerk.

Im Haus ist das 2te Wlan ist komplett vom 2ten entkoppelt.

Kein einziges Gerät hat Zugriff auf beide Netzwerke, kein stanni ssh, pit sshs, ip-table und fail2ban.

Das sind ziemlich starke Boardmittel.

Selbst wenn diese Verkettung von Exploits und co so stattfinden würde, wäre der Angreifer in einem Offline-Netzwerk, keinerlei Personenbezogene Daten, kein Server, kein Datenträger im klassischen Sinne.Das ganze wird ein bisschen Zeit in Anspruch nehmen und physische Anwesenheit vorraussetzen,

aber hey, könnte ja in dieser Verkettung auch sein, dass mein Nachbar gehackt wurde und nun von da aus mein Netzwerk, gehackidihackhackt wird und das über 23169 Proxies

Ich glaube diese Art von Menschen, die soetwas beherrschen haben andere Ziele als mich.

Da halte ich es noch für wahrscheinlicher, dass irgendwann mal jemand einen großflächigen Zero-Day Exploit nutzt um Smartphones/PCs

(also richtige Datenspeicher, die weitaus verbreiteter sind als Tasmota) mal richtig auf den Wecker zu gehen.Danke, jetzt habe ich verstanden, warum ich als Kind für mein RC-Car nie einen Router brauchte.

Ich habe mich schon immer gefragt, wie das damals Funktioniert hat, 2021 endlich verstanden :) -

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

wenn dann Leute aber noch empfehlen einfach die alte (mit Sicherheitslücken gespickte) Version laufen zu lassen, hätte man ja auch gleich bei den Chinakracher-Cloud-Firmware bleiben können

...ist aber imo schon noch ein Unterschied, ob man Devices Verbindung zur "China-Cloud" erlaubt (was sicherlich bei 99,5% aller Router-Umgebungen möglich ist), oder ob man einfach irgendwo ein Tasmota laufen hat, das sicherlich bei 99,5% aller Router-Umgebungen nicht aus dem Internet erreichbar ist...

@jleg said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

...ist aber imo schon noch ein Unterschied, ob man Devices Verbindung zur "China-Cloud" erlaubt (was sicherlich bei 99,5% aller Router-Umgebungen möglich ist), oder ob man einfach irgendwo ein Tasmota laufen hat, das sicherlich bei 99,5% aller Router-Umgebungen nicht aus dem Internet erreichbar ist...

Die Krux an der Sache ist ja das die China-Kracher-Firmware teils automatisch updates fahren und Sicherheitslücken so zeitnah geschlossen werden. Sprich es ist durchaus möglich mit so einem setup sicherer zu fahren als mit einem selbstgeflashten und vergessenen (oder wie im Internet und hier im Thread auch oft erwähnt schlicht aus Angst nicht getätigten Update) sofern man denn den ganzen Cloudgeschichten

vertraut. Sollte man natürlich nicht, auch nicht den beliebten und als besonders sicher geglaubten Ubiquiti Geräten

vertraut. Sollte man natürlich nicht, auch nicht den beliebten und als besonders sicher geglaubten Ubiquiti Geräten  welche u.a. die virtuelle Trennung von Netzwerken (auch WLAN Netzwerken) im Sortiment haben.

welche u.a. die virtuelle Trennung von Netzwerken (auch WLAN Netzwerken) im Sortiment haben.Wie du ja sicher gerade erst gelesen hast ist die Sicherheitslücke die in Tasmota 7 und 8 klafft eben lokal (aber ohne Kabel!) ausnutzbar, ganz ohne dem bösen Internet. Viele Leute mag das nicht stören, soll auch Leute geben die unverschlüsselte (oder mit obsoleter Verschlüsselung wie WEP, WPA1) WLAN-Netzwerke betreiben...

@wannabe said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Im Haus ist das 2te Wlan ist komplett vom 2ten entkoppelt.

Wahrscheinlich eher vom ersten und hoffentlich ist kein Unifi involviert

Selbst wenn diese Verkettung von Exploits und co so stattfinden würde, wäre der Angreifer in einem Offline-Netzwerk, keinerlei Personenbezogene Daten, kein Server, kein Datenträger im klassischen Sinne.

Und trotzdem wird dir jede nur halbwegs mit der der Materie vertraute Person mit Sicherheit raten bekannte Sicherheitslücken die nebenbei noch over the air exploitable sind zu patchen. Wenn deine Haustüre

ein Loch hätte durch das jeder reingreifen kann um die Türe zu öffnen ("Smartlock" mit Notfall- und Gefahrenfunktion vorausgesetzt!) würdest du wahrscheinlich auch nicht auf die Idee kommen das so zu lassen - oder? Und was genau kann/macht eigentlich denn dein Offline-Netzwerk so ganz ohne Server und Datenträger?

ein Loch hätte durch das jeder reingreifen kann um die Türe zu öffnen ("Smartlock" mit Notfall- und Gefahrenfunktion vorausgesetzt!) würdest du wahrscheinlich auch nicht auf die Idee kommen das so zu lassen - oder? Und was genau kann/macht eigentlich denn dein Offline-Netzwerk so ganz ohne Server und Datenträger?

-

@jleg said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

...ist aber imo schon noch ein Unterschied, ob man Devices Verbindung zur "China-Cloud" erlaubt (was sicherlich bei 99,5% aller Router-Umgebungen möglich ist), oder ob man einfach irgendwo ein Tasmota laufen hat, das sicherlich bei 99,5% aller Router-Umgebungen nicht aus dem Internet erreichbar ist...

Die Krux an der Sache ist ja das die China-Kracher-Firmware teils automatisch updates fahren und Sicherheitslücken so zeitnah geschlossen werden. Sprich es ist durchaus möglich mit so einem setup sicherer zu fahren als mit einem selbstgeflashten und vergessenen (oder wie im Internet und hier im Thread auch oft erwähnt schlicht aus Angst nicht getätigten Update) sofern man denn den ganzen Cloudgeschichten

vertraut. Sollte man natürlich nicht, auch nicht den beliebten und als besonders sicher geglaubten Ubiquiti Geräten

vertraut. Sollte man natürlich nicht, auch nicht den beliebten und als besonders sicher geglaubten Ubiquiti Geräten  welche u.a. die virtuelle Trennung von Netzwerken (auch WLAN Netzwerken) im Sortiment haben.

welche u.a. die virtuelle Trennung von Netzwerken (auch WLAN Netzwerken) im Sortiment haben.Wie du ja sicher gerade erst gelesen hast ist die Sicherheitslücke die in Tasmota 7 und 8 klafft eben lokal (aber ohne Kabel!) ausnutzbar, ganz ohne dem bösen Internet. Viele Leute mag das nicht stören, soll auch Leute geben die unverschlüsselte (oder mit obsoleter Verschlüsselung wie WEP, WPA1) WLAN-Netzwerke betreiben...

@wannabe said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Im Haus ist das 2te Wlan ist komplett vom 2ten entkoppelt.

Wahrscheinlich eher vom ersten und hoffentlich ist kein Unifi involviert

Selbst wenn diese Verkettung von Exploits und co so stattfinden würde, wäre der Angreifer in einem Offline-Netzwerk, keinerlei Personenbezogene Daten, kein Server, kein Datenträger im klassischen Sinne.

Und trotzdem wird dir jede nur halbwegs mit der der Materie vertraute Person mit Sicherheit raten bekannte Sicherheitslücken die nebenbei noch over the air exploitable sind zu patchen. Wenn deine Haustüre

ein Loch hätte durch das jeder reingreifen kann um die Türe zu öffnen ("Smartlock" mit Notfall- und Gefahrenfunktion vorausgesetzt!) würdest du wahrscheinlich auch nicht auf die Idee kommen das so zu lassen - oder? Und was genau kann/macht eigentlich denn dein Offline-Netzwerk so ganz ohne Server und Datenträger?

ein Loch hätte durch das jeder reingreifen kann um die Türe zu öffnen ("Smartlock" mit Notfall- und Gefahrenfunktion vorausgesetzt!) würdest du wahrscheinlich auch nicht auf die Idee kommen das so zu lassen - oder? Und was genau kann/macht eigentlich denn dein Offline-Netzwerk so ganz ohne Server und Datenträger?

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

hoffentlich ist kein Unifi involviert

Wie kommt es zu dieser Aussage?

-

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

hoffentlich ist kein Unifi involviert

Wie kommt es zu dieser Aussage?

@dr-bakterius ich denk mal, weil in letzter zeit einiges an FW problemen kommuniziert wird...

-

@dr-bakterius ich denk mal, weil in letzter zeit einiges an FW problemen kommuniziert wird...

@da_woody ??? Davon ist mir aber nichts bekannt. Bei Cisco ist einiges los was löchrige Firmware angeht und bei Unifi besteht der Verdacht das eventuell die Zugangsdaten zu deren Netzwerk kompromittiert wurden, aber das betrifft ja dann nicht die APs beim Endkunden.

-

@da_woody ??? Davon ist mir aber nichts bekannt. Bei Cisco ist einiges los was löchrige Firmware angeht und bei Unifi besteht der Verdacht das eventuell die Zugangsdaten zu deren Netzwerk kompromittiert wurden, aber das betrifft ja dann nicht die APs beim Endkunden.

@chaot ich hab das nur nebenbei mitbekommen, das in der letzten zeit zu ubi einiges gepostet wurde. ich hab nur für den garten eine nano, aber da ist openWRT drauf. darum les ich da nicht alles genau.

falls fake news, sorry. :) -

@chaot ich hab das nur nebenbei mitbekommen, das in der letzten zeit zu ubi einiges gepostet wurde. ich hab nur für den garten eine nano, aber da ist openWRT drauf. darum les ich da nicht alles genau.

falls fake news, sorry. :)@da_woody Nö, alles gut. Das scheint ja zu stimmen das bei denen die Kundendaten zugänglich waren. Aber das betrifft ja nicht die eingerichteten APs wenn die nicht über deren Oberfläche administriert werden.

Falls du da auf eine andere Info stößt würde mich das selbstverständlich auch interessieren. -

@opensourcenomad said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

hoffentlich ist kein Unifi involviert

Wie kommt es zu dieser Aussage?

@dr-bakterius said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Wie kommt es zu dieser Aussage?

Ich habe diese, wohl nicht mehr ganz dem Zeitgeist entsprechende, Eigenschaft auch Quellen für meine Behauptungen anzugeben. Allerdings mache ich es wohl vielen nicht leicht genug diese auch zu finden. Meistens verstecke ich diese ganz gemein im Fließtext, nur erkennbar durch die blaue Farbe.

Wo ist jetzt genau das Problem meine Aussage zu verstehen? Link im meinem Text nicht gefunden? Nicht gewusst dass Unifi ein Produkt von Ubiquiti ist? Oder die Quelle nicht verstanden?

@da_woody said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

ich denk mal, weil in letzter zeit einiges an FW problemen kommuniziert wird...

Es wird ein bisschen mehr sein wenn ein börsennotiertes Unternehmen seine Kunden auffordert ihr Passwort zu ändern und umgehend eine 2-Faktor Authentifizierung zu aktivieren. Es sieht wohl so aus als gab es einen größeren "Datenreichtum" in der Cloud von Ubiquiti

(die natürlicherweise an ein Fremdunternehmen outgesourced ist).

(die natürlicherweise an ein Fremdunternehmen outgesourced ist).Da wohl

vielealle(?) hier im Thread meine Quellenangabe nicht gefunden/verstanden haben hier noch ein kleiner Auszug, der Link findet sich übrigens immer noch in meinem Post .

.The company says an incident at a third-party cloud provider may have exposed customer account information and credentials used to remotely manage Ubiquiti gear.

Neben den Zugangsdaten sind wohl auch noch Name, Anschrift, E-Mail Adressen, Telefonnummern und alles sonst was man der Firma so anvertraut hat abhandengekommen.

Viele werden vielleicht auch gar nicht direkt wissen ( @Chaot

?) das sie ein Cloud-Kracher-Account bei Ubiquiti haben. Die haben das ähnlich schleichend (und teils wohl verpflichtend für neue Produkte) eingeführt ohne überhaupt eine alternativ zu bieten wie Microsoft mit Windows 10 die Leute mit Cloud-Accounts beglückt

?) das sie ein Cloud-Kracher-Account bei Ubiquiti haben. Die haben das ähnlich schleichend (und teils wohl verpflichtend für neue Produkte) eingeführt ohne überhaupt eine alternativ zu bieten wie Microsoft mit Windows 10 die Leute mit Cloud-Accounts beglückt

-

@dr-bakterius said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

Wie kommt es zu dieser Aussage?

Ich habe diese, wohl nicht mehr ganz dem Zeitgeist entsprechende, Eigenschaft auch Quellen für meine Behauptungen anzugeben. Allerdings mache ich es wohl vielen nicht leicht genug diese auch zu finden. Meistens verstecke ich diese ganz gemein im Fließtext, nur erkennbar durch die blaue Farbe.

Wo ist jetzt genau das Problem meine Aussage zu verstehen? Link im meinem Text nicht gefunden? Nicht gewusst dass Unifi ein Produkt von Ubiquiti ist? Oder die Quelle nicht verstanden?

@da_woody said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

ich denk mal, weil in letzter zeit einiges an FW problemen kommuniziert wird...

Es wird ein bisschen mehr sein wenn ein börsennotiertes Unternehmen seine Kunden auffordert ihr Passwort zu ändern und umgehend eine 2-Faktor Authentifizierung zu aktivieren. Es sieht wohl so aus als gab es einen größeren "Datenreichtum" in der Cloud von Ubiquiti

(die natürlicherweise an ein Fremdunternehmen outgesourced ist).

(die natürlicherweise an ein Fremdunternehmen outgesourced ist).Da wohl

vielealle(?) hier im Thread meine Quellenangabe nicht gefunden/verstanden haben hier noch ein kleiner Auszug, der Link findet sich übrigens immer noch in meinem Post .

.The company says an incident at a third-party cloud provider may have exposed customer account information and credentials used to remotely manage Ubiquiti gear.

Neben den Zugangsdaten sind wohl auch noch Name, Anschrift, E-Mail Adressen, Telefonnummern und alles sonst was man der Firma so anvertraut hat abhandengekommen.

Viele werden vielleicht auch gar nicht direkt wissen ( @Chaot

?) das sie ein Cloud-Kracher-Account bei Ubiquiti haben. Die haben das ähnlich schleichend (und teils wohl verpflichtend für neue Produkte) eingeführt ohne überhaupt eine alternativ zu bieten wie Microsoft mit Windows 10 die Leute mit Cloud-Accounts beglückt

?) das sie ein Cloud-Kracher-Account bei Ubiquiti haben. Die haben das ähnlich schleichend (und teils wohl verpflichtend für neue Produkte) eingeführt ohne überhaupt eine alternativ zu bieten wie Microsoft mit Windows 10 die Leute mit Cloud-Accounts beglückt

Das ein AP zwingend in der Cloud hängt oder dort Daten abgelegt werden die die Sicherheit des AP betreffen halte ich auch für eine sehr konstruierte Aussage. Mein Controler funktioniert klaglos auch ohne Internetverbindung und das der AP irgendwelche Daten in eine nicht dokumentierte Zwangscloud schickt habe ich bisher noch nicht gehört.

Zudem ist der Container mit dem Controler nur dann eingeschltet wenn ich am AP irgendwas verändern will.Der Remote Access ist standardmäßig deaktiviert und es wird auch im Controler klar davor gewarnt den nur dann zu aktivieren wenn er zwingend benötigt wird und der User weiß was er da macht. Das kann eigentlich nur ein Blinder ignorieren.

Ein weiterer AP von mir (anderer Standort) wurde eingerichtet ohne Unifi Account. Auch das ist möglich.

Deshalb ist es schon grenzwertig einfach mal ALLE unifi Geräte so hinzustellen. Zumal alles was bisher verbreitet wurde nur rein Spekulativ ist und NICHTS davon bisher belegt wurde. Oder hast du eine Quelle die klar sagen kann was für Daten dort geklaut wurden?

Und übrigens: Auch windoof 10 lässt sich ganz leicht ohne Zwangscloud betreiben.

Aber ist mir ja klar. Alles was nicht Open Source ist ist böse und muss vernichtet werden.

Gib doch mal ein Beispiel für eine (von Endkunden) administrierbare Ausrüstung vom ÜP bis zum Gerät.

-

@chaot ich hab das nur nebenbei mitbekommen, das in der letzten zeit zu ubi einiges gepostet wurde. ich hab nur für den garten eine nano, aber da ist openWRT drauf. darum les ich da nicht alles genau.

falls fake news, sorry. :)@da_woody said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

für den garten eine nano, aber da ist openWRT drauf

Befreit und aus der Cloud geholt! Anders würde ich es auch nicht machen wenn ich solche Produkte einsetzten würde.

Ich verstehe bis heute nicht wie man die Sicherheit der eigenen Infrastruktur irgendwelchen mehr oder weniger ominösen Firmen (sprich irgendwelchen fremden, komplett unbekannten Menschen meist noch in einer anderen Gerichtsbarkeit) anvertrauen kann. Ist wohl ein neues Jahrtausend, outsourching ist der neu Trend und wenn was schief geht war es ein bedauerlicher Softwarefehler, kann man leider nichts machen!

Warum eigentlich nicht irgendwelche Cloud Cams in's Schlafzimmer hängen oder die Kids mit Smart Watch von Pearl "beglücken". Dann doch lieber gleich was vom großen Bruder google, der kennt mich ja sowieso schon und ist ja auch viel sicherer... oder so

-

@da_woody said in 2 kurze Fragen zu Tuya-Convert & Tasmota-Update:

für den garten eine nano, aber da ist openWRT drauf

Befreit und aus der Cloud geholt! Anders würde ich es auch nicht machen wenn ich solche Produkte einsetzten würde.

Ich verstehe bis heute nicht wie man die Sicherheit der eigenen Infrastruktur irgendwelchen mehr oder weniger ominösen Firmen (sprich irgendwelchen fremden, komplett unbekannten Menschen meist noch in einer anderen Gerichtsbarkeit) anvertrauen kann. Ist wohl ein neues Jahrtausend, outsourching ist der neu Trend und wenn was schief geht war es ein bedauerlicher Softwarefehler, kann man leider nichts machen!

Warum eigentlich nicht irgendwelche Cloud Cams in's Schlafzimmer hängen oder die Kids mit Smart Watch von Pearl "beglücken". Dann doch lieber gleich was vom großen Bruder google, der kennt mich ja sowieso schon und ist ja auch viel sicherer... oder so

@opensourcenomad Na dann sag doch einfach mal an was für eine Infrastuktur du aufbauen würdest die auch ohne zwei Studiengänge nutzbar ist.

Kritik ist nur dann sinnvoll wenn man auch eine Alternative anbieten kann. Sonst ist das nur Genöle.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden