NEWS

Crowdsec/fail2ban wie Multiserver absichern ?

-

Hallo zusammen,

ich habe 3 lxc Server in Proxmox laufen (Gotify, Bitwarden, Nextcloud...) und wollte diese mit dem Nginx Proxy Manager nach außen erreichbar machen. Das Klappt alles wunderbar funktioniert beim Test auch allerdings wollte ich diese Absichern mit Crowdsec.

Hat einer eine Idee wie man da genau vorgeht sichert man jeden Server Seperat ab oder Installiert man z.b Crowdsec (oder fail2ban) nur auf dem Nginx Proxy Managager Server und synct die logs dann z.b mit Syslog ?Ich hatte aber schon das Problem dass z.b Bitwarden erkannt hat wenn ich mich 3 mal falsch einlogge aber anstatt dann die ip vom angreifer die ip vom Proxy Manager gesperrt hat.

Über eure Hilfe würde ich mich sehr freuen da ich ziemlich neu in dem Gebiet Crowdsec und fail2ban bin.

-

Hallo zusammen,

ich habe 3 lxc Server in Proxmox laufen (Gotify, Bitwarden, Nextcloud...) und wollte diese mit dem Nginx Proxy Manager nach außen erreichbar machen. Das Klappt alles wunderbar funktioniert beim Test auch allerdings wollte ich diese Absichern mit Crowdsec.

Hat einer eine Idee wie man da genau vorgeht sichert man jeden Server Seperat ab oder Installiert man z.b Crowdsec (oder fail2ban) nur auf dem Nginx Proxy Managager Server und synct die logs dann z.b mit Syslog ?Ich hatte aber schon das Problem dass z.b Bitwarden erkannt hat wenn ich mich 3 mal falsch einlogge aber anstatt dann die ip vom angreifer die ip vom Proxy Manager gesperrt hat.

Über eure Hilfe würde ich mich sehr freuen da ich ziemlich neu in dem Gebiet Crowdsec und fail2ban bin.

@benjamincz Bist du weiter gekommen? Mir ist Crowdsec auch etwas zu hoch

-

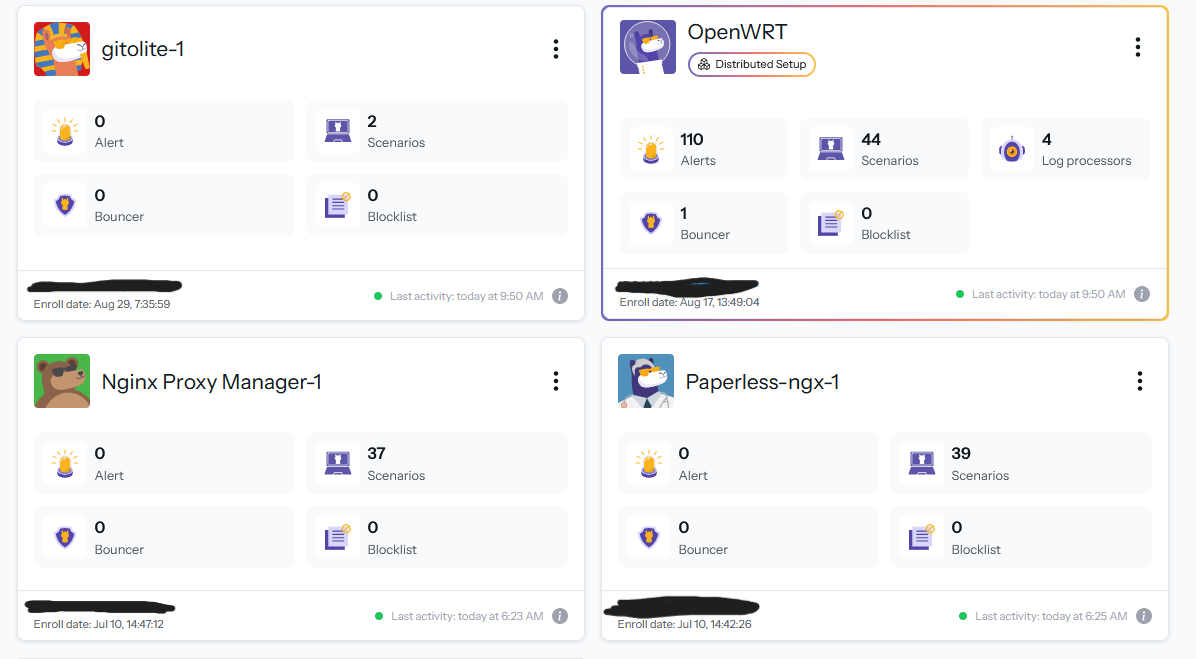

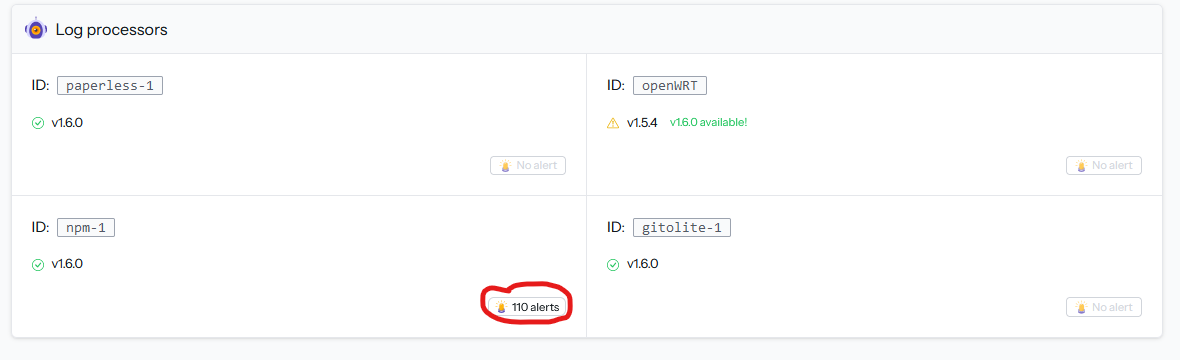

Ich habe Crowdsec jetzt seit mehr als 6 Monate am laufen.

Bei mir Blockt dann der Router (OpenWRT) so das mein Lan die Anfage nicht mehr sieht.

@BenjaminCz

Verwendest du beim Nginx Proxy Manager das http authentication verfahren ?

Wenn nicht bekommt, bei der Fail2Ban Variante, der Manager nicht mit wenn etwas gesperrt werden muss.

Ich persönlich würde bei 3 lxc lieber mit fail2ban arbeiten. Bis man das ganze bei Crowdsec verstanden und eingerichtet hat dauert es einfach viel länger. Ich schütze damit 9 lxc von denen ich aber nur 3 zum melden konfiguriert habe. -

Also ich setze fail2ban ja auch schon seit vielen Jahren ein, ja ist schön das dadurch Fehlversuche bemerkt und Quell-IP-Adressen gesperrt werden.

Was aber bei mir 99% der Angriffsversuche überhaupt reduziert hat ist Geolocation aka Geo-IP-Blocking aka Country Blocking.

Kann man je nach Firewall schon dort einsetzen (z.B. pfSense / OpenSense dann pro Portfreigabe) oder auf dem Proxy-Server pauschal oder pro Webseite/Subdomain. Die Lösungen arbeiten in der Regel alle mit der MaxMind-Datenbank, ein kostenlosen Konto bei denen Reicht aber dafür.So ist meine Webseite zum Beispiel meine Webseite weltweit erreichbar, die Subdomänen für Monitoring / Grafana / Seafile nur aus Deutschland (obwohl die Server teilweise in Frankreich bei OVH stehen).

Oder mein Mailserver ist weltweit Port 25 SNMP erreichbar, das Webinterface für die Benutzer/Outlook oder Mobil nur aus Deutschland.Wie bereits geschrieben, es nicht so das es dann gar keine Angriffe mehr gibt, aber extrem reduziert.

Ich nehme an das gibt es auch für Nginx, für den Apache hätte ich sogar eine Anleitung.Da gibt es 2 vorgehensweisen - entweder bestimmte Länder verbieten oder nur bestimmte Länder erlauben. Zweites ist bedeutend einfacher.

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden