NEWS

Steinel L600 CAM

-

Hi sorry ich habe mir jetzt nicht alles neu durchgelesen -> Gibt es jetzt eine möglich die CAM oder einen Stream meiner Survaillance Station in den iobroker einzubinden auch wirklich als Video ? und nicht nur alle paar sek ein Bild.

@Hohenbostler

Du hast beim letzten mal doch schon geschrieben, dass du die CAM in deine Survaillance Station eingebunden hast.

Wenn du wissen willst wie du den Stream daraus bekommst, bist du hier im falschen Thread. Dann musst du hier im Forum die SuFU benutzen. Da gibt es massig Thread für die Survaillance Station. Man muss sich schon ein bisschen einlesen, alles kann einen nicht vorgekaut werden ;) -

Telnet auf die L600

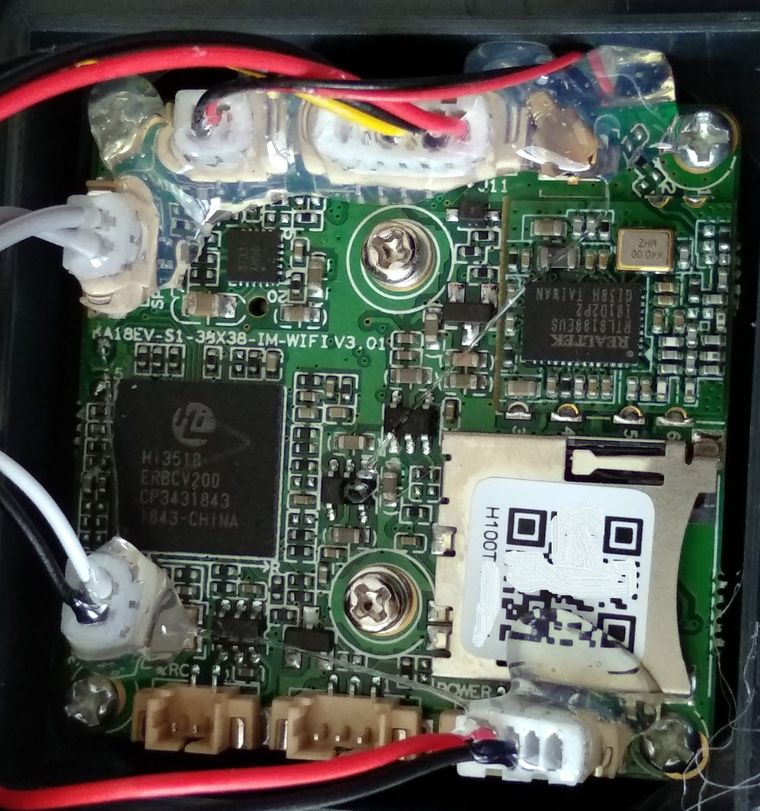

So, ich habe, um weiter zu kommen, noch eine Lampe beim großen Buchhändler bestellt und gleich zerlegt:

Dabei habe ich leider auch festgestellt, dass um das Kameramodul und die Lautsprecherplatine keine Dichtungen verbaut sind. Letztendlich liegen die nur im Regenschatten der Lampe und sind sonst für Spinnennester und dergleichen ein einladendes Plätzchen.

SoC ist also eindeutig ein HI3518 V200.

Die mitgelieferte Firmware hat einen laufenden HTTP und RTSP Server.

Als nächstes habe ich die SD Karte mit ext3 formatiert, die Lampe gestartet und danach auf die SD geschaut. Statt ext3 war nun ein korruptes ext2 auf der SD.

ACHTUNG: die SD fällt schnell in die Kamera. Danach muss die ganze Lampe zerlegt werden, um die SD wieder herauszubekommen!!

Zweiter Versuch: die SD mit FAT32 formatiert und ein ausführbares Script xm_autorun.sh in das Root-Verzeichnis der SD mit diesem Inhalt:

#!/bin/sh echo "script had been startet" > /var/tmp/mmcblock0/test.txt /sbin/telnetd > /var/tmp/mmcblock0/telnetd1.log 2>&1 & dvrHelper /lib/modules /usr/bin/Sofia 127.0.0.1 9578 1 > /var/tmp/mmcblock0/dvrHelper.log 2>&1 & sleep 10 /sbin/telnetd > /var/tmp/mmcblock0/telnetd2.log 2>&1 &BINGO: der telnet port ist offen

Login root/xmhdipcLocalHost login: root Password: Welcome to Monitor Tech.Laufende Prozesse:

~ # ps PID USER VSZ STAT COMMAND 1 root 1412 S init 2 root 0 SW [kthreadd] 3 root 0 SW [ksoftirqd/0] 4 root 0 SW [kworker/0:0] 5 root 0 SW [kworker/u:0] 6 root 0 SW< [khelper] 7 root 0 SW [kworker/u:1] 212 root 0 SW [sync_supers] 214 root 0 SW [bdi-default] 215 root 0 SW< [kintegrityd] 217 root 0 SW< [kblockd] 225 root 0 SW [spi0] 228 root 0 SW [spi1] 236 root 0 SW [khubd] 238 root 0 DW [kusbotg] 249 root 0 SW< [cfg80211] 250 root 0 SW [kworker/0:1] 334 root 0 SW< [rpciod] 340 root 0 SW [kswapd0] 393 root 0 SW [fsnotify_mark] 399 root 0 SW< [nfsiod] 403 root 0 SW< [cifsiod] 413 root 0 SW< [crypto] 470 root 0 SW [romblock0] 473 root 0 SW [mtdblock0] 478 root 0 SW [romblock1] 481 root 0 SW [mtdblock1] 486 root 0 SW [romblock2] 489 root 0 SW [mtdblock2] 494 root 0 SW [romblock3] 497 root 0 SW [mtdblock3] 502 root 0 SW [romblock4] 505 root 0 SW [mtdblock4] 510 root 0 SW [romblock5] 513 root 0 SW [mtdblock5] 652 root 0 SW< [dwc_otg] 657 root 0 SW< [kpsmoused] 671 root 0 SW [cfinteractive] 677 root 0 SW [kworker/u:2] 686 root 0 SW< [deferwq] 702 root 1072 S < udevd --daemon 759 root 0 SW [mmcqd/1] 783 root 1072 S < udevd --daemon 785 root 1072 S < udevd --daemon 971 root 0 SWN [jffs2_gcd_mtd5] 1197 root 19332 S wlandaemon 0 1199 root 2512 S searchIp 1216 root 0 SW [RTW_CMD_THREAD] 1228 root 5540 S dvrHelper /lib/modules /usr/bin/Sofia 127.0.0.1 9578 1245 root 1700 S wpa_supplicant -ieth2 -Dwext -c /mnt/mtd/Config/wpa. 1246 root 0 SW [flush-179:0] 1247 root 193m S /usr/bin/Sofia 1264 root 1424 S /sbin/telnetd 1269 root 1424 S udhcpc -i eth2 -s /usr/sbin/udhcpc.script 1313 root 1420 S -sh 1316 root 1412 R psFolgendes wurde in die dvrHelper.log geschrieben:

LibCrypto : g_cryptotype = 2 dvrHelper version: Jan 27 2018 Cannot connect with 127.0.0.1 to send log. macGuarder: Close telnetd Forever /usr/bin/Sofia is starting ... net/net.c(337) [EthNameValid]: pEthName == NULL! net/net.c(337) [EthNameValid]: pEthName == NULL!Ein telnetd Killer scheint also im drvHelper eingebaut zu sein.

Sofia scheint eine Software ähnlich busybox zu sein, in die alles mögliche einpaketiert wurde. -

Prozessor Information

/mnt/custom # cat /proc/cpuinfo Processor : ARM926EJ-S rev 5 (v5l) BogoMIPS : 269.10 Features : swp half thumb fastmult edsp java CPU implementer : 0x41 CPU architecture: 5TEJ CPU variant : 0x0 CPU part : 0x926 CPU revision : 5 Hardware : hi3518ev200 Revision : 0000 Serial : 0000000000000000Lauschende Netzwerkverbindungen

~ # netstat -nltup Active Internet connections (only servers) Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 0.0.0.0:34567 0.0.0.0:* LISTEN 1247/Sofia tcp 0 0 0.0.0.0:554 0.0.0.0:* LISTEN 1247/Sofia tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1247/Sofia tcp 0 0 0.0.0.0:23 0.0.0.0:* LISTEN 1264/telnetd tcp 0 0 0.0.0.0:23000 0.0.0.0:* LISTEN 1247/Sofia tcp 0 0 0.0.0.0:9530 0.0.0.0:* LISTEN 1228/dvrHelper udp 0 0 0.0.0.0:34568 0.0.0.0:* 1247/Sofia udp 0 0 255.255.255.255:34569 0.0.0.0:* 1199/searchIp udp 0 0 0.0.0.0:38946 0.0.0.0:* 1247/Sofia udp 0 0 0.0.0.0:49518 0.0.0.0:* 1247/Sofia udp 0 0 0.0.0.0:35828 0.0.0.0:* 1247/Sofia```Das Systemlog:

~ # dmesg Booting Linux on physical CPU 0 Linux version 3.4.35 (qinxueye@xd-server-0001) (gcc version 4.8.3 20131202 (prerelease) (Hisilicon_v300) ) #84 Sat Mar 31 09:10:48 CST 2018 CPU: ARM926EJ-S [41069265] revision 5 (ARMv5TEJ), cr=00053177 CPU: VIVT data cache, VIVT instruction cache Machine: hi3518ev200 Memory policy: ECC disabled, Data cache writeback On node 0 totalpages: 9472 free_area_init_node: node 0, pgdat c04da218, node_mem_map c051a000 Normal zone: 74 pages used for memmap Normal zone: 0 pages reserved Normal zone: 9398 pages, LIFO batch:1 pcpu-alloc: s0 r0 d32768 u32768 alloc=1*32768 pcpu-alloc: [0] 0 Built 1 zonelists in Zone order, mobility grouping on. Total pages: 9398 Kernel command line: mem=37M console=ttyAMA0,115200 root=/dev/mtdblock1 rootfstype=cramfs mtdparts=hi_sfc:320K(boot),3520K(romfs),2560K(user),1152K(web),320K(custom),320K(mtd) PID hash table entries: 256 (order: -2, 1024 bytes) Dentry cache hash table entries: 8192 (order: 3, 32768 bytes) Inode-cache hash table entries: 4096 (order: 2, 16384 bytes) Memory: 37MB = 37MB total Memory: 32248k/32248k available, 5640k reserved, 0K highmem Virtual kernel memory layout: vector : 0xffff0000 - 0xffff1000 ( 4 kB) fixmap : 0xfff00000 - 0xfffe0000 ( 896 kB) vmalloc : 0xc2800000 - 0xff000000 ( 968 MB) lowmem : 0xc0000000 - 0xc2500000 ( 37 MB) modules : 0xbf000000 - 0xc0000000 ( 16 MB) .text : 0xc0008000 - 0xc0491000 (4644 kB) .init : 0xc0491000 - 0xc04af9b8 ( 123 kB) .data : 0xc04b0000 - 0xc04da940 ( 171 kB) .bss : 0xc04da964 - 0xc0519538 ( 251 kB) SLUB: Genslabs=13, HWalign=32, Order=0-3, MinObjects=0, CPUs=1, Nodes=1 NR_IRQS:32 VIC @fe0d0000: id 0x00641190, vendor 0x41 sched_clock: 32 bits at 49MHz, resolution 20ns, wraps every 86767ms Console: colour dummy device 80x30 Calibrating delay loop... 269.10 BogoMIPS (lpj=1345536) pid_max: default: 32768 minimum: 301 Mount-cache hash table entries: 512 Initializing cgroup subsys freezer CPU: Testing write buffer coherency: ok Setting up static identity map for 0x803717c0 - 0x80371818 dummy: NET: Registered protocol family 16 Serial: AMBA PL011 UART driver uart:0: ttyAMA0 at MMIO 0x20080000 (irq = 5) is a PL011 rev2 uart:1: ttyAMA1 at MMIO 0x20090000 (irq = 30) is a PL011 rev2 uart:2: ttyAMA2 at MMIO 0x200a0000 (irq = 25) is a PL011 rev2 bio: create slab <bio-0> at 0 SCSI subsystem initialized hi-spi-master hi-spi-master.0: with 1 chip select slaves attached hi-spi-master hi-spi-master.1: with 2 chip select slaves attached usbcore: registered new interface driver usbfs usbcore: registered new interface driver hub usbcore: registered new device driver usb cfg80211: Calling CRDA to update world regulatory domain Switching to clocksource timer0 NET: Registered protocol family 2 IP route cache hash table entries: 1024 (order: 0, 4096 bytes) TCP established hash table entries: 2048 (order: 2, 16384 bytes) TCP bind hash table entries: 2048 (order: 1, 8192 bytes) TCP: Hash tables configured (established 2048 bind 2048) TCP: reno registered UDP hash table entries: 256 (order: 0, 4096 bytes) UDP-Lite hash table entries: 256 (order: 0, 4096 bytes) NET: Registered protocol family 1 RPC: Registered named UNIX socket transport module. RPC: Registered udp transport module. RPC: Registered tcp transport module. RPC: Registered tcp NFSv4.1 backchannel transport module. VFS: Disk quotas dquot_6.5.2 Dquot-cache hash table entries: 1024 (order 0, 4096 bytes) squashfs: version 4.0 (2009/01/31) Phillip Lougher NFS: Registering the id_resolver key type jffs2: version 2.2. (NAND) © 2001-2006 Red Hat, Inc. fuse init (API version 7.18) msgmni has been set to 62 Block layer SCSI generic (bsg) driver version 0.4 loaded (major 254) io scheduler noop registered io scheduler deadline registered (default) io scheduler cfq registered brd: module loaded Check Flash Memory Controller v100 ... Found. SPI Nor(cs 0) ID: 0xef 0x40 0x17 spi_general_qe_enable(345): Error: Disable Quad failed! reg: 0x2 Block:64KB Chip:8MB Name:"W25Q64FV" CONFIG_CLOSE_SPI_8PIN_4IO = y. at xm_select_FlashProtMgr() index:0x0,name:Winbond,chipSize:0x800000.<<INFO>> at xm_setTB() g_SpiNorMFR:0xef,chipsize:0x800000 <No>. lk=>6, 0x400000. SPI Nor total size: 8MB 6 cmdlinepart partitions found on MTD device hi_sfc 6 cmdlinepart partitions found on MTD device hi_sfc at XMMtd_RegisterProtFreeRgn() index:0,offset:0x7b0000,size:0x50000. Creating 6 MTD partitions on "hi_sfc": 0x000000000000-0x000000050000 : "boot" 0x000000050000-0x0000003c0000 : "romfs" 0x0000003c0000-0x000000640000 : "user" 0x000000640000-0x000000760000 : "web" 0x000000760000-0x0000007b0000 : "custom" 0x0000007b0000-0x000000800000 : "mtd" himii: probed PPP generic driver version 2.4.2 PPP BSD Compression module registered PPP Deflate Compression module registered PPP MPPE Compression module registered NET: Registered protocol family 24 usbcore: registered new interface driver asix usbcore: registered new interface driver cdc_ether usbcore: registered new interface driver net1080 usbcore: registered new interface driver cdc_subset usbcore: registered new interface driver zaurus usbcore: registered new interface driver cdc_ncm ehci_hcd: USB 2.0 'Enhanced' Host Controller (EHCI) Driver hiusb-ehci hiusb-ehci.0: HIUSB EHCI hiusb-ehci hiusb-ehci.0: new USB bus registered, assigned bus number 1 hiusb-ehci hiusb-ehci.0: irq 15, io mem 0x100b0000 hiusb-ehci hiusb-ehci.0: USB 0.0 started, EHCI 1.00 usb usb1: New USB device found, idVendor=1d6b, idProduct=0002 usb usb1: New USB device strings: Mfr=3, Product=2, SerialNumber=1 usb usb1: Product: HIUSB EHCI usb usb1: Manufacturer: Linux 3.4.35 ehci_hcd usb usb1: SerialNumber: hiusb-ehci hub 1-0:1.0: USB hub found hub 1-0:1.0: 1 port detected usbcore: registered new interface driver cdc_acm cdc_acm: USB Abstract Control Model driver for USB modems and ISDN adapters usbcore: registered new interface driver cdc_wdm Initializing USB Mass Storage driver... usbcore: registered new interface driver usb-storage USB Mass Storage support registered. dwc_otg: version 3.00a 10-AUG-2012 Core Release: 3.10a Setting default values for core params Using Buffer DMA mode Periodic Transfer Interrupt Enhancement - disabled Multiprocessor Interrupt Enhancement - disabled OTG VER PARAM: 0, OTG VER FLAG: 0 Dedicated Tx FIFOs mode mousedev: PS/2 mouse device common for all mice i2c /dev entries driver hisi_i2c hisi_i2c.0: Hisilicon [i2c-0] probed! hisi_i2c hisi_i2c.1: Hisilicon [i2c-1] probed! hisi_i2c hisi_i2c.2: Hisilicon [i2c-2] probed! TCP: cubic registered Initializing XFRM netlink socket NET: Registered protocol family 17 NET: Registered protocol family 15 lib80211: common routines for IEEE802.11 drivers lib80211_crypt: registered algorithm 'NULL' Registering the dns_resolver key type Warning: unable to open an initial console. VFS: Mounted root (cramfs filesystem) readonly on device 31:1. Freeing init memory: 120K usb 1-1: new high-speed USB device number 2 using hiusb-ehci usb 1-1: New USB device found, idVendor=0bda, idProduct=8179 usb 1-1: New USB device strings: Mfr=1, Product=2, SerialNumber=3 usb 1-1: Product: 802.11n NIC usb 1-1: Manufacturer: Realtek mmc1: new high speed SDHC card at address 0001 mmcblk0: mmc1:0001 SD16G 7.50 GiB mmcblk0: Hisilicon Media Memory Zone Manager Module himedia: init ok hi3518e_base: module license 'Proprietary' taints kernel. Disabling lock debugging due to kernel taint load sys.ko for Hi3518EV200...OK! load tde.ko ...OK! load region.ko ....OK! load vgs.ko for Hi3518EV200...OK! ISP Mod init! load viu.ko for Hi3518EV200...OK! load vpss.ko ....OK! load rc.ko for Hi3518EV200...OK! load venc.ko for Hi3518EV200...OK! load chnl.ko for Hi3518EV200...OK! load h264e.ko for Hi3518EV200...OK! load jpege.ko for Hi3518EV200...OK! load ive.ko for Hi3518EV200...OK! acodec inited! mipi_init init phy power successful! load hi_mipi driver successful! Hisilicon Watchdog Timer: 0.01 initialized. default_margin=60 sec (nowayout= 0, nodeamon= 1) RTL871X: module init start RTL871X: rtl8188eu v4.2.4_11771.20140710_beta RTL871X: build time: May 27 2016 17:22:25 bFWReady == _FALSE call reset 8051... rtw_macaddr_cfg MAC Address = d4:b7:61:7b:2d:b7 RTL871X: rtw_ndev_init(eth2) usbcore: registered new interface driver rtl8188eu RTL871X: module init ret=0 at24c16:======================================================== receive ack err gpio_i2c_wread_24c16 0x33:ff at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. phy_id 0xffff at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. at XMMtd_removeExitedProc() Removed pid = 1195----netinit at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. PHY: himii:01 - Link is Up - 10/Half ==> rtl8188e_iol_efuse_patch at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. RTL871X: indicate disassoc RTL871X: set bssid:00:00:00:00:00:00 RTL871X: set ssid [???????] fw_state=0x00000008 RTL871X: set bssid:ae:fd:ce:a4:af:ca RTL871X: start auth RTL871X: auth success, start assoc RTL871X: assoc success RTL871X: send eapol packet RsvdPageNum: 8 RTL871X: send eapol packet RTL871X: set pairwise key camid:4, addr:ae:fd:ca:67:5b:3c, kid:0, type:AES RTL871X: set group key camid:5, addr:ae:fd:ca:67:5b:3c, kid:2, type:AES at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. at mtdchar_ioctl() <case XMMTD_GETLOCKVERSION> xmVersion:0x1001. Sofia uses obsolete (PF_INET,SOCK_PACKET)Dateisysteme:

~ # mount rootfs on / type rootfs (rw) /dev/root on / type cramfs (ro,relatime) proc on /proc type proc (rw,relatime) sysfs on /sys type sysfs (rw,relatime) tmpfs on /dev type tmpfs (rw,relatime) devpts on /dev/pts type devpts (rw,relatime,mode=600) /dev/mtdblock2 on /usr type squashfs (ro,relatime) /dev/mtdblock3 on /mnt/web type cramfs (ro,relatime) /dev/mtdblock4 on /mnt/custom type cramfs (ro,relatime) /dev/mtdblock5 on /mnt/mtd type jffs2 (rw,relatime) /dev/mem on /var type ramfs (rw,relatime) /dev/mem2 on /utils type ramfs (rw,relatime) usbfs on /proc/bus/usb type usbfs (rw,relatime) /dev/mtdblock2 on /mnt/custom/data/Fonts type squashfs (ro,relatime) dev/mmcblk0 on /var/tmp/mmcblock0 type vfat (rw,relatime,fmask=0022,dmask=0022,codepage=cp437,iocharset=iso8859-1,shortname=mixed,errors=remount-ro) -

Funktioniert bei irgendwem eigentlich noch die App?

Im Moment darf meine Kamera ins Internet, jedoch kann ich mit der App nicht auf den Stream zugreifen, wenn ich unterwegs bin. Es kommt immer Timeout. Die Verbindung zur Surveillance Station funktioniert aber.

-

@joedi Richtig geil was du da für Fortschritte machst.

Was wärr denn nun alles möglich bzw. was hast du noch vor zu testen?

Ich kann wohl nachvollziehen was du machst, aber kann damit selbst nicht viel anfangen.@el_malto said in Steinel L600 CAM:

@joedi Richtig geil was du da für Fortschritte machst.

Was wärr denn nun alles möglich bzw. was hast du noch vor zu testen?Naja, um mit der Lampe flexibel etwas machen zu können sind drei wesentliche Hürden genommen:

- Über die SD Karte kann man eigenen Code einschleusen und zum Laufen bringen

- Man kann eingebaute Funktionen abschalten in dem man dem Prozess killt

- Man kann das alles recht bequem über den Telnet Zugang machen und muss nicht immer die SD am PC beschreiben, einstecken, Lampe neu starten usw.

Das Abschalten geht nur sehr bedingt, da eigentlich alles in einem Monsterprozess "Sofia" verbaut ist. Leider ist da aber auch so viel Mist mit eingebaut, dass hier ein sicherer Betrieb am Internet eigentlich ausgeschlossen ist. Gut, bei mir gibt es eh nichts zu sehen, aber es wäre halt auch ein Einfallstor in das entsprechende WLAN.

Was ich gerne erreichen würde:

Einfache sichere Dienste selber kompilieren und über die SD starten und auf den ganzen eingebauten Mist verzichten. Was sollte die Lampe können?- Grundeinstellungen der Lampe (Helligkeit, Leuchtdauer, PIR Empfindlichkeit usw)

- Fernsteuerung der Lampe

- Alert bei Bewegungserkennung

- Speichern auf NAS bei Bewegungserkennung

- RTSP Server

- JPEG Server

Das alles natürlich ohne Cloud.

Dazu müsste man aber das SDK mit der Toolchain ans laufen bringen, um dann eigene Tools zu kompilieren. Beides ist aber nicht mehr beim Hersteller zu finden.

Ich fürchte auch, dass ich die dafür notwendige Zeit nicht aufbringen werde. Es wäre wohl einfacher die Lampe auf einen Raspberry Nano oder ein ähnliches Entwicklerboard umzubauen.Wer z.B. die neue Firmware hat und nicht auf die alte zurückflashen möchte, sollte jetzt eigentlich schon Sofia aus der alten Version über die SD Karte starten können. Ich nehme an, dass dann auch RTSP wieder verfügbar sein wird.

-

Funktioniert bei irgendwem eigentlich noch die App?

Im Moment darf meine Kamera ins Internet, jedoch kann ich mit der App nicht auf den Stream zugreifen, wenn ich unterwegs bin. Es kommt immer Timeout. Die Verbindung zur Surveillance Station funktioniert aber.

-

@Hiltex Keine App funktioniert nur im Heimnetz, da ich meiner Leuchte keinen Internetzugang gewähre.

Über VPN kann ich die App von außen nicht bedienen. -

@el_malto said in Steinel L600 CAM:

@joedi Richtig geil was du da für Fortschritte machst.

Was wärr denn nun alles möglich bzw. was hast du noch vor zu testen?Naja, um mit der Lampe flexibel etwas machen zu können sind drei wesentliche Hürden genommen:

- Über die SD Karte kann man eigenen Code einschleusen und zum Laufen bringen

- Man kann eingebaute Funktionen abschalten in dem man dem Prozess killt

- Man kann das alles recht bequem über den Telnet Zugang machen und muss nicht immer die SD am PC beschreiben, einstecken, Lampe neu starten usw.

Das Abschalten geht nur sehr bedingt, da eigentlich alles in einem Monsterprozess "Sofia" verbaut ist. Leider ist da aber auch so viel Mist mit eingebaut, dass hier ein sicherer Betrieb am Internet eigentlich ausgeschlossen ist. Gut, bei mir gibt es eh nichts zu sehen, aber es wäre halt auch ein Einfallstor in das entsprechende WLAN.

Was ich gerne erreichen würde:

Einfache sichere Dienste selber kompilieren und über die SD starten und auf den ganzen eingebauten Mist verzichten. Was sollte die Lampe können?- Grundeinstellungen der Lampe (Helligkeit, Leuchtdauer, PIR Empfindlichkeit usw)

- Fernsteuerung der Lampe

- Alert bei Bewegungserkennung

- Speichern auf NAS bei Bewegungserkennung

- RTSP Server

- JPEG Server

Das alles natürlich ohne Cloud.

Dazu müsste man aber das SDK mit der Toolchain ans laufen bringen, um dann eigene Tools zu kompilieren. Beides ist aber nicht mehr beim Hersteller zu finden.

Ich fürchte auch, dass ich die dafür notwendige Zeit nicht aufbringen werde. Es wäre wohl einfacher die Lampe auf einen Raspberry Nano oder ein ähnliches Entwicklerboard umzubauen.Wer z.B. die neue Firmware hat und nicht auf die alte zurückflashen möchte, sollte jetzt eigentlich schon Sofia aus der alten Version über die SD Karte starten können. Ich nehme an, dass dann auch RTSP wieder verfügbar sein wird.

@joedi sagte in Steinel L600 CAM:

Naja, um mit der Lampe flexibel etwas machen zu können sind drei wesentliche Hürden genommen:

- Über die SD Karte kann man eigenen Code einschleusen und zum Laufen bringen

- Man kann eingebaute Funktionen abschalten in dem man dem Prozess killt

- Man kann das alles recht bequem über den Telnet Zugang machen und muss nicht immer die SD am PC beschreiben, einstecken, Lampe neu starten usw.

Das Abschalten geht nur sehr bedingt, da eigentlich alles in einem Monsterprozess "Sofia" verbaut ist. Leider ist da aber auch so viel Mist mit eingebaut, dass hier ein sicherer Betrieb am Internet eigentlich ausgeschlossen ist. Gut, bei mir gibt es eh nichts zu sehen, aber es wäre halt auch ein Einfallstor in das entsprechende WLAN.

Deine aufgeführten Punkte haben für mich leider keinen Mehrwert bzw. wüsste ich nicht welche Prozesse ich abschalten sollte. Aber damit hat man ja schon mal eine Grundlage um Code in die Leuchte zu bekommen.

Was ich gerne erreichen würde:

Einfache sichere Dienste selber kompilieren und über die SD starten und auf den ganzen eingebauten Mist verzichten. Was sollte die Lampe können?- Grundeinstellungen der Lampe (Helligkeit, Leuchtdauer, PIR Empfindlichkeit usw)

- Fernsteuerung der Lampe

- Alert bei Bewegungserkennung

- Speichern auf NAS bei Bewegungserkennung

- RTSP Server

- JPEG Server

Das alles natürlich ohne Cloud.

Dazu müsste man aber das SDK mit der Toolchain ans laufen bringen, um dann eigene Tools zu kompilieren. Beides ist aber nicht mehr beim Hersteller zu finden.

Ich fürchte auch, dass ich die dafür notwendige Zeit nicht aufbringen werde. Es wäre wohl einfacher die Lampe auf einen Raspberry Nano oder ein ähnliches Entwicklerboard umzubauen.Wer z.B. die neue Firmware hat und nicht auf die alte zurückflashen möchte, sollte jetzt eigentlich schon Sofia aus der alten Version über die SD Karte starten können. Ich nehme an, dass dann auch RTSP wieder verfügbar sein wird.

Ich habe noch die alte Firmware drauf und benutze die Leuchte im Moment zusammen mit iSpy. iSpy übernimmt die Bewegungserkennung usw. und bekomme dann über ioBroker die entsprechenden Nachrichten.

Schöne wäre wirklich noch ohne App und Cloud die Leuchte An bzw. Aus usw. zu schalten. -

@el_malto Tatsache, die gewählte VPN-Verbindung war die Ursache.

Wie greifst du von extern auf die Kamera zu? Oder interessiert dich das sowieso nicht?@Hiltex sagte in Steinel L600 CAM:

Wie greifst du von extern auf die Kamera zu? Oder interessiert dich das sowieso nicht?

Gar nicht. Also nur mit ioBroker VIS oder Telegram schickt mir Videos oder Bilder. Habe der Leuchte keinen Interntet Zugang geben.

Die "Gegensprech" funktion ist auch eher mangelhaft. Mit deim iPhone geht es so, aber mit dem iPad muss ich so dermaßen schreien, da hören mich die Leute vor der Tür auch ohne Leuchte :man-shrugging:

-

@el_malto said in Steinel L600 CAM:

@joedi Richtig geil was du da für Fortschritte machst.

Was wärr denn nun alles möglich bzw. was hast du noch vor zu testen?Naja, um mit der Lampe flexibel etwas machen zu können sind drei wesentliche Hürden genommen:

- Über die SD Karte kann man eigenen Code einschleusen und zum Laufen bringen

- Man kann eingebaute Funktionen abschalten in dem man dem Prozess killt

- Man kann das alles recht bequem über den Telnet Zugang machen und muss nicht immer die SD am PC beschreiben, einstecken, Lampe neu starten usw.

Das Abschalten geht nur sehr bedingt, da eigentlich alles in einem Monsterprozess "Sofia" verbaut ist. Leider ist da aber auch so viel Mist mit eingebaut, dass hier ein sicherer Betrieb am Internet eigentlich ausgeschlossen ist. Gut, bei mir gibt es eh nichts zu sehen, aber es wäre halt auch ein Einfallstor in das entsprechende WLAN.

Was ich gerne erreichen würde:

Einfache sichere Dienste selber kompilieren und über die SD starten und auf den ganzen eingebauten Mist verzichten. Was sollte die Lampe können?- Grundeinstellungen der Lampe (Helligkeit, Leuchtdauer, PIR Empfindlichkeit usw)

- Fernsteuerung der Lampe

- Alert bei Bewegungserkennung

- Speichern auf NAS bei Bewegungserkennung

- RTSP Server

- JPEG Server

Das alles natürlich ohne Cloud.

Dazu müsste man aber das SDK mit der Toolchain ans laufen bringen, um dann eigene Tools zu kompilieren. Beides ist aber nicht mehr beim Hersteller zu finden.

Ich fürchte auch, dass ich die dafür notwendige Zeit nicht aufbringen werde. Es wäre wohl einfacher die Lampe auf einen Raspberry Nano oder ein ähnliches Entwicklerboard umzubauen.Wer z.B. die neue Firmware hat und nicht auf die alte zurückflashen möchte, sollte jetzt eigentlich schon Sofia aus der alten Version über die SD Karte starten können. Ich nehme an, dass dann auch RTSP wieder verfügbar sein wird.

-

@joedi Hast du zu Sofia mal eine Dokumentation im Internet gefunden?

Ich habe mal danach gegoogelt, aber bei so einem Allerweltsnamen fehlen mir die richtigen Stichwörter, um ein brauchbares Ergebnis zu bekommen.@Hiltex said in Steinel L600 CAM:

@joedi Hast du zu Sofia mal eine Dokumentation im Internet gefunden?

Meine Einschätzung ist, dass in "Sofia" mehrere Tools zusammen kompiliert sind, ähnlich wie Busybox. Der Name hat also keine tiefere Bedeutung. Das hat der Hersteller des SoC speziell zusammengebaut und so benannt. Darüber hinaus scheint es keine Verwendung in anderen Systemen zu finden.

Um weiter zu kommen, benötigen wir das Hi3518 SDK mit der Toolchain. Das war wohl auch mal öffentlich zugänglich, ist es aber nicht mehr. Es gibt aber bestimmt noch Leute, die es haben.

-

@Hiltex said in Steinel L600 CAM:

@joedi Hast du zu Sofia mal eine Dokumentation im Internet gefunden?

Meine Einschätzung ist, dass in "Sofia" mehrere Tools zusammen kompiliert sind, ähnlich wie Busybox. Der Name hat also keine tiefere Bedeutung. Das hat der Hersteller des SoC speziell zusammengebaut und so benannt. Darüber hinaus scheint es keine Verwendung in anderen Systemen zu finden.

Um weiter zu kommen, benötigen wir das Hi3518 SDK mit der Toolchain. Das war wohl auch mal öffentlich zugänglich, ist es aber nicht mehr. Es gibt aber bestimmt noch Leute, die es haben.

@joedi das hier hilft dir wahrscheinlich nicht weiter, oder?

http://prog3.com/sbdm/download/tag/hi3518Hab gerade nur mein Handy zur Hand, sodass ich nicht schauen kann, ob man da irgendwas runterladen kann.

Oder hier:

http://prog3.com/sbdm/download/tag/hi3518 -

Das hier sieht richtig gut aus:

dl.openipc.org:84/SDK/HiSilicon/Und das zugehörige Projekt sieht auch vielversprechend aus. Besonders weit scheint es jedoch noch nicht zu sein:

https://openipc.org/

https://zftlab.org/pages/2018020900.htmlNoch ein Projekt, das sich mit alternativer Firmware beschäftigt:

http://mark4h.blogspot.com/2017/07/hi3518-camera-module-part-1-replacing.html?m=1 -

Das SDK scheint hier zu liegen:

https://app.box.com/s/cibs7n1mgvhqaqjlidtveegu1uajt5yr/folder/18989615567?page=1Die Toolchain habe ich noch nicht gefunden. Dateiname sollte arm-hisiv300-linux.tar.bz2 lauten.

Das macht so keinen Spaß

-

Das SDK scheint hier zu liegen:

https://app.box.com/s/cibs7n1mgvhqaqjlidtveegu1uajt5yr/folder/18989615567?page=1Die Toolchain habe ich noch nicht gefunden. Dateiname sollte arm-hisiv300-linux.tar.bz2 lauten.

Das macht so keinen Spaß

@joedi

Da ich - wie schon gesagt - mit den anderen ganzen Sachen leider nichts anfangen oder dazu beitragen kann, habe ich mich zumindest bei der Suche nach der Toolchain nützlich gemacht.

Die Datei arm-hisiv300-linux.tar.bz2 findest du in der folgenen SDK von deiner Seite:Hi3518E_V200R001C01SPC030.zip

Dann unter

Hi3518E_V200R001C01SPC030.zip\Hi3518E V200R001C01SPC030\01.software\board\Hi3518E_SDK_V1.0.3.0.tgz

die Hi3518E_SDK_V1.0.3.0.tgz entpacken und in dieser unter

Hi3518E_SDK_V1.0.3.0.tgz\Hi3518E_SDK_V1.0.3.0\package\osdrv.tgz

dann die osdrv.tgz entpacken und in dieser unter

osdrv.tgz.\osdrv\opensource\toolchain\arm-hisiv300-linux\arm-hisiv300-linux.tar.bz2

liegt die Toolchain arm-hisiv300-linux.tar.bz2.

Das ganze ist auch in der

Hi3518E_V200R001C01SPC040.zip

zu finden. Habe die beiden Toolchains mit einander verglichen und die haben beide den gleichen MD5 Hash. Also müssten beide gleich sein.

Ich hoffe damit kommst du den ganzen Vorhaben weiter :)

-

Hallo, bin nun auch seit einigen Tagen Besitzer der Steinel und hab leider hier zu spät mitgelesen. So hab ich das Update gemacht und es fehle http und rtsp.

Leider konnte ich das Ausführen von Code von der SD Karte nicht nachvollziehen.

Nach jedem boot ist die platt gemacht und für die Videoaufzeichnung formatiert.

Vielleicht klappt das auch nur mit der alten Steinel-Firmware.Nach einigen Zögern hab ich dann doch das China-Image geflasht und es hat alles perfekt geklappt. Die Leuchte blieb in der Steinel-App und ich hab nun Standbild und Stream.

Web-Interface wie schon berichtet, fast leer.

Wenn man sich aber die Kamerasteuerung ansieht, müsste die China-Firmware für eine Pan-Kamera mit Bledenfunktion sein ?Auch habe ich zusätzlich zur Steinel-App auch die Lutec SecurityLight App installiert.

Diese sieht der Steinel sehr ähnlich. Hinzufügen konnte ich die Steinel Cam zur Lutec-App mithilfe der Funktion "gesharte Cam hinzufügen" Dazu machte ich ein Screen des QR-Codes der Steinel App und stellte den auf dem Monitor da. Dann konnte ich mit der Lutec-App den Code scannen und die Kamera genauso bedienen wie in der Steinel-App.

Gefühlt läuft die App etwas fixer. Bis auf die Möglichkeit des Cloud-Dienstes hab ich keine Unterschiede feststellen können. Vermutlich ist das der schon gefundene NFS-Mount ?

Die Lutec Cloud bietet kurze Trial-Zeiten, dann muss man dafür bezahlen.Dann hab ich versucht, das Web-Image aus dem aktuellen Steinel-Img und das China-Img zu setzen (7zip) und hab es der Kamera zum flashen vorgeworfen. Der Flash lief ohne Fehlermeldung durch. Allerdings hat sich am Web-Interface nichts geändert.

Im China-Image sind Prüfsummen vermerkt, die im aktuellen Image nicht mehr vorhanden sind. Geht ein flash vieleicht auch ohne korrigierte Prüfsummen ? Wenn ich das alte Steinel-Image hätt, käm ich da weiter :) .Bin mal gespannt, wie sich das weiterentwickelt, denn der Preis für die Cam wird immer besser und das Bild und der Weitwinkel sind ziemlich überzeugend. Außerdem sieht sie nicht aus wie diese Baustellenstrahler.

-

moin,

meine steinel ist bestellt und sollte in wenigen tagen kommen. ich habe mir das alles durchgelesen, aber ohne cam ist es nicht einfach alles nachvollziehen zu können. deshalb eine bitte meinerseits. könnte einer eine einfach liste mit den todos/nor-todos schreiben um es für steinel anfänger einfacher zu machen. also ich würde anfangen (so weit ich es verstanden habe) und hoffe, dass ihr die liste erweitern könnt.

Danke unf LG a200.

- Keinen Firmware-Update durchführen!

- URL um Bilder der Kamera abzurufen:

- Telnet mit root/xmhdipc

#!/bin/sh echo "script had been startet" > /var/tmp/mmcblock0/test.txt /sbin/telnetd > /var/tmp/mmcblock0/telnetd1.log 2>&1 & dvrHelper /lib/modules /usr/bin/Sofia 127.0.0.1 9578 1 > /var/tmp/mmcblock0/dvrHelper.log 2>&1 & sleep 10 /sbin/telnetd > /var/tmp/mmcblock0/telnetd2.log 2>&1 &

4. Surveillance Station:

FRAGEN:

- wie kann ich vom IoBroker auf dem PIR Sensor zugreifen?

- wie kann ich vom IoBroker auf die Lampe zugreifen?

- wie kann ich vom IoBroker auf die Cam (Video) zugreifen?

to be continued

Hey! Du scheinst an dieser Unterhaltung interessiert zu sein, hast aber noch kein Konto.

Hast du es satt, bei jedem Besuch durch die gleichen Beiträge zu scrollen? Wenn du dich für ein Konto anmeldest, kommst du immer genau dorthin zurück, wo du zuvor warst, und kannst dich über neue Antworten benachrichtigen lassen (entweder per E-Mail oder Push-Benachrichtigung). Du kannst auch Lesezeichen speichern und Beiträge positiv bewerten, um anderen Community-Mitgliedern deine Wertschätzung zu zeigen.

Mit deinem Input könnte dieser Beitrag noch besser werden 💗

Registrieren Anmelden